Deze analyse is gemaakt om u te informeren en u laten zien met instructies hoe je het kunt verwijderen GANDCRAB 5.1 ransomware virus van uw computer en hoe u kunt proberen bestanden herstellen, versleuteld door hem.

Deze analyse is gemaakt om u te informeren en u laten zien met instructies hoe je het kunt verwijderen GANDCRAB 5.1 ransomware virus van uw computer en hoe u kunt proberen bestanden herstellen, versleuteld door hem.

Nieuwe variant van de beruchte gevaarlijke GANDCRAB ransomware virus is onlangs ontdekt. De ransomware is versie 5.1 en het is bedoeld om de bestanden op de computers aangevallen door het te versleutelen en vervolgens een willekeurige bestandsextensie in zowel kleine letters of hoofdletters. GandCrab cryptovirus bestaat al geruime tijd en is uitgebracht in tonnen van nieuwe varianten die allemaal gericht zijn op slachtoffers krijgen om een TOR webpagina, waarbij het losgeld virus dwingt hen om losgeld in BitCoin en zelfs DASH cryptocurrencies betalen. In het geval dat uw computer is geïnfecteerd door GANDCRAB v5.1 ransomware virus, raden wij u aan dit artikel te lezen om meer te begrijpen over het en leer hoe u deze uit uw computer kunt verwijderen, plus proberen om uw gegevens te herstellen.

bedreiging Samenvatting

| Naam | GANDCRAB 5.1 |

| Type | Ransomware, Cryptovirus |

| Korte Omschrijving | Nieuwe versie van de [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab/”]GANDCRAB ransomware virus familie. Streeft ernaar om uw bestanden te versleutelen en vragen om losgeld te betalen om ze te halen. |

| Symptomen | Bestanden worden versleuteld met een van beide hoofdletters of kleine bestandsextensie die varieert van 6 aan 8 willekeurige letters. Een losgeld nota valt met de extensie voor de naam en het eindigt op “-DECRYPT.txt”. |

| Distributie Methode | Malcious URLs, E-mailbijlagen, executables |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum naar GANDCRAB Bespreek 5.1. |

| Data Recovery Tool | Windows Data Recovery door Stellar Phoenix kennisgeving! Dit product scant uw schijf sectoren om verloren bestanden te herstellen en het kan niet herstellen 100% van de gecodeerde bestanden, maar slechts weinigen van hen, afhankelijk van de situatie en of u uw schijf hebt geformatteerd. |

GANDCRAB v5.1 Ransomware - Update oktober 2019

De nieuwste informatie met betrekking tot GandCrab 5.1 ransomware virus is dat de FBI Master ontcijfersleutels van het virus heeft vrijgegeven, betekent dat GandCrab voorbij is. De tweet komt uit Benjamin Carr Ph. D die meldden dat de Federal Beaurau of Investigation de toetsen zijn losgelaten:

https://twitter.com/BenjaminHCCarr/status/1154192546161201152

Volgens de informatie, de meester decryptie sleutels kunnen toestaan dat absoluut iedereen om hun eigen decryptor en decoderen van bestanden ambachtelijke, versleuteld door GandCrab versie v5.1 en v5.2.

GANDCRAB v5.1 Ransomware - Update februari 2019

GandCrab 5.1 lijkt zijn malvertising campagnes up and running in februari te houden, 2019. Hieronder vindt u een van de nieuwe e-mailberichten die worden verzonden om te proberen te lokken meer slachtoffers van deze verwoestende ransomware kan zien:

Ik maakte overdracht

Hallo, Ik maakte overschrijving op uw bankrekening

Ik zal factuur bevestigen op WeTransfer met wachtwoord, Ik denk niet dat je kunt ze halen uit mobiele, pakt u van bureaublad

hxxp://104.248.163.221/invioce.php

Wachtwoord voor rar: invoice123

Laat het me weten

Groeten,

Mark

Zoals je kunt zien, een verbinding verschaft, wat leidt tot een kwaadaardige domein, die automatisch downloads en loopt GandCrab 5.1. Zich te onthouden van het klikken op koppelingen die verdacht lijken, zelfs als de afzender looks graag iemand die je kent.

GANDCRAB v5.1 Ransomware - Besmetting

GandCrab 5.1 ransomware virus wordt beschouwd als een zeer persistente dreiging uit het GandCrab ransomware familie die veel verschillende toepassingen [wplinkpreview url =”https://sensorstechforum.com/file-types-used-malware-2019/”]bestand types om een infectie te voeren. De malware verder te verspreiden met behulp van kwaadaardige .JS bestanden, maar kan ook worden gerepliceerd als gevolg van andere distributiemethoden en ransomware virus kan ook infecteren gebruikers met behulp van malafide websites, barsten, Advertentie-ondersteunde programma's en verdachte downloads. De nieuwste methode die GandCrab v5.1 is begonnen met het gebruiken om vicitms infecteren is momenteel contucted via kwaadaardige e-mails die rond nep-foto bestanden mee te nemen, ingebed in ZIP-mappen die zijn gekoppeld aan e-mails, uitzien als het volgende:

2019/01.28 10:40

Giovanni Prijs Giovanni33@4311.com

gehechtheid: PIC0101302924102-jpg.zip (69 KB)

E-mail Body: ;)

Zodra de slachtoffers te openen het zip-bestand, zij het bestand uit te pakken PIC0101302924102-jpg.JS, dat is een JavaScript-type bestand en als het wordt uitgevoerd, een infectie met GandCrab v5.1 is onvermijdelijk. Zodra dit bestand geactiveerd, paait de volgende kwaadaardige processen:

→SHA256:dffc26736e57470e4c56e4adf3f0425080c43a136d0dd72c22075fde3efd2239

Naam:TempoJB62.exe

SHA256:be0c8cdc1937d05242c672e3e61097dd1b48466839ac0a64e883d159a8df7343

Naam:2510619273.exe

Op dit moment, onderzoekers blijven ontdekken van nieuwe en nieuwe payloads die behoren tot de GandCrab ransomware virus. We hebben de volgende GandCrab Payload bestanden gevonden en vermeld ze hieronder, dus als je tegenkomt deze bestanden, zorg ervoor dat ze te scannen voordat ze daadwerkelijk openen, omdat u het risico besmet te raken met GandCrab ransomware jezelf:

Kwaadaardige bestanden te infecteren met GANDCRAB 5.1 Ransomware:

→ SHA-256:85671f4675ccc98133a5a6de2e4faeb6df119ad9460f3651e231eaba4ce2b872

Bestandsnaam:3449440902.exe

Bestandsgrootte:185.5 KB

SHA-256:c1a66da25419855f684261ac55f796127d84ca7bb9e089b1eb18afde66d1da7c

Bestandsnaam:GandCrab v5.1.exe

Bestandsgrootte:421 KB

SHA-256:07de185bb18610f471a31358c74c2e2da0dc505ade21cbe9cae5c8ba3fd66add

Bestandsnaam:putty.exe

Bestandsgrootte:595 KB

SHA-256:47b9249590b764e24d0da606efa1858d41bdd57886329014b61f44701668c080

Bestandsnaam:Analyse's Restrain

Bestandsgrootte:630 KB

SHA-256:befb77f972b225791b9f84644939be3e599f0bc361b7a20ad4cde696361c78ba

Bestandsnaam:Technologyword

Bestandsgrootte:694.5 KB

SHA-256:5b13e0c41b955fdc7929e324357cd0583b7d92c8c2aedaf7930ff58ad3a00aed

Bestandsnaam:output.115120150.txt

Bestandsgrootte:609 KB

SHA256:c7197601b0e5cf5a38abe626007ffd05d36d4f205b6b62ab5d6f940590d42c8d

Bestandsnaam: 4.exe

SHA-256:9e90a004a26fe2f58f4c725a7034fa6c4fd95000dc86c573e2036a75e83c0705

Bestandsnaam:1.exe

Bestandsgrootte:288.5 KB

Niet alleen dit, maar de onderzoekers, zoals Valthek hebben ook ontdekt nieuwe monsters van GandCrab ransomware die eerder in januari werden gebundeld 2019, met als belangrijkste verschil dat ze creëren een verborgen Venster met de ame “AnaLab_sucks” en het heeft een timer om te verblijven voor een beetje en maak een dreiging dat de normale procedure GandCrab initieert. Andere gebruikers hebben gevraagd om tools waarmee u bestanden te decoderen, gecodeerd door GandCrab ransomware, maar de onderzoekers nog steeds niet in staat om nieuwe informatie te vinden geweest.

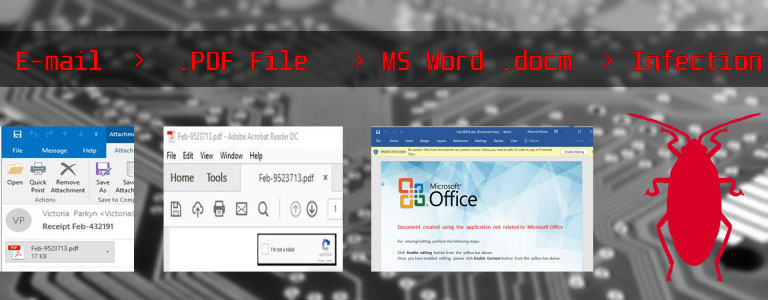

Een andere werkwijze voor infectie, die onlangs was gedetecteerd door onderzoekers is het gebruik van Microsoft Word-macro's te vicitms infecteren. De scripts kaper de Ursnif data-stelen Trojaans paard in combinatie met GandCrab ransomware in het wild dus als je GandCrab, de kans groot dat uw computer kan worden geïnfecteerd met een Trojaans paard te. De manier waarop deze infecties hebben de neiging te laten plaatsvinden is de gebruiker te hoeven downloaden van schadelijke macro's, die uiteindelijk kunnen leiden tot een ongeveer 180 versies van MS Word-bestanden die slachtoffers benaderen met VBS scrips, die draaien op Windows PowerShell-opdrachten en het uitvoeren van infectie met GandCrab ransomware over de gerichte systemen. En aan die scripts te verbergen, ze zijn gecodeerd in base64 waarin de volgende fase van de infectie met GandCrab dat downloadt het belangrijkste payload-bestanden op de geïnfecteerde computer zonder dat het virus wordt gedetecteerd voert.

De primaire infectie methode die tot dusver in verband werd gebruikt GANDCRAB 5.1 infectie is e-mails die zijn samengesteld op de volgende manier:

Uit: Deanna Bennett <>

Onderwerp: betaling Factuur #93611

gehechtheid: DOC402942349491-PDF.7ZLieve klant,

Als u uw document te lezen opent u de bijlage en dan zo spoedig mogelijk.

Vriendelijke groeten,

TCR Customer Support

Naast de “Payment Factuur # 93611” bovenstaande onderwerpen, we hebben ook ontdekt andere nep onderwerp e-mails:

- Document #72170

- Factuur #21613

- Bestellen #87884

- Betaling #72985

- Ticket #07009

- uw Document #78391

- Jouw bestelling #16323

- Uw kaartje #23428

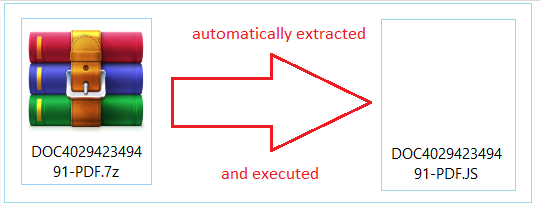

De e-mails bevatten een e-mailbijlage, dat is vaak een kwaadaardige .JS(JavaScript), een .docx (Microsoft Word) of .PDF (Adobe Reader) bestand dat leidt tot een .docx-bestand. Het bestand wordt een willekeurige naam, zoals in het voorbeeld in verband met GANDCRAB waarvan we eerder gedetecteerd shows:

→DOC402942349491-PDF.7Z

DOC402942349491-PDF.docx

DOC402942349491-PDF.js

DOC402942349491-PDF.PDF

Love_You_2019_300232289-txt.ZIP

Love_You_2019_300232289-txt.JS

Als het kwaadaardige bestand afkomstig is van de .JS-type (JavaScript), gewoon het extraheren en het uitvoeren hiervan zal resulteren in uw computer infecteren, zoals we hieronder hebben aangetoond:

Als het kwaadaardig bestand is een document, dan is de infectie zal gaan door middel van kwaadaardige macro's die zijn ingebed in de Microsoft Office of Adobe PDF-document en ze willen dat je Enable Content of Inschakelen Editing om te zien wat er in het document. Door te klikken op deze “Enable Editing” knop resulteert in de volgende infectie activiteiten plaatsvinden:

Behalve via e-mail, het infectieproces met GANDCRAB 5.1 ransomare kan online plaatsvinden. onderzoekers van Fortinet eerder hebben ontdekt GANDCRAB om gebruikers te infecteren door te doen alsof een software crack van de volgende programma's:

- Samenvoegen Afbeelding naar PDF.

- Securitask.

- SysTools PST samenvoegen.

Meer informatie over GANDCRAB infecteren slachtoffers via software scheuren kan worden gevonden in het bijbehorende artikel eronder:

GANDCRAB 5.1 - Schadelijke Activiteitenverslag

De belangrijkste infectie bestand van GANDCRAB 5.1 ransomware virus is gemeld aan de volgende IOCs hebben (Identificators van Compromis):

→Naam:1.exe

Grootte: 361.50 Kb

MD5: E387BD817E9B7F02FA9C2511CC345F12

SHA256:39514226b71aebbe775aa14627c716973282cba201532df3f820a209d87f6df9

SHA1: 98b3ec47b64198e3604c738f8c1f4753e0afa8c7

Zodra dit bestand laten vallen op uw computer, het kan onmiddellijk leiden tot de Windows-onderdeel “Wmic.exe” als beheerder om de schaduw volume kopieën van uw PC te verwijderen. Dit zal voorkomen dat u het herstellen van uw bestanden via de Windows Recovery Service. GANDCRAB 5.1 activeert de volgende opdracht als beheerder in Windows Command Prompt:

→ “C:\Windows system32 wbem Wmic.exe” ShadowCopy verwijderen

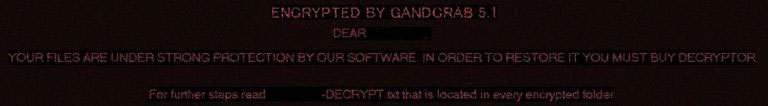

Zodra GANDCRAB 5.1 heeft de back-up bestanden verwijderd, de ransomware begint te dalen is het losgeld notitiebestand, die de volgende boodschap aan de slachtoffers van het virus:

- = GANDCRAB V5.1 = -

IN GEEN GEVAL NIET verwijder dit bestand, TOT al uw gegevens wordt teruggewonnen

NA TE SO WIL RESULTAAT DOEN IN UW SYSTEEM CORRUPTIE, ALS ER ZIJN decryptie FOUTENAandacht!

Al uw bestanden, documenten, foto's, databases en andere belangrijke bestanden worden versleuteld en hebben de extensie:

De enige methode van het herstellen van bestanden is om een unieke persoonlijke sleutel te kopen. Alleen kunnen wij u deze sleutel en alleen maar geven en alleen kunnen we uw bestanden te herstellen.

De server met uw sleutel is in een gesloten netwerk TOR. Je kunt er komen door de volgende manieren:

------------------------------

| 0. Download Tor browser - https://www.torproject.org/

| 1. Installeer Tor Browser

| 2. Open Tor Browser

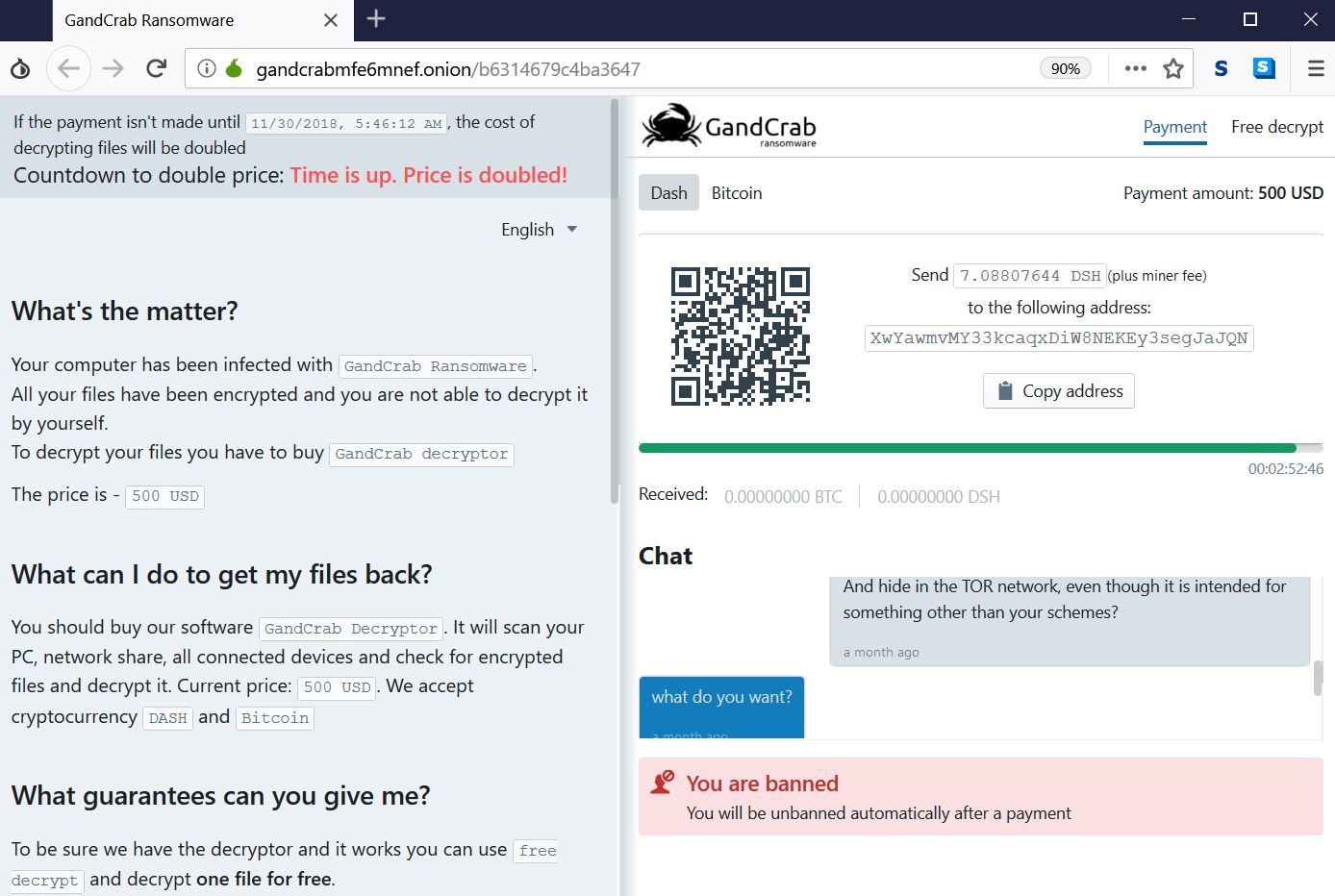

| 3. Open link in TOR-browser https://gandcrabmfe6mnef.onion/ b6314679c4ba3647 /

| 4. Volg de instructies op deze pagina------------------------------

Op onze pagina vindt u instructies over de betaling en krijgen de kans om te decoderen 1 bestand voor gratis.

LET!

Om gegevens te voorkomen:

* NIET VERANDEREN versleutelde bestanden

* NIET TE VERANDEREN onderstaande gegevens

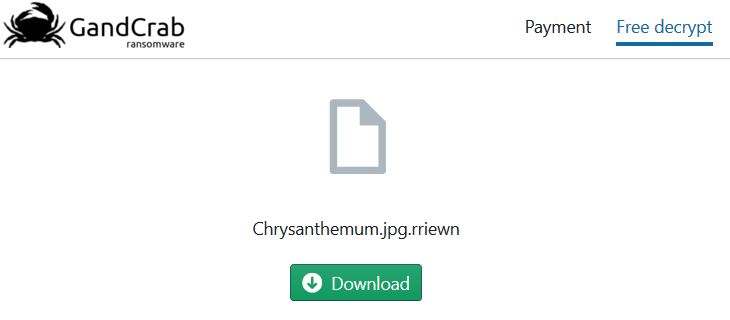

Het losgeld nota van deze bijzondere steekproef van GANDCRAB 5.1 die we hebben geanalyseerd leidt het slachtoffer naar de volgende losgeldnota webpagina, die alleen kan worden geopend in de TOR browser vermeld in de instructies:

Wanneer het slachtoffer betalingstermijn timer afloopt, GandCrab mag de volgende versie van het losgeld nota tonen, die zegt dat de prijs heeft verdubbelde.

Het losgeld nota heeft de volgende instructies om slachtoffers:

Wat is er?

Uw computer is geïnfecteerd met GandCrab Ransomware.

Al uw bestanden zijn gecodeerd en u niet in staat om het te ontcijferen door uzelf.Om uw bestanden te decoderen moet je GandCrab decryptor kopen

De prijs is – 500 USD

Wat kan ik doen om mijn dossiers terug te krijgen?

Je moet onze software GandCrab Decryptor kopen. Het scant uw pc, netwerkschijf, alle aangesloten apparaten en controleer de versleutelde bestanden en decoderen. Huidige prijs: 500 USD. Wij accepteren cryptogeld DASH en Bitcoin

Welke garanties kunt u mij?

Om zeker te zijn hebben we de decryptor en het werkt kunt u gratis decoderen gebruiken en decoderen van een bestand voor gratis.

Maar dit bestand moet een afbeelding zijn, omdat beelden zijn meestal niet waardevol.

Ik heb Bitcoin niet (BTC) of DASH (DSH). Hoe kan ik de betaling?

Gemakkelijk. De lijst van de meest populaire wisselen:BuyBitcoin

CoinMonitor.io

LocalBitcoins

CoinMama

Changelly.com

PAYEER

CEX.IODe volledige lijst van de uitwisseling diensten hier Bitcoin en voor DASH hier.

Account aanmaken

Laad de balans met een creditcard of paypal

Koop gevraagde hoeveelheid munten (Bitcoin of DASH)

Maak terugtrekking aan ons adres

En in aanvulling op de activiteiten, [wplinkpreview url =”https://sensorstechforum.com/remove-gandcrab-5-1-6-ransomware/”]GANDCRAB ransomware kan uiteindelijk ook de achtergrond veranderen op de geïnfecteerde computer met het volgende beeld:

En in de losgeldnota pagina, het virus aanbiedingen 1 gecodeerde bestand gratis te downloaden, gewoon zo het slachtoffer kan zien dat het werkt. Die in feite betekent dat het virus Trojan-mogelijkheden bevatten om bestanden van de geïnfecteerde machine kopiëren en deze op TOR:

GANDCRAB 5.1 – encryptie Proces

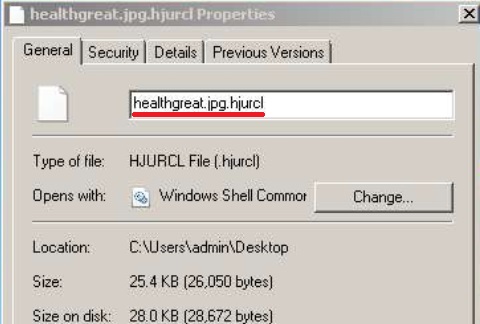

De belangrijkste encryptie-algoritme dat wordt gebruikt door GANDCRAB 5.1 is de Salsa20 cijfer. In tegenstelling tot de RSA en AES encryptie-algoritmen, de Salsa20 is veel sneller en kunnen alle bestanden in ongeveer minder dan een minuut tijd te versleutelen. Net als andere GandCrab versies, v5.1 maakt ook gebruik van willekeurige bestandsextensie die zij graag advertenties aan de gecodeerde bestanden nadat zij deze versleutelt. De bestanden worden versleuteld en op zoek als blijkt uit onderstaande afbeelding:

De ransomware slaat het versleutelen van bestanden als ze zich bevinden in de volgende Windows-mappen:

→\Programma data

\Program Files

\Tor Browser

Ransomware

\Alle gebruikers

\Lokale instellingen

De encryptie proces van GANDCRAB ransomware wordt uitgevoerd op een manier die het virus waarschijnlijk maakt kopieën van de originele bestanden en versleutelt deze kopieën door het vervangen van blokken van gegevens uit het bestand met de versleutelde data. De cyber-criminelen kunnen de oorspronkelijke bestanden te verwijderen en omdat ze verwijdert u de schaduwkopieën ook, er lijkt weinig kans om de bestanden te herstellen, tenzij je de boeven te betalen, die we zouden adviseren om zich te onthouden van het doen van.

Verwijder GANDCRAB 5.1 en bestanden probeert te herstellen

Voordat u begint om te denken over het verwijderen GANDCRAB 5.1 ransomware, zouden we raden u aan een back-up te doen op uw bestanden, zelfs als deze versleuteld, want als je probeert om deze variant van GANDCRAB Remvoe, de kans groot dat uw pc kan mogelijk niet en onomkeerbaar breken uw OS.

Voor het verwijderen van GANDCRAB 5.1, hebben we de volgende stappen voorbereid. Zorg ervoor dat u de eerste twee stappen alleen als je enige ervaring in het verwijderen van malware en weten wat je doet. Anders, wij raden wat de meeste cyberveiligheid deskundigen adviseren slachtoffers - op uw computer voor het scannen GANDCRAB malware bestanden met een geavanceerde anti-malware programma en verwijder alle schadelijke bestanden en objecten die behoren tot deze automatisch.

Voor de file recovery, suggereren wij dat u kijken op de stap “Probeer om bestanden versleuteld door GANDCRAB 5.1 Restore” onder. Ze bevatten meerdere methoden die uitleggen wat herstel methode is het beste voor u en hoewel de verschafte werkwijzen komen niet met een 100% garanderen dat uw bestanden te herstellen, je zou in theorie in staat zijn om ten minste een deel van uw bestanden te herstellen.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op GANDCRAB 5.1 met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Uninstall GANDCRAB 5.1 en gerelateerde malware van Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door GANDCRAB 5.1 op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door GANDCRAB 5.1 er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start de pc in de veilige modus te isoleren en te verwijderen GANDCRAB 5.1

Stap 5: Probeer om bestanden versleuteld Restore van GANDCRAB 5.1.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en GANDCRAB 5.1 streven ernaar om te versleutelen van uw bestanden met behulp van een encryptie-algoritme dat zeer moeilijk kan zijn om te decoderen. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

GANDCRAB 5.1-FAQ

Wat is GANDCRAB 5.1 Ransomware?

GANDCRAB 5.1 is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does GANDCRAB 5.1 Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does GANDCRAB 5.1 Infecteren?

Via verschillende manieren. GANDCRAB 5.1 Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of GANDCRAB 5.1 is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .GANDCRAB 5.1 bestanden?

U can't zonder decryptor. Op dit punt, de .GANDCRAB 5.1 bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .GANDCRAB 5.1 bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".GANDCRAB 5.1" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .GANDCRAB 5.1 bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of GANDCRAB 5.1 Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het zal GANDCRAB scannen en lokaliseren 5.1 ransomware en verwijder deze vervolgens zonder uw belangrijke .GANDCRAB schade toe te brengen 5.1 bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can GANDCRAB 5.1 Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

Over de GANDCRAB 5.1 Onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze GANDKRAB 5.1 handleiding voor het verwijderen inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, het onderzoek achter de GANDCRAB 5.1 ransomware-bedreiging wordt ondersteund met VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.

hallo goede middag, tengo virus grandcrab 5.1 .utxuoip uitbreiding en mijn bestanden wijzigen Partitioned, omdat het systeem rijden geen genegenheid, want ik heb bevroren met diepvries, maar alle partities bestanden ontvoering, en probeerde te halen te zien of het virus verwijderde, maar ik vind ze niet, Het is alsof gewoon alle bestaande bestanden aan te passen en gecodeerd, please help

Hi

dit is de notitie nadat ik besmet met gandcrab V5.1

:(

En maar hopen teller tool voor encryptie kan worden gemaakt…

Link naar kladblok tht is in de encripted mappen:

dropbox.com/s/5qskms1rkgtjtxg/QEZAKCPQH-DECRYPT.txt?dl = 0

Hallo daar,

Helaas is er geen decrypter voor deze versie van het ransomware. U kunt alternatieve gegevens herstel methoden te proberen, zoals beschreven in het artikel, maar er is geen garantie dat ze zouden werken.