Jaxx criptomoeda carteira é a mais recente vítima de hackers. Um site spoofing o site oficial do Jaxx foi tomada recentemente para baixo depois que os pesquisadores Flashpoint descobriu várias infecções ligadas à operação. O site falso tinha um URL semelhante ao original e estava fornecendo "uma série de tipos de malware personalizados e comuns”. O objetivo desta operação foi esvaziar as carteiras de usuários Jaxx.

Mais sobre Jaxx

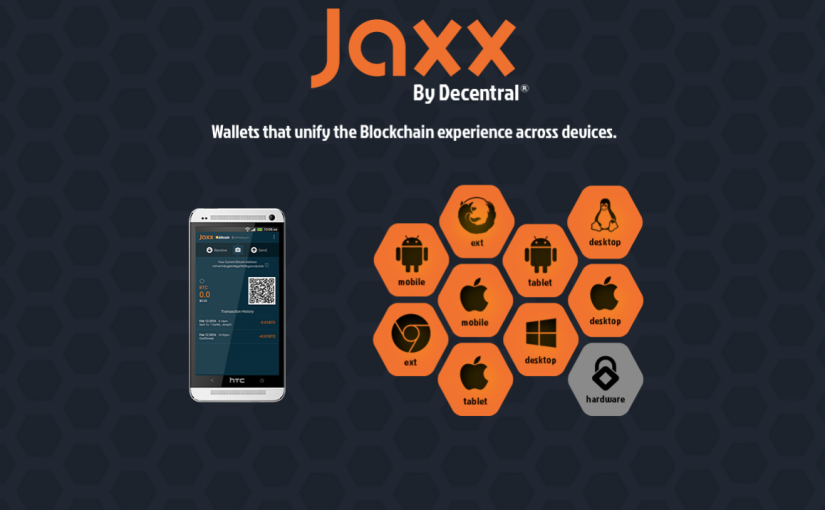

De acordo com as próprias estatísticas da Jaxx, é uma carteira de criptomoeda popular, baixado sobre 1.2 milhões de vezes em computadores e dispositivos móveis. É importante observar que o Jaxx Liberty, a versão mais recente da carteira, Suporta Bitcoin, Ethereum, bem como várias outras criptomoedas. A Jaxx é de propriedade da startup canadense de blockchain Decentral.

Como aconteceu o ataque à Jaxx?

Primeiro, os pesquisadores enfatizam que o ataque foi principalmente um truque de engenharia social, o que significa que não envolveu o uso de uma vulnerabilidade de segurança no aplicativo, local na rede Internet, ou qualquer domínio descentral.

Pesquisadores do Flashpoint notificaram a Jaxx e a rede de entrega de conteúdo Cloudflare. O Cloudflare reagiu rapidamente e removeu o site falsificado, que incluía modificações nos links de download, redirecionando-os para um servidor controlado pelos atacantes.

Infelizmente, os pesquisadores não conseguiram identificar como os invasores levaram os usuários a visitar o site falsificado. Em outras palavras, não se sabe se os invasores envenenaram os resultados da pesquisa, técnicas de phishing de e-mail usadas ou aplicativos de bate-papo enganados, ou alguma outra coisa.

Usuários de Windows e Mac direcionados

Como observado no relatório:

A data de início dos números desta campanha é agosto. 19 quando o domínio fraudulento foi criado. Os invasores estavam mirando usuários do Windows e Mac OS X com uma variedade de malware desenvolvido para as plataformas de desktop. Qualquer pessoa que clicou nos downloads para celular foi redirecionado para o site legítimo da Jaxx.

basta dizer, usuários que acabaram acessando o site falsificado da Jaxx, caiu no golpe e acreditou que estava realmente visitando o site oficial. Isso se deve ao fato de que os invasores fizeram o esforço de realmente instalar o software legítimo de carteira nos computadores das vítimas enquanto o malware era instalado silenciosamente em segundo plano.

Os usuários do Mac OS X foram apresentados a um Java Archive personalizado e malicioso (JAR) Arquivo, enquanto o link do software Windows fraudulento baixou um aplicativo .NET personalizado.

Este último executou comportamento malicioso, exfiltrar todos os arquivos da área de trabalho da vítima para um servidor de comando e controle, e também baixei KPOT Stealer and Clipper. Ambos os cavalos de Tróia parecem ser comercializados em sites clandestinos de crimes cibernéticos em língua russa, Os pesquisadores apontou.

O arquivo JAR do Mac OS foi programado em PHP e compilado usando um IDE de idioma russo chamado DevelNext. A julgar pela marca Jaxx em todo o código, o malware foi desenvolvido exclusivamente para esta campanha.

Esta operação de malware é uma prova de que os cibercriminosos aprimoraram suas táticas e continuam a visar usuários de criptomoedas. As chances são de que os invasores continuarão a usar kits de malware de commodities oferecidos para venda em fóruns clandestinos com o objetivo de roubar credenciais e criptomoedas dos usuários.