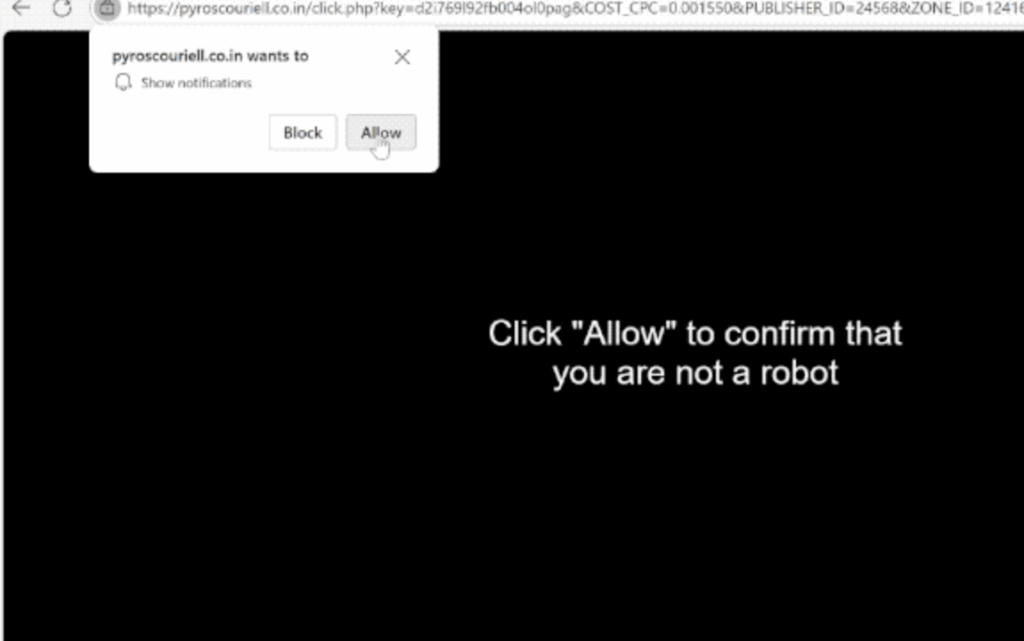

Guía para eliminar el virus emergente Pyroscouriell.co.in

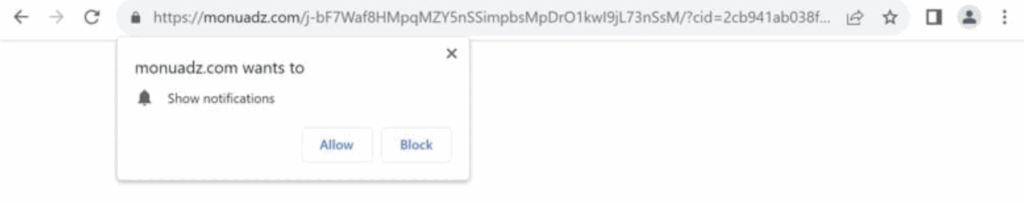

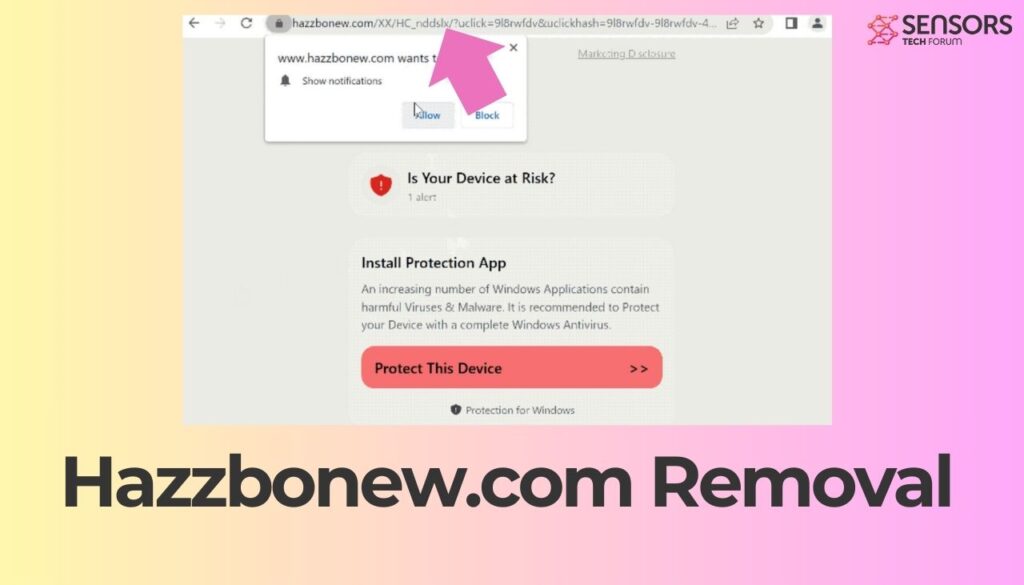

¿Qué es Pyroscouriell.co.in?? Pyroscouriell.co.in es un sitio web engañoso que muestra ventanas emergentes engañosas., A menudo se insta a los usuarios a hacer clic en "Permitir" para confirmar que no son robots o para acceder a contenido como videos.. En realidad, this trick enables the site to send intrusive…