Este artículo está dedicado a las diversas formas a través de las cuales las estafas se infiltran en nuestras interacciones digitales., Ofrecer información sobre prácticas fraudulentas comunes y establecer estrategias prácticas para la protección.. Continúe leyendo para descubrir cómo construir sus defensas contra los sofisticados engaños de las estafas en línea actuales..

Resumen de amenazas

| Nombre | Fraude en línea |

| Escribe | Phishing; Tech estafa Soporte; Estafa de inversiones y criptomonedas; Estafa romántica |

| Tiempo de eliminación | Aproximadamente 15 minutos para escanear todo el sistema y eliminar cualquier amenaza descubierta |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

¿Qué son las estafas en línea??

Las estafas online son estrategias engañosas ejecutadas a través de Internet, con el objetivo de engañar a las personas para que entreguen información confidencial o roben dinero directamente. Estas estafas no se limitan a un solo método, sino que se manifiestan a través de varios canales, como correos electrónicos de phishing, sitios web fraudulentos, y oportunidades de inversión demasiado buenas para ser verdad, la utilización de la ingeniería social explotar y manipular a las víctimas.

Una estafa en línea opera lanzando una amplia red, con la esperanza de atrapar a personas desprevenidas mediante prácticas engañosas. Podría involucrar correos electrónicos que pretenden ser de organizaciones legítimas., mensajes de redes sociales de perfiles falsos, o sitios web que reflejan negocios legítimos. El objetivo final es engañar a las personas para que revelen información personal., financiero, u otra información confidencial o para transferir dinero directamente a los estafadores.

Los tipos más comunes de fraude en línea

El espacio digital está plagado de varios tipos de fraude en línea, Dirigirse a los usuarios de numerosas maneras.:

Por qué el phishing por correo electrónico sigue siendo eficaz

El phishing por correo electrónico sigue siendo un método frecuente entre los estafadores, Usar correos electrónicos falsificados para extraer información confidencial de los destinatarios.. Estos correos electrónicos suelen imitar la apariencia y el tono de correos electrónicos legítimos de organizaciones conocidas., instar al destinatario a actuar con urgencia – como actualizar la información de pago o confirmar los detalles de la cuenta – llevándolos a sitios web fraudulentos diseñados para robar su información. Otra forma popular de phishing es el llamado estafa Sextorsión.

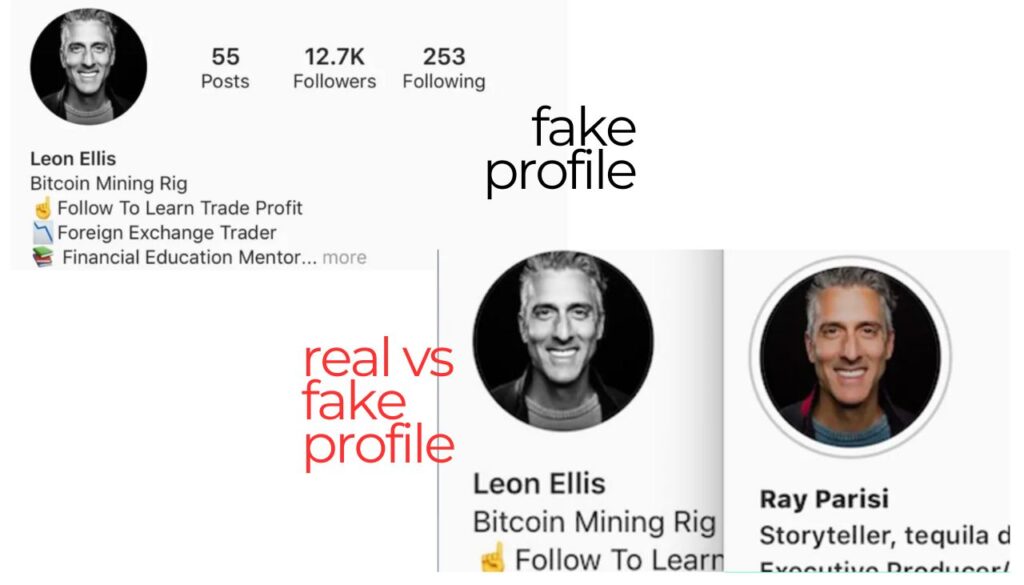

El auge de las estafas en las redes sociales

Plataformas de redes sociales como Instagram y Facebook se han convertido en un terreno fértil para las estafas, con estafadores que crean perfiles falsos o secuestran los existentes para cometer fraude. Se involucran en actos que van desde publicar anuncios y perfiles falsos hasta realizar estafas románticas., Aprovecharse de la vulnerabilidad emocional de los usuarios.. La naturaleza interactiva de estas plataformas facilita que los estafadores generen confianza y manipulen a las personas para que divulguen información personal o envíen dinero..

Estafas de compras en línea: La némesis del consumidor moderno

Las estafas de compras en línea engañan a los consumidores con la promesa de productos de alto valor a precios bajos en sitios web falsos o falsificados. Estos sitios suelen anunciarse en plataformas legítimas y aprovechar el atractivo de artículos de lujo o productos difíciles de encontrar para atraer a los compradores.. Las víctimas pueden acabar con productos falsificados, Bienes inferiores, o, en algunos casos, nada en absoluto. Métodos de pago solicitados por estafadores, como transferencias bancarias o criptomonedas, a menudo son imposibles de rastrear, complicando el proceso de recuperación y presentación de informes.

El peligroso atractivo de las estafas de inversiones y criptomonedas

Inversión y estafas criptográficas explotar el atractivo de los altos rendimientos con un riesgo supuestamente bajo. Los estafadores utilizan tácticas sofisticadas, incluidos testimonios falsos y artículos de noticias manipulados, para promover oportunidades de inversión fraudulentas. Estos esquemas prometen retornos significativos, explotar la falta de conocimientos sobre inversiones y el deseo de obtener ganancias rápidas entre las víctimas potenciales. Para cuando se descubre el engaño, Los estafadores y el dinero a menudo desaparecen..

Cada una de estas estafas aprovecha el alcance y el anonimato de la comunicación digital., subrayando la importancia de la vigilancia y las prácticas seguras en línea. La implementación de medidas de seguridad, como el uso de soluciones de seguridad integrales como SpyHunter, puede ayudar a proteger contra intentos maliciosos de comprometer dispositivos y datos personales.. SpyHunter está diseñado para detectar y eliminar malware, frustrar los intentos de phishing, y mantén tu vida digital segura, proteger eficazmente contra las tácticas que utilizan los estafadores para explotar las vulnerabilidades en línea.

Ejemplos del mundo real de estafas comunes en línea

Cómo las estafas románticas se aprovechan de la vulnerabilidad emocional

Las estafas románticas explotan el deseo humano natural de conexión. Los estafadores crean perfiles falsos atractivos en sitios de citas o plataformas de redes sociales, luego participar en discusiones a largo plazo para generar confianza y cercanía emocional. Una vez que se establece un vínculo fuerte, inventan historias que necesitan ayuda financiera, aprovechando a las víctimas’ empatía y cariño. Desde cubrir facturas médicas hasta ayudar con los gastos de viaje para reunirse, Las solicitudes parecen legítimas pero están diseñadas para defraudar.. La identificación temprana de estos fraudes implica reconocer solicitudes financieras repentinas o historias tristes como señales de alerta., especialmente cuando se combina con la falta de voluntad para reunirse en persona o mediante videollamadas.

La psicología detrás de las estafas de lotería y tarifas anticipadas

Las loterías y las estafas de pagos anticipados explotan el sueño universal de la riqueza repentina. Estos planes suelen prometer grandes sumas de dinero., recompensas, u oportunidades exclusivas a cambio de una tarifa inicial. El atractivo psicológico aquí es doble.: avaricia y urgencia. Los estafadores inventan historias sobre grandes pagos pendientes o riqueza encontrada, sólo se puede acceder después de pagar 'pequeño'’ tarifas de procesamiento. Se hace creer a las víctimas que una pequeña inversión generará ganancias considerables., pasando por alto la inconsistencia de la proposición. Estas estafas también presionan a la víctima para que actúe rápidamente., obstaculizar la toma de decisiones racional y explotar las vulnerabilidades emocionales. La conciencia y el escepticismo son defensas cruciales, Como entidades genuinas, no requieren pagos por adelantado para premios o ganancias financieras genuinas..

Identificar y evitar estafas laborales y laborales

Con la creciente demanda de trabajo remoto y autónomo, Las estafas laborales y laborales van en aumento. Estas estafas suelen prometer altos ingresos por poco trabajo o pedir dinero por adelantado para formarse., procesos de solicitud, o equipo. Los signos de este tipo de estafas incluyen ofertas de trabajo sin entrevistas, garantias de empleo, y cualquier solicitud de transacciones financieras. Para evitar ser presa, las personas deben investigar la empresa, Evite compartir información financiera personal., y tenga cuidado con cualquier trabajo que requiera un pago para comenzar. Los empleadores válidos nunca cobran a los empleados por la oportunidad de trabajar.. En lugar, invierten en el crecimiento y el éxito de su equipo.

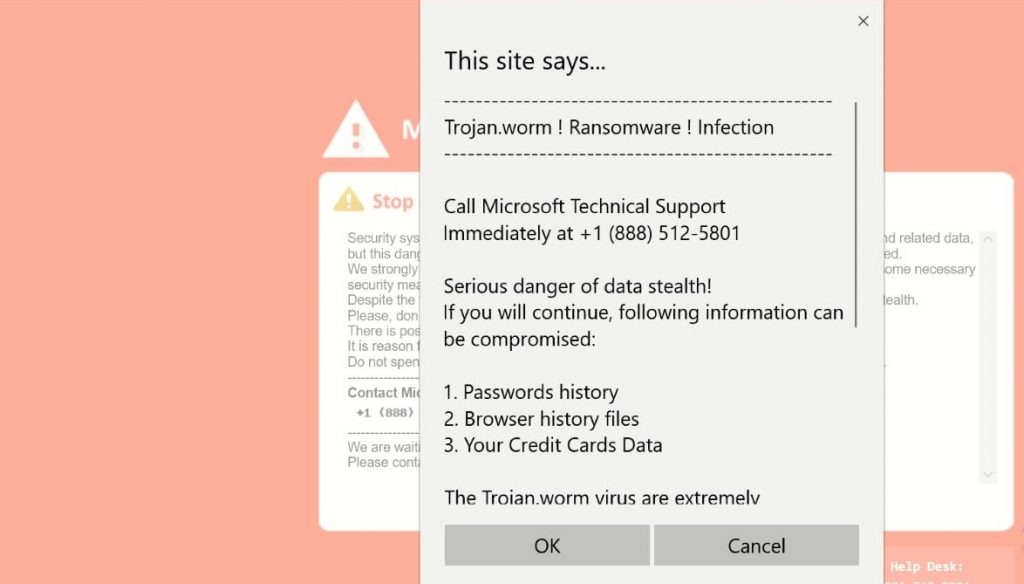

La evolución de las estafas de soporte técnico

estafas de soporte técnico han evolucionado con la era digital, volviéndose cada vez más sofisticado. Los estafadores se hacen pasar por representantes de empresas de renombre, afirmando haber detectado un problema inexistente con su computadora o cuentas en línea. Estas estafas a menudo implican solicitudes urgentes de acceso remoto a su computadora., donde los estafadores pueden instalar malware, robar información personal, o vender software innecesario. Los indicadores clave de estas estafas incluyen llamadas telefónicas no solicitadas, mensajes de correo electrónico, o advertencias emergentes que instan a tomar medidas inmediatas. Para protegerse, Verifique cualquier contacto de este tipo directamente con la empresa involucrada y confíe en un software de seguridad acreditado como SpyHunter para protegerse contra malware y otras amenazas.. Recuerda, Los equipos de soporte técnico reales nunca iniciarán contactos no solicitados solicitando información confidencial o acceso a sus dispositivos..

Cómo reconocer una estafa en línea

Identificar estafas en línea en el mundo digital actual es crucial para proteger su información personal y financiera.. Los estafadores encuentran constantemente nuevas formas de engañar a las personas, pero saber a qué prestar atención puede ayudarle a mantenerse seguro. Profundicemos en cómo puede detectar estas estafas y salvaguardar su vida digital..

Señales de que está siendo atacado por un estafador

Reconocer los signos de una posible estafa es su primera línea de defensa contra los ciberdelincuentes. Estos son los indicadores clave de que usted podría ser el objetivo:

- Ofertas poco realistas: Si una oferta parece demasiado buena para ser verdad, es probable que lo sea. Los estafadores suelen atraer a las víctimas con ofertas increíbles que no parecen realistas.

- Tácticas de presión: Que se apresure a tomar una decisión debería ser una señal de advertencia. Los estafadores utilizan la urgencia para obligar a sus objetivos a tomar decisiones apresuradas sin el juicio adecuado.

- Solicitud de información personal: Las empresas legítimas no le solicitarán datos confidenciales, como información bancaria o contraseñas, sin que los solicite..

- Métodos de pago impares: Tenga cuidado con las solicitudes de pago mediante tarjetas de regalo, transferencias bancarias, o criptomonedas. Los estafadores prefieren estos métodos por su falta de trazabilidad..

- Comunicación fuera de plataforma: Los estafadores pueden intentar desviar las conversaciones de plataformas seguras. Esto es para evitar la detección y reducir su seguridad..

Ser capaz de identificar estas señales puede aumentar en gran medida su capacidad para evitar ser víctima de estafas en línea..

Por qué los correos electrónicos o mensajes extraños deberían generar señales de alerta

Correos electrónicos o mensajes que parecen extraños, fuera de lugar, o de remitentes desconocidos debería levantar sospechas inmediatamente. He aquí por qué:

- Archivos adjuntos inesperados: Los correos electrónicos no solicitados con archivos adjuntos podrían contener malware diseñado para dañar su computadora o robar información personal..

- Intentos de phishing: Los estafadores utilizan correos electrónicos de phishing para hacerse pasar por empresas legítimas. A menudo incluyen enlaces que conducen a sitios web falsos para robar sus credenciales..

- Saludos genéricos: Los saludos genéricos o impersonales son un sello distintivo de los correos electrónicos fraudulentos enviados masivamente.

- Errores de ortografía y gramática: Las entidades profesionales cuentan con revisores. Los errores frecuentes en un correo electrónico podrían indicar una estafa.

- Solicitudes de información confidencial: Cualquier mensaje que solicite información personal o financiera debe verse con escepticismo..

Acérquese siempre a los correos electrónicos o mensajes extraños con precaución. Verificar la dirección de correo electrónico del remitente, Esté atento a solicitudes o archivos adjuntos extraños., y no haga clic en ningún enlace sin verificar su autenticidad.

Si alguna vez tiene dudas sobre la legitimidad de una oferta o un mensaje sospechoso, es aconsejable pecar de cauteloso. Para aquellos preocupados por su seguridad digital, SpyHunter ofrece protección integral contra malware, spyware, y otras amenazas informáticas, Garantizar que su entorno en línea permanezca seguro contra las diversas tácticas utilizadas por los estafadores en la actualidad..

Estar informado sobre los signos comunes de estafas y comprender por qué ciertos correos electrónicos o mensajes deben tratarse con sospecha puede marcar la diferencia a la hora de protegerse en línea.. Mantente alerta, Cuestionar ofertas que parezcan demasiado favorables., y proteja su huella digital con soluciones de seguridad sólidas como SpyHunter.

Pasos a seguir si ha sido víctima de una estafa

Ser víctima de una estafa en línea puede ser una experiencia angustiosa, dejándote sintiéndote vulnerable y violado. Si te encuentras en esta desafortunada situación, Conocer los pasos inmediatos a seguir puede ayudarle a mitigar el daño y protegerse de mayores riesgos.. Siga estas pautas para comenzar el proceso de recuperación y recuperar el control de su seguridad personal y financiera..

Acciones inmediatas para mitigar el daño

En el momento en que te das cuenta de que has sido estafado, una acción rápida puede evitar daños mayores. Esto es lo que debes hacer de inmediato:

- Corta todo contacto con el estafador.: Detenga toda comunicación con el estafador. Bloquear su dirección de correo electrónico, número de teléfono, y dejar de ser amigos o bloquearlos en las plataformas de redes sociales para evitar que se comuniquen con usted nuevamente u obtengan más información personal suya..

- Contacta con tu institución financiera: Avise a su banco o proveedor de tarjeta de crédito sobre la estafa. Pueden guiarlo a través del proceso de protección de sus cuentas., incluido el cambio de contraseñas y posiblemente la reversión de transacciones no autorizadas.

- Congela tu crédito: Congelando tu crédito, haces más difícil que un estafador abra nuevas cuentas a tu nombre. Comuníquese con las principales agencias de crédito para implementar un congelamiento de crédito lo antes posible..

- Cambia tus contraseñas: Especialmente si has compartido información confidencial con el estafador., cambiar todas sus contraseñas clave. Esto incluye sus cuentas financieras., correo electrónico, Medio social, y cualquier otro servicio donde se almacene información personal.

- Actualice su software de seguridad: En el caso de hacer clic en enlaces maliciosos o descargar archivos adjuntos sospechosos, asegúrese de su software antivirus, como SpyHunter, está actualizado y ejecuta un análisis completo del sistema para detectar y eliminar cualquier malware.

Tomar estos pasos inmediatamente puede ayudar a bloquear su información personal y comenzar el proceso de recuperación de su presencia y seguridad en línea..

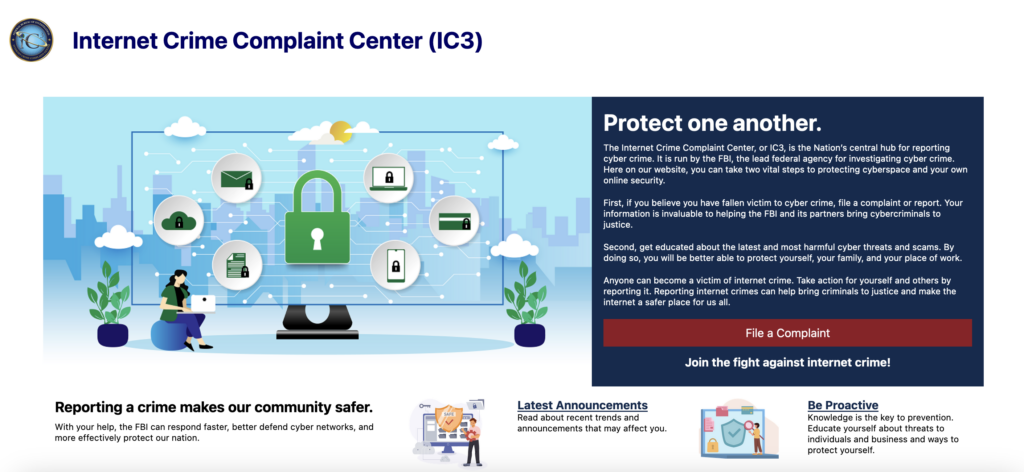

Denunciar estafas: Cuando y donde

Después de proteger sus cuentas e información personal, el siguiente paso es denunciar la estafa. Esto no sólo le ayuda a recuperar potencialmente cualquier pérdida financiera, sino que también ayuda a evitar que otros sean víctimas de la misma estafa..

- Autoridades locales: Denuncia la estafa en la comisaría de tu localidad. Proporcionar la mayor cantidad de información posible., incluyendo cualquier correspondencia con el estafador, Detalles de la transacción, y cómo fue contactado inicialmente.

- Las instituciones financieras: Informe a su banco o emisor de su tarjeta de crédito sobre la estafa si aún no lo ha hecho como parte de la seguridad de sus cuentas.. Es posible que tengan pasos adicionales que usted debe seguir para denunciar el fraude..

- La Comisión Federal de Comercio (FTC): Informar la estafa a la FTC a través de su sitio web les ayuda a rastrear patrones de estafa y asesorar al público sobre cómo evitar estafas similares..

- Centro de denuncias de delitos en Internet (IC3): El IC3 es un recurso esencial para denunciar delitos en Internet. Presentar una queja ante ellos agrega su informe a una base de datos nacional que puede ayudar a rastrear y procesar a los ciberdelincuentes..

Cada informe es un paso valioso para luchar contra los estafadores y proteger a la comunidad de futuras estafas.. Si bien la idea de participar en estos procesos puede parecer abrumadora, Recuerde que está contribuyendo a un esfuerzo mayor para frenar el fraude en línea y ayudar a otras personas que pueden ser vulnerables a amenazas similares..

Aunque las consecuencias inmediatas de caer en una estafa pueden ser un desafío, Tomar estas medidas mesuradas puede ayudar a mitigar el daño y restaurar algo de tranquilidad.. Recuerde siempre mantener prácticas en línea vigilantes y actualizar sus medidas de ciberseguridad periódicamente para protegerse contra futuras estafas.. Para una protección integral, Considere emplear herramientas de seguridad como SpyHunter que brindan monitoreo activo y eliminación de malware para mantener segura su vida digital..

Estrategias comprobadas para protegerse contra estafas en línea

Con el aumento de sofisticadas estafas en línea, Proteger su presencia digital nunca ha sido más crucial. Adoptando un enfoque proactivo en materia de seguridad, puede reducir significativamente el riesgo de ser víctima de ciberdelincuentes. Aquí hay varias estrategias efectivas diseñadas para fortalecer sus defensas contra las estafas en línea..

El papel del software de seguridad de Internet en la prevención de estafas

El software de seguridad de Internet desempeña un papel fundamental en la defensa contra la gran cantidad de estafas que circulan en línea.. Estos programas sirven como la primera línea de defensa., protegiendo contra malware, intentos de phishing, y diversas formas de extorsión cibernética. Monitoreando continuamente actividades sospechosas y amenazas., Las soluciones de seguridad en Internet ayudan a identificar y bloquear contenido potencialmente dañino antes de que pueda causar daños.. Además, se aseguran de que su información personal permanezca segura, protección contra acceso no autorizado y violaciones de datos.

Por qué SpyHunter es su aliado contra los estafadores

SpyHunter se destaca como un sólido aliado en la lucha contra los estafadores. Diseñado con las últimas tecnologías de detección., ofrece protección en tiempo real contra malware, ransomware, e intentos de phishing. SpyHunter es intuitivo, haciéndolo accesible tanto para los usuarios expertos en tecnología como para aquellos nuevos en la defensa cibernética. Su base de datos de definiciones de malware se actualiza periódicamente., Garantizar que incluso las amenazas más recientes sean reconocidas y neutralizadas.. Para quienes buscan fortalecer su postura de seguridad digital, SpyHunter presenta una solución integral.

Protección de su información personal en línea

Una de las tácticas más efectivas contra las estafas en línea es permanecer atento a su información personal.. Compartir demasiado en línea, especialmente en las redes sociales, puede proporcionar sin darse cuenta a los estafadores los datos que necesitan para atacarle. Para mantener un perfil en línea seguro, Es importante:

- Limite la información personal que comparte en las redes sociales y otras plataformas en línea.

- Revise y ajuste periódicamente su configuración de privacidad en cada plataforma para controlar quién puede ver sus datos..

- Tenga cuidado con los intentos de phishing que pueden presentarse en forma de correos electrónicos o mensajes., buscando extraer datos personales o financieros.

Tomar estas precauciones puede reducir significativamente la probabilidad de que su información se vea comprometida.

La importancia de las actualizaciones periódicas de software y las contraseñas seguras

Mantener su software actualizado y utilizar contraseñas seguras son componentes críticos de una sólida estrategia de seguridad en línea.. Las actualizaciones periódicas de software no solo introducen nuevas funciones sino que también corrigen vulnerabilidades que los estafadores podrían aprovechar.. Adicionalmente, Las contraseñas complejas que son únicas para cada cuenta pueden hacer que el acceso no autorizado sea mucho más difícil para los ciberdelincuentes.. Implementar estas prácticas es clave para salvaguardar su identidad digital y sus datos personales..

- Asegúrese de que todos sus dispositivos y aplicaciones se actualicen periódicamente a las últimas versiones.

- Utilice contraseñas seguras que combinen letras, números, y símbolos, y considere usar un administrador de contraseñas confiable.

- Habilitar la autenticación de dos factores (2FA) donde esté disponible para una capa adicional de seguridad.

Integrando estos hábitos en su rutina diaria en línea, mejora tus defensas contra las estafas cada vez más sofisticadas que amenazan la seguridad digital.

El futuro de las estafas en línea

A medida que avanza la tecnología, también lo hace el ingenio de las estafas en línea. La era digital ha traído consigo amenazas sofisticadas que eran inimaginables hace apenas una década., ampliando los límites de lo que debemos hacer para mantenernos seguros en línea. Comprender estos riesgos en evolución es el primer paso para protegernos contra las astutas tácticas de los ciberdelincuentes..

Anticipar nuevas técnicas de estafa

En un mundo cada vez más conectado, Las técnicas utilizadas por los estafadores son cada día más complejas.. Desde tecnología deepfake hasta sofisticados esquemas de phishing que imitan comunicaciones legítimas de instituciones confiables, estas estafas se adaptan constantemente. Las amenazas emergentes también incluyen el mayor uso de inteligencia artificial por parte de los ciberdelincuentes para automatizar mensajes y llamadas fraudulentas., haciéndolos más convincentes y más difíciles de detectar.

Para estar un paso por delante, individuos y organizaciones deben permanecer alerta, educarse continuamente sobre los últimos métodos de estafa. Esto incluye estar atento a los signos de correos electrónicos de phishing., como solicitudes inesperadas de información personal o pagos y correos electrónicos con mala gramática y ortografía. Además, Mantenerse actualizado sobre las noticias sobre violaciones de datos puede alertarlo sobre posibles amenazas relacionadas con su información personal..

Cómo la tecnología está dando forma a la lucha contra las estafas

Afortunadamente, a medida que las técnicas de estafa han evolucionado, También tenemos las herramientas que podemos utilizar para defendernos de ellos.. El software antivirus y los cortafuegos personales son más sofisticados que nunca, ofreciendo no solo protección contra malware sino también funciones como navegación segura, escaneo de correo electrónico, e incluso seguridad de la red doméstica. Estas herramientas son esenciales para identificar y bloquear amenazas antes de que puedan causar daño..

La inteligencia artificial y el aprendizaje automático también desempeñan un papel crucial en la detección de patrones fraudulentos y la protección de información confidencial.. Por ejemplo, Los bancos y las instituciones financieras ahora emplean algoritmos avanzados para detectar transacciones inusuales en tiempo real., ayudando a prevenir el fraude financiero.

A nivel individual, usando complejo, contraseñas únicas para diferentes cuentas y habilitar la autenticación multifactor siempre que sea posible agrega una capa adicional de seguridad. Del mismo modo, mantener el software actualizado puede cerrar vulnerabilidades de seguridad, y ser cauteloso con la información compartida en las redes sociales puede reducir el riesgo de robo de identidad.

Cuando se trata de combatir las estafas en línea, ser proactivo es clave. La instalación de un software de seguridad acreditado como SpyHunter ofrece una protección integral contra el malware, ransomware, y otras amenazas maliciosas. Sus capacidades de escaneo en tiempo real pueden identificar y neutralizar amenazas., garantizar que su experiencia en línea permanezca segura y protegida. Aprovechando tecnologías diseñadas para mejorar la ciberseguridad, Las personas y las empresas pueden reducir significativamente su vulnerabilidad a las estafas en línea..

En conclusión, la lucha contra las estafas en línea continúa, con amenazas y defensas evolucionando rápidamente. Manteniéndose informado, usando las herramientas adecuadas, y practicar una buena higiene cibernética, podemos protegernos contra los astutos trucos de los ciberdelincuentes y disfrutar de los beneficios del mundo digital con tranquilidad.

- Ventanas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Detener Push Pop-ups

How to Remove Online Scam from Windows.

Paso 1: Scan for Online Scam with SpyHunter Anti-Malware Tool

Paso 2: Inicie su PC en modo seguro

Paso 3: Uninstall Online Scam and related software from Windows

Pasos de desinstalación para Windows 11

Pasos de desinstalación para Windows 10 y versiones anteriores

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Paso 4: Limpiar cualquier registro, Created by Online Scam on Your PC.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, created by Online Scam there. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Video Removal Guide for Online Scam (Ventanas).

Get rid of Online Scam from Mac OS X.

Paso 1: Uninstall Online Scam and remove related files and objects

Mac le mostrará una lista de elementos que se inicia automáticamente cuando se conecte. Look for any suspicious apps identical or similar to Online Scam. Compruebe la aplicación que desea detener la ejecución de forma automática y luego seleccione en el Minus ("-") icono para ocultarlo.

- Ir Descubridor.

- En la barra de búsqueda, escriba el nombre de la aplicación que desea eliminar.

- Por encima de la barra de búsqueda cambiar los dos menús desplegables para "Sistema de Archivos" y "Están incluidos" de manera que se puede ver todos los archivos asociados con la aplicación que desea eliminar. Tenga en cuenta que algunos de los archivos no pueden estar relacionados con la aplicación así que mucho cuidado, que los archivos que elimine.

- Si todos los archivos que están relacionados, sostener el ⌘ + A para seleccionar y luego los llevan a "Basura".

In case you cannot remove Online Scam via Paso 1 encima:

En caso de que usted no puede encontrar los archivos de virus y objetos en sus solicitudes u otros lugares que hemos mostrado anteriormente, puede buscar manualmente para ellos en las bibliotecas de su Mac. Pero antes de hacer esto, Por favor, lea la declaración de abajo:

Puede repetir el mismo procedimiento con los siguientes Biblioteca directorios:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Propina: ~ es allí a propósito, porque conduce a más LaunchAgents.

Paso 2: Scan for and remove Online Scam files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Online Scam, la forma recomendada de eliminar la amenaza es mediante el uso de un programa anti-malware. SpyHunter para Mac ofrece funciones de seguridad avanzadas junto con otros módulos que mejorarán la seguridad de su Mac y la protegerán en el futuro.

Video Removal Guide for Online Scam (Mac)

Remove Online Scam from Google Chrome.

Paso 1: Inicie Google Chrome y abra el menú desplegable

Paso 2: Mueva el cursor sobre "Instrumentos" y luego desde el menú ampliado elegir "Extensiones"

Paso 3: Desde el abierto "Extensiones" Menú localizar la extensión no deseada y haga clic en su "Quitar" botón.

Paso 4: Después se retira la extensión, reiniciar Google Chrome cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Erase Online Scam from Mozilla Firefox.

Paso 1: Inicie Mozilla Firefox. Abra la ventana del menú:

Paso 2: Seleccione el "Complementos" icono en el menú.

Paso 3: Seleccione la extensión no deseada y haga clic "Quitar"

Paso 4: Después se retira la extensión, reinicie Mozilla Firefox cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Uninstall Online Scam from Microsoft Edge.

Paso 1: Inicie el navegador Edge.

Paso 2: Abra el menú desplegable haciendo clic en el icono en la esquina superior derecha.

Paso 3: En el menú desplegable seleccione "Extensiones".

Paso 4: Elija la extensión sospechosa de ser maliciosa que desea eliminar y luego haga clic en el ícono de ajustes.

Paso 5: Elimine la extensión maliciosa desplazándose hacia abajo y luego haciendo clic en Desinstalar.

Remove Online Scam from Safari

Paso 1: Inicie la aplicación Safari.

Paso 2: Después de solo pasar el cursor del ratón a la parte superior de la pantalla, haga clic en el texto de Safari para abrir su menú desplegable.

Paso 3: En el menú, haga clic en "Preferencias".

Paso 4: Después de esto, seleccione la pestaña 'Extensiones'.

Paso 5: Haga clic una vez en la extensión que desea eliminar.

Paso 6: Haga clic en 'Desinstalar'.

Una ventana emergente aparecerá que pide la confirmación para desinstalar la extensión. Seleccionar 'Desinstalar' otra vez, and the Online Scam will be removed.

Eliminate Online Scam from Internet Explorer.

Paso 1: Inicie Internet Explorer.

Paso 2: Haga clic en el ícono de ajustes con la etiqueta 'Herramientas' para abrir el menú desplegable y seleccione 'Administrar complementos'

Paso 3: En la ventana 'Administrar complementos'.

Paso 4: Seleccione la extensión que desea eliminar y luego haga clic en 'Desactivar'. Aparecerá una ventana emergente para informarle de que está a punto de desactivar la extensión seleccionada, y algunos más complementos podrían estar desactivadas, así. Deje todas las casillas marcadas, y haga clic en 'Desactivar'.

Paso 5: Después de la extensión no deseada se ha eliminado, reinicie Internet Explorer cerrándolo desde el botón rojo 'X' ubicado en la esquina superior derecha y vuelva a iniciarlo.

Elimine las notificaciones automáticas de sus navegadores

Desactivar las notificaciones push de Google Chrome

Para deshabilitar las notificaciones push del navegador Google Chrome, por favor, siga los siguientes pasos:

Paso 1: Ir Ajustes en Chrome.

Paso 2: En la configuración de, seleccione “Ajustes avanzados":

Paso 3: Haga clic en "Configuración de contenido":

Paso 4: Abierto "Notificaciones":

Paso 5: Haga clic en los tres puntos y elija Bloquear, Editar o quitar opciones:

Eliminar notificaciones push en Firefox

Paso 1: Ir a Opciones de Firefox.

Paso 2: Ir a la configuración", escriba "notificaciones" en la barra de búsqueda y haga clic en "Ajustes":

Paso 3: Haga clic en "Eliminar" en cualquier sitio en el que desee que desaparezcan las notificaciones y haga clic en "Guardar cambios"

Detener notificaciones push en Opera

Paso 1: En ópera, prensa ALT + P para ir a Configuración.

Paso 2: En Configuración de búsqueda, escriba "Contenido" para ir a Configuración de contenido.

Paso 3: Abrir notificaciones:

Paso 4: Haz lo mismo que hiciste con Google Chrome (explicado a continuación):

Elimina las notificaciones automáticas en Safari

Paso 1: Abrir preferencias de Safari.

Paso 2: Elija el dominio desde el que desea que desaparezcan las ventanas emergentes push y cámbielo a "Negar" de "Permitir".

Online Scam-FAQ

What Is Online Scam?

The Online Scam threat is adware or virus de la redirección de navegador.

Puede ralentizar significativamente su computadora y mostrar anuncios. La idea principal es que su información sea probablemente robada o que aparezcan más anuncios en su dispositivo..

Los creadores de dichas aplicaciones no deseadas trabajan con esquemas de pago por clic para que su computadora visite sitios web de riesgo o de diferentes tipos que pueden generarles fondos.. Es por eso que ni siquiera les importa qué tipo de sitios web aparecen en los anuncios.. Esto hace que su software no deseado sea indirectamente riesgoso para su sistema operativo..

What Are the Symptoms of Online Scam?

Hay varios síntomas que se deben buscar cuando esta amenaza en particular y también las aplicaciones no deseadas en general están activas:

Síntoma #1: Su computadora puede volverse lenta y tener un bajo rendimiento en general.

Síntoma #2: Tienes barras de herramientas, complementos o extensiones en sus navegadores web que no recuerda haber agregado.

Síntoma #3: Ves todo tipo de anuncios, como resultados de búsqueda con publicidad, ventanas emergentes y redireccionamientos para que aparezcan aleatoriamente.

Síntoma #4: Ves aplicaciones instaladas en tu Mac ejecutándose automáticamente y no recuerdas haberlas instalado.

Síntoma #5: Ve procesos sospechosos ejecutándose en su Administrador de tareas.

Si ve uno o más de esos síntomas, entonces los expertos en seguridad recomiendan que revise su computadora en busca de virus.

¿Qué tipos de programas no deseados existen??

Según la mayoría de los investigadores de malware y expertos en ciberseguridad, las amenazas que actualmente pueden afectar su dispositivo pueden ser software antivirus falso, adware, secuestradores de navegador, clickers, optimizadores falsos y cualquier forma de programas basura.

Qué hacer si tengo un "virus" like Online Scam?

Con pocas acciones simples. Primero y ante todo, es imperativo que sigas estos pasos:

Paso 1: Encuentra una computadora segura y conectarlo a otra red, no en el que se infectó tu Mac.

Paso 2: Cambiar todas sus contraseñas, a partir de sus contraseñas de correo electrónico.

Paso 3: Habilitar autenticación de dos factores para la protección de sus cuentas importantes.

Paso 4: Llame a su banco para cambiar los datos de su tarjeta de crédito (código secreto, etc) si ha guardado su tarjeta de crédito para compras en línea o ha realizado actividades en línea con su tarjeta.

Paso 5: Asegurate que llame a su ISP (Proveedor de Internet u operador) y pedirles que cambien su dirección IP.

Paso 6: Cambia tu Contraseña de wifi.

Paso 7: (Opcional): Asegúrese de escanear todos los dispositivos conectados a su red en busca de virus y repita estos pasos para ellos si se ven afectados.

Paso 8: Instalar anti-malware software con protección en tiempo real en cada dispositivo que tenga.

Paso 9: Trate de no descargar software de sitios de los que no sabe nada y manténgase alejado de sitios web de baja reputación en general.

Si sigue estas recomendaciones, su red y todos los dispositivos se volverán significativamente más seguros contra cualquier amenaza o software invasivo de información y estarán libres de virus y protegidos también en el futuro.

How Does Online Scam Work?

Una vez instalado, Online Scam can recolectar datos usando rastreadores. Estos datos son sobre tus hábitos de navegación web., como los sitios web que visita y los términos de búsqueda que utiliza. Luego se utiliza para dirigirle anuncios o para vender su información a terceros..

Online Scam can also descargar otro software malicioso en su computadora, como virus y spyware, que puede usarse para robar su información personal y mostrar anuncios riesgosos, que pueden redirigir a sitios de virus o estafas.

Is Online Scam Malware?

La verdad es que los programas basura (adware, secuestradores de navegador) no son virus, pero puede ser igual de peligroso ya que pueden mostrarle y redirigirlo a sitios web de malware y páginas fraudulentas.

Muchos expertos en seguridad clasifican los programas potencialmente no deseados como malware. Esto se debe a los efectos no deseados que pueden causar los PUP., como mostrar anuncios intrusivos y recopilar datos del usuario sin el conocimiento o consentimiento del usuario.

About the Online Scam Research

El contenido que publicamos en SensorsTechForum.com, this Online Scam how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el, problema relacionado con el adware, y restaurar su navegador y sistema informático.

How did we conduct the research on Online Scam?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre el último malware, adware, y definiciones de secuestradores de navegadores.

Además, the research behind the Online Scam threat is backed with VirusTotal.

Para comprender mejor esta amenaza en línea, Consulte los siguientes artículos que proporcionan detalles informados..

Esta información fue muy útil muchas gracias..