Laxas prácticas de ciberseguridad en la CIA causaron la bóveda 7 Fugas

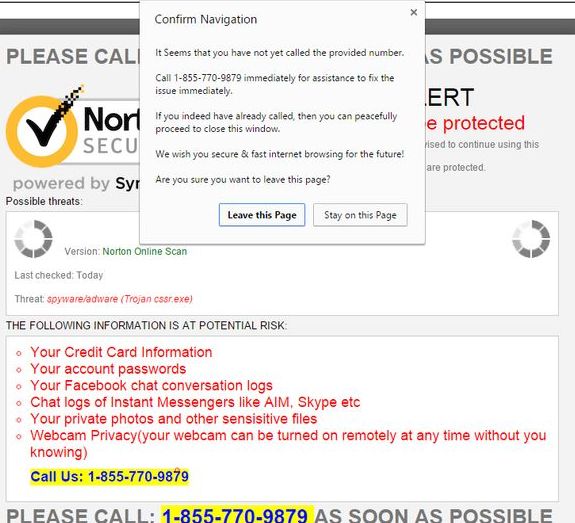

Recuerda el escándalo de WikiLeaks de 2017? Un informe interno de la CIA reveló recientemente qué causó la violación masiva de datos de información confidencial.. Fue la propia incapacidad de la agencia para asegurar sus sistemas., que condujo a la filtración de WikiLeaks…