FriedEx – Sigiloso ransomware Fabricado por Dridex Autores

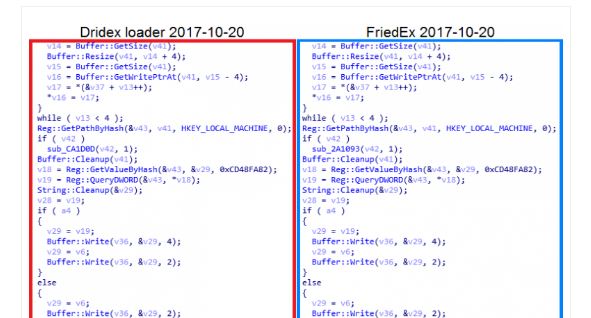

La banca Dridex infame troyano se ha desplazado ahora hacia ransomware en su FriedEx (también conocido como BitPaymer) variante. Fuente de la imagen: ESET historia relacionada: Dridex propagarse a través de un Compromiso onedrive de Cuentas de Negocios “Dridex ha sido una pesadilla para los usuarios de ordenadores, compañías…