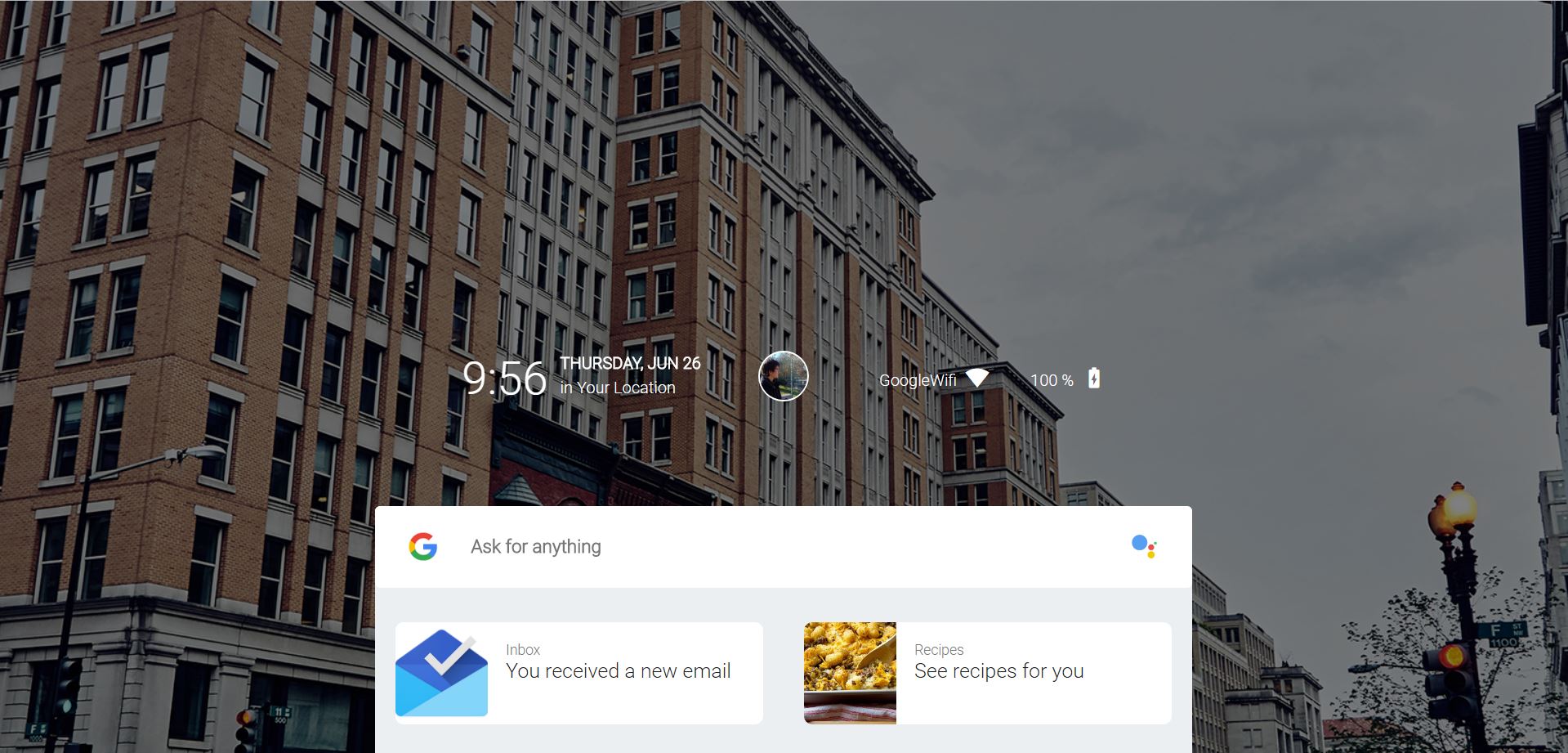

Fucsia – El nuevo sistema operativo de Google espera que reemplace a Android

Ya han pasado dos años a partir de ahora desde Google subido fucsia en línea y lo hizo público. Fucsia es un nuevo sistema operativo creado desde cero. Se tiene la intención de superar algunas de las limitaciones de Android. Ingenieros detrás del proyecto creen que…