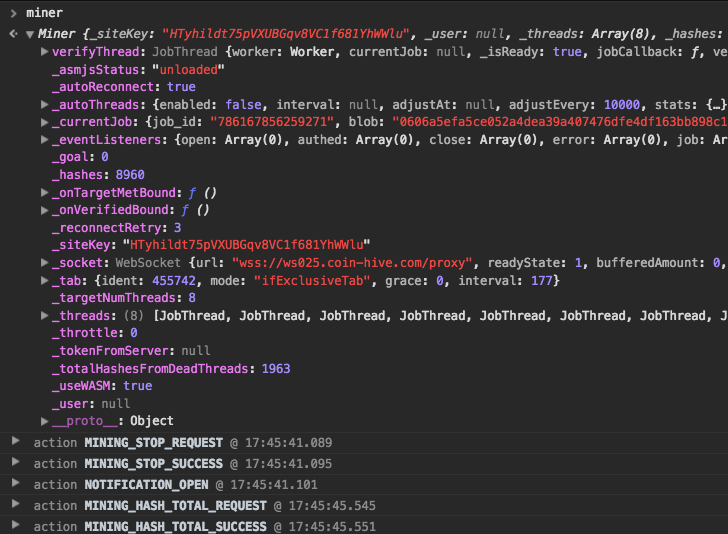

Los virus de la moneda Miner – ¿Cómo puedo protegerme (JavaScript y troyanos)

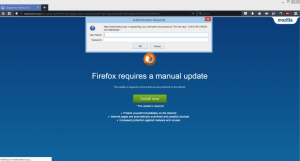

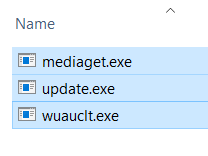

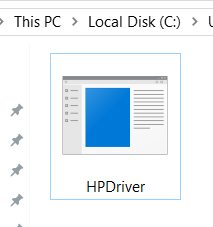

Este artículo ha sido creado con el propósito de explicar más sobre las infecciones de la moneda Miner y cómo proteger su equipo frente a estas amenazas mediante unos sencillos consejos. virus mineras criptomoneda han aumentado las infecciones en los ordenadores de las víctimas con más frecuencia en…

![Taskhostw.exeimiQué es Taskhostw.exe - What Is It + How to Remove It [Fix]](https://cdn.sensorstechforum.com/wp-content/uploads/2018/02/taskhostw-exe-what-is-it-how-to-remove-it-1024x576.jpg)