| Nombre | CoreBot |

| Escribe | Ladrón de Troya y Downloader |

| Descripción breve | Roba todo tipo de credenciales – detalles de registro, información financiera, archivos, etc. |

| Los síntomas | Apareciendo de diferentes objetos en diferentes carpetas del usuario o el escritorio o en el arranque. Los archivos codificados con extensiones desconocidas |

| Método de distribución | Correos spam. Ataques MITM, redirecciones maliciosos. |

| Herramienta de detección | Descargar SpyHunter, Para ver si su sistema ha sido afectado por CoreBot |

Una infección de malware peligroso se ha detectado en el medio silvestre. Se llama CoreBot, y puede causar muchos estragos y dolores de cabeza a muchos usuarios. Se centra principalmente en el robo de información sin restricciones lo que nunca. De acuerdo a El informe de IBM este troyano infecta las computadoras principalmente a través de un gotero, inmediatamente atacar svchost.exe, un proceso crítico de Windows. Más que eso, esta rata (Herramienta de acceso remoto) se crea en un método particular, lo que le permite permanecer sin ser detectados durante la introducción de nuevos métodos de robo de datos de la computadora de la víctima. los investigadores de seguridad de IBM X-Force informan de que el nombre de la amenaza está bien oculto, y el más informe antivirus es tan Dynamer!corriente alterna o algunas otras amenazas similares.

Una infección de malware peligroso se ha detectado en el medio silvestre. Se llama CoreBot, y puede causar muchos estragos y dolores de cabeza a muchos usuarios. Se centra principalmente en el robo de información sin restricciones lo que nunca. De acuerdo a El informe de IBM este troyano infecta las computadoras principalmente a través de un gotero, inmediatamente atacar svchost.exe, un proceso crítico de Windows. Más que eso, esta rata (Herramienta de acceso remoto) se crea en un método particular, lo que le permite permanecer sin ser detectados durante la introducción de nuevos métodos de robo de datos de la computadora de la víctima. los investigadores de seguridad de IBM X-Force informan de que el nombre de la amenaza está bien oculto, y el más informe antivirus es tan Dynamer!corriente alterna o algunas otras amenazas similares.

CoreBot - Métodos de Infección

Malware como CoreBot puede infectar sistemas a través masiva campañas de correo electrónico de spam. También, ataques dirigidos puede ser la razón de algunas infecciones. Los ataques dirigidos están presentes principalmente donde hay organizaciones o cualquier LAN (Redes de área local) que contiene números medios y grandes de dispositivos. Una buena estrategia para infectar enorme cantidad de usuarios es mediante el uso de un enfoque llamado parodia de correo. Es fácil de completar cuando intenta engañar a un usuario. Todo lo que necesita saber es la información sobre quién corresponde por email con frecuencia para enmascararlo. Cuando se trata de organizaciones que infectan, sin embargo, el atacante tiene que estar muy bien informada con respecto a Microsoft Outlook y otros programas de correo (Mozilla Thunderbird, etc), porque tienen protocolos de detección de correo electrónico falso. Más que eso, los atacantes tienen que estar conectados directamente al servidor de la organización y estar dentro de la red local para poder enviar el mensaje localmente. Básicamente, en este caso muchos atacantes pueden preferir la enfoque ‘hands-on’.

CoreBot - Más sobre el robo de información de software

Información robar tipo de troyanos puede variar mucho en sus métodos de infección, métodos de robo de datos, cuando roban, Cómo eligen para crear una botnet (redes zombi). De cualquier manera, ladrones de Troya, como CoreBot olfatear el PC del usuario para credenciales de correo electrónico, información de la cuenta en línea y todos los tipos de datos financieros. Todo puede ser transferida a los servidores de los atacantes, donde la información puede ser filtrada y priorizado por relevancia manualmente. Una gran cantidad de los atacantes de redes de bots de Troya suelen vender cualquier información robada en los mercados subterráneos a otros usuarios. Es una práctica común para vender información tomada de las organizaciones a los competidores.

Como se mencionó anteriormente, CoreBot utiliza un gotero para infiltrarse en un sistema de usuario. Una vez que este código particular se pone en acciones, se activa inmediatamente tipo svchost de proceso. Este proceso se utiliza como una columna vertebral y permite que los archivos maliciosos a grabar en la unidad de memoria de la máquina. Después de que el gotero ha realizado su trabajo, cierra.

El siguiente paso para CoreBot es crear un UID (identificador único). Este tipo de código puede ser utilizado con el fin de interactuar con éxito con Editor del Registro de Windows.

Más que eso los ingenieros de IBM informan de que este tipo de amenazas utiliza un sistema de plugins que le permite descargar archivos .dll y plugins desde el centro de control de los atacantes.

También, los investigadores dicen que a pesar de la capacidad de CoreBot para robar contraseñas, no es capaz de capturar datos en tiempo real de navegación en línea. Es centrado principalmente en la obtención de información de acceso almacenada en los navegadores web más famosos. También, los análisis de amenazas para las contraseñas almacenadas en el ordenador por varios clientes, así como información acerca de carteras en línea y los datos de pago electrónico.

El malware también tiene un algoritmo muy específica, lo que le permite comunicarse de forma segura con el servidor de control a través de los nombres de dominio personalizados creados de forma automática. Estos nombres particulares se crean con el único propósito de ser conocido por el atacante, y se necesita un especialista con experiencia en técnicas de ingeniería inversa y descubrirlos. Este tipo de comunicación es excelente para botnets, y los nombres de dominio pueden o no pueden cambiar a no ser detectados a través del tiempo. Un descubrimiento muy interesante, con respecto a la DGA (Algoritmo de generación de dominio), era que, en este caso, el malware crea un dominio basado en la ubicación del dispositivo.

Lo que es aterrador para esta amenaza en particular es que CoreBot puede utilizar el Shell de Windows de encendido para descargar otros programas maliciosos, tales como ransomware (CryptoWall, BitCrypt, etc), otros troyanos, rootkits, keyloggers y más malware en el ordenador infectado.

CoreBot es especialmente arriesgado organizaciones, porque si se infecta un equipo esencial, almacenar toda la información valiosa, puede tener acceso a los datos críticos y robar empleado. Qué es peor, CoreBot puede obtener información de los clientes, como es el caso de la reciente publicación de información al cliente de Ashley Madison.

CoreBot – Cómo quitar y protegerse?

Con el fin de evitar este tipo de amenazas de penetrar sus defensas, protocolos de protección estándar pueden no ser eficaces contra CryptoBot. Es necesario utilizar métodos inusuales de distribución de datos dentro de su empresa, tales como el almacenamiento de los datos fuera de línea y mantenerlo en máquinas seguras que ni siquiera tienen tarjetas de red. Estas máquinas pueden estar encendidos sólo cuando sea necesario, y la distribución de los datos a ellos siempre debe ser de un portador de memoria segura. Esta es una manera de proteger los datos, pero seguramente no es la mejor. El detalle más importante es que no importa donde se almacenan sus datos importantes, usted no debe compartir información acerca de cómo se almacena en qué ubicación, porque los expertos saben que el mayor porcentaje de fugas de información son debido a un error humano.

CoreBot la eliminación debe hacerse de modo offline, con el fin de romper las conexiones activas con los servidores de comando y control de los atacantes. Se recomienda seguir el tutorial de abajo para arrancar modo seguro y desde allí realizar la habitual escaneo anti-malware con estos programas. También, desde CoreBot tiene la capacidad explícita a descargar otros programas maliciosos en máquinas, que es muy recomendable para examinar el equipo para un virus Rootkit con una removedor de rootkit tipo de software. Los rootkits no son una amenaza muy común, pero si un criminal cibernético quiere seguir siendo persistente en el PC del usuario.

1. Iniciar su PC en modo seguro para quitar CoreBot.

Para Windows XP, Vista, 7 sistemas:

1. Retire todos los CDs y DVDs, y reinicie el PC desde el “Comienzo” menú.

2. Seleccione una de las dos opciones que aparecen a continuación:

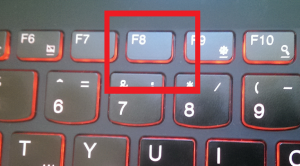

– En PC con un solo sistema operativo: Prensa “F8” en varias ocasiones después de la primera pantalla de arranque aparece durante el reinicio del ordenador. En caso de que el Logotipo de Windows aparece en la pantalla, usted tiene que repetir la misma tarea de nuevo.

– Para PC con múltiples sistemas operativos: Тhe teclas de flecha le ayudarán a seleccionar el sistema operativo prefiere empezar en Modo seguro. Prensa “F8” tal como se ha descrito para un solo sistema operativo.

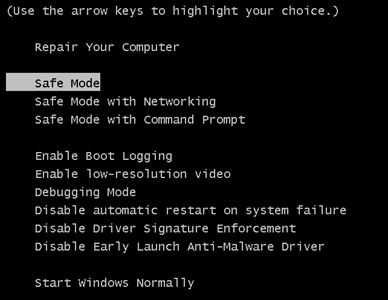

3. Como el “Opciones avanzadas de inicio” Aparece la pantalla, seleccionar el Modo seguro opción que desee mediante las teclas de flecha. Como usted hace su selección, prensa “Entrar“.

4. Inicie sesión en el ordenador utilizando la cuenta de administrador

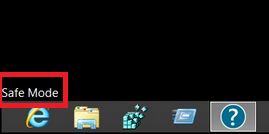

Mientras el ordenador está en modo seguro, las palabras “Modo seguro” aparecerá en las cuatro esquinas de la pantalla.

Para Windows 8, 8.1 y 10 sistemas:

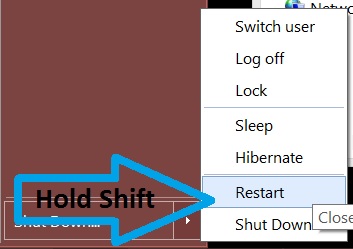

Paso 1: Abre el Menu de inicio

Paso 2: Mientras que manteniendo pulsado Shift botón, haga clic en Poder y luego haga clic en Reanudar.

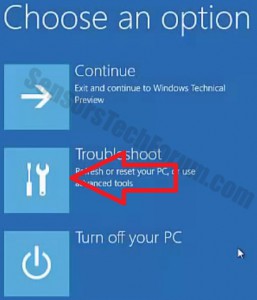

Paso 3: Después de reiniciar el sistema, aparecerá el menú aftermentioned. Desde allí se debe elegir Solucionar problemas.

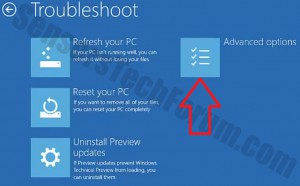

Paso 4: Verá el Solucionar problemas menú. Desde este menú se puede elegir Opciones avanzadas.

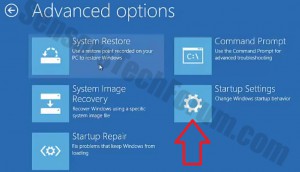

Paso 5: Después de la Opciones avanzadas Aparece el menú, haga clic en Configuración de inicio.

Paso 6: Haga clic en Reanudar.

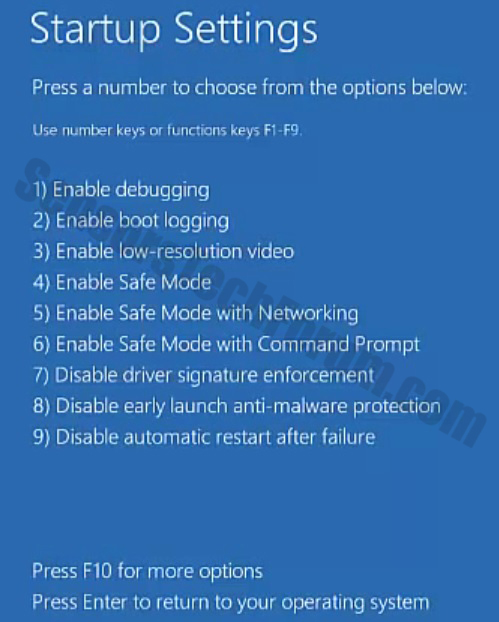

Paso 7: Aparecerá un menú al reiniciar. Usted debe elegir Modo seguro pulsando su número correspondiente y la máquina se reiniciará.

2. Retire CoreBot automáticamente mediante la descarga de un programa anti-malware avanzado.

Para limpiar el ordenador debe descargar una actualizado el programa anti-malware en un PC segura y entonces instalarlo en el ordenador afectado en modo offline. Después de que usted debe arrancar en modo seguro y escanear su ordenador para eliminar todo CoreBot asociado objec

Preparación antes de retirar CoreBot.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de CoreBot con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por CoreBot en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por CoreBot existe. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by CoreBot on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Preguntas frecuentes sobre CoreBot

What Does CoreBot Trojan Do?

The CoreBot Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, como CoreBot, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can CoreBot Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can CoreBot Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

Acerca de la investigación de CoreBot

El contenido que publicamos en SensorsTechForum.com, esta guía práctica de eliminación de CoreBot incluida, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

¿Cómo llevamos a cabo la investigación sobre CoreBot??

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the CoreBot threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..