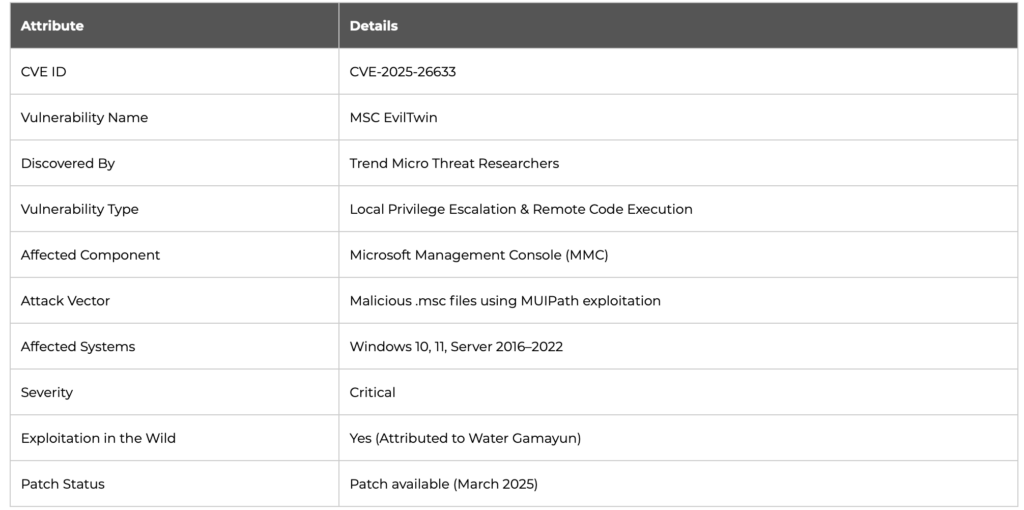

A comienzos de 2025, Los investigadores de ciberseguridad descubrieron un vulnerabilidad de día cero en Consola de administración de Microsoft (MMC), rastreado como CVE-2025-26633 y apodado MSC EvilTwin. Esta falla crítica está siendo explotada activamente por un grupo de amenazas denominado Agua Gamayun y representa un vector peligroso para ejecución remota de código en sistemas Windows.

¿Qué es MSC EvilTwin? (CVE-2025-26633)?

La vulnerabilidad CVE-2025-26633 se deriva de cómo MMC carga recursos localizados (.archivos msc) mediante el MUIPath ambiente. Los atacantes pueden crear un archivo de consola malicioso y colocarlo dentro de un en-US subdirectorio, Permitiéndole anular uno legítimo cuando se ejecuta. El exploit permite a los adversarios cargar DLL y ejecutar comandos de shell sin interacción del usuario., eludiendo los controles de seguridad tradicionales.

Detalles técnicos de CVE-2025-26633

- Tipo de vulnerabilidad: Escalada de privilegios locales y ejecución remota de código

- vector de ataque: Archivos .msc maliciosos que aprovechan MUIPath

- Sistemas afectados: Ventanas 10, 11, y variantes de Windows Server que ejecutan versiones vulnerables de MMC

- Descubierto por: Trend Micro y los investigadores de la comunidad

Cómo funciona el exploit MSC EvilTwin

El núcleo del exploit radica en engañar a MMC para que priorice un archivo de consola malicioso.. Esto se logra plantando dos archivos .msc con nombres idénticos.:

- Un señuelo (benigno) archivo de consola en el directorio esperado

- Una contraparte maliciosa en el ámbito localizado

en-UScarpeta

Cuando se ejecuta, MMC carga el archivo malicioso localizado a través de su comportamiento de ruta de búsqueda, permitiendo la incrustación ExecuteShellCommand método para ejecutar comandos de shell, esencialmente entregando el control al atacante.

Flujo de explotación

- El usuario abre un archivo .msc que parece legítimo

- Búsquedas de MMC

en-USy carga la carga útil del atacante - Malicioso

ExecuteShellCommandinicia scripts de PowerShell o cmd - Las cargas útiles se descargan y se ejecutan silenciosamente

Cargas útiles entregadas a través de CVE-2025-26633

investigadores de Trend Micro observado que Water Gamayun utilizó la técnica MSC EvilTwin para ofrecer una variedad de malware:

Ladrón de EncryptHub

Este ladrón de información modular captura las credenciales del navegador, metadatos del sistema, contenido del portapapeles, y datos de billetera de criptomonedas. Carga activos robados a la infraestructura controlada por el atacante a través de solicitudes HTTP POST.

Puerta trasera de DarkWisp

Una sofisticada puerta trasera que ofrece acceso total a la carcasa, transferencia de archivos, y mecanismos de persistencia. Se comunica con un sistema de comando y control. (C2) servidor que utiliza tráfico cifrado con TLS.

Implante SilentPrism

Este implante sigiloso evade la detección mediante el uso de servicios legítimos de Windows.. Se utiliza principalmente para el movimiento lateral y la exfiltración de datos..

Ladrón de Rhadamanthys

Un ladrón de información comercial como servicio (IaaS) Solución encontrada en foros clandestinos. Se dirige a las credenciales FTP, clientes de chat, y aplicaciones bancarias.

Agua Gamayun: Actor de amenaza detrás de la explotación

Agua Gamayun Es un presunto grupo amenazante de Europa del Este conocido por aprovechar los binarios de vida de la tierra. (LOLBins), Explotando los componentes internos de Windows, y desplegar malware personalizado mediante campañas de phishing y malvertising. Han demostrado un patrón de uso de exploits de día cero para el acceso inicial., Seguido de cargas útiles modulares para el robo de datos y el espionaje..

Infraestructura de ataque

El grupo opera utilizando una red de dominios DNS dinámicos que cambia rápidamente., proveedores de alojamiento en la nube, y servicios web legítimos como GitHub y Dropbox para alojar cargas útiles y exfiltrar datos. Su infraestructura estaba vinculada a campañas anteriores dirigidas a los sectores financiero y energético de América del Norte y Europa..

Recomendaciones de mitigación y defensa

1. Aplicar parches de Microsoft

Microsoft ha lanzado un parche de emergencia para CVE-2025-26633. Las organizaciones deben aplicar el parche inmediatamente a través de Windows Update o MSRC.

2. Deshabilitar la ejecución de archivos de consola cuando sea posible

Restringir la ejecución de archivos .msc a administradores de confianza. Utilice AppLocker o el Control de aplicaciones de Windows Defender (WDAC) para bloquear archivos .msc desconocidos.

3. Monitorizar los indicadores de compromiso (COI)

Busque actividad inusual en las conchas, cambios en la clave de registro, y ejecución de archivos desde carpetas localizadas (e.g., C:\Windows\System32\en-US\).

4. Capacitación de concientización del usuario

Educar a los empleados sobre los correos electrónicos de phishing, archivos adjuntos sospechosos, y los riesgos de abrir archivos de consola desconocidos.

5. Detección de puntos finales & Respuesta (EDR)

Utilice herramientas EDR avanzadas para detectar comportamientos de explotación, como la generación de shell desde MMC o la carga de DLL sin firmar.

Pensamientos concluyentes

La explotación de CVE-2025-26633 demuestra que los atacantes son cada vez más hábiles en utilizar funcionalidades del sistema ignoradas para eludir las defensas tradicionales.. Al abusar de un componente relativamente oscuro como MUIPath de MMC, El grupo de amenazas Water Gamayun ha demostrado no solo sofisticación técnica sino también una comprensión estratégica de los aspectos internos de Windows que muchos defensores subestiman..

Lo que hace que este exploit sea particularmente insidioso es su sigilo.. El uso de carpetas localizadas, archivos .msc aparentemente benignos, y los métodos de ejecución nativos permiten que las cargas útiles pasen desapercibidas para muchas soluciones de seguridad de endpoints.. Combinado con la naturaleza modular de la cargas útiles, Desde ladrones de información hasta puertas traseras, La amenaza se vuelve multifacética, persistente, y capaz de infiltrarse profundamente en entornos empresariales.

Desde una perspectiva estratégica, CVE-2025-26633 ejemplifica una tendencia más amplia en los ciberataques modernos: La transición de tácticas de fuerza bruta al abuso de precisión de comportamientos confiables del sistema.. En respuesta a esta transición, Los defensores deberían centrarse en mejorar detección del comportamiento, arquitecturas de confianza cero, y caza sofisticada de amenazas.

Por último, La lección aquí es clara: Las vulnerabilidades no siempre residen en código nuevo o aplicaciones de terceros. A menudo permanecen latentes en las mismas herramientas y procesos que las organizaciones han utilizado durante décadas.. Reconocer y abordar este punto ciego será fundamental para defenderse de las amenazas del mañana..