Este artículo le ayudará a eliminar Virus de la evolución. Siga las instrucciones de eliminación ransomware que se encuentran al final del artículo.

Virus de la evolución es uno que encripta sus datos y exige el dinero como rescate para lograr que se restaura. Los archivos se marcan con el “.extensión de la evolución. El Virus de la evolución dejará instrucciones ransomware una imagen de fondo de escritorio como. Sigue leyendo el artículo y ver cómo se podría tratar de recuperar potencialmente algunos de sus archivos bloqueados y los datos.

Resumen de amenazas

| Nombre | virus de la evolución |

| Escribe | El ransomware, Cryptovirus |

| Descripción breve | El ransomware cifra los archivos mediante la colocación de la .extensión de la evolución para marcar los archivos afectados en su sistema informático y exige un rescate que se pagará a supuestamente recuperarlos. |

| Los síntomas | El ransomware cifrará sus archivos y dejar una nota de rescate con las instrucciones de pago. |

| Método de distribución | Los correos electrónicos de spam, Archivos adjuntos de correo electrónico |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Experiencia de usuario | Unirse a nuestro foro para hablar sobre el virus de la Evolución. |

| Herramienta de recuperación de datos | Ventanas de recuperación de datos de Stellar Phoenix darse cuenta! Este producto escanea los sectores del disco para recuperar archivos perdidos y no puede recuperarse 100% de los archivos cifrados, pero sólo unos pocos de ellos, dependiendo de la situación y de si está o no han reformateado la unidad. |

Virus de la evolución - Técnicas de Distribución

El virus de la evolución ha sido encontrado para ser distribuido utilizando los métodos de entrega ransomware más comunes. Las muestras captadas hasta el momento son relativamente bajos y sólo se ha informado de un número limitado de infecciones.

Un método popular es la coordinación de las mensajes de correo electrónico SPAM que hacen uso de diversos tácticas de phishing. Este manipula los usuarios a pensar que los mensajes se originan a partir de una empresa o servicio legítimo. El contenido del cuerpo pueden incluir enlaces o secuencias de comandos que pueden conducir al virus descarga Evolución. En otros casos la amenaza directa puede estar unido a los mensajes.

Una técnica similar es la creación de sitios web que utilizan los mismos elementos de phishing, disfrazándose de portales de descarga, páginas de destino y los proveedores, etc.. Se dirigirán a los visitantes a los archivos de ransomware.

El virus de la Evolución también puede propagarse usando cargas útiles infectados de los cuales hay dos tipos principales:

- Los archivos de configuración infectados - Los delincuentes pueden incrustar el código de infección por el virus en los archivos de instalación de software popular que se han descargado por los usuarios. Esto se hace tomando los instaladores originales de sus fuentes oficiales y su modificación. Los archivos resultantes serán dirigidos hacia las víctimas potenciales.

- Los documentos infectados - Los delincuentes pueden elaborar documentos maliciosos de todos los tipos populares: presentaciones, hojas de cálculo, ricos documentos de texto y bases de datos. Cuando son abiertos por los usuarios aparecerá una solicitud de notificación solicitando que se lanzará el código incorporado. Si se hace esto será entregado el virus de la Evolución.

Estos portadores de carga útil también pueden distribuirse en redes de intercambio de archivos como BitTorrent. Se utilizan con frecuencia para distribuir tanto el contenido legítimo y pirata que los hace ideales para tal uso.

La otra táctica que se utiliza con la distribución ransomware se basa en la inserción de la secuencia de comandos de instalación virus en secuestradores de navegador. Son complementos de piratas informáticos a medida para los navegadores web más populares que se cargan principalmente en sus respectivos repositorios. Los criminales utilizarán perfiles de usuarios falsos para publicar comentarios e incluso falsas credenciales de desarrollador. Cuando se instala van a manipular la configuración de las aplicaciones web con el fin de redirigir a los usuarios a páginas de hackers controlado. Este giro en la conducirá a la infección por virus de la Evolución.

Virus Evolution - Análisis detallado

El virus de la evolución parece contener similitudes código de la ransomware Everbe, así como la familia de malware rápido. Las muestras recogidas parecen contener sólo el módulo de cifrado que significa que el código de ransomware se pondrá en marcha tan pronto como ocurre la infección.

Las futuras versiones del virus de la Evolución podrían contener otros módulos que se ejecutan en cuanto se puso en marcha el ransomware.

La mayoría de las infecciones típicas iniciará una omitir la seguridad de procedimiento tan pronto como se implementa en los equipos de destino. Una secuencia de comandos se ejecutará que buscará cualquier software de seguridad instalado o servicios que pueden interrumpir la infección por el virus. Sus motores en tiempo real serán desactivados o totalmente eliminadas. configuraciones avanzadas también pueden instruir el virus a borrarse a sí mismo en el caso en que no se puede hacer el bypass. Esto se hace con el fin de anular la detección por parte de los propietarios de dispositivos.

Durante la ejecución de la función de bypass recopilación de información se llevará a cabo. Los datos recogidos se pueden clasificar en dos tipos principales:

- Información personal - El motor puede secuestrar la información que puede exponer directamente la identidad de las víctimas: su nombre, dirección, número de teléfono y las credenciales de la cuenta almacenados. El virus puede buscar los datos almacenados en la memoria, contenido del disco duro y el registro de Windows.

- Las métricas de dispositivos - El otro tipo de información recogida se atribuye a la ID víctima que está asociada con cada infección exitosa. Se genera a través de un algoritmo que utiliza valores tomados de la información tal como los componentes de hardware instalados, valores de entorno del sistema operativo y la configuración del usuario.

Cuando estos dos pasos han terminado de ejecutarse el virus Evolución tendrá el control del sistema. Esto se demuestra en su capacidad para conectar a los procesos en ejecución, incluidos los servicios, así como la creación de muchos de sus. La obtención de privilegios administrativos permite que el ransomware para modificar el registro de Windows. Esto puede dar lugar a la modificación de los valores utilizados por el sistema operativo o las aplicaciones de terceros. Consecuencias de esto pueden ser las limitaciones de funcionalidad, la incapacidad para ejecutar ciertos programas o problemas de estabilidad general del sistema. Los ordenadores infectados pueden ralentizar hacia abajo sustancialmente, esto es una señal de advertencia seguro de que una infección por el virus puede estar presente.

Los cambios de la configuración del sistema también puede dar lugar a una instalación persistente lo que hace muy difícil de eliminar infecciones activas con las instrucciones del manual. Esto se hace mediante la modificación de las opciones de arranque, la configuración del sistema y otras partes importantes del sistema operativo. El motor de ransomware Evolución De este modo se inicia automáticamente cuando se inicia el equipo.

Permitiendo que el motor Eliminar datos del sistema presenta un escenario muy peligroso. El virus de la Evolución buscará Sistema de Puntos de restauración, Las copias de seguridad y las instantáneas de volumen que se borrarán al instante. La recuperación exitosa debe hacerse utilizando una combinación de una recuperación y una solución anti-spyware, consulte nuestras instrucciones para más detalles.

Una infección lado populares sería la instalación de una instancia de Troya. Se establecerá una conexión con un servidor pirata informático controlado por el uso de este cliente local. Esto permite a los operadores maliciosos para espiar a los usuarios, robar sus archivos y tomar el control de las máquinas en un momento dado.

El otro tipo de malware que puede ser desplegada es la minero, corto para La minera criptomoneda. Este es un tipo popular de las infecciones que se aprovechan de los recursos del sistema con el fin de llevar a cabo tareas matemáticas complejas. Ellos se descargan de e informaron a los servidores que realiza un seguimiento de la carga de trabajo. Cuando están activos en los sistemas de la víctima se vea perjudicada la estabilidad general como las tareas se utilizan todo el hardware de procesamiento importante: UPC, GPU, memoria y espacio en disco duro. Cuando una determinada tarea se ha completado la moneda digital (por lo general Bitcoin o Monero) estarán conectados directamente a sus bolsillos.

Los hackers también pueden empujar secuestrador del navegador muestras a las máquinas infectadas. Esto sería un plugin malicioso, hecho compatible con los navegadores web más populares, que a menudo se encuentran en los repositorios de extensión relevantes. Las muestras subidos normalmente contará con reseñas de usuarios falsos y credenciales de desarrollador con el fin de obligar a los usuarios a pensar que están descargando una herramienta legítima.

A medida que las bases de código rápidos y Everbe son de naturaleza modular esperamos que las futuras versiones del virus de la Evolución contendrán otros componentes, así.

Virus de la evolución - Proceso de cifrado

Cuando todos los componentes anteriores han finalizado la ejecución se pondrá en marcha el módulo de ransomware real. Sobre la base de los patrones de comportamiento del virus traditonal La evolución también utilizará una lista integrada de extensiones de tipos de archivo de destino. A una típica se dirigirá a los siguientes datos de usuario:

- Bases de datos

- Archivos

- Las copias de seguridad

- Imágenes

- Música

- Videos

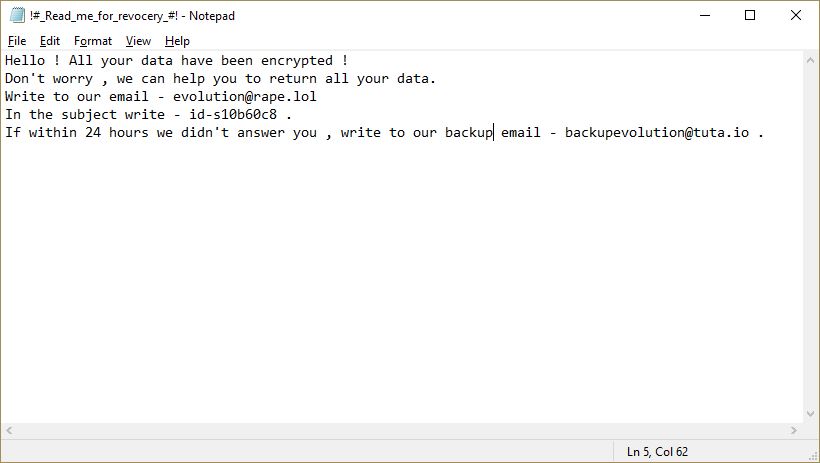

Todos los archivos procesados recibirán la .extensión de la evolución como parte de su nombre de archivo. Llegarán a ser imposible abrir y acceso. La nota que acompaña ransomware se crea en un archivo llamado !#_Read_me_for_revocery_ #!.txt que lee el mensaje siguiente:

¡Hola ! Todos los datos han sido cifrados !

No se preocupe , podemos ayudar a que regrese todos sus datos.

Escribir a nuestro correo electrónico – evolution@rape.lol

En el tema de escritura – id-s10b60c8 .

Si en el plazo 24 horas no le respondieron , escribir a nuestro correo electrónico copia de seguridad – backupevolution@tuta.io .

Eliminar el virus de la Evolución y tratar de restaurar datos

Si su sistema informático fue infectado con el Evolución virus de ransomware, usted debe tener un poco de experiencia en la eliminación de software malintencionado. Usted debe deshacerse de este ransomware lo más rápido posible antes de que pueda tener la oportunidad de propagarse e infectar más otros ordenadores. Debe eliminar el ransomware y seguir la guía de instrucciones paso a paso se proporciona a continuación.

- Paso 1

- Paso 2

- Paso 3

- Paso 4

- Paso 5

Paso 1: Analizar en busca de virus Evolution con la herramienta de SpyHunter Anti-Malware

Eliminación automática de ransomware - Guía de video

Paso 2: Uninstall Evolution virus and related malware from Windows

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Siga las instrucciones anteriores y eliminará con éxito la mayoría de los programas maliciosos y no deseados..

Paso 3: Limpiar los registros, creado por el virus Evolution en su computadora.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por el virus Evolution allí. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Antes de empezar "Paso 4", Por favor arrancar de nuevo en el modo Normal, en caso de que usted está actualmente en modo seguro.

Esto le permitirá instalar y uso SpyHunter 5 exitosamente.

Paso 4: Inicie su PC en modo seguro para aislar y eliminar el virus Evolution

Paso 5: Tratar de restaurar archivos cifrados por el virus de la Evolución.

Método 1: Utilice STOP Decrypter de Emsisoft.

No todas las variantes de este ransomware se pueden descifrar de forma gratuita, pero hemos añadido el descifrador utilizado por los investigadores que a menudo se actualiza con las variantes que se convierten finalmente descifrado. Se puede tratar de descifrar los archivos mediante las siguientes instrucciones, pero si no funcionan, luego, por desgracia su variante del virus ransomware no es descodificarse.

Siga las instrucciones a continuación para utilizar el descifrador squared y descifrar sus archivos de forma gratuita. Puedes descargar la herramienta de descifrado squared vinculado aquí y luego siga los pasos indicados a continuación:

1 Botón derecho del ratón en el descifrador y haga clic en Ejecutar como administrador Como se muestra abajo:

2. De acuerdo con los términos de la licencia:

3. Haga clic en "Agregar carpeta" y luego agregar las carpetas en las que desea archivos descifrados como se muestra debajo:

4. Haga clic en "desencriptar" y esperar a que los archivos a ser decodificados.

Nota: El crédito para el descifrador va a Emsisoft investigadores que han hecho el gran avance con este virus.

Método 2: Utilice software de recuperación de datos

ransomware infecciones y virus de la Evolución apuntan a cifrar los archivos usando un algoritmo de cifrado que pueden ser muy difíciles de descifrar. Es por esto que hemos sugerido un método de recuperación de datos que pueden ayudar a ir alrededor de descifrado directa e intentar restaurar sus archivos. Tenga en cuenta que este método puede no ser 100% eficaz, pero también puede ayudarle un poco o mucho en diferentes situaciones.

Simplemente haga clic en el enlace y en los menús del sitio web en la parte superior, escoger Recuperación de datos - Asistente de recuperación de datos para Windows o Mac (dependiendo de su sistema operativo), y luego descargue y ejecute la herramienta.

Evolution virus-FAQ

What is Evolution virus Ransomware?

El virus de la evolución es un ransomware infección - el software malicioso que ingresa a su computadora en silencio y bloquea el acceso a la computadora o encripta sus archivos.

Muchos virus ransomware usan sofisticados algoritmos de encriptación para hacer que sus archivos sean inaccesibles. El objetivo de las infecciones de ransomware es exigirle que pague un pago de rescate para obtener acceso a sus archivos..

What Does Evolution virus Ransomware Do?

El ransomware en general es un software malicioso que esta diseñado para bloquear el acceso a su computadora o archivos hasta que se pague un rescate.

Los virus ransomware también pueden dañar su sistema, corromper datos y eliminar archivos, resultando en la pérdida permanente de archivos importantes.

How Does Evolution virus Infect?

A través de varias formas, Evolution virus Ransomware infecta las computadoras al ser enviado a través de correos electrónicos de phishing, que contiene un archivo adjunto de virus. Este archivo adjunto generalmente está enmascarado como un documento importante, gusta una factura, documento bancario o incluso un billete de avión y parece muy convincente para los usuarios..

Another way you may become a victim of Evolution virus is if you descargar un instalador falso, crack o parche de un sitio web de baja reputación o si haces clic en un enlace de virus. Muchos usuarios informan haber contraído una infección de ransomware descargando torrents.

How to Open .Evolution virus files?

Tú can't sin descifrador. En este punto, la .virus de la evolución son archivos cifrada. Sólo podrá abrirlos una vez que hayan sido descifrados usando una clave de descifrado específica para el algoritmo en particular..

Qué hacer si un descifrador no funciona?

No te asustes, y copia de seguridad de los archivos. Si un descifrador no descifró su .virus de la evolución archivos con éxito, entonces no te desesperes, porque este virus aún es nuevo.

puedo restaurar ".virus de la evolución" Archivos?

Sí, a veces los archivos pueden ser restaurados. Hemos sugerido varios métodos de recuperación de archivos eso podría funcionar si quieres restaurar .virus de la evolución archivos.

Estos métodos no son de ninguna manera 100% garantizado que podrá recuperar sus archivos. Pero si tienes una copia de seguridad, tus posibilidades de éxito son mucho mayores.

How To Get Rid of Evolution virus Virus?

La forma más segura y la más eficiente para la eliminación de esta infección de ransomware es el uso de un programa anti-malware profesional.

Buscará y localizará el ransomware Evolution virus y luego lo eliminará sin causar ningún daño adicional a sus importantes archivos de virus .Evolution.

¿Puedo denunciar ransomware a las autoridades??

En caso de que su computadora se infecte con una infección de ransomware, puede denunciarlo a los departamentos de policía locales. Puede ayudar a las autoridades de todo el mundo a rastrear y determinar a los perpetradores detrás del virus que ha infectado su computadora..

Abajo, hemos preparado una lista con sitios web gubernamentales, donde puede presentar una denuncia en caso de ser víctima de un ciberdelincuencia:

Autoridades de ciberseguridad, responsable de manejar los informes de ataques de ransomware en diferentes regiones de todo el mundo:

Alemania - Portal oficial de la policía alemana

Estados Unidos - Centro de quejas de delitos en Internet IC3

Reino Unido - Acción Fraude Policía

Francia - Ministerio del interior

Italia - Policía Estatal

España - Policía Nacional

Países Bajos - Cumplimiento de la ley

Polonia - Policía

Portugal - Policía Judicial

Grecia - Unidad de Delitos Cibernéticos (Policía helénica)

India - Policía de Mumbai - Célula de investigación de delitos cibernéticos

Australia - Centro australiano de delitos de alta tecnología

Los informes se pueden responder en diferentes períodos de tiempo, dependiendo de sus autoridades locales.

¿Puedes evitar que el ransomware cifre tus archivos??

Sí, puede prevenir el ransomware. La mejor manera de hacer esto es asegurarse de que su sistema informático esté actualizado con los últimos parches de seguridad., Utilice un programa antimalware de buena reputación. y cortafuegos, copia de seguridad de sus archivos importantes con frecuencia, y evita hacer clic en enlaces maliciosos o descargando archivos desconocidos.

Can Evolution virus Ransomware Steal Your Data?

Sí, en la mayoría de los casos ransomware robará tu información. It is a form of malware that steals data from a user's computer, lo encripta, y luego exige un rescate para descifrarlo.

En muchos casos, la autores de malware o los atacantes amenazarán con eliminar los datos o publicarlo en línea a menos que se pagó el rescate.

¿Puede el ransomware infectar WiFi??

Sí, ransomware puede infectar redes WiFi, ya que los actores maliciosos pueden usarlo para obtener el control de la red, robar datos confidenciales, y bloquear a los usuarios. Si un ataque de ransomware tiene éxito, podría conducir a una pérdida de servicio y/o datos, y en algunos casos, pérdidas financieras.

¿Debo pagar ransomware??

No, no debe pagar a los extorsionadores de ransomware. Pagarlos solo alienta a los delincuentes y no garantiza que los archivos o datos se restaurarán. El mejor enfoque es tener una copia de seguridad segura de los datos importantes y estar atento a la seguridad en primer lugar..

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, los piratas informáticos aún pueden tener acceso a su computadora, datos, o archivos y puede continuar amenazando con exponerlos o eliminarlos, o incluso utilizarlos para cometer delitos cibernéticos. En algunos casos, incluso pueden continuar exigiendo pagos de rescate adicionales.

¿Se puede detectar un ataque de ransomware??

Sí, ransomware puede ser detectado. Software antimalware y otras herramientas de seguridad avanzadas puede detectar ransomware y alertar al usuario cuando está presente en una máquina.

Es importante mantenerse al día con las últimas medidas de seguridad y mantener el software de seguridad actualizado para garantizar que el ransomware pueda detectarse y prevenirse..

¿Los delincuentes de ransomware son atrapados??

Sí, los criminales de ransomware son atrapados. Las fuerzas del orden, tales como el FBI, Interpol y otros han tenido éxito en rastrear y procesar a delincuentes de ransomware en EE. UU. y otros países.. A medida que las amenazas de ransomware siguen aumentando, también lo hace la actividad de aplicación.

About the Evolution virus Research

El contenido que publicamos en SensorsTechForum.com, this Evolution virus how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el malware específico y restaurar sus archivos encriptados.

¿Cómo llevamos a cabo la investigación sobre este ransomware??

Nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, y como tal, recibimos actualizaciones diarias sobre las últimas definiciones de malware y ransomware.

Además, the research behind the Evolution virus ransomware threat is backed with VirusTotal y el proyecto NoMoreRansom.

Para comprender mejor la amenaza del ransomware, Consulte los siguientes artículos que proporcionan detalles informados..

Como un sitio que se ha dedicado a proporcionar instrucciones gratuitas de eliminación de ransomware y malware desde 2014, La recomendación de SensorsTechForum es solo preste atención a fuentes confiables.

Cómo reconocer fuentes confiables:

- Siempre verifica "Sobre nosotros" página web.

- Perfil del creador de contenido.

- Asegúrese de que haya personas reales detrás del sitio y no nombres y perfiles falsos.

- Verificar Facebook, Perfiles personales de LinkedIn y Twitter.