Una nueva campaña de spam entrega de la RATA de ozono se ha detectado destinadas a los usuarios de habla alemana. El ataque se propaga a través de los documentos de Office maliciosos. Sin embargo, en lugar de que el malware conocido macro, La operación finaliza con la instalación de ozono.

Una nueva campaña de spam entrega de la RATA de ozono se ha detectado destinadas a los usuarios de habla alemana. El ataque se propaga a través de los documentos de Office maliciosos. Sin embargo, en lugar de que el malware conocido macro, La operación finaliza con la instalación de ozono.

Curiosamente, los usuarios no se les solicita a habilitar las macros en documentos de Word, sino que están "invitados '' hacer doble clic en una imagen en miniatura que finalmente se ejecuta código JavaScript malicioso en. Esta es una técnica antigua que no ha sido utilizado en un tiempo ahora.

Una mirada más cercana a la campaña de spam RAT Ozono

Investigadores de Fortinet han informado de que el asunto del correo electrónico contiene información de facturación de “Cable” Servicio, y el archivo adjunto contiene un documento de Microsoft Word. No hace falta decir, ninguno de los que tienen algo que ver con un servicio de cable reales.

Como ya se ha dicho, adjunta al documento es un JavaScript con una pequeña miniatura de lo que se presenta como factura de cable de la víctima. La imagen viene con la instrucción clásica hacer doble clic en ella para verla en tamaño completo. Si la víctima potencial es engañado para hacerlo, un código JavaScript malicioso se ejecutará, y el siguiente paso en la cadena de infección se activará.

El código JavaScript malicioso empieza a instalar un certificado SSL falsos, y establece los proxies en IE, Cromo, y Mozilla navegadores a una distancia de Proxy Auto Config (PAC) expediente. La dirección para el archivo PAC es una URL TOR (una herramienta que permite a las personas comunicarse de manera anónima en Internet) que se selecciona al azar de su configuración no modificable.

Otro componente no tan típica del ataque es la celebración de la PAC archivo malicioso en una URL Tor a través de un servicio de proxy Tor2Web tales como la cebolla(.)a.

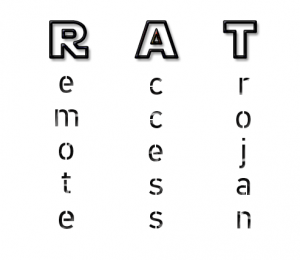

La etapa final de todo el escenario es la instalación de una copia de la RAT Ozono. El RATA fue detectada por primera vez hace más de un año. Actualmente, está siendo comercializado en línea por el precio de $20 para un paquete estándar y $50 para un paquete de platino.

¿Por qué toda la operación llevada a cabo?

criminales cibernéticos objetivo final 'se conecte a la copia local instalado en el sistema de la víctima y la búsqueda de información sensible. Esto no es sorprendente, ya que un conjunto de componentes de espionaje se anuncian para formar parte del troyano, como un keylogger, un volquete contraseña, una rutina de arranque oculta, la capacidad de ocultar su proceso, la capacidad de descargar y ejecutar otros archivos, y una función de escritorio remoto.

“Con aplicaciones como RAT Ozono, uno no necesita ser un experto para crear y distribuir malware. Cualquiera puede comprar ozono desde sus sitios web, o simplemente descargar versiones "modificados", al igual que lo hemos utilizado en nuestras pruebas para este artículo“, investigadores Fortinetconcluir.