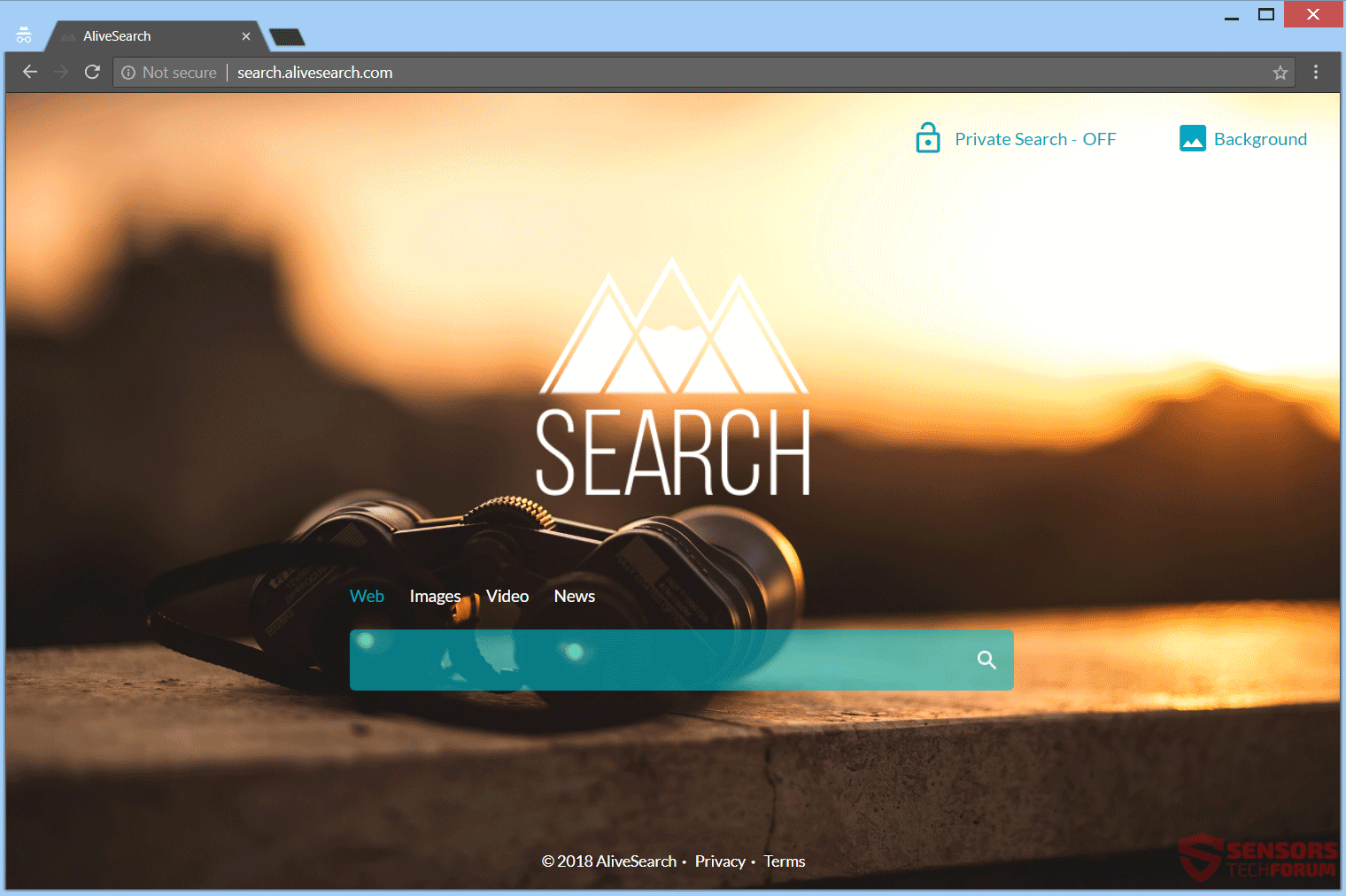

Retire CEIDPageLock redirección y restaurar su navegador

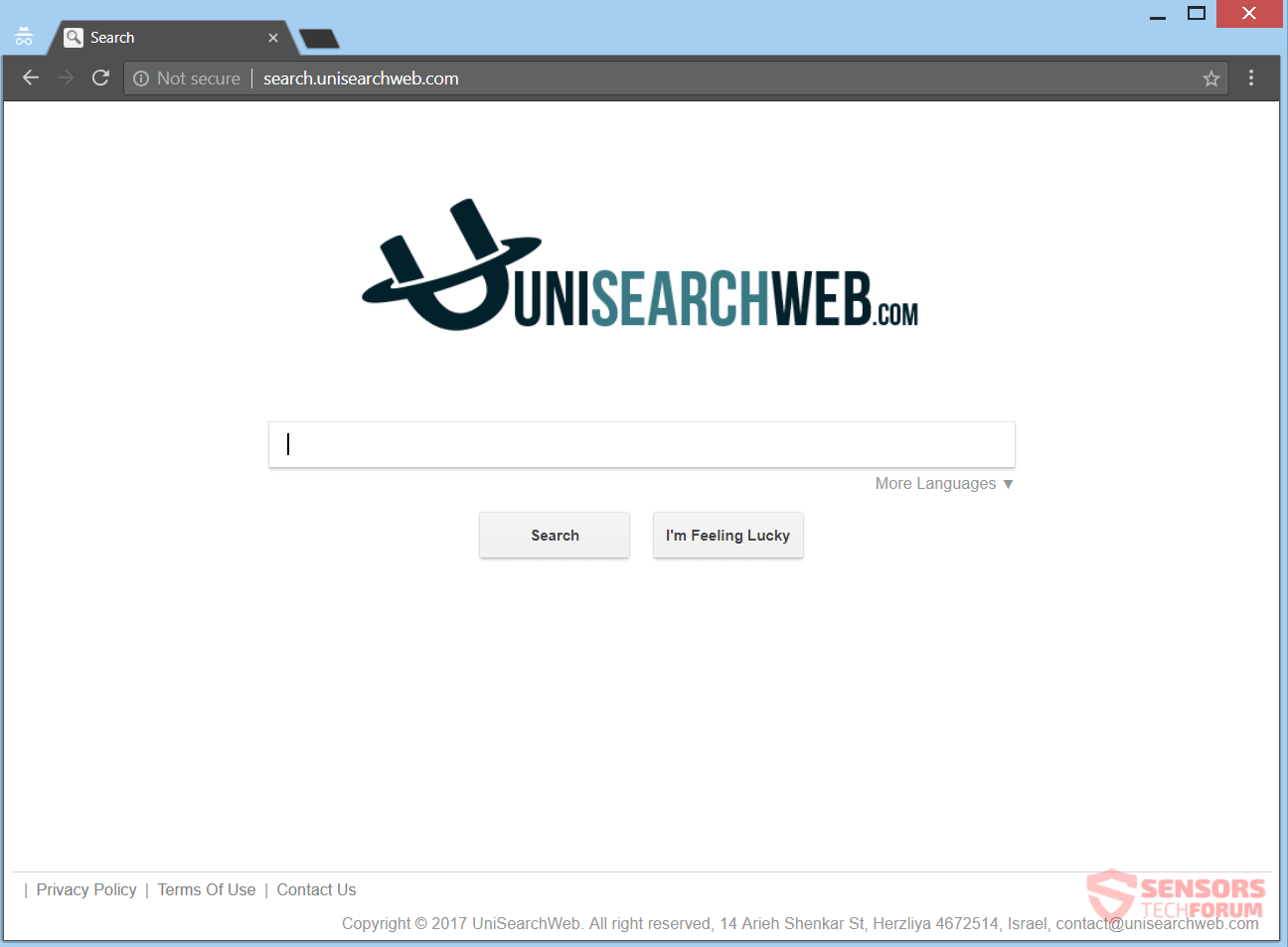

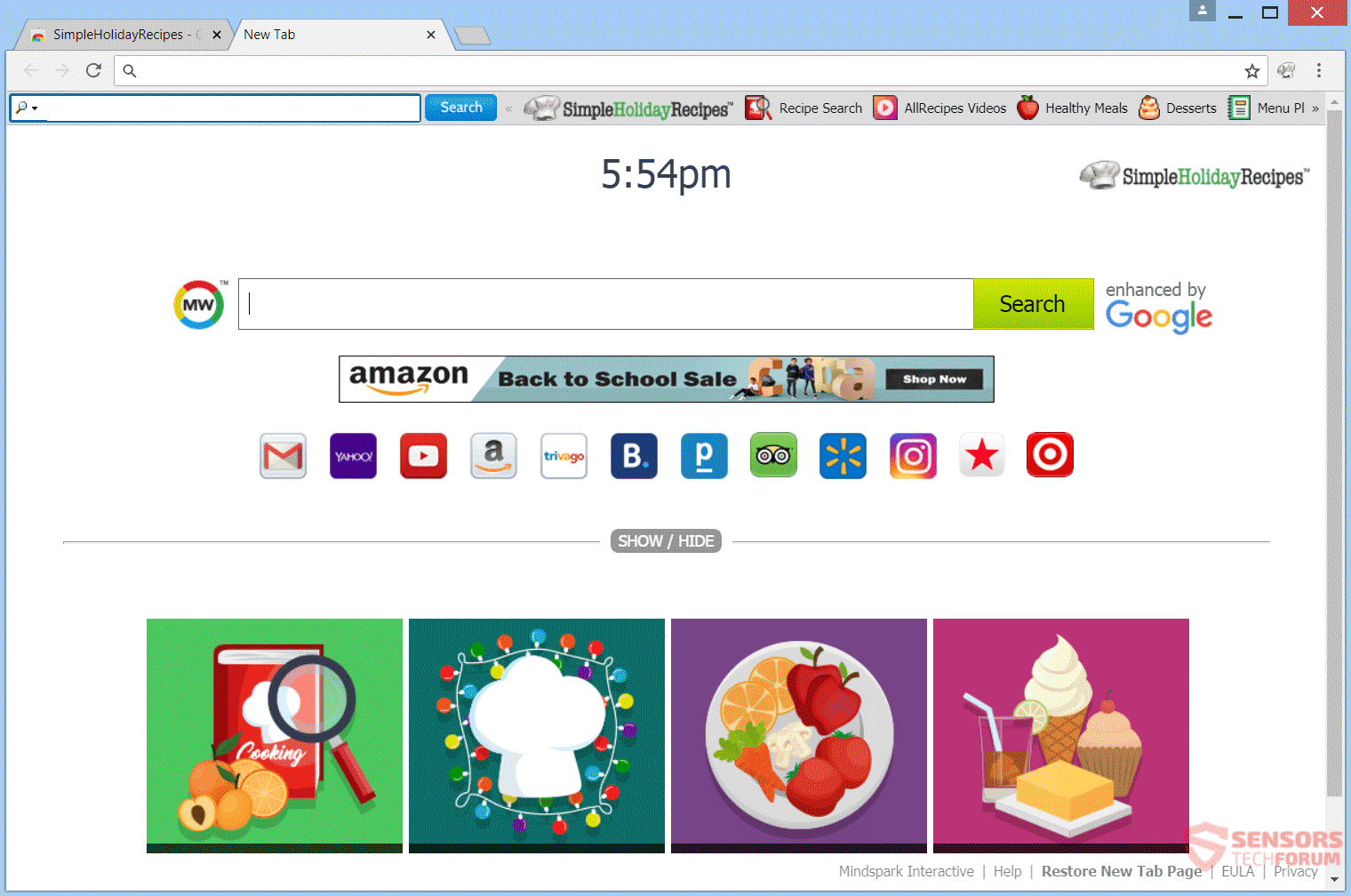

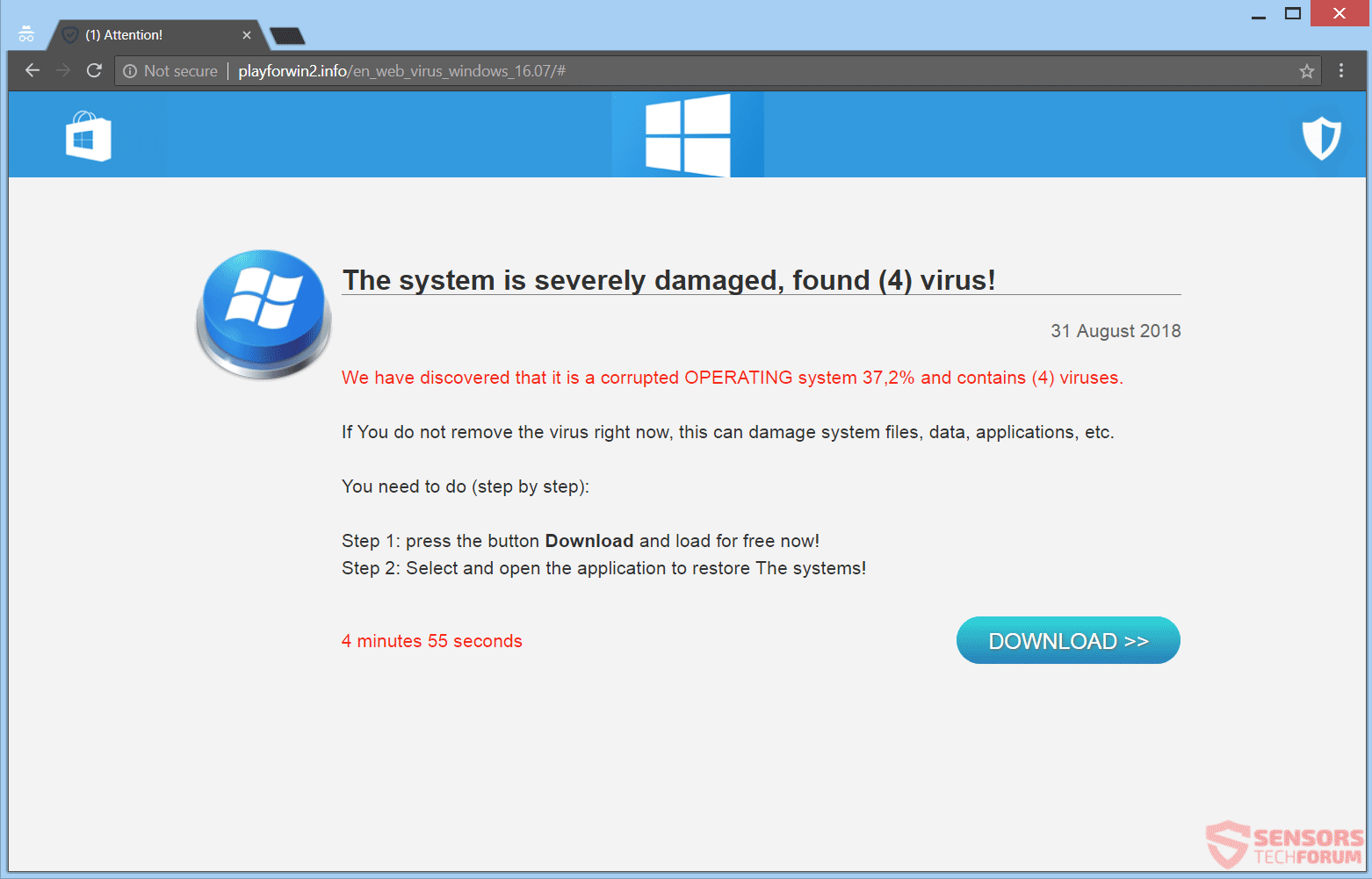

El artículo le ayudará a eliminar totalmente CEIDPageLock. Siga las instrucciones de eliminación navegador secuestrador se dan al final del artículo. La redirección CEIDPageLock es una extensión del navegador que se puede utilizar para fines secuestrador. Interacción con lo que pueda…