¿Alguna vez ha recibido un correo electrónico que le hizo dar un vuelco el corazón con afirmaciones de software espía y datos personales filtrados?? La estafa por correo electrónico de Pegasus, también conocida como “¿Has oído hablar de Pegaso??” La estafa por correo electrónico se aprovecha de esos temores., inventar historias de dispositivos comprometidos para extorsionar a las víctimas. Su estrategia: engañar a los destinatarios haciéndoles creer que sus momentos más privados están amenazados por el notorio Software espía Pegaso.

Este artículo profundiza en la anatomía de la estafa por correo electrónico de Pegasus, revelando las tácticas empleadas por los ciberdelincuentes y ofreciendo pasos prácticos identificar, repeler, y recuperarme de estos intentos engañosos. Continúe leyendo para dotarse de conocimientos y herramientas que salvaguarden su seguridad digital contra esto. extorsión moderna.

Resumen de amenazas

| Nombre | Estafa por correo electrónico de Pegasus, también conocida como “¿Has oído hablar de Pegaso??” estafa de correo electrónico |

| Escribe | Tech estafa Soporte |

| Descripción breve | Una estafa de extorsión que afirma que la víctima está infectada con el infame software espía Pegasus.. |

| Tiempo de eliminación | Aproximadamente 15 minutos para escanear todo el sistema y eliminar cualquier amenaza descubierta |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

¿Qué es exactamente la estafa por correo electrónico de Pegasus??

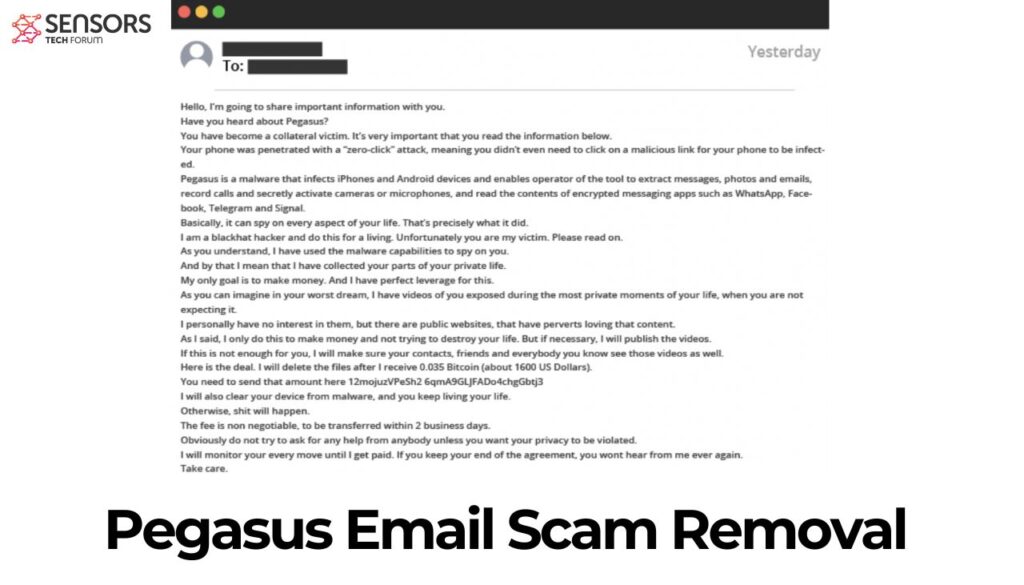

La estafa por correo electrónico de Pegasus es un intento sofisticado, un la ingeniería social truco, explotar las emociones humanas a través del miedo y la extorsión. Las personas reciben un correo electrónico que afirma falsamente que un hacker ha comprometieron sus dispositivos con el software espía Pegasus. A continuación se muestra un ejemplo de un mensaje de correo electrónico de este tipo.:

¡Hola, Voy a compartir información importante contigo..

¿Has oído hablar de Pegaso??

Te has convertido en una víctima colateral. Es muy importante que leas la siguiente información..Su teléfono fue penetrado con un ataque de “clic cero”, lo que significa que ni siquiera necesitabas hacer clic en un enlace malicioso para que tu teléfono quedara infectado.

Pegasus es un malware que infecta iPhones y dispositivos Android y permite al operador de la herramienta extraer mensajes, fotos y correos electrónicos,

grabar llamadas y activar cámaras o micrófonos en secreto, y leer el contenido de aplicaciones de mensajería cifradas como WhatsApp, Facebook, Telegrama y señal.Fundamentalmente, Puede espiar cada aspecto de tu vida.. Eso es precisamente lo que hizo.

Soy un hacker de sombrero negro y me gano la vida con esto.. Lamentablemente eres mi victima. Por favor sigue leyendo.como entiendes, He utilizado las capacidades del malware para espiarte..

Y con esto quiero decir que he recopilado tus partes de tu vida privada..Mi unico objetivo es ganar dinero. Y tengo una influencia perfecta para esto..

Como puedes imaginar en tu peor sueño., Tengo videos tuyos expuestos durante los momentos más privados de tu vida., cuando no lo esperas.Personalmente no tengo ningún interés en ellos., pero hay sitios web públicos, que tienen pervertidos amando ese contenido.

Como ya he dicho, Sólo hago esto para ganar dinero y no para intentar destruir tu vida.. pero si es necesario, publicaré los vídeos.

Si esto no es suficiente para ti, Me aseguraré de que tus contactos, amigos y todos tus conocidos ven esos videos también.Aquí está el trato. Eliminaré los archivos después de recibirlos. 0.035 Bitcoin (acerca de 1600 Dólares estadounidenses).

Debes enviar esa cantidad aquí 1AXNYLDEG5YEzc2eyUh7SUYYKeRUaRwseuTambién limpiaré tu dispositivo de malware., y sigues viviendo tu vida.

De lo contrario, cosas sucederán.La tarifa no es negociable, para ser transferido dentro de 2 días hábiles.

Obviamente, no intentes pedir ayuda a nadie a menos que quieras que se viole tu privacidad..

Controlaré cada uno de tus movimientos hasta que me paguen. Si mantiene su parte del acuerdo, no volverás a saber de mí nunca más.

Cuídate.

Este software espía, conocido por sus capacidades de vigilancia, supuestamente captura información o actividades comprometedoras. El estafador luego exige un rescate, típicamente en Bitcoin, amenazar con revelar el contenido recopilado a los contactos del destinatario si no se paga. Sin embargo, La verdad detrás de estos correos electrónicos es mucho menos alarmante., ya que no tienen fundamento, confiar únicamente en el engaño y la falta de conocimiento del destinatario sobre las amenazas cibernéticas.

Entendiendo el mecanismo de estafa por correo electrónico de Pegasus

El mecanismo detrás de esta estafa es bastante sencillo pero efectivo debido a la explotación de datos filtrados y la psicología humana.. Los estafadores primero adquieren víctimas potenciales’ información de contacto y contraseñas de violaciones de datos anteriores. Luego envían correos electrónicos masivos., incorporar estos datos personales para agregar credibilidad a sus afirmaciones. Estos mensajes afirman que a través de Pegaso spyware, el estafador ha obtenido vídeos explícitos o imágenes incriminatorias de los destinatarios. El golpe final de su engaño consiste en exigir un rescate en criptomoneda, explotar la naturaleza anónima de dichas transacciones para evitar el rastreo.

- Adquisición de datos de usuarios filtrados de infracciones pasadas.

- Envío de correos electrónicos fraudulentos personalizados con información personal obtenida.

- Falsas afirmaciones de infiltración de software espía y robo de datos.

- Demanda de rescate con amenazas de divulgación pública.

Este táctica de miedo Se aprovecha del miedo a la vergüenza social y las posibles consecuencias de tales exposiciones.. Sin embargo,, sin software espía real ni datos robados, la estafa se basa únicamente en la reacción y el cumplimiento de la víctima.

Orígenes de la estafa por correo electrónico de Pegasus: Una breve reseña

Los orígenes de la estafa por correo electrónico de Pegasus se remontan a una creciente conciencia y miedo a las herramientas de vigilancia digital entre el público en general.. Pegaso, un software espía real desarrollado para la vigilancia gubernamental, se hizo conocido públicamente por sus sólidas capacidades para acceder en profundidad a teléfonos inteligentes y otros dispositivos. Aprovechar la cobertura generalizada y la preocupación en torno a este tipo de software espía., Los estafadores vieron una oportunidad.. Con sólo mencionar a Pegaso, Le dan un barniz de credibilidad y amenaza inminente a sus planes..

Esta táctica de terror ha evolucionado a partir de diversas formas de extorsión en línea., Adaptarse para incorporar eventos actuales o temores públicos en su narrativa.. Como la alfabetización digital varía entre los usuarios de correo electrónico, la credibilidad de estas estafas también fluctúa. Sin embargo, Un hilo común en su éxito es la explotación de la psicología humana específicamente., el miedo a la vergüenza y el deseo de resolver rápidamente posibles amenazas a la privacidad.

En resumen, La estafa por correo electrónico de Pegasus representa una combinación de actividad cibercriminal oportunista e ingeniería social., explotar temores conocidos para obtener ganancias financieras. Si bien lleva el nombre de software espía real, la conexión termina ahí; no se produce ningún espionaje real. La concientización y la educación sobre este tipo de estafas pueden disminuir significativamente su impacto y prevenir posibles angustias financieras y emocionales entre los destinatarios..

¿Cómo se puede identificar una estafa por correo electrónico de Pegasus??

Las estafas por correo electrónico se han vuelto sofisticadas con el paso de los años., intentar engañar a las personas haciéndoles creer que su seguridad se ha visto comprometida. El “¿Has oído hablar de Pegaso??” La estafa por correo electrónico es particularmente conocida por infundir miedo al pretender explotar la privacidad de la víctima.. Reconocer los signos de esta estafa puede proteger su bienestar digital. Aquí se explica cómo identificar tales intentos engañosos.:

Características clave de los correos electrónicos fraudulentos de Pegasus

El primer paso para protegerse de la estafa por correo electrónico de Pegasus es comprender sus características. Estos correos electrónicos normalmente:

- Afirma haber instalado el software espía Pegasus en su dispositivo sin su consentimiento.

- Alegar haber recopilado información o vídeos comprometedores sobre usted..

- Exigir pago, a menudo en Bitcoin, para evitar que se filtre la supuesta información.

- Incluir lenguaje urgente y amenazante para crear pánico y provocar acciones inmediatas..

- Puede mencionar una contraseña que haya utilizado anteriormente., obtenido de violaciones de datos, parecer legítimo.

Detectar estas características puede ser la primera línea de defensa contra la estafa.

Comparación de correos electrónicos de Pegasus con notificaciones legítimas

Distinguir entre correos electrónicos de notificación fraudulentos y legítimos es crucial para la seguridad en línea. Correos electrónicos legítimos de proveedores de servicios o empresas de seguridad:

- Falta de tonos urgentes y amenazantes que a menudo se encuentran en las comunicaciones fraudulentas..

- No exigir pagos en criptomonedas para resolución de problemas.

- Incluir información de contacto verificada que permita a los destinatarios confirmar la autenticidad del mensaje directamente..

- Presentar logotipos y marcas de empresas, aunque esto por sí solo no es un indicador de confiabilidad debido a una posible suplantación de identidad.

- Proporcionar información detallada sobre cómo verificar y abordar de forma independiente el problema mencionado..

Al comparar estas características, puede detectar más fácilmente correos electrónicos fraudulentos que pretenden utilizar la amenaza del software espía Pegasus. Es importante estar siempre informado y comprender que las entidades legítimas no utilizarán tácticas de intimidación ni exigirán criptomonedas para resolver problemas.. Si alguna vez tienes dudas, comuníquese directamente con la organización mencionada utilizando los datos de contacto oficiales que se encuentran en su sitio web.

En cualquier circunstancia en la que no esté seguro de la autenticidad de un correo electrónico alarmante o si teme que la seguridad de su dispositivo pueda estar en riesgo, es aconsejable utilizar software de seguridad confiable. SpyHunter es altamente recomendado para escanear y proteger sus dispositivos contra amenazas de malware y garantizar que su entorno digital permanezca seguro.

Pasos inmediatos a seguir si recibió un correo electrónico fraudulento de Pegasus

Descubriendo un e-mail estafa en tu bandeja de entrada puede ser una experiencia preocupante, especialmente cuando se trata de amenazas relacionadas con su privacidad. El “¿Has oído hablar de Pegaso??” El correo electrónico fraudulento utiliza el miedo para manipular a sus destinatarios., pero conocer los pasos inmediatos a seguir puede ayudarle a afrontar esta situación con confianza.. Esto es lo que debe hacer…

No respondas: La primera regla para lidiar con correos electrónicos fraudulentos

Interactuar con correos electrónicos fraudulentos solo lo acerca a peligros potenciales. Independientemente de cuán urgente o amenazante parezca el mensaje, lo mejor que puedes hacer es evitar responder. Responder a estos correos electrónicos puede indicarles a los estafadores que su correo electrónico está activo, posiblemente dando lugar a más intentos de phishing o estafas dirigidas. Por otra parte, nunca abra ningún archivo adjunto ni haga clic en enlaces dentro de dichos correos electrónicos, ya que podrían albergar malware diseñado para infectar su dispositivo o robar información personal.

Denunciar la estafa: Dónde y cómo denunciar los correos electrónicos de Pegasus

Si te has convertido en el objetivo de un “¿Has oído hablar de Pegaso??” e-mail estafa, informarlo es un paso crucial. Alertando a las autoridades, no sólo se protege a sí mismo sino que también ayuda a prevenir la propagación de estas actividades fraudulentas. El Centro de denuncias de delitos en Internet y el Comisión Federal De Comercio Hay dos plataformas principales donde se pueden denunciar estafas como estas.. Cuando denuncias la estafa, trata de proporcionar la mayor cantidad de información posible, incluyendo la dirección de correo electrónico del remitente, la fecha en que recibió el mensaje, y cualquier otro detalle relevante.

Recuerda, Los estafadores se aprovechan del miedo y la incertidumbre.. Al tomar estas medidas inmediatas, usted se arma con el conocimiento y el apoyo de las autoridades, reduciendo en gran medida el impacto potencial de la estafa. Mantente informado, y te encontrarás mucho más seguro en el entorno digital.

Para personas preocupadas por posible malware o spyware en sus dispositivos, El software de seguridad como SpyHunter puede ofrecer tranquilidad. SpyHunter está diseñado para detectar y eliminar malware, proporcionando defensa en tiempo real contra una variedad de amenazas. Su interfaz fácil de usar hace que proteger su privacidad digital sea sencillo y eficaz., garantizar que su dispositivo permanezca protegido contra las últimas amenazas de malware.

El papel de SpyHunter en la protección contra estafas por correo electrónico

Las estafas por correo electrónico se han convertido en una amenaza sofisticada, Aprovecharse tanto de personas como de empresas con mensajes engañosos que pueden conducir al robo de identidad., perdidas financieras, y las infecciones de malware. En medio de este paisaje, SpyHunter emerge como un mecanismo de defensa fundamental, Ofrece capacidades de detección y eliminación que son fundamentales para proteger a los usuarios.’ entornos digitales. Centrándose en las últimas amenazas de malware, incluidos aquellos propagados a través de estafas por correo electrónico, SpyHunter garantiza que los usuarios tengan una capa avanzada de protección que se adapta a la naturaleza dinámica de las ciberamenazas..

Cómo SpyHunter puede ayudar a detectar y eliminar amenazas relacionadas con estafas por correo electrónico

SpyHunter está diseñado pensando en el usuario final, presenta una interfaz fácil de usar que simplifica el proceso de detección y eliminación de malware. Así es como SpyHunter destaca al enfrentar las amenazas de estafas por correo electrónico:

- Detección avanzada de malware: Utilizando un motor de escaneo robusto, SpyHunter puede identificar firmas de malware y anomalías asociadas con estafas por correo electrónico, incluidos intentos de phishing y archivos adjuntos maliciosos.

- Actualizaciones periódicas: Para combatir la naturaleza en constante evolución del malware, La base de datos de definiciones de malware de SpyHunter se actualiza periódicamente. Esto garantiza que el software pueda reconocer y mitigar incluso las amenazas más recientes..

- Corrección de encargo malware: En los casos en los que SpyHunter encuentra malware desconocido o persistente, ofrece una solución de reparación personalizada. Los usuarios pueden enviar un ticket de soporte, y los técnicos de SpyHunter le proporcionarán un remedio personalizado adaptado a su situación específica..

- Eliminación fácil de usar: Una vez identificadas las amenazas, SpyHunter facilita su fácil eliminación. Esto es particularmente importante para los usuarios que tal vez no tengan amplios conocimientos técnicos pero que necesiten soluciones efectivas contra sofisticadas estafas por correo electrónico..

Al fusionar estas características, SpyHunter actúa como una barrera formidable entre las amenazas de estafas por correo electrónico y la vida digital del usuario., Ofreciendo tranquilidad en el siempre riesgoso mundo online..

Configurar SpyHunter: Una guía paso a paso para mejorar la seguridad de su correo electrónico

Proteger sus comunicaciones digitales contra estafas por correo electrónico es sencillo con SpyHunter. Aquí tienes una guía sencilla para mejorar la seguridad de tu correo electrónico.:

- Descargue e instale SpyHunter: Visite el sitio web oficial de SpyHunter y descargue el software. Siga las instrucciones de instalación para configurarlo en su sistema.

- Ejecutar un análisis del sistema: Abra SpyHunter e inicie un análisis completo del sistema. Esto permitirá que el software busque en su computadora cualquier amenaza existente., incluidos aquellos relacionados con estafas por correo electrónico.

- Revisar los resultados del escaneo: Una vez finalizada la exploración, revisar los hallazgos. SpyHunter enumerará las amenazas identificadas y brindará una opción para eliminarlas de su computadora.

- Activar la protección en tiempo real: Habilite la función de protección en tiempo real de SpyHunter. Esto protegerá su sistema contra amenazas a medida que aparezcan., evitar que las estafas por correo electrónico se arraiguen en su sistema.

- Establecer horarios de escaneo regulares: Programe análisis periódicos con SpyHunter para garantizar una protección continua. Los análisis periódicos ayudan a detectar y mitigar las amenazas que pueden pasar desapercibidas.

Siguiendo estos pasos, puede reforzar su defensa contra la amenaza de estafas por correo electrónico y mantener un entorno digital seguro y saludable. Recuerda, Mantenerse proactivo respecto de sus medidas de ciberseguridad es clave para prevenir los impactos potencialmente devastadores de las estafas por correo electrónico..

Recuperarse de la estafa por correo electrónico de Pegasus: Pasos esenciales

Ser víctima de una estafa puede resultar aterrador y abrumador. Sin embargo, recuperándose de la “¿Has oído hablar de Pegaso??” estafa por correo electrónico implica claro, acciones decisivas para salvaguardar su vida digital. Tomar estos pasos no solo ayuda a mitigar daños potenciales sino que también le permite recuperar el control de su presencia en línea..

Proteger sus cuentas después de una estafa: Cambiar contraseñas y más

Después de sufrir una estafa, su atención inmediata debe ser proteger sus cuentas en línea. Así es cómo:

- Cambie sus contraseñas: Comience con sus cuentas más confidenciales, como su correo electrónico, bancario, y cuentas de redes sociales. Seleccione fuerte, Contraseñas únicas para cada una para impedir el acceso no autorizado.. Evite palabras o secuencias comunes que puedan adivinarse fácilmente..

- Habilite la autenticación de dos factores (2FA): Agregar una capa adicional de seguridad, 2FA requiere una segunda forma de verificación además de su contraseña, como un código enviado a tu teléfono. Esto reduce significativamente las posibilidades de acceso no autorizado..

- Revisar las actividades de la cuenta: Verifique si hay transacciones o cambios no autorizados. Si notas algo sospechoso, informarlo inmediatamente al proveedor del servicio.

- Preguntas de seguridad: Actualice sus preguntas y respuestas de seguridad. Elija preguntas y respuestas que no sean fáciles de adivinar para alguien que pueda conocerlo o que pueda encontrar información sobre usted en línea..

Implementar estos pasos ayuda a proteger sus cuentas de mayores riesgos y es crucial para su seguridad en línea..

Monitoreo de robo de identidad y fraude financiero posterior a una estafa

Después de ser blanco de una estafa, es vital mantenerse alerta contra el robo de identidad y el fraude financiero:

- Supervise sus estados financieros: Vigila de cerca tus extractos bancarios, extractos de tarjeta de crédito, y cualquier otra cuenta financiera para transacciones no autorizadas. La detección temprana puede evitar pérdidas financieras importantes.

- Verifique su informe de crédito: Revisar periódicamente su informe crediticio puede ayudarle a detectar señales de robo de identidad a tiempo. Busque consultas o cuentas que no inició.

- Configurar alertas: Muchas instituciones financieras ofrecen servicios de monitoreo gratuitos que le alertan sobre cualquier actividad inusual dentro de sus cuentas.. Estas alertas pueden ser una primera línea de defensa contra el fraude.

- Contactar a las autoridades: Si sospecha que su información ha sido mal utilizada, repórtelo a las autoridades locales y considere presentar un informe ante las agencias de protección financiera pertinentes..

Mantenerse proactivo con estos esfuerzos de monitoreo puede marcar una gran diferencia a la hora de protegerse de los efectos a largo plazo del robo de identidad y el fraude financiero.. En el desafortunado caso de sospecha de malware o de la necesidad de mejorar su seguridad digital, La utilidad de eliminación de malware de SpyHunter puede servir como una solución sólida, ofreciendo herramientas integrales de escaneo y protección diseñadas para identificar y eliminar amenazas, garantizar que su entorno digital permanezca seguro.

Recuerda, La clave para superar los efectos de una estafa radica en la acción inmediata y el mantenimiento continuo de su higiene digital.. Siguiendo estos sencillos pasos, Puede reducir significativamente el riesgo de sufrir más daños y proteger su presencia en línea contra futuras amenazas..

Prevención de futuras estafas: Consejos y mejores prácticas

En la dinámica era digital actual, protegerse de las estafas exige tanto medidas proactivas como una mentalidad informada. Al comprender las diversas tácticas que emplean los estafadores y cómo contrarrestarlas de manera efectiva., Las personas pueden mejorar significativamente su seguridad en línea y su resiliencia contra actividades fraudulentas.. La esencia de la prevención de estafas radica en adoptar un enfoque integral que combine la protección de la información personal con una educación continua sobre la naturaleza cambiante de las amenazas.. A continuación encontrará consejos prácticos y mejores prácticas formulados para fortalecer sus defensas contra posibles estafas..

Mejorando la seguridad de su correo electrónico: Consejos prácticos

El correo electrónico se ha convertido en una herramienta de comunicación imprescindible, pero también es un vector común de estafas e intentos de phishing.. Para proteger su bandeja de entrada de actividades maliciosas, Comience con pasos simples pero efectivos que refuercen la seguridad de su correo electrónico.. Creando unico, Contraseñas complejas para cada una de sus cuentas reducen drásticamente el riesgo de acceso no autorizado.. Utilice administradores de contraseñas para generar y almacenar contraseñas, asegurándose de que no sean fácilmente descifrables. Habilitar la autenticación de dos factores (2FA) donde sea posible, agregar una capa adicional de seguridad más allá de la contraseña. Este paso obstaculiza significativamente la capacidad de un pirata informático para obtener acceso a su cuenta., incluso si logran descifrar tu contraseña.

Es fundamental tener cuidado con cada enlace y archivo adjunto recibido por correo electrónico., incluso de contactos conocidos. Los ciberdelincuentes suelen disfrazarse de fuentes confiables. Verifique la credibilidad del remitente verificando dos veces su dirección de correo electrónico con direcciones conocidas.; una ligera modificación en la dirección es una táctica común utilizada por los estafadores. Nunca haga clic en ningún enlace ni descargue archivos adjuntos de correos electrónicos sospechosos o inesperados.. En caso de duda, contactar directamente con el remitente a través de otro método de comunicación para confirmar la autenticidad de su mensaje.

Finalmente, aproveche la tecnología a su favor mediante el uso de herramientas antimalware y filtrado de correo electrónico confiables. Estas soluciones pueden reducir significativamente la cantidad de correos electrónicos de phishing que llegan a su bandeja de entrada y proporcionar una capa de seguridad adicional al escanear en busca de amenazas conocidas.. Función de escaneo de correo electrónico de SpyHunter, por ejemplo, ofrece una sólida protección contra malware e intentos de phishing, garantizando su seguridad digital.

Recursos educativos sobre estafas por correo electrónico

Mantenerse informado sobre las últimas técnicas y tendencias de estafas por correo electrónico es fundamental para mantener una presencia segura en línea.. Hay una gran cantidad de recursos disponibles, diseñado para mejorar su comprensión y ayudarle a estar un paso por delante de los ciberdelincuentes. Sitios web oficiales del gobierno, portales de noticias sobre ciberseguridad, y las organizaciones de protección al consumidor actualizan con frecuencia su contenido con información valiosa sobre cómo reconocer y evitar nuevas estafas..

Participar en foros en línea y comunidades de ciberseguridad también puede proporcionar información sobre operaciones de estafa recientes y estrategias de prevención.. Estas plataformas permiten a las personas compartir experiencias y consejos., Fomentar una defensa colectiva contra las amenazas en línea..

Por otra parte, Considere suscribirse a boletines informativos de organizaciones y expertos en ciberseguridad confiables.. Estas suscripciones pueden servir como una fuente continua de información actualizada., entregado directamente a su bandeja de entrada. Dedicando unos minutos cada semana a leer estas actualizaciones, puede mejorar significativamente su capacidad para detectar y evitar estafas por correo electrónico.

Los talleres educativos y seminarios web son otra excelente manera de profundizar sus conocimientos sobre ciberseguridad.. Muchas organizaciones ofrecen sesiones gratuitas que cubren diversos temas., desde seguridad de correo electrónico e Internet hasta medidas de protección avanzadas para su vida digital. La participación en estas vías educativas le proporciona el conocimiento para proteger mejor su información personal y sus dispositivos de las amenazas cibernéticas emergentes..

En resumen, Prevenir estafas por correo electrónico y mejorar su seguridad en línea requiere una combinación de herramientas tecnológicas., como SpyHunter, y un compromiso permanente con la educación y la vigilancia. Manteniéndose informado y adoptando prácticas de seguridad sólidas, puede reducir significativamente el riesgo de ser víctima de estafas por correo electrónico y otras amenazas digitales.

¿Qué debe saber sobre las estafas por correo electrónico??

Las estafas por correo electrónico son una amenaza común en el mundo en línea, emplear diversas tácticas para engañar a las personas y explotar su información con fines maliciosos. Comprender estas estafas es su primera línea de defensa para no convertirse en víctima. A continuación se presentan algunas de las preguntas más frecuentes relacionadas con las estafas por correo electrónico., con respuestas claras y directas para una fácil comprensión.

¿Qué diferencia a la estafa por correo electrónico de Pegasus de otras??

La estafa por correo electrónico de Pegasus se distingue por el uso de la intimidación, Aprovechando la notoriedad del software altamente sofisticado del software espía Pegasus, conocido por sus capacidades para infiltrarse en dispositivos móviles sin interacción del usuario.. Los estafadores utilizan tácticas de miedo, Afirmar falsamente que han instalado Pegasus en el dispositivo del destinatario para espiarlo o recopilar información confidencial.. A diferencia de las estafas tradicionales que pueden solicitar datos personales directamente, Esta estrategia implica obligar a las víctimas a pagar un rescate. “retirar” la amenaza. Es fundamental recordar que estas afirmaciones son totalmente infundadas., y reconocer el engaño puede evitar posibles pérdidas financieras.

¿Pueden las estafas por correo electrónico provocar infecciones de malware??

Sí, Las estafas por correo electrónico pueden provocar infecciones de malware.. Los ciberdelincuentes suelen incluir enlaces o archivos adjuntos maliciosos en sus mensajes., cual, cuando se hace clic o se abre, puede instalar malware en su dispositivo. Este malware puede variar desde ransomware, que le impide acceder a sus datos hasta que se pague un rescate, a los programas espía, diseñado para monitorear e informar sigilosamente sus actividades. Las medidas preventivas incluyen evitar correos electrónicos sospechosos., especialmente aquellos que no esperabas, y no interactuar con sus contenidos (enlaces o archivos adjuntos). Además, Mantener el software de seguridad actualizado en su dispositivo ofrece otra capa de protección contra este tipo de amenazas..

¿Por qué es importante utilizar software de seguridad como SpyHunter??

Usar software de seguridad confiable, como cazador de espías, Desempeña un papel fundamental en la defensa contra la amenaza generalizada de las estafas por correo electrónico y el posible malware que pueden contener.. SpyHunter está diseñado para detectar y eliminar una amplia gama de malware, desde las variedades más ocultas hasta las más comunes. No se puede subestimar su importancia por varias razones.:

- Protección en tiempo real: Ofrece monitoreo continuo y protección contra amenazas nuevas y emergentes., actuando como guardia vigilante de su seguridad digital.

- Eliminación integral: A diferencia de algunas defensas básicas, SpyHunter puede eliminar cepas de malware complejas que se introducen profundamente en su sistema, asegurando una limpieza profunda.

- Fácil de usar: Diseñado pensando en la simplicidad, Es accesible para usuarios de todos los niveles técnicos., hacer que una ciberseguridad sólida sea accesible para todos.

- Actualizaciones periódicas: Para contrarrestar el panorama en constante evolución de las amenazas cibernéticas, Spy Pluto se actualiza periódicamente, garantizar que sus mecanismos de defensa estén a la altura de la tarea.

En el contexto de las estafas por correo electrónico, tener SpyHunter a su disposición garantiza que incluso si accidentalmente recibe un correo electrónico malicioso, la amenaza se puede identificar y abordar rápidamente antes de causar un daño significativo a su sistema o privacidad.

Conclusiones clave para mantenerse a salvo de la estafa por correo electrónico de Pegasus

El “¿Has oído hablar de Pegaso??” estafa de correo electrónico representa un giro moderno en la extorsión cibernética, Aprovechar el miedo a la invasión de la privacidad para manipular a sus víctimas.. Comprender la naturaleza de la estafa y cómo protegerse es fundamental. Esto es lo que debes tener en cuenta:

- Reconocer la estafa: Primero y ante todo, Sepa que estos correos electrónicos juegan con el miedo a que sus momentos más privados queden expuestos.. Recuerda, Las amenazas son tácticas de miedo sin verdad detrás de ellas.. Las afirmaciones detalladas sobre el acceso a su dispositivo utilizando el malware Pegasus son completamente inventadas.

- No se enfrente: Si recibe un correo electrónico de este tipo, no respondas, abrir cualquier archivo adjunto, o pagar el rescate. Responder solo le indica al estafador que eres receptivo, lo que podría conducir a amenazas más específicas.

- Informar inmediatamente: Ayude a prevenir la propagación de esta actividad maliciosa informándola. Alertar a las autoridades a través de plataformas como ic3.gov y reportfraud.ftc.gov. La denuncia puede ayudar a localizar a los perpetradores y prevenir futuras estafas..

- Fortalece tus defensas: Cambie las contraseñas de sus cuentas en línea inmediatamente después de detectar un intento de estafa. Optar por lo complejo, contraseñas únicas para cada cuenta y habilitar la autenticación de dos factores (2FA) donde esté disponible.

- Manténgase tranquilo e informado: Es fundamental mantener la calma y la racionalidad.. Comprenda que millones de personas reciben diariamente correos electrónicos fraudulentos, y no estás solo. Lo más importante, Los estafadores no han adquirido vídeos ni datos comprometedores..

- Mantener la vigilancia: Tenga siempre cuidado al manejar correos electrónicos, especialmente aquellos de fuentes desconocidas. Evite abrir correos electrónicos sospechosos o hacer clic en los enlaces y archivos adjuntos que contengan..

- Implementar protección antimalware: Asegúrese de que sus dispositivos estén protegidos con software de seguridad confiable para detectar y eliminar amenazas potenciales. Los análisis periódicos del sistema son vitales para mantener la ciberseguridad. Para aquellos que buscan una solución sólida, SpyHunter es una opción confiable para eliminar malware y mejorar la seguridad de su dispositivo.

Siguiendo estos sencillos pero efectivos pasos, puedes salvaguardar tu vida digital contra la “¿Has oído hablar de Pegaso??” estafa por correo electrónico y amenazas cibernéticas similares. El conocimiento es poder – equípese con él y reduzca su vulnerabilidad a las estafas en línea. Recuerda, El objetivo de estos estafadores es explotar el miedo y la incertidumbre.; mantenerse informado y cauteloso desmantela su estrategia, manteniéndolo a usted y a sus datos privados seguros.

- Ventanas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Detener Push Pop-ups

How to Remove Pegasus Email Scam from Windows.

Paso 1: Scan for Pegasus Email Scam with SpyHunter Anti-Malware Tool

Paso 2: Inicie su PC en modo seguro

Paso 3: Uninstall Pegasus Email Scam and related software from Windows

Pasos de desinstalación para Windows 11

Pasos de desinstalación para Windows 10 y versiones anteriores

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Paso 4: Limpiar cualquier registro, Created by Pegasus Email Scam on Your PC.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, created by Pegasus Email Scam there. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Video Removal Guide for Pegasus Email Scam (Ventanas).

Get rid of Pegasus Email Scam from Mac OS X.

Paso 1: Uninstall Pegasus Email Scam and remove related files and objects

Mac le mostrará una lista de elementos que se inicia automáticamente cuando se conecte. Look for any suspicious apps identical or similar to Pegasus Email Scam. Compruebe la aplicación que desea detener la ejecución de forma automática y luego seleccione en el Minus ("-") icono para ocultarlo.

- Ir Descubridor.

- En la barra de búsqueda, escriba el nombre de la aplicación que desea eliminar.

- Por encima de la barra de búsqueda cambiar los dos menús desplegables para "Sistema de Archivos" y "Están incluidos" de manera que se puede ver todos los archivos asociados con la aplicación que desea eliminar. Tenga en cuenta que algunos de los archivos no pueden estar relacionados con la aplicación así que mucho cuidado, que los archivos que elimine.

- Si todos los archivos que están relacionados, sostener el ⌘ + A para seleccionar y luego los llevan a "Basura".

In case you cannot remove Pegasus Email Scam via Paso 1 encima:

En caso de que usted no puede encontrar los archivos de virus y objetos en sus solicitudes u otros lugares que hemos mostrado anteriormente, puede buscar manualmente para ellos en las bibliotecas de su Mac. Pero antes de hacer esto, Por favor, lea la declaración de abajo:

Puede repetir el mismo procedimiento con los siguientes Biblioteca directorios:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Propina: ~ es allí a propósito, porque conduce a más LaunchAgents.

Paso 2: Scan for and remove Pegasus Email Scam files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Pegasus Email Scam, la forma recomendada de eliminar la amenaza es mediante el uso de un programa anti-malware. SpyHunter para Mac ofrece funciones de seguridad avanzadas junto con otros módulos que mejorarán la seguridad de su Mac y la protegerán en el futuro.

Video Removal Guide for Pegasus Email Scam (Mac)

Remove Pegasus Email Scam from Google Chrome.

Paso 1: Inicie Google Chrome y abra el menú desplegable

Paso 2: Mueva el cursor sobre "Instrumentos" y luego desde el menú ampliado elegir "Extensiones"

Paso 3: Desde el abierto "Extensiones" Menú localizar la extensión no deseada y haga clic en su "Quitar" botón.

Paso 4: Después se retira la extensión, reiniciar Google Chrome cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Erase Pegasus Email Scam from Mozilla Firefox.

Paso 1: Inicie Mozilla Firefox. Abra la ventana del menú:

Paso 2: Seleccione el "Complementos" icono en el menú.

Paso 3: Seleccione la extensión no deseada y haga clic "Quitar"

Paso 4: Después se retira la extensión, reinicie Mozilla Firefox cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Uninstall Pegasus Email Scam from Microsoft Edge.

Paso 1: Inicie el navegador Edge.

Paso 2: Abra el menú desplegable haciendo clic en el icono en la esquina superior derecha.

Paso 3: En el menú desplegable seleccione "Extensiones".

Paso 4: Elija la extensión sospechosa de ser maliciosa que desea eliminar y luego haga clic en el ícono de ajustes.

Paso 5: Elimine la extensión maliciosa desplazándose hacia abajo y luego haciendo clic en Desinstalar.

Remove Pegasus Email Scam from Safari

Paso 1: Inicie la aplicación Safari.

Paso 2: Después de solo pasar el cursor del ratón a la parte superior de la pantalla, haga clic en el texto de Safari para abrir su menú desplegable.

Paso 3: En el menú, haga clic en "Preferencias".

Paso 4: Después de esto, seleccione la pestaña 'Extensiones'.

Paso 5: Haga clic una vez en la extensión que desea eliminar.

Paso 6: Haga clic en 'Desinstalar'.

Una ventana emergente aparecerá que pide la confirmación para desinstalar la extensión. Seleccionar 'Desinstalar' otra vez, and the Pegasus Email Scam will be removed.

Eliminate Pegasus Email Scam from Internet Explorer.

Paso 1: Inicie Internet Explorer.

Paso 2: Haga clic en el ícono de ajustes con la etiqueta 'Herramientas' para abrir el menú desplegable y seleccione 'Administrar complementos'

Paso 3: En la ventana 'Administrar complementos'.

Paso 4: Seleccione la extensión que desea eliminar y luego haga clic en 'Desactivar'. Aparecerá una ventana emergente para informarle de que está a punto de desactivar la extensión seleccionada, y algunos más complementos podrían estar desactivadas, así. Deje todas las casillas marcadas, y haga clic en 'Desactivar'.

Paso 5: Después de la extensión no deseada se ha eliminado, reinicie Internet Explorer cerrándolo desde el botón rojo 'X' ubicado en la esquina superior derecha y vuelva a iniciarlo.

Elimine las notificaciones automáticas de sus navegadores

Desactivar las notificaciones push de Google Chrome

Para deshabilitar las notificaciones push del navegador Google Chrome, por favor, siga los siguientes pasos:

Paso 1: Ir Ajustes en Chrome.

Paso 2: En la configuración de, seleccione “Ajustes avanzados":

Paso 3: Haga clic en "Configuración de contenido":

Paso 4: Abierto "Notificaciones":

Paso 5: Haga clic en los tres puntos y elija Bloquear, Editar o quitar opciones:

Eliminar notificaciones push en Firefox

Paso 1: Ir a Opciones de Firefox.

Paso 2: Ir a la configuración", escriba "notificaciones" en la barra de búsqueda y haga clic en "Ajustes":

Paso 3: Haga clic en "Eliminar" en cualquier sitio en el que desee que desaparezcan las notificaciones y haga clic en "Guardar cambios"

Detener notificaciones push en Opera

Paso 1: En ópera, prensa ALT + P para ir a Configuración.

Paso 2: En Configuración de búsqueda, escriba "Contenido" para ir a Configuración de contenido.

Paso 3: Abrir notificaciones:

Paso 4: Haz lo mismo que hiciste con Google Chrome (explicado a continuación):

Elimina las notificaciones automáticas en Safari

Paso 1: Abrir preferencias de Safari.

Paso 2: Elija el dominio desde el que desea que desaparezcan las ventanas emergentes push y cámbielo a "Negar" de "Permitir".

Pegasus Email Scam-FAQ

What Is Pegasus Email Scam?

The Pegasus Email Scam threat is adware or virus de la redirección de navegador.

Puede ralentizar significativamente su computadora y mostrar anuncios. La idea principal es que su información sea probablemente robada o que aparezcan más anuncios en su dispositivo..

Los creadores de dichas aplicaciones no deseadas trabajan con esquemas de pago por clic para que su computadora visite sitios web de riesgo o de diferentes tipos que pueden generarles fondos.. Es por eso que ni siquiera les importa qué tipo de sitios web aparecen en los anuncios.. Esto hace que su software no deseado sea indirectamente riesgoso para su sistema operativo..

What Are the Symptoms of Pegasus Email Scam?

Hay varios síntomas que se deben buscar cuando esta amenaza en particular y también las aplicaciones no deseadas en general están activas:

Síntoma #1: Su computadora puede volverse lenta y tener un bajo rendimiento en general.

Síntoma #2: Tienes barras de herramientas, complementos o extensiones en sus navegadores web que no recuerda haber agregado.

Síntoma #3: Ves todo tipo de anuncios, como resultados de búsqueda con publicidad, ventanas emergentes y redireccionamientos para que aparezcan aleatoriamente.

Síntoma #4: Ves aplicaciones instaladas en tu Mac ejecutándose automáticamente y no recuerdas haberlas instalado.

Síntoma #5: Ve procesos sospechosos ejecutándose en su Administrador de tareas.

Si ve uno o más de esos síntomas, entonces los expertos en seguridad recomiendan que revise su computadora en busca de virus.

¿Qué tipos de programas no deseados existen??

Según la mayoría de los investigadores de malware y expertos en ciberseguridad, las amenazas que actualmente pueden afectar su dispositivo pueden ser software antivirus falso, adware, secuestradores de navegador, clickers, optimizadores falsos y cualquier forma de programas basura.

Qué hacer si tengo un "virus" like Pegasus Email Scam?

Con pocas acciones simples. Primero y ante todo, es imperativo que sigas estos pasos:

Paso 1: Encuentra una computadora segura y conectarlo a otra red, no en el que se infectó tu Mac.

Paso 2: Cambiar todas sus contraseñas, a partir de sus contraseñas de correo electrónico.

Paso 3: Habilitar autenticación de dos factores para la protección de sus cuentas importantes.

Paso 4: Llame a su banco para cambiar los datos de su tarjeta de crédito (código secreto, etc) si ha guardado su tarjeta de crédito para compras en línea o ha realizado actividades en línea con su tarjeta.

Paso 5: Asegurate que llame a su ISP (Proveedor de Internet u operador) y pedirles que cambien su dirección IP.

Paso 6: Cambia tu Contraseña de wifi.

Paso 7: (Opcional): Asegúrese de escanear todos los dispositivos conectados a su red en busca de virus y repita estos pasos para ellos si se ven afectados.

Paso 8: Instalar anti-malware software con protección en tiempo real en cada dispositivo que tenga.

Paso 9: Trate de no descargar software de sitios de los que no sabe nada y manténgase alejado de sitios web de baja reputación en general.

Si sigue estas recomendaciones, su red y todos los dispositivos se volverán significativamente más seguros contra cualquier amenaza o software invasivo de información y estarán libres de virus y protegidos también en el futuro.

How Does Pegasus Email Scam Work?

Una vez instalado, Pegasus Email Scam can recolectar datos usando rastreadores. Estos datos son sobre tus hábitos de navegación web., como los sitios web que visita y los términos de búsqueda que utiliza. Luego se utiliza para dirigirle anuncios o para vender su información a terceros..

Pegasus Email Scam can also descargar otro software malicioso en su computadora, como virus y spyware, que puede usarse para robar su información personal y mostrar anuncios riesgosos, que pueden redirigir a sitios de virus o estafas.

Is Pegasus Email Scam Malware?

La verdad es que los programas basura (adware, secuestradores de navegador) no son virus, pero puede ser igual de peligroso ya que pueden mostrarle y redirigirlo a sitios web de malware y páginas fraudulentas.

Muchos expertos en seguridad clasifican los programas potencialmente no deseados como malware. Esto se debe a los efectos no deseados que pueden causar los PUP., como mostrar anuncios intrusivos y recopilar datos del usuario sin el conocimiento o consentimiento del usuario.

About the Pegasus Email Scam Research

El contenido que publicamos en SensorsTechForum.com, this Pegasus Email Scam how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el, problema relacionado con el adware, y restaurar su navegador y sistema informático.

How did we conduct the research on Pegasus Email Scam?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre el último malware, adware, y definiciones de secuestradores de navegadores.

Además, the research behind the Pegasus Email Scam threat is backed with VirusTotal.

Para comprender mejor esta amenaza en línea, Consulte los siguientes artículos que proporcionan detalles informados..