¿Estás cansado de tener tu Cuenta de Instagram atacada por estafadores y cuentas turbias? Este artículo arroja luz sobre las estafas en Instagram, ofreciéndote una guía para reconocer amenazas, construye tu defensa, y garantizar una seguridad, experiencia en línea libre de estafas mientras estás en Instagram. Con estrategias prácticas y conocimientos sobre el funcionamiento de estas estafas., Nuestro objetivo es brindarle el conocimiento para mantener su cuenta segura.. Vamos a empezar.

Resumen de amenazas

| Nombre | Las estafas de Instagram |

| Escribe | Instagram estafa / Cuenta de Instagram hackeada |

| Tiempo de eliminación | Aproximadamente 15 minutos para escanear todo el sistema y eliminar cualquier amenaza descubierta |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

Comprender el panorama de las estafas en Instagram

Con la creciente popularidad de Instagram, se ha convertido en un caldo de cultivo para técnicas innovadoras de estafa. Los estafadores explotan la amplia base de usuarios de la plataforma, Emplear métodos sofisticados para engañar a los usuarios.. Comprender el panorama de las estafas en Instagram es crucial para identificar y evitar amenazas potenciales.. Estas estafas varían ampliamente, desde simples intentos de engaño hasta complejos esquemas diseñados para robar información personal o dinero.

El aumento de las estafas en las plataformas de redes sociales

Las plataformas de redes sociales como Instagram han revolucionado la forma en que nos conectamos, pero esta conectividad tiene un costo. Las mismas características que hacen atractivo a Instagram también lo convierten en un objetivo ideal para los estafadores.. El aumento de estafas en las redes sociales puede atribuirse a la facilidad con la que los estafadores pueden llegar a las víctimas potenciales. Crean perfiles falsos, hacerse pasar por marcas o individuos, y participar en tácticas que exploten la confianza y la curiosidad inherentes a las interacciones en las redes sociales.. Esta tendencia no sólo es preocupante sino que también está aumentando., a medida que más usuarios se unen a estas plataformas sin ser conscientes de los peligros potenciales.

Tipos de estafas de Instagram que puede encontrar

Las estafas en Instagram pueden tomar muchas formas, por lo que es vital familiarizarse con las tácticas más comunes:

- Intentos de phishing: Estas estafas implican mensajes falsos diseñados para engañarte y hacerte revelar información personal.. Pueden hacerse pasar por comunicaciones legítimas del propio Instagram., pidiéndole que verifique su cuenta o confirme los datos de inicio de sesión.

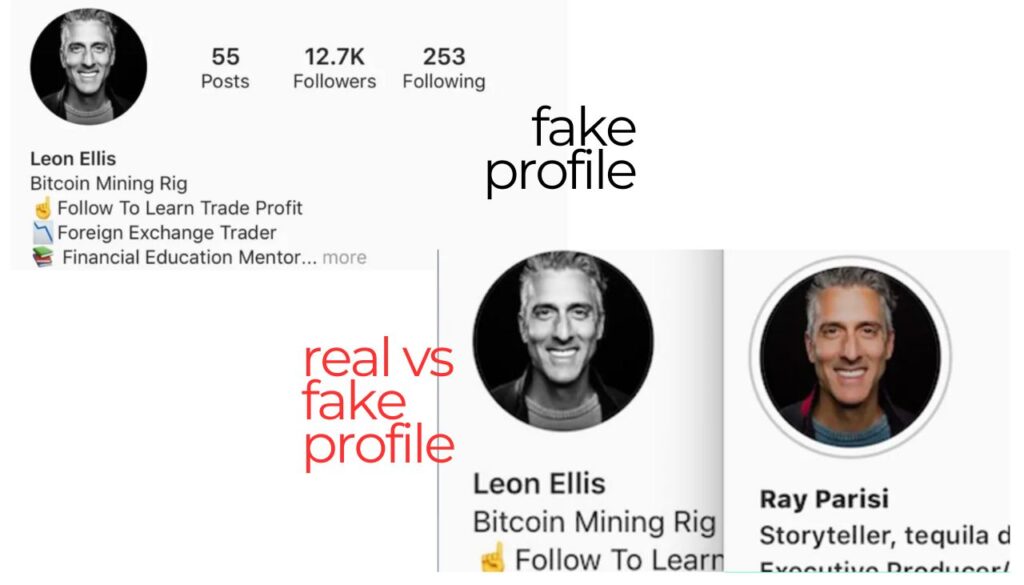

- Estafas de suplantación de identidad: Los estafadores suelen crear cuentas que se parecen sorprendentemente a las de marcas o personas reales.. Su objetivo es venderle productos falsificados o convencerle de que envíe dinero con falsos pretextos..

- Estafas de inversión: Las ofertas que prometen retornos rápidos y altos sobre las inversiones en criptomonedas u otras empresas a menudo pueden ser demasiado buenas para ser verdad.. Estas estafas juegan con el deseo de ganar dinero fácil, llevando a las víctimas a perder sumas sustanciales.

- Estafas de loterías y sorteos: Anuncios de que has ganado un premio o lotería., pidiendo una tarifa o sus datos personales para reclamarlo, casi siempre son fraudulentos.

- Estafas románticas: Los depredadores utilizan perfiles falsos para establecer relaciones románticas, eventualmente convencer a sus víctimas de enviar dinero o compartir información confidencial.

¿Cómo operan los estafadores en Instagram??

Los estafadores de Instagram aprovechan la amplia base de usuarios de la plataforma para llevar a cabo una variedad de esquemas destinados a robar dinero., información personal, o ambos. A menudo elaboran sus métodos basándose en la psicología de la persuasión, centrándose en crear una apariencia de confianza y urgencia. Estos estafadores diseñan sus estrategias para que parezcan lo más legítimas posible., lo que dificulta a los usuarios discernir inmediatamente sus intenciones maliciosas.

Una estrategia común implica la suplantación de marcas o personas famosas., explotar la confianza y el reconocimiento que esos nombres exigen. Adicionalmente, Los estafadores pueden crear personajes completamente inventados que resuenan en su público objetivo., atrayéndolos a una falsa sensación de seguridad.

El funcionamiento de estos esquemas es multifacético., a menudo comienza con la recopilación de víctimas potenciales a través de un alcance amplio o específico. Desde allí, Los estafadores participan en interacciones cuidadosamente escritas y diseñadas para generar simpatía y confianza a lo largo del tiempo.. Una vez que se establece un nivel suficiente de confianza, estos ciberdelincuentes despliegan sus solicitudes maliciosas, que podría abarcar desde solicitudes financieras hasta el intercambio de información personal confidencial.

Tácticas comunes utilizadas por los estafadores de Instagram

- Intentos de phishing: Aprovechar mensajes falsos que imitan comunicaciones legítimas, pedir a los usuarios que hagan clic en enlaces dañinos o proporcionen sus datos de inicio de sesión.

- Interpretación: Crear cuentas falsas que parecen pertenecer a marcas conocidas o celebridades para solicitar dinero o información personal con falsos pretextos..

- Amigos pirateados’ cuentas: Usar la cuenta pirateada de un amigo de una persona en Instagram es otro escenario probable. Muchas personas son estafadas de esta manera simplemente por confiar en que fueron contactadas por alguien que conocen y que necesita ayuda..

- Estafas de inversión: Promete altos rendimientos de las inversiones con poco o ningún riesgo, A menudo va acompañado de presión para actuar rápidamente..

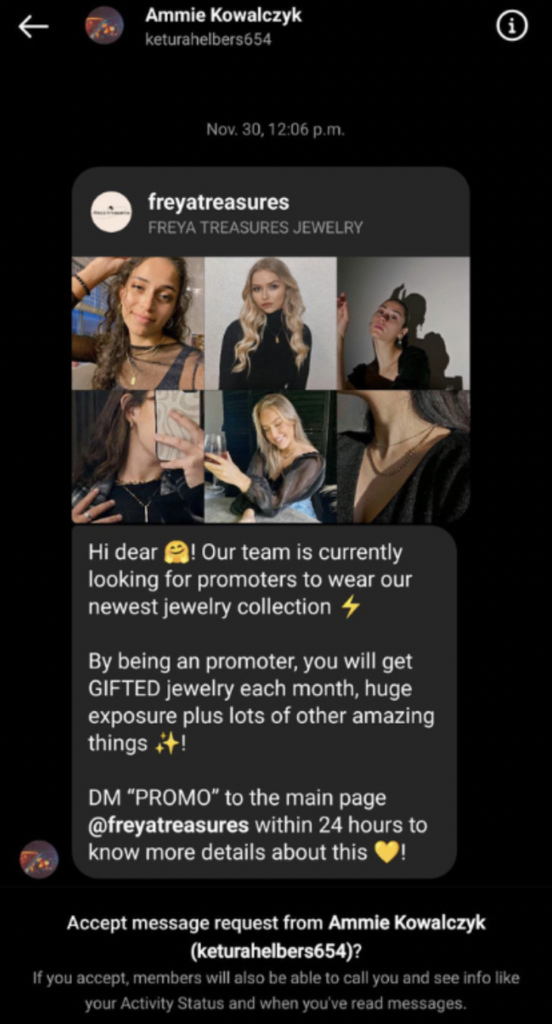

- Falsos obsequios: Anunciar concursos falsos o obsequios que requieren que los participantes compartan información personal, seguir, gusta, y compartir publicaciones, o incluso enviar dinero para tener la oportunidad de ganar.

- Manipulación emocional: Involucrar a los usuarios con historias tristes o aventuras amorosas demasiado buenas para ser verdad para estafarles sin dinero..

Estas tácticas no sólo explotan la buena voluntad y la confianza de los usuarios de Instagram, sino que también aprovechan las funciones de la plataforma para ampliar su alcance., haciéndolos particularmente efectivos y peligrosos.

Detección de perfiles falsos y mensajes de phishing

Distinguir perfiles falsos y mensajes de phishing de entidades legítimas en Instagram puede resultar un desafío, pero hay varias señales de alerta que podrían indicar intenciones maliciosas:

- Cuentas no verificadas: La falta de una insignia verificada en perfiles que afirman ser marcas famosas o celebridades puede indicar que la cuenta es falsa..

- Patrones de solicitud inusuales: Si una cuenta que no conoce personalmente o que acaba de conocer comienza a solicitar dinero o información personal, proceda con precaución.

- Errores gramaticales y ortográficos: Las cuentas oficiales y los negocios legítimos suelen mantener un alto nivel de comunicación., errores tan visibles pueden ser un indicio de una estafa.

- Enlaces sospechosas: Tenga cuidado con los mensajes que incluyen enlaces, especialmente si te piden información de inicio de sesión o te dirigen a una página no oficial.

- Ofertas demasiado buenas para ser verdad: Cualquier oferta que parezca demasiado generosa o que afirme requerir una acción inmediata debe verse con escepticismo..

Protegerse de estafas en Instagram o cualquier plataforma de redes sociales implica una combinación de vigilancia, escepticismo, y medidas de seguridad proactivas, como el uso de software de seguridad integral. En contextos donde mencionar software de seguridad o utilidad es relevante, El uso de herramientas como SpyHunter puede ofrecer una capa de protección contra software malicioso que se pueda encontrar durante una estafa..

Entendiendo cómo operan los estafadores y familiarizándose con sus tácticas comunes., Los usuarios de Instagram pueden defenderse mejor contra posibles fraudes y disfrutar de una experiencia online más segura.

¿Su cuenta de Instagram ha sido pirateada??

Reconocer los signos de una cuenta de Instagram pirateada es el primer paso para proteger su presencia digital. En el mundo actual constantemente conectado, donde nuestra vida personal y profesional a menudo se entrelazan en plataformas como Instagram, Comprender estas señales garantiza que nuestras interacciones en línea sigan siendo auténticas y seguras.. Si empiezas a ver publicaciones, mensajes, o seguir acciones que no recuerdas haber iniciado, es hora de investigar más.

Pasos inmediatos a seguir cuando note actividad sospechosa

Si su Instagram muestra un comportamiento inusual que sugiere un acceso no autorizado, Actuar rápidamente puede ayudar a mitigar daños potenciales.. Estos son los pasos prácticos que debe seguir:

- Cambia tu contraseña: Cambiar rápidamente su contraseña de Instagram puede evitar que el intruso obtenga más acceso. Apunta a un fuerte, contraseña única que mezcla letras, números, y símbolos.

- Verificar correo electrónico y número de teléfono: Verifique el correo electrónico y el número de teléfono vinculados a su cuenta en la configuración. Los piratas informáticos podrían alterarlos para bloquearlo.

- Inspeccionar la actividad de la cuenta: Revise la actividad reciente de su cuenta para detectar cualquier acción que no haya realizado. Instagram rastrea ubicaciones y dispositivos, ayudándole a detectar anomalías.

- Cerrar sesión en todas las sesiones: Esto finalizará el acceso en cualquier dispositivo que no sea el que estás usando actualmente., restringir el uso no autorizado.

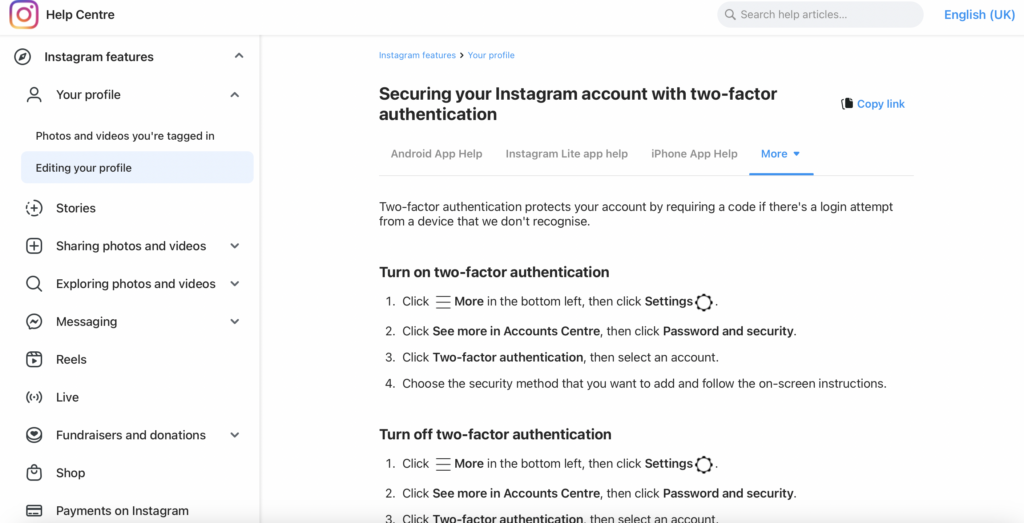

- Habilite la autenticación de dos factores: Agregar esta capa adicional de seguridad requiere que se envíe un código a su dispositivo móvil para los intentos de inicio de sesión., haciendo que el acceso no autorizado sea significativamente más difícil.

Cada una de estas acciones sirve como respuesta inmediata a actividades sospechosas., garantizar que su cuenta esté protegida contra más accesos no autorizados.

Verificar la seguridad de su cuenta

Después de tomar medidas inmediatas, el siguiente paso es asegurarse de que su cuenta esté segura. Esto implica una inspección y un ajuste más exhaustivo de la configuración de su cuenta.:

- Revisar aplicaciones conectadas: Revocar el acceso a cualquier aplicación de terceros que parezca sospechosa o irrelevante. Estas pueden ser puertas de entrada para que los piratas informáticos accedan a su cuenta..

- Actualice periódicamente su contraseña: Incluso sin signos de piratería, Cambiar periódicamente su contraseña es una buena práctica para anticiparse a posibles amenazas..

- Monitorear los correos electrónicos de la cuenta: Esté atento a los correos electrónicos de Instagram, especialmente aquellos que confirman cambios que no hiciste. Estos pueden indicarle posibles violaciones de seguridad.

- Verificar actividad de inicio de sesión: Verificar periódicamente dónde y cuándo se accedió a su cuenta puede ayudar a detectar actividades no autorizadas desde el principio..

Garantizar la seguridad de su cuenta de Instagram es un proceso continuo. Estableciendo contraseñas seguras, tener cuidado con los enlaces sospechosos, y mantenerse consciente del entorno digital, puedes proteger tu cuenta del acceso no autorizado. Para quienes buscan protección integral en línea, La integración de software de seguridad de calidad como SpyHunter puede proporcionar una capa adicional de defensa., ayudando a proteger su panorama digital contra una amplia gama de amenazas.

Proceso de recuperación de una cuenta de Instagram pirateada

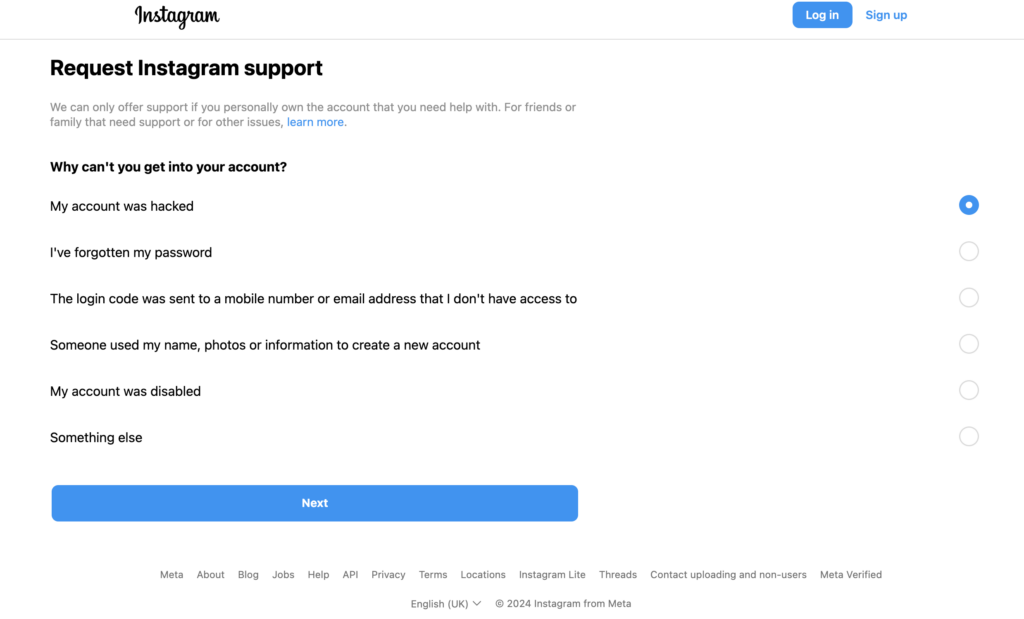

La página de Instagram para denunciar una cuenta pirateada.

Si sospechas que tu cuenta de Instagram ha sido comprometida, actuar con rapidez puede marcar la diferencia a la hora de recuperar su cuenta. El proceso de recuperación puede ser sencillo si sigues los pasos correctos. Esto es lo que tienes que hacer:

- Visita el Centro de ayuda de Instagram: Instagram tiene un portal dedicado para usuarios que enfrentan problemas de seguridad, incluyendo cuentas pirateadas. Comience visitando Instagram.com/hacked desde cualquier dispositivo para obtener instrucciones sobre la ruta de recuperación adecuada según su situación..

- Confirme su identidad: Instagram puede solicitarle que verifique su identidad para asegurarse de que la cuenta le pertenezca. Esto puede incluir responder preguntas de seguridad., verificando su correo electrónico o número de teléfono, u obtener ayuda de amigos en Instagram para confirmar su identidad.

- Siga las instrucciones de recuperación: Según la información que proporcionas, Instagram te guiará a través de pasos de recuperación específicos. Esto podría implicar recibir un enlace directo para restablecer su contraseña., o instrucciones específicas para reclamar su cuenta si el hacker cambió su correo electrónico o número de teléfono.

- Documente cualquier cambio realizado por el hacker: Si nota algún cambio no autorizado en los detalles de su cuenta, asegúrese de documentarlos. Esta información puede ser crucial a la hora de obtener ayuda del soporte de Instagram..

Recuerda, La paciencia es clave durante el proceso de recuperación.. Si bien puede llevar algún tiempo, Seguir estos pasos cuidadosamente aumentará tus posibilidades de recuperar tu cuenta de Instagram pirateada..

Cómo contactar al soporte de Instagram para la recuperación de la cuenta

Si el proceso de recuperación estándar no le ayuda a recuperar el acceso a su cuenta, Comunicarse con el equipo de soporte de Instagram es el siguiente paso.:

- Ir al Centro de ayuda: El Centro de ayuda de Instagram ofrece la opción 'Reportar una cuenta pirateada'’ opción donde puede completar un formulario que proporciona detalles sobre su cuenta y el problema en cuestión.

- Utilizar el “Necesitas más ayuda?” característica: Si tiene dificultades para recuperar su cuenta desde la pantalla de inicio de sesión, busca el “Necesitas más ayuda?” opción. Esto lo guiará hacia soporte adicional adaptado a su situación específica..

- Esté preparado para verificar su identidad: Instagram se toma en serio la seguridad y te pedirá pruebas de que eres el legítimo propietario de la cuenta. Esto podría incluir enviar una foto de su identificación o responder preguntas de seguridad adicionales..

Instagram tiene como objetivo ayudar a los usuarios de manera oportuna, pero debido al gran volumen de consultas, las respuestas pueden no ser inmediatas.

Proteger su cuenta después de la recuperación

Una vez que haya recuperado exitosamente el acceso a su cuenta, tomar medidas para protegerlo es imperativo para evitar futuros ataques. Así es como puedes mantener segura tu cuenta de Instagram:

- Cambia tu contraseña: Crea un fuerte, contraseña única que no se ha utilizado en otros sitios web. Instagram recomienda usar una combinación de al menos seis números, letras, y signos de puntuación.

- Habilite la autenticación de dos factores: Esto agrega una capa adicional de seguridad al requerir un código especial para iniciar sesión., además de tu contraseña. Puede recibir este código por mensaje de texto o mediante una aplicación de autenticación de terceros..

- Revise la actividad de su cuenta: Verifique periódicamente la actividad de inicio de sesión de su cuenta y revise su lista de aplicaciones autorizadas para asegurarse de que no haya nada sospechoso..

- Tenga cuidado con los intentos de phishing: Los piratas informáticos suelen utilizar correos electrónicos o mensajes falsos para engañarte y hacerte revelar tu contraseña.. Verifique siempre la autenticidad de cualquier mensaje que solicite información personal.

Si encuentra desafiante mantener la seguridad de su cuenta, considere usar software de seguridad como SpyHunter. Puede proteger sus dispositivos contra malware e intentos de phishing., convirtiéndolo en una herramienta valiosa para salvaguardar su privacidad y seguridad digitales..

Recuperarse de una cuenta de Instagram pirateada puede ser estresante, pero tomar estas medidas proactivas puede ayudarle a recuperar el control y proteger su cuenta contra futuras amenazas.. Recuerda, La seguridad es un proceso continuo que requiere vigilancia y mantenimiento regular..

Prevención de futuras estafas y hackeos de cuentas en Instagram

Instagram, con sus miles de millones de usuarios, es un objetivo principal para estafadores y piratas informáticos. Comprender e implementar medidas proactivas puede reducir significativamente el riesgo de ser víctima de entidades maliciosas de este tipo.. Siguiendo las siguientes pautas, los usuarios pueden disfrutar de una experiencia de Instagram más segura, mantener segura su información personal y su vida digital.

Por qué una contraseña segura marca la diferencia

Una contraseña sólida actúa como primera línea de defensa contra el acceso no autorizado a su cuenta de Instagram. Una contraseña segura es como una clave compleja que es difícil de replicar para los ladrones.. Aquí hay razones por las que es importante:

- Más difícil de descifrar: Las contraseñas complejas son difíciles de adivinar para los piratas informáticos mediante ataques de fuerza bruta u otros métodos de piratería..

- Seguridad para múltiples cuentas: Usando un único, Una contraseña sólida para cada cuenta garantiza que incluso si una cuenta está comprometida, tus otras cuentas permanecen seguras.

- Memorabilidad vs.. Complejidad: Una frase de contraseña que combine varias palabras no relacionadas puede ser segura y fácil de recordar., lograr un equilibrio entre resistencia y usabilidad.

Para crear una contraseña segura, Evite palabras comunes e incluya una mezcla de caracteres., números, y símbolos. Considere usar un administrador de contraseñas para generar y almacenar contraseñas complejas, asegurándose de que nunca pierda el acceso a sus cuentas.

La importancia de la autenticación de dos factores para mejorar la seguridad

Autenticación de dos factores (2FA) proporciona una capa adicional de seguridad que va más allá del nombre de usuario y la contraseña tradicionales. Requiere que los usuarios verifiquen su identidad con una segunda forma de autenticación., como un código enviado a su dispositivo móvil, antes de otorgar acceso a su cuenta. He aquí por qué 2FA es crucial:

- Capa de seguridad adicional: Incluso si un hacker obtiene su contraseña, todavía necesitarían el segundo factor para acceder a su cuenta, haciendo el acceso no autorizado significativamente más difícil.

- Advertencia inmediata: Recibir una solicitud 2FA cuando no estás intentando iniciar sesión puede alertarte sobre posibles intentos de acceso no autorizados., permitiéndole cambiar su contraseña inmediatamente.

- Apoyo generalizado: La mayoría de las plataformas, incluyendo Instagram, soporte 2FA, convirtiéndolo en una manera fácil y efectiva de mejorar la seguridad de su cuenta.

Activar 2FA en Instagram y otras plataformas de redes sociales puede servir como una protección fundamental contra intentos de piratería, asegurándose de que solo usted tenga acceso a su cuenta, incluso si su contraseña está comprometida.

Consejos para reconocer y evitar intentos de phishing

El phishing es un método engañoso utilizado por los ciberdelincuentes para engañar a las personas para que proporcionen información personal., como contraseñas y números de tarjetas de crédito. Reconocer y evitar estos intentos es esencial para mantener su seguridad digital. Aquí hay algunos consejos:

- Verificar la identidad del remitente: Siempre verifique la autenticidad de la dirección de correo electrónico del remitente o la fuente del mensaje.. Tenga cuidado con los correos electrónicos o mensajes inesperados, especialmente aquellos que solicitan información personal.

- Busque señales de alerta: mala ortografía, gramática, o frases extrañas pueden ser indicadores de intentos de phishing. Las empresas legítimas suelen tener altos estándares en sus comunicaciones..

- No haga clic en enlaces sospechosos: Evite hacer clic en enlaces de fuentes desconocidas. Si no está seguro, Visite directamente el sitio web escribiendo la URL en su navegador en lugar de hacer clic en el enlace proporcionado..

- Uso de software de seguridad: Emplear soluciones de seguridad con capacidades antiphishing, gusta SpyHunter, Detectar y prevenir ataques maliciosos antes de que puedan causar daño..

Estar atento y estar informado sobre las tácticas de phishing más comunes puede ayudarle a evitar ser víctima de estos esquemas.. Sea siempre cauteloso al tratar con solicitudes no solicitadas de información personal..

Siguiendo estas pautas, Los usuarios de Instagram pueden reforzar significativamente sus defensas contra estafadores y piratas informáticos, salvaguardar sus cuentas e información personal del acceso no autorizado.

Proteja su identidad en línea con SpyHunter

Con el ámbito digital en constante evolución, Mantener la privacidad y la seguridad en línea es fundamental.. El panorama de amenazas es cada vez más complejo, lo que hace aún más esencial contar con un mecanismo de defensa confiable. SpyHunter emerge como un poderoso aliado en este escenario, ofreciendo una protección sólida contra una variedad de amenazas cibernéticas, incluidos aquellos que se dirigen a sus cuentas de redes sociales.

Cómo SpyHunter puede protegerse contra el malware y las amenazas en las redes sociales

En el mundo interconectado de hoy, Las plataformas de redes sociales no se tratan solo de conectarse con amigos y familiares.; Se han convertido en un tesoro de información personal que podría ser explotado por ciberdelincuentes.. Los ataques de malware y phishing en sitios de redes sociales pueden comprometer sus datos personales, lo que lleva al robo de identidad y otras infracciones de la privacidad. SpyHunter está diseñado para brindar protección integral de múltiples maneras:

- Monitoreo en tiempo real: SpyHunter destaca en la detección de amenazas en tiempo real, Identificar y aislar rápidamente cualquier actividad maliciosa en su dispositivo antes de que pueda causar daño.. Este enfoque proactivo es crucial para protegerse contra las amenazas en rápida evolución que enfrentan los usuarios de las redes sociales en la actualidad..

- Correcciones de malware personalizadas: Comprender que cada ciberamenaza es única, SpyHunter ofrece correcciones de malware personalizadas dirigidas a infecciones específicas. Este enfoque personalizado garantiza que incluso las amenazas más sofisticadas, incluidos aquellos que secuestran cuentas de redes sociales, puede neutralizarse eficazmente.

- Interfaz amigable: A pesar de las complejidades subyacentes a su tecnología, SpyHandler cuenta con una interfaz fácil de usar que simplifica el proceso de protección de su vida digital. Esta accesibilidad garantiza que los usuarios de todos los conocimientos técnicos puedan salvaguardar eficazmente su presencia en línea sin sentirse abrumados..

- Actualizaciones periódicas: El panorama de las amenazas digitales cambia constantemente, con nuevas amenazas surgiendo diariamente. SpyHunter se adelanta a estas amenazas actualizando periódicamente su base de datos de definiciones de malware, asegurando que su protección nunca esté desactualizada.

- Escaneo completo del sistema: SpyHunter va más allá de la superficie, realizar análisis exhaustivos del sistema para detectar y eliminar cualquier amenaza oculta. Este enfoque integral es vital para identificar malware que podría comprometer su información personal en las redes sociales y más allá..

En conclusión, con la creciente prevalencia de amenazas cibernéticas dirigidas a plataformas de redes sociales, Tener una solución de seguridad confiable como SpyHunter es indispensable. Ofreciendo monitoreo en tiempo real, correcciones de malware personalizadas, y una interfaz fácil de usar, SpyHunter proporciona la seguridad y tranquilidad necesarias para navegar de forma segura en el panorama digital.

Conclusión: Mantenerse protegido contra las estafas de Instagram

Las estafas en Instagram son una preocupación creciente para los usuarios de todo el mundo, con ciberdelincuentes ideando nuevas formas de defraudar a víctimas desprevenidas diariamente. Se ha vuelto crucial que las personas vayan un paso por delante practicando una higiene digital proactiva.. Reconocer los signos de una estafa es el primer paso para mantener su seguridad en línea y proteger su identidad.. La buena noticia es que puedes reducir significativamente el riesgo de ser víctima de estafas en Instagram adoptando algunas sencillas, pero estrategias efectivas.

Primeramente, Activando la autenticación de dos factores. (2FA) es una medida de seguridad crítica. Esta capa adicional de seguridad hace que sea increíblemente difícil para los piratas informáticos obtener acceso no autorizado a su cuenta, incluso si logran robar su contraseña.. Al solicitar verificación desde otro dispositivo o cuenta de su propiedad, 2FA garantiza que solo usted pueda acceder a su cuenta, mantener a raya a posibles intrusos.

Siguiente, Emplear un servicio de monitoreo de identificación puede cambiar las reglas del juego a la hora de proteger su información personal.. Dichos servicios monitorean la web oscura y otros espacios en línea en busca de sus datos personales., alertarle si su información se vende o comparte entre ciberdelincuentes. Este sistema de alerta temprana le permite tomar medidas inmediatas, como cambiar contraseñas o proteger cuentas, antes de que pueda ocurrir un daño significativo.

Por otra parte, Se recomienda precaución al descargar aplicaciones de terceros.. Incluso aquellos disponibles en plataformas acreditadas como Google Play o Apple Store a veces pueden albergar malware.. Optar por limitar el número de estas aplicaciones, y solo descargando desde conocidos, fuentes fiables, puede ayudar a proteger su dispositivo contra software malicioso.

Por último, en el desafortunado caso de que su cuenta esté comprometida, es esencial informar a tus seguidores con prontitud. Los estafadores suelen utilizar cuentas secuestradas para perpetrar más estafas a sus seguidores.. Alertándolos de la infracción, no sólo los proteges de posibles fraudes sino que también ayudas a desmantelar la red del estafador.

- Ventanas

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Detener Push Pop-ups

How to Remove Instagram Scams from Windows.

Paso 1: Scan for Instagram Scams with SpyHunter Anti-Malware Tool

Paso 2: Inicie su PC en modo seguro

Paso 3: Uninstall Instagram Scams and related software from Windows

Pasos de desinstalación para Windows 11

Pasos de desinstalación para Windows 10 y versiones anteriores

Aquí es un método en pocos y sencillos pasos que debe ser capaz de desinstalar la mayoría de los programas. No importa si usted está utilizando Windows 10, 8, 7, Vista o XP, esos pasos conseguirán el trabajo hecho. Arrastrando el programa o su carpeta a la papelera de reciclaje puede ser una muy mala decisión. Si lo haces, partes y piezas del programa se quedan atrás, y que puede conducir a un trabajo inestable de su PC, errores con las asociaciones de tipo de archivo y otras actividades desagradables. La forma correcta de obtener un programa de ordenador es de desinstalarla. Para hacer eso:

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Siga las instrucciones anteriores y se le desinstalar correctamente la mayoría de los programas.

Paso 4: Limpiar cualquier registro, Created by Instagram Scams on Your PC.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, created by Instagram Scams there. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Video Removal Guide for Instagram Scams (Ventanas).

Get rid of Instagram Scams from Mac OS X.

Paso 1: Uninstall Instagram Scams and remove related files and objects

Mac le mostrará una lista de elementos que se inicia automáticamente cuando se conecte. Look for any suspicious apps identical or similar to Instagram Scams. Compruebe la aplicación que desea detener la ejecución de forma automática y luego seleccione en el Minus ("-") icono para ocultarlo.

- Ir Descubridor.

- En la barra de búsqueda, escriba el nombre de la aplicación que desea eliminar.

- Por encima de la barra de búsqueda cambiar los dos menús desplegables para "Sistema de Archivos" y "Están incluidos" de manera que se puede ver todos los archivos asociados con la aplicación que desea eliminar. Tenga en cuenta que algunos de los archivos no pueden estar relacionados con la aplicación así que mucho cuidado, que los archivos que elimine.

- Si todos los archivos que están relacionados, sostener el ⌘ + A para seleccionar y luego los llevan a "Basura".

In case you cannot remove Instagram Scams via Paso 1 encima:

En caso de que usted no puede encontrar los archivos de virus y objetos en sus solicitudes u otros lugares que hemos mostrado anteriormente, puede buscar manualmente para ellos en las bibliotecas de su Mac. Pero antes de hacer esto, Por favor, lea la declaración de abajo:

Puede repetir el mismo procedimiento con los siguientes Biblioteca directorios:

→ ~ / Library / LaunchAgents

/Library / LaunchDaemons

Propina: ~ es allí a propósito, porque conduce a más LaunchAgents.

Paso 2: Scan for and remove Instagram Scams files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as Instagram Scams, la forma recomendada de eliminar la amenaza es mediante el uso de un programa anti-malware. SpyHunter para Mac ofrece funciones de seguridad avanzadas junto con otros módulos que mejorarán la seguridad de su Mac y la protegerán en el futuro.

Video Removal Guide for Instagram Scams (Mac)

Remove Instagram Scams from Google Chrome.

Paso 1: Inicie Google Chrome y abra el menú desplegable

Paso 2: Mueva el cursor sobre "Instrumentos" y luego desde el menú ampliado elegir "Extensiones"

Paso 3: Desde el abierto "Extensiones" Menú localizar la extensión no deseada y haga clic en su "Quitar" botón.

Paso 4: Después se retira la extensión, reiniciar Google Chrome cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Erase Instagram Scams from Mozilla Firefox.

Paso 1: Inicie Mozilla Firefox. Abra la ventana del menú:

Paso 2: Seleccione el "Complementos" icono en el menú.

Paso 3: Seleccione la extensión no deseada y haga clic "Quitar"

Paso 4: Después se retira la extensión, reinicie Mozilla Firefox cerrando desde el rojo "X" botón en la esquina superior derecha y empezar de nuevo.

Uninstall Instagram Scams from Microsoft Edge.

Paso 1: Inicie el navegador Edge.

Paso 2: Abra el menú desplegable haciendo clic en el icono en la esquina superior derecha.

Paso 3: En el menú desplegable seleccione "Extensiones".

Paso 4: Elija la extensión sospechosa de ser maliciosa que desea eliminar y luego haga clic en el ícono de ajustes.

Paso 5: Elimine la extensión maliciosa desplazándose hacia abajo y luego haciendo clic en Desinstalar.

Remove Instagram Scams from Safari

Paso 1: Inicie la aplicación Safari.

Paso 2: Después de solo pasar el cursor del ratón a la parte superior de la pantalla, haga clic en el texto de Safari para abrir su menú desplegable.

Paso 3: En el menú, haga clic en "Preferencias".

Paso 4: Después de esto, seleccione la pestaña 'Extensiones'.

Paso 5: Haga clic una vez en la extensión que desea eliminar.

Paso 6: Haga clic en 'Desinstalar'.

Una ventana emergente aparecerá que pide la confirmación para desinstalar la extensión. Seleccionar 'Desinstalar' otra vez, and the Instagram Scams will be removed.

Eliminate Instagram Scams from Internet Explorer.

Paso 1: Inicie Internet Explorer.

Paso 2: Haga clic en el ícono de ajustes con la etiqueta 'Herramientas' para abrir el menú desplegable y seleccione 'Administrar complementos'

Paso 3: En la ventana 'Administrar complementos'.

Paso 4: Seleccione la extensión que desea eliminar y luego haga clic en 'Desactivar'. Aparecerá una ventana emergente para informarle de que está a punto de desactivar la extensión seleccionada, y algunos más complementos podrían estar desactivadas, así. Deje todas las casillas marcadas, y haga clic en 'Desactivar'.

Paso 5: Después de la extensión no deseada se ha eliminado, reinicie Internet Explorer cerrándolo desde el botón rojo 'X' ubicado en la esquina superior derecha y vuelva a iniciarlo.

Elimine las notificaciones automáticas de sus navegadores

Desactivar las notificaciones push de Google Chrome

Para deshabilitar las notificaciones push del navegador Google Chrome, por favor, siga los siguientes pasos:

Paso 1: Ir Ajustes en Chrome.

Paso 2: En la configuración de, seleccione “Ajustes avanzados":

Paso 3: Haga clic en "Configuración de contenido":

Paso 4: Abierto "Notificaciones":

Paso 5: Haga clic en los tres puntos y elija Bloquear, Editar o quitar opciones:

Eliminar notificaciones push en Firefox

Paso 1: Ir a Opciones de Firefox.

Paso 2: Ir a la configuración", escriba "notificaciones" en la barra de búsqueda y haga clic en "Ajustes":

Paso 3: Haga clic en "Eliminar" en cualquier sitio en el que desee que desaparezcan las notificaciones y haga clic en "Guardar cambios"

Detener notificaciones push en Opera

Paso 1: En ópera, prensa ALT + P para ir a Configuración.

Paso 2: En Configuración de búsqueda, escriba "Contenido" para ir a Configuración de contenido.

Paso 3: Abrir notificaciones:

Paso 4: Haz lo mismo que hiciste con Google Chrome (explicado a continuación):

Elimina las notificaciones automáticas en Safari

Paso 1: Abrir preferencias de Safari.

Paso 2: Elija el dominio desde el que desea que desaparezcan las ventanas emergentes push y cámbielo a "Negar" de "Permitir".

Instagram Scams-FAQ

What Is Instagram Scams?

The Instagram Scams threat is adware or virus de la redirección de navegador.

Puede ralentizar significativamente su computadora y mostrar anuncios. La idea principal es que su información sea probablemente robada o que aparezcan más anuncios en su dispositivo..

Los creadores de dichas aplicaciones no deseadas trabajan con esquemas de pago por clic para que su computadora visite sitios web de riesgo o de diferentes tipos que pueden generarles fondos.. Es por eso que ni siquiera les importa qué tipo de sitios web aparecen en los anuncios.. Esto hace que su software no deseado sea indirectamente riesgoso para su sistema operativo..

What Are the Symptoms of Instagram Scams?

Hay varios síntomas que se deben buscar cuando esta amenaza en particular y también las aplicaciones no deseadas en general están activas:

Síntoma #1: Su computadora puede volverse lenta y tener un bajo rendimiento en general.

Síntoma #2: Tienes barras de herramientas, complementos o extensiones en sus navegadores web que no recuerda haber agregado.

Síntoma #3: Ves todo tipo de anuncios, como resultados de búsqueda con publicidad, ventanas emergentes y redireccionamientos para que aparezcan aleatoriamente.

Síntoma #4: Ves aplicaciones instaladas en tu Mac ejecutándose automáticamente y no recuerdas haberlas instalado.

Síntoma #5: Ve procesos sospechosos ejecutándose en su Administrador de tareas.

Si ve uno o más de esos síntomas, entonces los expertos en seguridad recomiendan que revise su computadora en busca de virus.

¿Qué tipos de programas no deseados existen??

Según la mayoría de los investigadores de malware y expertos en ciberseguridad, las amenazas que actualmente pueden afectar su dispositivo pueden ser software antivirus falso, adware, secuestradores de navegador, clickers, optimizadores falsos y cualquier forma de programas basura.

Qué hacer si tengo un "virus" like Instagram Scams?

Con pocas acciones simples. Primero y ante todo, es imperativo que sigas estos pasos:

Paso 1: Encuentra una computadora segura y conectarlo a otra red, no en el que se infectó tu Mac.

Paso 2: Cambiar todas sus contraseñas, a partir de sus contraseñas de correo electrónico.

Paso 3: Habilitar autenticación de dos factores para la protección de sus cuentas importantes.

Paso 4: Llame a su banco para cambiar los datos de su tarjeta de crédito (código secreto, etc) si ha guardado su tarjeta de crédito para compras en línea o ha realizado actividades en línea con su tarjeta.

Paso 5: Asegurate que llame a su ISP (Proveedor de Internet u operador) y pedirles que cambien su dirección IP.

Paso 6: Cambia tu Contraseña de wifi.

Paso 7: (Opcional): Asegúrese de escanear todos los dispositivos conectados a su red en busca de virus y repita estos pasos para ellos si se ven afectados.

Paso 8: Instalar anti-malware software con protección en tiempo real en cada dispositivo que tenga.

Paso 9: Trate de no descargar software de sitios de los que no sabe nada y manténgase alejado de sitios web de baja reputación en general.

Si sigue estas recomendaciones, su red y todos los dispositivos se volverán significativamente más seguros contra cualquier amenaza o software invasivo de información y estarán libres de virus y protegidos también en el futuro.

How Does Instagram Scams Work?

Una vez instalado, Instagram Scams can recolectar datos usando rastreadores. Estos datos son sobre tus hábitos de navegación web., como los sitios web que visita y los términos de búsqueda que utiliza. Luego se utiliza para dirigirle anuncios o para vender su información a terceros..

Instagram Scams can also descargar otro software malicioso en su computadora, como virus y spyware, que puede usarse para robar su información personal y mostrar anuncios riesgosos, que pueden redirigir a sitios de virus o estafas.

Is Instagram Scams Malware?

La verdad es que los programas basura (adware, secuestradores de navegador) no son virus, pero puede ser igual de peligroso ya que pueden mostrarle y redirigirlo a sitios web de malware y páginas fraudulentas.

Muchos expertos en seguridad clasifican los programas potencialmente no deseados como malware. Esto se debe a los efectos no deseados que pueden causar los PUP., como mostrar anuncios intrusivos y recopilar datos del usuario sin el conocimiento o consentimiento del usuario.

About the Instagram Scams Research

El contenido que publicamos en SensorsTechForum.com, this Instagram Scams how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el, problema relacionado con el adware, y restaurar su navegador y sistema informático.

How did we conduct the research on Instagram Scams?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre el último malware, adware, y definiciones de secuestradores de navegadores.

Además, the research behind the Instagram Scams threat is backed with VirusTotal.

Para comprender mejor esta amenaza en línea, Consulte los siguientes artículos que proporcionan detalles informados..