追跡スクリプトはブラウザを悪用します’ 組み込みのパスワードマネージャー

現代の広告技術はしばしば境界性の悪意のあるものです, 特にマーケティング会社がユーザーの個人情報を収集する方法に関しては. A team of researchers from Princeton’s Center for Information Technology Policy just discovered that at least two marketing companies are…

現代の広告技術はしばしば境界性の悪意のあるものです, 特にマーケティング会社がユーザーの個人情報を収集する方法に関しては. A team of researchers from Princeton’s Center for Information Technology Policy just discovered that at least two marketing companies are…

2018 ここにあり、すでにいくつかの非常に厄介な脆弱性を提供しています. Siguzaとして知られるセキュリティ研究者が、macOSのパッチが適用されていないゼロデイ欠陥に関する詳細情報をリリースしました。, which could lead to an attacker gaining root access on a…

この記事は、zeiss.exeマイナーマルウェアプロセスとは何か、そしてそれがシステムに何をするかを理解するのに役立ちます. また、システムから悪意のあるプロセスを完全に削除する方法についての説明も提供されます. マルウェア研究者…

年末が近づいていますが、サイバー犯罪者は休むことを知りません. 別のデータ侵害が検出されました, 日産に影響を与える. 同社は、データ侵害の可能性が発生したことを通知しました, 顧客の個人情報に影響を与える. すなわち, 違反…

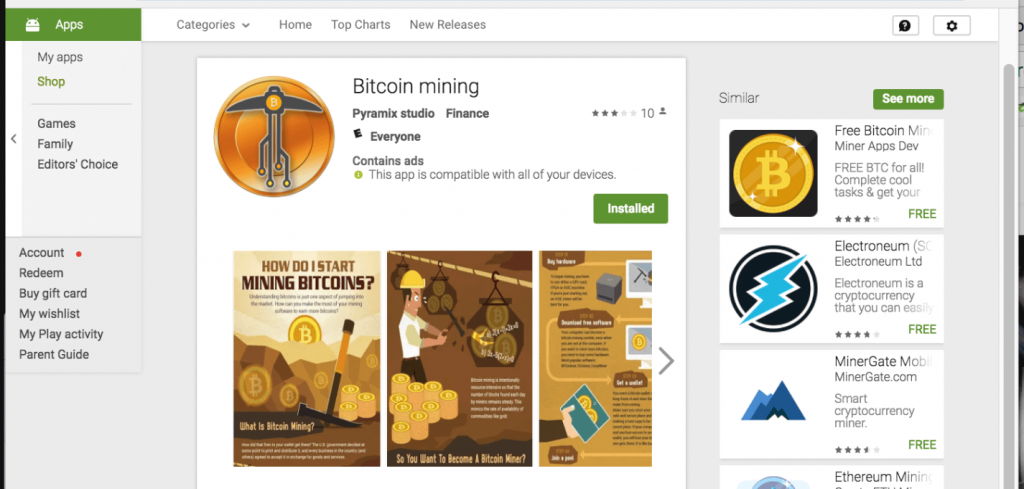

攻撃者の標的となるAndroidユーザーのさらに別のケースには、ビットコイン暗号通貨の人気が含まれます. より具体的には, 研究者はAndroid用のいくつかの偽のビットコインウォレットに出くわしました. マルウェアファミリーはPickBitPocketと呼ばれていました. Details about the PickBitPocket Malicious…

最新バージョンのインストール後にBIOSが破損したラップトップに関する現在の報告のため, CanonicalはUbuntuのダウンロードリンクを一時的に無効にしました 17.10 「巧みなツチブタ」. Lenovo, 最新の正規インストール後にBIOSが破損した他のラップトップレポートは次のとおりです。…

WordPressプラグインは、多くの場合、Webサイトの所有者にさまざまな脅威をもたらします. これは、バックドアを含むことが発見されたCaptchaという名前のプラグインの場合です。. プラグインはによってインストールされました 300,000 ユーザー. WordPressキャプチャプラグインにはバックドアが含まれています, ワードフェンス…

今年の11月の統計では、 2,531 トップの 3 百万のウェブサイトがCoinhiveマイナーを実行しています, これは 1 の 1,000 ウェブサイト. 誰も驚かない, BitTorrentのウェブサイトが主な加害者でした. But they are…

ビットコインはかなり前から注目を集めています. 投資利息に加えて, the cryptocurrency has been a huge part of the cybercriminals’ agenda that have been leveraging Bitcoin to collect ransomware payments from various victims –…

Androidは長い間攻撃者の標的にされてきました. Androidマルウェアとランサムウェアの複数のケースがありました, アプリを装った暗号通貨マイナーでさえ. Androidは、悪意のある攻撃者にとって常に儲かっています, 急速に進化する脅威の状況…

1月に, 2017, 中国は正式に万里の長城を万里の長城に変え始めました. This is when the Chinese Ministry of Industry and Information Technology published a statement on its official website stating that government officials were about to start…

日曜日の午後、ビットフィネックスは再びツイッター経由でプラットフォームが重いDDOSの下にあることを発表しました, そして彼らはそれをオンラインに戻すために働いている. 今月上旬, Bitfinexはいくつかの主要なDDoS攻撃を受けました. 見てみましょう…

PRILEXは、トレンドマイクロの研究者によって発見および分析されたATMマルウェアの最新株の名前です。. このマルウェアの以前のバージョンは、今年10月にカスペルスキーによって発見されました. The malware has been used in…

ネット中立性の話をフォローしていますか? あなたがいる場合, あなたはおそらく木曜日に何が起こったのか知っているでしょう. 連邦通信委員会は、ネット中立性を覆すことに投票しました, ATのようなISPを確実にする規制&T, Comcast, と…

偽のまたは侵害されたAndroidアプリの複数のケースにもかかわらず, 悪いアプリケーションは忍び込み続けます, Playストアが持っているセキュリティ対策をうまくバイパスする. 85 そのようなアプリケーションはそこから削除されました. The apps were infected with malware that was…

火曜日の最後のMicrosoftのパッチ 2017 転がったばかり. これは年間を通じてリリースされたアップデートの最悪のバッチではありませんが, 対処され、注意が必要ないくつかの注目すべき脆弱性がまだあります. Such flaws…

パスワードデータベースがリークされた何百もの不幸なケースにもかかわらず、弱いパスワードセキュリティは引き続き大きな問題です。, この種のハッキングやその他の事件. 複数のサイトで同じパスワードを何度も使用する悪い習慣…

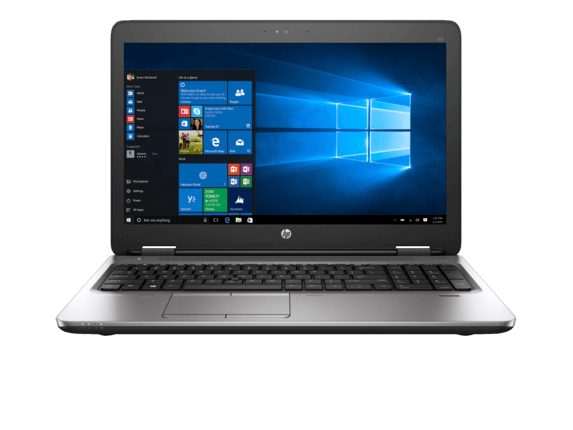

ZwCloseとしても知られるセキュリティ研究者のMichaelMyngが、HPラップトップでドライバーレベルのキーロガーを発見しました. このバグは、HewlettPackardが発行した緊急パッチによって解決されました。. 何百ものHPラップトップが影響を受けました, HPG2ノートブックを含む, the…

クオンツトロイの木馬は現在、ビットコイン暗号通貨ウォレットをターゲットにしています, 研究者は警告します. Forcepointの研究者は最近、新しいドメインでホストされているアクティブなQuantローダー管理パネルに出くわしました. ドメインは他のいくつかのマルウェアサンプルもホストしていました. 初めに,…

PayPalは多くの大きなものの1つです, データ漏えいを経験した多国籍企業. どうやら, このサービスは、最近買収した支払い処理業者TIONetworksで間接的な違反に見舞われました。. その結果、 1.6 百万人の顧客…