2016 以降, ビットコインはどこに向かっていますか?

裁判官は最近、ビットコインは支払いの手段であり、したがってそれはお金としての資格があると判断しました: ビットコインは、その用語の明白な意味の範囲内の資金です. Bitcoins can be accepted as a payment for goods and services or bought…

裁判官は最近、ビットコインは支払いの手段であり、したがってそれはお金としての資格があると判断しました: ビットコインは、その用語の明白な意味の範囲内の資金です. Bitcoins can be accepted as a payment for goods and services or bought…

ユーザー情報に関して受け取った法的要求を分析するTwitterの年2回の透明性レポートについて聞いたことがありますか? 良い, の2回目の年次報告 2016 すでに事実であり、それは間違いなく注意深く読む必要があります. I haven’t read…

トレントをダウンロードする場合, このニュースは間違いなくあなたに関係しています. InfoArmorの研究者は、東ヨーロッパの組織化されたサイバー犯罪グループBlackTeamが悪意のある急流を介してマルウェアを拡散するために採用したツールであるRaumを公開しました。. The malware currently distributed in the campaign…

癌は21世紀の生理学的脅威です. でも, テクノロジーは、癌の致命的な症例を解決するための鍵となる可能性があります. Microsoft has recently promised to “solve the problem of cancer” by using ground-breaking computer science…

氏. ロボットは、テレビ番組をハッキングするというよりも、人生に関する哲学的なエッセイのように感じ始めています。, サティのグノシエンヌがバックグラウンドで演奏された. It is perhaps not a coincidence that I have been reading Sci-Fi…

ビットコインの価値はありますか (物理的) お金? ビットコインがより人気があり、収益性が高くなっているので、この質問は私たちの周りにぶら下がっています. サイバー犯罪の再構築と再調整に伴い, 暗号通貨はマルウェアコーダーの利益の手段になりました,…

FBIによると, BEC詐欺, またはビジネスメール侵害詐欺, は、外国のサプライヤーと協力し、定期的に電信送金による支払いを行う企業を標的とした高度なオンライン詐欺です。. Man-in-the-Email詐欺としても知られています, BEC has turned…

Digital Shadowsが実施した新しい調査では、次のことが明らかになっています。 76 エクスプロイトキット攻撃で脆弱性が悪用されています. 27 それらの内、Flashにあります. フラッシュの欠陥の人気にもかかわらず, an IE bug prevails in most attack scenarios and…

氏を待ち焦がれていましたか. ロボットのセカンドシーズン? ショー中に行われるハッキングについて常に質問がありますか? Are you often pausing to have a closer look at what’s written on that PC…

DNSUnlockerは数年前から存在しています, そして今でも、野生で最も永続的なアドウェアの1つであり続けています. の 2017, catching an intrusive and persistent potentially unwanted program like DNS Unlocker continues to…

私たちが日常的に使用している多くのサービスは、かなりバグが多いことがわかります. 今回、私たちの注意はYandexブラウザの脆弱性に捕らえられました, Chromium上に構築, これにより、攻撃者がユーザーの閲覧履歴を盗むことができた可能性があります,…

Connected Car ConsortiumのMirrorLinkは、スマートフォンを車載インフォテインメントシステムに接続するための最初の業界標準です。 (IVI). 最近の包括的な研究, 「車載インフォテインメントおよびアプリプラットフォームのセキュリティ分析」と題され、DamonMcCoyによって実施されました,…

受信トレイまたはFacebookメッセージでランダムなリンクをクリックしたことがありますか? リスクを知っているにもかかわらず? 良い, あなた一人じゃありません! フリードリヒ・アレクサンダー大学の研究者による研究 (FAU) エアランゲン-ニュルンベルク, ドイツ, 人々がまだいることを発見した…

Cerber3ランサムウェアウイルスはすでに事実です, セキュリティ研究者によるいくつかのツイートによって説明責任があります. 暗号ウイルスは、被害者の暗号化されたファイルに.cerber3拡張子を追加している可能性があります. 身代金メモのタイトルは # ヘルプデコード#.txt. そうでもない…

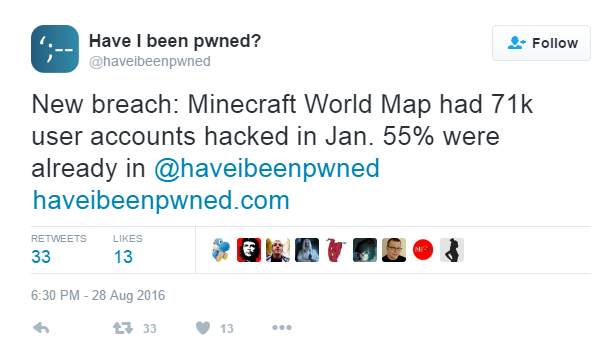

トロイハント, HaveIBeenPwnedの所有者, ちょうどそれを報告しました 71,000 MinecraftファンのウェブサイトからユーザーアカウントとIPアドレスが漏洩しました (minecraftworldmap(.)com). ダンプにはメールアドレスが含まれます, IPアドレス, そのサイトに関連付けられているユーザー名とパスワード. 流出したパスワード…

ドイツ語を話すユーザーを対象に、オゾンRATを配信する新しいスパムキャンペーンが検出されました. 攻撃は悪意のあるOfficeドキュメントを介して拡散します. でも, よく知られているマクロマルウェアの代わりに, 操作はオゾンのインストールで終了します. 興味深いことに, ユーザーは…

Googleに現在悪用可能なバグがあると想像してください. 良い, 真実はそれがすでにそこにあるのであなたはそれを想像する必要はないということです! 英国のセキュリティ研究者AidanWoodsが、Googleのログインページで見つかった問題を公開しました. この問題により、…

氏を待ち焦がれていましたか. ロボットのセカンドシーズン? ショー中に行われるハッキングについて常に質問がありますか? Are you often pausing to have a closer look at what’s written on that PC…

ForcepointおよびPonemonInstituteによる業界アナリストレポート, タイトル “The 2016 特権ユーザーの不安に関する研究” いくつかの厄介な啓示に来ました. この研究は、いくつかの最近の調査の結果に基づいています 704 IT operations…

オープンソースのランサムウェアは、絶えず進化している本当の問題です. 過去数週間, 研究者は3つのオープンソース暗号ウイルス株を捕まえました, 隠された涙とEDA2に基づく. 3つの菌株すべてに共通しているのは…