Aztarnaツールは脆弱なロボットをスキャンしてフットプリントします

セキュリティ研究者のチームによると, 「ロボット産業は、製造されたロボットの優れたセキュリティ慣行に従うための努力を真剣に割り当てていません」. この業界に適切な評価ツールを提供する彼らの試みにおいて, the team has created a…

セキュリティ研究者のチームによると, 「ロボット産業は、製造されたロボットの優れたセキュリティ慣行に従うための努力を真剣に割り当てていません」. この業界に適切な評価ツールを提供する彼らの試みにおいて, the team has created a…

ブロックチェーンとその多くの約束は間違いなくテクノロジーを取り巻く現代の「話題」の一部です, しかし、その多くはまだ実現していません. 任意の方向に石を投げる, けれど, and you’ll hit some project or idea that…

ThinkPHPと呼ばれる既知の脆弱性, 昨年12月に公開・修正されました, 新しいMiraiバリアントによってボットネットの伝播に悪用されました, よわい, Hakaiとして知られているGafgytの変種. 発見はトレンドマイクロから来ています, と…

脱獄iPhoneXの概念実証コードがセキュリティ研究者によって作成されました. このコードは、2つの脆弱性を連鎖させて脱獄操作を実行する方法を明らかにしています, 攻撃は非常に簡単です, 攻撃者にだましを要求する…

Cohesityによって新しいランサムウェア対策ソリューションが開発されました, サンノゼに本社を置く株式非公開のエンタープライズストレージ会社, カリフォルニア. このソリューションは、防止するための一連の機能を提供します, ランサムウェアのサイバー攻撃を検出して対応する. 会社によると…

Microsoftの検索エンジン, Bing, 中国によってブロックされています. これは、検索エンジンを使用できないことを訴えた中国のユーザーによって確認されています. Bingは、中国政府によってブロックされているもう1つのサービスです。…

URLhausは、スイスの有名なabuse.ch非営利団体によって立ち上げられたサイバーセキュリティプロジェクトです。. プロジェクトは悪意のあるURLの共有に焦点を当てています, そしてそれはちょうどほぼ倒すことに成功しました 100,000 マルウェアの配布に悪用されたWebサイト. テイクダウン操作には…

古いソフトウェアを実行すると、大きなリスクが隠されますが、多くのユーザーが (家庭と企業の両方) とにかくやる. 新しいセキュリティレポートによると, 55 世界中のマシンにインストールされているアプリケーションの割合が古くなっています, に更新されていないことを意味します…

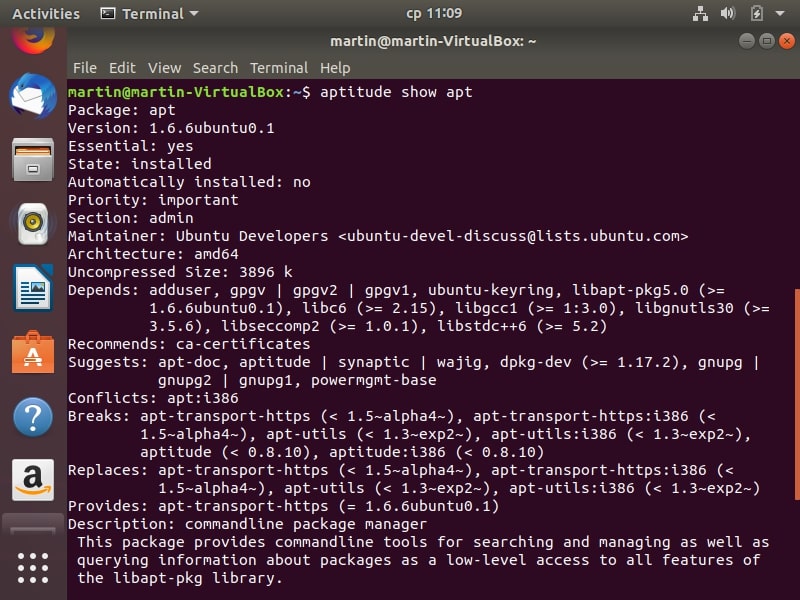

LinuxディストリビューションのAPTパッケージマネージャーに危険な欠陥が発見され、ハッカーがターゲットマシンをリモートでハッキングできるようになりました. この問題は、脆弱性に関する詳細情報を提供するCVE-2019-3462アドバイザリで追跡されています. 影響を受ける…

クライアントホストとMySQLサーバー間のファイル転送の相互作用に設計上の欠陥が発見されました. The bug allows threat actors operating a malicious MySQL server to obtain any data the connected client has read access to.…

Wi-Fiチップセットのファームウェアにいくつかの脆弱性が発見されました, さまざまなラップトップやスマートデバイスが影響を受けることを意味します. このエクスプロイトは、ユーザーの操作なしで発生する可能性があります, エンベディの研究者デニス・セリアニンは主張する. この研究で, I’m going…

Cisco Small Business Switchは、管理者権限を持つコマンドを実行できるリモート攻撃に対して脆弱です。. 脆弱性はCVE-2018-15439で追跡されています, そしてそれは認証されていないことを許可する可能性があります, remote attacker to bypass the user authentication mechanism of an…

企業にとって、顧客情報など、収集および保持する機密データを保護することは非常に重要です。, 法的契約, 銀行の詳細, およびその他の重要なドキュメント. 適切に処理されていない場合, データが危険にさらされる可能性があり、取り返しのつかない損害を引き起こす可能性があります…

セキュリティを念頭に置いて設計された多くの専門的なLinuxディストリビューションがあります. 事実上すべての使用に対応するユニバーサルディストリビューションがありますが、多くの管理者, 関係する市民と侵入テスターは通常、特定のものを選択します. この記事は明らかにします…

Magecartを忘れないでください? 昨年11月, セキュリティ研究者は、悪名高いマルウェアが悪名高いマルウェアであることを発見しました, チェックアウトフォームからクレジットカードの詳細を収集することで知られています, [wplinkpreview url =”https://Sensorstechforum.com/sites-magecart-malware-reinfected/”]クリーンアップ後も再感染する可能性があります. 今, Magecartは、悪名高いキャンペーンで再びアクティブになります。…

2019 すでに最初の主要なデータ漏洩があります。 773 百万の一意の電子メールIDと 21 百万の一意のパスワード, トロイハントによって報告されたように: 先週, multiple people reached out and directed me to a large collection…

世界中のすべての航空会社のほぼ半数に影響を与える主要なセキュリティの脆弱性が、研究者のNoamRotemによって発見されました。. 研究者は、イスラエルの国営航空会社EL AL Israel Airlinesとのフライトを予約しているときに、この欠陥に遭遇しました。. The vulnerability allows…

5つの人気のあるWebホスティングサービスでいくつかのセキュリティの脆弱性が発見されました. この欠陥により、脅威アクターは機密情報を盗んだり、顧客のアカウントを乗っ取ったりすることができます。. 脆弱性はセキュリティ研究者のPaulosYibeloによって発掘されました, who is a well-known bug…

マイクロソフトは、拡張の計画を発表しました 5 オペレーティングシステムWindowsの年間サポート 7. 彼らはまた、この延長されたサポートは1月14日に終了すると述べています, 2020. しかし、Windowsの後 7 サポートが不足しています, マイクロソフト…

ランサムウェアは通常、1つの事柄の後にのみあります, そしてそれは被害者のデータを暗号化し、その解読のための支払いを強要することです. でも, a new piece of ransomware which is still in a development stage adds something else to its malicious activity –…