Ontology.dllトロイの木馬エラー-それは何ですか、あなたはそれを削除する必要があります

この記事は、ontology.dllマルウェアエラーとは何かを説明し、それが悪意のあるものであるかどうかを確認する方法とそれを削除する方法を説明することを目的としています. NvidiaGPUを搭載したコンピューターを実行している場合, ウイルス対策ソフトウェアが…

この記事は、ontology.dllマルウェアエラーとは何かを説明し、それが悪意のあるものであるかどうかを確認する方法とそれを削除する方法を説明することを目的としています. NvidiaGPUを搭載したコンピューターを実行している場合, ウイルス対策ソフトウェアが…

この有益な記事は、Authrootstl.cabトロイの木馬とは何か、そしてそれをコンピュータから完全に削除する方法を説明することを目的としています。. 新しいWin32感染, WindowsでAuthrootstl.cabファイルを利用していることが検出されました. The virus is…

この記事は、CoinhiveJavaScriptを使用してマイナートロイの木馬を削除してMonero暗号通貨用にPCをマイニングする方法を示すことを目的としています. 被害者のコンピューターで新しいマイニングトロイの木馬が検出されました. The Trojan is unique…

この記事は、コンピューターからBitcoinminer.sxウイルスを完全に削除し、システムでBitCoinをマイニングしないようにする方法を示すことを目的としています。. 暗号通貨の台頭に伴い, マルウェアも進化しています. そのような例の1つは…

この記事は、CCeaner Trojan.Nyetyaウイルスをコンピューターから完全に削除する方法と、将来的に自分自身を保護する方法を示すことを目的としています。. この記事を読んでいる場合, chances are you have CCleaner…

この記事は、MicrosoftWindowsのプロダクトキーテクニカルサポート詐欺ウイルスを削除する方法に関する詳細情報を表示することであなたを助けることを目的としています. 新しいトロイの木馬タイプのマルウェアが、ロック画面メッセージを表示するために研究者によって検出されました,…

この投稿は、Dreambotバンキングマルウェアとは何かを示すために作成されました, それを検出した後、コンピュータから完全に削除する方法. Goziバンキングトロイの木馬を覚えているなら, chances are you may be familiar with the Dreambot…

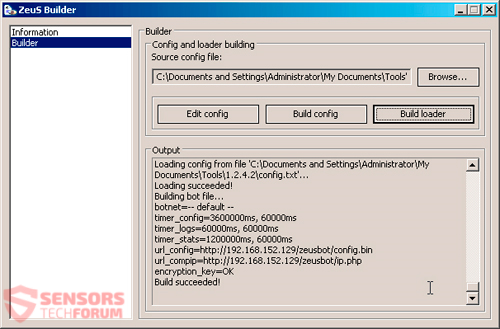

この記事では、Zeusトロイの木馬ウイルスを削除し、感染したファイルを取り除く方法を学びます. Zeusトロイの木馬ウイルスはRIGエクスプロイトキットを介して大規模に拡散します. その新しいバージョンは「Chthonic」と呼ばれています…

この記事は、バンキングアプリを標的とし、フィッシング画面を表示する可能性のある、実際には悪意のあるバンキング型トロイの木馬である懐中電灯LEDウィジェットアプリを削除するために作成されました。. A remotely operated Trojan horse pretending to be a Flashlight application for…

この記事は、ハクナ・マタタのランサムウェアを効果的に削除するのに役立ちます. ランサムウェアの削除手順に従ってください, この記事の下部にあります. ハクナ・マタタはランサムウェアの暗号ウイルスです. ファイルは暗号化され、拡張子.HakunaMatataを受け取ります。…

情報交換のための最大のプラットフォーム上のボットネット– Twitterが存在し、Webに大混乱をもたらすことが発見されました. ボットネットはその後存在すると報告されています, 知らせ, 年 2013 検出されない, until two researchers at the University…

ハッキングフォーラム「MPGH」からダウンロードされたチートの1つで、非常に特殊なCounterStrike関連のマルウェアが検出されました。 (マルチプレイヤーゲームのハッキング & チート). The malicious main of the main executable of the malware is named “fuck_mpgh.exe” and when activated…

Padlock Screenlockerは、あまり成功しなかったコンピューター感染の最新のケースの1つです。. スクリーンロッカーは、実際には、被害者のファイルが削除されたことを示すメッセージを表示するトロイの木馬です。, コンピュータがロックされています. 南京錠Screenlocker…

oo-8-oo.com検索シェルはグーグルよりもはるかに優れています! –GoogleAnalyticsでこれに遭遇しましたか? これは、新世代のGAスパムの最新の例です。, すでに吹き替え言語スパム. どうやら, the referral spam is linked to the…

私たちのフォーラムや苦情の電子メールのユーザーの多くは、.jsファイルによって引き起こされた感染の犠牲者であると報告しているので(JavaScriptソースコードファイル形式) we have decided to serve the need of knowledge our readers should…

ISpy キーロガーとは? iSpy と呼ばれるキーロギング ソフトウェアは、いくつかのバージョンでリリースされており、その需要の高さから、マルウェアの研究者によって常に追跡されています。. The software is sold online as a part of a scheme to…

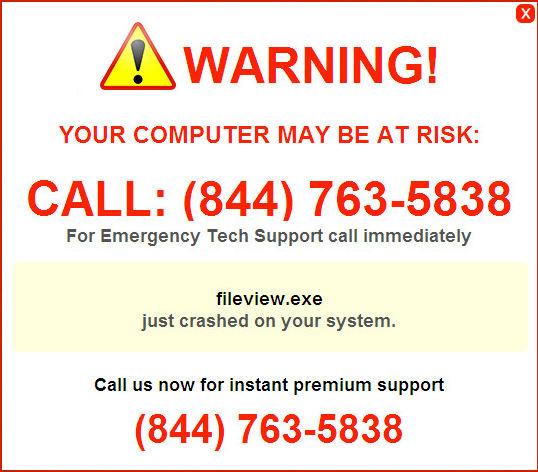

テクニカルサポート詐欺は、より効率的に機能するためにさまざまな戦術を使用しようとし続けます. このような最新の詐欺は、かつて起動したトロイの木馬を使用しています, 実行可能ファイルを作成します. その実行可能ファイルの名前は「WinInfos.exe」です。. Registry entries are created to make the…

トロイの木馬, ハッキンググループによって作成されました, FastPOSの吹き替え, 最近、Windowsメールスロットメカニズムのバグを介して感染を引き起こす新しい技術で更新されました. The new version of the POS malware is not only created…

悪名高いIoT(モノのインターネット) ボットネットMiraiは、世界的な感染率が急速に上昇しています。, マルウェア研究者の報告. ボットネットが最初に登場したとき, 誰もそれがこれほど普及するとは信じていませんでした, しかし、ハッカーの後(s) creating it found…

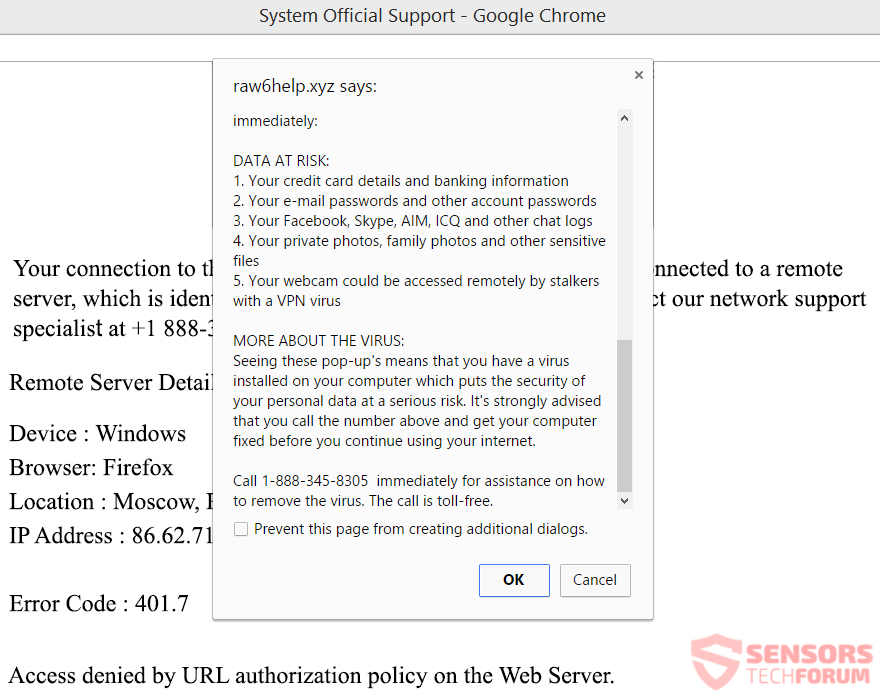

Raw6help.xyzは、テクニカルサポート詐欺に直接関与しているWebサイトです。. サイトは使用します 1-888-345-8305 連絡先の電話番号. この詐欺を実行する人々は、その番号からあなたに電話をかける可能性があります. You can experience endless redirects while browsing…