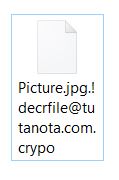

この記事は、説明することであなたを助けるために作成されました RotorCryptランサムウェアの.crypoバージョンとは何ですか ウイルスと ファイルを復号化する方法, で暗号化 !無料のdecrfile@tutanota.com.crypoファイル拡張子.

この記事は、説明することであなたを助けるために作成されました RotorCryptランサムウェアの.crypoバージョンとは何ですか ウイルスと ファイルを復号化する方法, で暗号化 !無料のdecrfile@tutanota.com.crypoファイル拡張子.

悪名高いの新しいバージョン RotorCryptランサムウェア 野生で感染が検出されました. ランサムウェアウイルスは、コンピュータに感染し、その中のファイルを暗号化することを目的としています, それらを開くことができなくなります. ウイルスの最終目標は、 .crypoファイル拡張子 連絡先の電子メールdecrfile@tutanota.com電子メールと一緒に. これは、被害者が電子メールでサイバー詐欺師に連絡し、暗号化されたファイルを復号化して再び機能させるためにビットコインで多額の身代金を支払うようにすることを目的として行われました。. 幸いなことにしかし, 利用可能な復号化があります .クリポファミリー ランサムウェアウイルスのとあなたは無料であなたのファイルを回復することができます, この記事を注意深く読み、その中の指示に従う場合.

脅威の概要

| 名前 | .crypoファイルウイルス |

| タイプ | ランサムウェア, クリプトウイルス |

| 簡単な説明 | RotorCryptランサムウェアウイルスファミリーの亜種. 感染したコンピューター上のファイルを暗号化し、被害者に身代金を支払ってファイルを取り戻すよう依頼することを目的としています. |

| 症状 | ファイルは追加で暗号化されます !decrfile@tutanota.com.crypo ファイル拡張子. |

| 配布方法 | スパムメール, メールの添付ファイル, 実行可能ファイル |

| 検出ツール |

システムがマルウェアの影響を受けているかどうかを確認する

ダウンロード

マルウェア除去ツール

|

ユーザー体験 | フォーラムに参加する .crypoファイルウイルスについて話し合う. |

RotorCrypt.crypoはどのように感染しますか

このウイルスの感染プロセスはかなり単純です. サイバー犯罪者は、実在の人物が使用する電子メールのリストを手に入れる可能性が高く、これらの電子メールアドレスは悪意のある電子メールスパムメッセージでスパムされています。. このような電子メールスパムメッセージには、多くの場合、電子メールファイル拡張子が含まれています。, 偽造文書などから (請求書, 領収書, 等). 一部の電子メールには、被害者を悪意のあるJavaScriptの実行に導き、感染につながる可能性のあるWebリンクが含まれている場合もあります。.

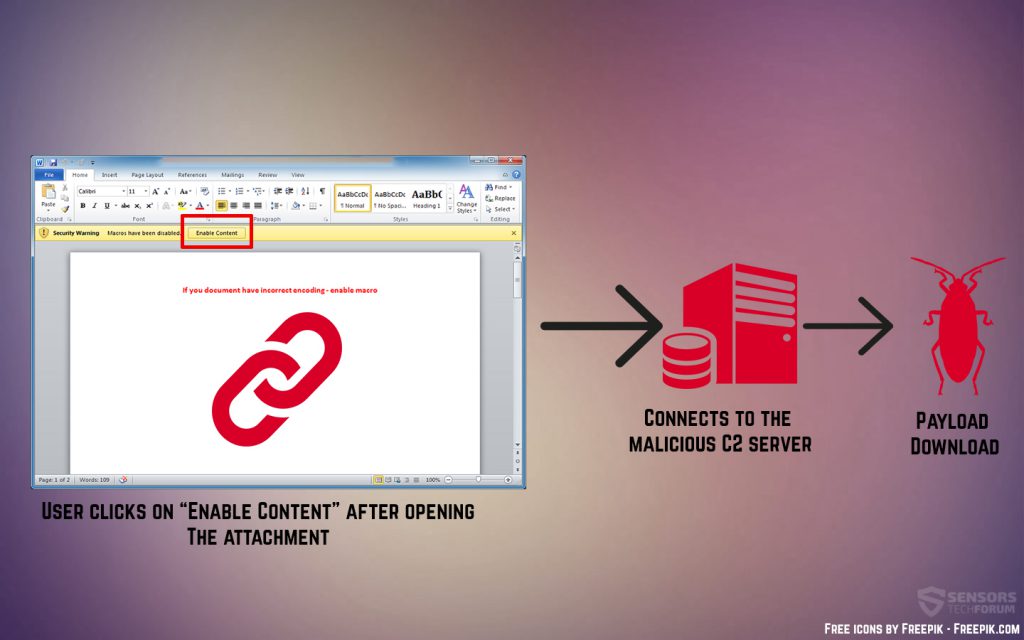

場合によっては, 悪意のあるMicrosoftOfficeドキュメントは、悪意のあるマクロが埋め込まれた状態で使用されます. このような電子メールは、ユーザーにクリックさせることがよくあります "コンテンツを有効にする" または同様のドキュメントの[編集を有効にする]ボタン, これにより、感染とそれに続く一連の活動が引き起こされます:

それらに加えて, このランサムウェアウイルスを介した感染には、より受動的な方法がある可能性があります. これは、プログラムの偽のセットアップであるとよく信じられています, ゲームパッチ, ひび割れ, 世界中の悪意のあるWebサイトにアップロードされる可能性のあるキージェネレーターまたはソフトウェアライセンスアクティベーター.

.crypoファイルウイルス–分析と背景

このランサムウェア感染の主なペイロードが報告されています(https://www.virustotal.com/#/file/4213288a599af1981743832866461d735f2b25d80869a9da5f75ad1357449cda/) マルウェア研究者によってランダムな名前で名前が付けられ、次のパラメータを持つ:

→ SHA-256: 4213288a599af1981743832866461d735f2b25d80869a9da5f75ad1357449cda

名前: SJGZYXKH.EXE

サイズ: 77.5 KB

の最新バージョンとして検出されました RotorCryptランサムウェア, このマルウェアは、時間の経過とともにかなりの活動を行ってきました. 対象のコンピューターに感染した場合, the .クリポウイルス マルウェアが被害者のコンピュータで事前に実行されているかどうかを確認するためにスキャンを開始します. もしそうなら, ウイルスがシャットダウンする可能性があります.

ウイルスが実行するもう1つのチェックは、OSのバージョンとサポートされているかどうかです。, 難読化されたペイロードを実行します, 複数のファイルで構成されている可能性があります, 次のWindowsフォルダにドロップされる可能性があります:

- %アプリデータ%

- %ローカル%

- %LocalLow%

- %温度%

- %一般%

このランサムウェアウイルスに関連してこれまでに検出された主なペイロードファイルは 報告 さまざまな名前の感染したコンピューターのさまざまな場所に配置される研究者による, 多くの場合、大文字と小文字のランダムなもの. これが悪意のあるファイルの一部です, このランサムウェアウイルスのさまざまな亜種との関連で報告された:

→ %TEMP%

C:\Users User_name AppData local

C:\Users User_name Desktop

C:\GWWABPFL_Unpack.EXE

%LOCALAPPDATA% Microsoft Help DNALWmjW.exe

%APPDATA% Microsoft Windows Start Menu Programs Startup jHlxJqfV.lnk

悪意のあるファイルをドロップすることに加えて, このランサムウェア感染は、感染したコンピューター上のシャドウボリュームコピーを削除することも目的としています。. これは、被害者のPCで管理者権限を引き受け、shteを実行するスクリプトを実行する必要がある.crypoによって行われます。 vssadmin と bcedit 被害者のコンピュータのバックグラウンドでのWindowsコマンドプロンプトのコマンド:

→ vssadmin.exeはシャドウを削除します/all/ Quiet

bcdedit.exe / set {現在} bootstatuspolicyignoreallfailures

bcdedit.exe / set {現在} リカバリ対応いいえ

RotorCryptには過去数年にわたってかなりの亜種があり、実際にはGomaSomランサムウェアの更新された亜種です。. それらを時系列で整列させる必要がある場合, これは、6月以降に検出されたウイルスの以前に更新されたすべての亜種です。 2015:

からのバリアント 2015:

.-.DIRECTORAT1C8@GMAIL.COM.roto>

.-.Directorat1c@gmail.com.roto

.-.CRYPTSb@GMAIL.COM.roto>

!-== kronstar21@gmail.com =–.クリプト>

!==helpsend369@gmail.com==。crypt>

!__crypthelp12@gmail.com_.crypt

!___prosschiff@gmail.com_.crypt>

!____moskali1993@mail.ru___。crypt>

!______sufnex331@gmail.com______。crypt

!______bigromintol971@gmail.com______。crypt

!_______GASWAGEN123@GMAIL.COM____.crypt

!_________pkigxdaq@bk.ru_______。crypt

!______________DESKRYPTEDN81@GMAIL.COM.crypt

!____GLOK9200@GMAIL.COM____.tar

!____cocoslim98@gmail.com____。tarからのバリアント 2016

!____GLOK9200@GMAIL.COM____.tar

!____cocoslim98@gmail.com____。tar

!_____GEKSOGEN911@GMAIL.COM____.c300

!_____DILINGER7900@GMAIL.COM_____。GRANIT

からのバリアント 2017

!____hamil8642@gmail.com___。GRANIT

tokico767@gmail.com.adamant

edgar4000@protonmail.com____。granit

!______DILIGATMAIL7@tutanota.com______.OTR

________DILIGATMAIL@tutanota.com________。pgp

!______PIFAGORMAIL@tutanota.com______。SPG

_______PIFAGORMAIL@tutanota.com_____。rar

!_____INKASATOR@TUTAMAIL.COM____。ANTIDOT

!-=問題を解決する=-=grandums@gmail.com=-。PRIVAT66

!==問題を解決する==stritinge@gmail.com===。SENRUS17

!_____FIDEL4000@TUTAMAIL.COM______.biz

!____________DESKRYPT@TUTAMAIL.COM________。rar

!____________ENIGMAPRO@TUTAMAIL.COM_______。PGP

!___________ANCABLCITADEL@TUTAMAIL.COM__________。PGPからのバリアント 2018

!==問題の解決策==blacknord@tutanota.com==.Black_OFFserve!

!decrfile@tutanota.com.crypo

.crypoファイルウイルス暗号化プロセス

このランサムウェアの暗号化は、最初のバージョンが以前に登場してからあまり変わっていません. RotorCryptは、感染したコンピューター上のファイルをエンコードするために、RSA暗号化アルゴリズムを引き続き使用します. この暗号, Rivest-Shamir-Adlemanとして知られる、一意の秘密鍵と公開鍵を生成し、ファイルには暗号で暗号化されたバイトが含まれます, ファイル全体ではありません. このバージョンのランサムウェアによって暗号化されるファイルは、次のファイルタイプである可能性があります:

→ .1CD, .avi, .焼く, .bmp, .cf, .cfu, .csv, .db, .dbf, .djvu, .doc, .docx, .dt, .妖精, .epf, .erf, .EXE, .flv, .ジオ, .gif, .grs, .jpeg, .jpg, .lgf, .lgp, .ログ, .mb, .mdb, .mdf, .mxl, .ネット, .odt, .pdf, .png, .pps, .ppt, .pptm, .pptx, .psd, .px, .rar, .生, .st, .sql, .tif, .TXT, .VOB, .vrp, .xls, .xlsb, .xlsx, .xml, .ジップ

暗号化が完了した後, ファイルは次のように見えます:

RotorCryptランサムウェアを削除し、.crypoファイルを復号化します

このマルウェアを削除し、ファイルを復号化するための最も効率的な方法を提供するために, 削除手順を2つのフェーズに分けることにしました, 段階 1 除去されて 2 復号化命令であること. すでにこのマルウェアを駆除している場合は、ファイルの復号化手順にジャンプしてすぐに進むことができます.

完全に消去するには RotorCrypt コンピュータシステムから, マニュアルと取り外し手順を用意しており、以下に従ってください。. 手動での取り外しが困難な場合でも, 専門家はしばしば自動的に除去を実行するようにアドバイスします, できれば、高度なマルウェア対策ソフトウェアをダウンロードしてください, これにより、このマルウェアがシステムから完全に排除され、将来の感染からも保護されたままになります。.

- ステップ 1

- ステップ 2

- ステップ 3

- ステップ 4

- ステップ 5

ステップ 1: SpyHunter マルウェア対策ツールを使用して .crypo ファイル ウイルスをスキャンする

ランサムウェアの自動除去 - ビデオガイド

ステップ 2: Uninstall .crypo Files Virus and related malware from Windows

これは、ほとんどのプログラムをアンインストールできるはずのいくつかの簡単な手順の方法です。. Windowsを使用しているかどうかに関係なく 10, 8, 7, VistaまたはXP, それらのステップは仕事を成し遂げます. プログラムまたはそのフォルダをごみ箱にドラッグすると、 非常に悪い決断. あなたがそれをするなら, プログラムの断片が残されています, そしてそれはあなたのPCの不安定な仕事につながる可能性があります, ファイルタイプの関連付けやその他の不快なアクティビティに関するエラー. コンピュータからプログラムを削除する適切な方法は、それをアンインストールすることです. それをするために:

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

上記の手順に従うと、ほとんどの迷惑プログラムや悪意のあるプログラムを正常に削除できます.

ステップ 3: レジストリをクリーンアップします, コンピューター上の .crypo Files Virus によって作成された.

通常対象となるWindowsマシンのレジストリは次のとおりです。:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

これらにアクセスするには、Windowsレジストリエディタを開き、値を削除します。, そこに .crypo Files Virus によって作成された. これは、以下の手順に従うことで発生する可能性があります:

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

ヒント: ウイルスによって作成された値を見つけるには, あなたはそれを右クリックしてクリックすることができます "変更" 実行するように設定されているファイルを確認する. これがウイルスファイルの場所である場合, 値を削除します.

始める前に "ステップ 4", お願いします 通常モードで起動します, 現在セーフモードになっている場合.

これにより、インストールと SpyHunterを使用する 5 正常に.

ステップ 4: PC をセーフ モードで起動して .crypo Files Virus を分離して削除する

ステップ 5: .crypo Files Virus によって暗号化されたファイルの復元を試みる.

方法 1: Emsisoft の STOP Decrypter を使用する.

このランサムウェアのすべての亜種を無料で復号化できるわけではありません, しかし、研究者が使用する復号化機能を追加しました。これは、最終的に復号化されるバリアントで更新されることがよくあります。. 以下の手順を使用して、ファイルを復号化してみてください, しかし、それらが機能しない場合, 残念ながら、ランサムウェアウイルスの亜種は復号化できません.

以下の手順に従って、Emsisoft復号化ツールを使用し、ファイルを無料で復号化します. あなたはできる ここにリンクされているEmsisoft復号化ツールをダウンロードします 次に、以下の手順に従います:

1 右クリック 解読機でクリックします 管理者として実行 以下に示すように:

2. ライセンス条項に同意する:

3. クリック "フォルダーを追加" 次に、下に示すように、ファイルを復号化するフォルダを追加します:

4. クリック "復号化" ファイルがデコードされるのを待ちます.

ノート: 復号化機能の功績は、このウイルスで突破口を開いたEmsisoftの研究者に与えられます.

方法 2: データ復元ソフトウェアを使用する

ランサムウェア感染と .crypo ファイル ウイルスは、暗号化アルゴリズムを使用してファイルを暗号化することを目的としていますが、これは解読が非常に困難な場合があります. これが、直接復号化を回避してファイルの復元を試みるのに役立つ可能性のあるデータ回復方法を提案した理由です。. この方法はそうではないかもしれないことに注意してください 100% 効果的ですが、さまざまな状況で少しまたは大いに役立つ場合もあります.

リンクと上部のウェブサイトメニューをクリックするだけです, 選ぶ データ復旧 - データ回復ウィザード WindowsまたはMacの場合 (OSによって異なります), 次に、ツールをダウンロードして実行します.

.crypo Files Virus-FAQ

What is .crypo Files Virus Ransomware?

.クリポ ファイル ウイルスは、 ランサムウェア 感染 - コンピュータにサイレントに侵入し、コンピュータ自体へのアクセスをブロックするか、ファイルを暗号化する悪意のあるソフトウェア.

多くのランサムウェア ウイルスは、高度な暗号化アルゴリズムを使用してファイルにアクセスできないようにします. ランサムウェア感染の目的は、ファイルへのアクセスを取り戻すために身代金の支払いを要求することです。.

What Does .crypo Files Virus Ransomware Do?

ランサムウェアは一般的に、 悪意のあるソフトウェア それは設計されたものです コンピュータまたはファイルへのアクセスをブロックするには 身代金が支払われるまで.

ランサムウェアウイルスも、 システムにダメージを与える, データの破損とファイルの削除, その結果、重要なファイルが永久に失われます.

How Does .crypo Files Virus Infect?

いくつかの方法で..crypo ファイル ウイルス ランサムウェアは、送信されることによってコンピューターに感染します。 フィッシングメール経由, ウイルスの付着を含む. この添付ファイルは通常、重要なドキュメントとしてマスクされています, お気に入り 請求書, 銀行の書類や航空券でも ユーザーにとって非常に説得力があるように見えます.

Another way you may become a victim of .crypo Files Virus is if you 偽のインストーラーをダウンロードする, 評判の低い Web サイトからのクラックまたはパッチ またはウイルスリンクをクリックした場合. 多くのユーザーが、トレントをダウンロードしてランサムウェアに感染したと報告しています.

How to Open ..crypo Files Virus files?

君は can't 復号化ツールなしで. この時点で, the ..crypoファイルウイルス ファイルは 暗号化. 特定のアルゴリズムの特定の復号化キーを使用して復号化した後でのみ開くことができます。.

復号化ツールが機能しない場合の対処方法?

パニックになるな, と ファイルをバックアップする. 復号化機能が復号化されなかった場合 ..crypoファイルウイルス ファイルが正常に, その後、絶望しないでください, このウイルスはまだ新しいので.

復元できますか "..crypoファイルウイルス" ファイル?

はい, 時々ファイルを復元することができます. いくつか提案しました ファイルの回復方法 復元したい場合はうまくいく可能性があります ..crypoファイルウイルス ファイル.

これらの方法は決してありません 100% ファイルを取り戻すことができることを保証します. しかし、バックアップがある場合, 成功の可能性ははるかに高い.

How To Get Rid of .crypo Files Virus Virus?

このランサムウェア感染を除去するための最も安全な方法と最も効率的な方法は、 プロのマルウェア対策プログラム.

.crypo Files Virus ランサムウェアをスキャンして特定し、重要な ..crypo Files Virus ファイルに追加の損害を与えることなく削除します。.

ランサムウェアを当局に報告できますか?

コンピュータがランサムウェアに感染した場合, あなたはそれを地元の警察署に報告することができます. これは、世界中の当局がコンピュータに感染したウイルスの背後にいる加害者を追跡および特定するのに役立ちます.

下, 政府のウェブサイトのリストを用意しました, あなたが被害者である場合に備えて報告を提出できる場所 サイバー犯罪:

サイバーセキュリティ当局, 世界中のさまざまな地域でランサムウェア攻撃レポートを処理する責任があります:

ドイツ - Offizielles Portal der deutschen Polizei

アメリカ - IC3インターネット犯罪苦情センター

イギリス - アクション詐欺警察

フランス - Ministèredel'Intérieur

イタリア - ポリジアディスタト

スペイン - PolicíaNacional

オランダ - ポリティ

ポーランド - Policja

ポルトガル - PolíciaJudiciária

ギリシャ - サイバー犯罪ユニット (ギリシャ警察)

インド - ムンバイ警察 - サイバー犯罪捜査セル

オーストラリア - オーストラリアのハイテク犯罪センター

レポートは異なる時間枠で応答される場合があります, 地方自治体によって異なります.

ランサムウェアによるファイルの暗号化を阻止できますか?

はい, ランサムウェアを防ぐことができます. これを行う最善の方法は、コンピュータ システムが最新のセキュリティ パッチで更新されていることを確認することです。, 評判の良いマルウェア対策プログラムを使用する とファイアウォール, 重要なファイルを頻繁にバックアップする, をクリックしないでください 悪意のあるリンク または不明なファイルのダウンロード.

Can .crypo Files Virus Ransomware Steal Your Data?

はい, ほとんどの場合、ランサムウェア あなたの情報を盗みます. It is a form of malware that steals data from a user's computer, それを暗号化します, そしてそれを解読するために身代金を要求します.

多くの場合, the マルウェアの作成者 または攻撃者がデータを削除すると脅迫するか、 オンラインで公開する 身代金が支払われない限り.

ランサムウェアは WiFi に感染する可能性がある?

はい, ランサムウェアは WiFi ネットワークに感染する可能性があります, 悪意のあるアクターがそれを使用してネットワークの制御を取得できるため, 機密データを盗む, ユーザーをロックアウトする. ランサムウェア攻撃が成功した場合, サービスやデータの損失につながる可能性があります, 場合によっては, 経済的損失.

ランサムウェアに支払うべきか?

いいえ, ランサムウェア恐喝者に支払うべきではありません. それらに支払うことは犯罪者を助長するだけであり、ファイルまたはデータが復元されることを保証するものではありません. より良いアプローチは、重要なデータの安全なバックアップを取り、そもそもセキュリティに注意を払うことです.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, ハッカーがまだあなたのコンピュータにアクセスしている可能性があります, データ, またはファイルであり、それらを公開または削除すると脅迫し続ける可能性があります, あるいはサイバー犯罪に利用することさえあります. ある場合には, 彼らは追加の身代金の支払いを要求し続けるかもしれません.

ランサムウェア攻撃は検出できるか?

はい, ランサムウェアを検出可能. マルウェア対策ソフトウェアおよびその他の高度なセキュリティ ツール ランサムウェアを検出し、ユーザーに警告することができます マシン上に存在する場合.

ランサムウェアを確実に検出して防止できるように、最新のセキュリティ対策を常に最新の状態に保ち、セキュリティ ソフトウェアを最新の状態に保つことが重要です。.

ランサムウェア犯罪者は捕まりますか?

はい, ランサムウェア犯罪者は捕まります. 法執行機関, FBIなど, インターポールなどは、米国およびその他の国でランサムウェア犯罪者の追跡と訴追に成功している. ランサムウェアの脅威が増加し続ける中, 執行活動もそうです.

.crypo ファイル ウイルス研究について

SensorsTechForum.comで公開するコンテンツ, この .crypo Files Virus 除去ガイドが含まれています, 広範な研究の結果です, 特定のマルウェアを削除し、暗号化されたファイルを復元するためのハードワークと私たちのチームの献身.

このランサムウェアの調査はどのように行ったのですか??

私たちの研究は、独立した調査に基づいています. 私たちは独立したセキュリティ研究者と連絡を取り合っています, そしてそのようなものとして, 最新のマルウェアとランサムウェアの定義に関する最新情報を毎日受け取ります.

さらに, .crypo Files Virus ランサムウェアの脅威の背後にある研究は、 VirusTotal そしてその NoMoreRansomプロジェクト.

ランサムウェアの脅威をよりよく理解するため, 知識のある詳細を提供する以下の記事を参照してください.

以来、ランサムウェアとマルウェアの無料の削除手順を提供することに専念しているサイトとして 2014, SensorsTechForumの推奨事項は 信頼できる情報源にのみ注意を払う.

信頼できる情報源を認識する方法:

- 常に確認してください "私たちに関しては" ウェブページ.

- コンテンツ作成者のプロフィール.

- 偽の名前やプロフィールではなく、実際の人がサイトの背後にいることを確認してください.

- Facebookを確認する, LinkedInとTwitterの個人プロファイル.