トレンドマイクロの研究者は、PoSを侵害するように設計された攻撃ツールであるMalumPoSを発見しました。 (POS) システム. 現在, PoS RAMスクレーパーは、Oracle®MICROS®で実行されているPoSシステムからデータを収集するように設定されています。. プラットフォームはおもてなしで一般的に使用されます, 食品および飲料, および小売業部門. Oracleによると, MICROSは以上に適用されます 330,000 顧客サイト, それらのほとんどは米国に拠点を置いています. 攻撃ツールは、いくつかのアメリカの大企業を危険にさらしました, だけでなく、そのクライアント.

PoSRAMスクレーパーとは正確には何ですか?

基本的, POSRAMスクレーパー MalumPoSなどは、感染したシステムのRAMからクレジットカード情報を取得するために開発されました. 言い換えると, クレジットカードをスワイプするたびに, PoSデータスクレーパーは所有者の資格情報を収集できます.

それで, 盗まれたクレジットカードのデータは、:

- クレジットカードのクローンを作成する.

- オンライン購入などの偽造取引を実行する.

MalumPos, 特に, 構成可能になるように設計されています, つまり、攻撃ツールは、他のプロセスやターゲットを追加することで後で変更できます。. 攻撃者は、PoSシステムの種類を含めたり除外したりできます, その結果、より多くの企業が攻撃されます, そしてより多くのクレジットデータが危険にさらされた.

MalumPoSの機能

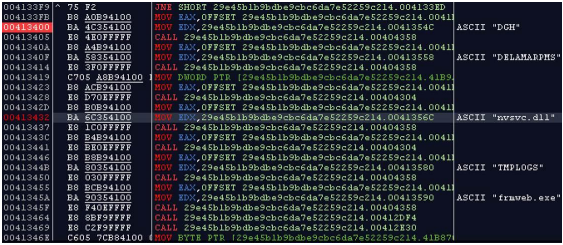

構成可能であることに加えて, MalumPoS NVIDIAの変装をしています.

ユーザーは、NVIDIAの変装が何であるか疑問に思うかもしれません. システムにインストールしたら, RAMスクレーパーはNVIDIAディスプレイドライバーとして自分自身を偽装します. 「NVIDIADisplayDriv3r」として表示されることもあります. 偽装の理由は、ユーザーの間でNVIDIAコンポーネントが人気があるため、マルウェアが無害に見える可能性があるためです。.

対象システム

すでに述べたように, MalumPoSRAMスクレーパーはOracleMicroシステムを対象としています. その他の影響を受けるシステムには、:

- OracleForms.

- InternetExplorer経由でアクセスされるシステム.

MalumPosのリスクがあるクレジットカード

MalumPoSは、データを選択的に収集するように記述されています:

→ビザ, MasterCard, AmericanExpress, 発見する, ダイナースクラブ.

MalumPoSの検出率と削除オプション

トレンドマイクロの研究者が指摘したように 膨大なレポート, 脅威アクターは、バイナリコードの将来の亜種を構成できます, 彼らの目標によると. PoSRAMスクレーパーのコンポーネントを検出するエンドポイント監視ソフトウェアツールがいくつかあります. 規模の脅威に対処するための革新的な戦略は、平均的なユーザーと企業の両方によって待たれています.

スパイハンタースキャナーは脅威のみを検出します. 脅威を自動的に削除したい場合, マルウェア対策ツールのフルバージョンを購入する必要があります.SpyHunterマルウェア対策ツールの詳細をご覧ください / SpyHunterをアンインストールする方法