.sysfrogランサムウェア—それを削除する方法

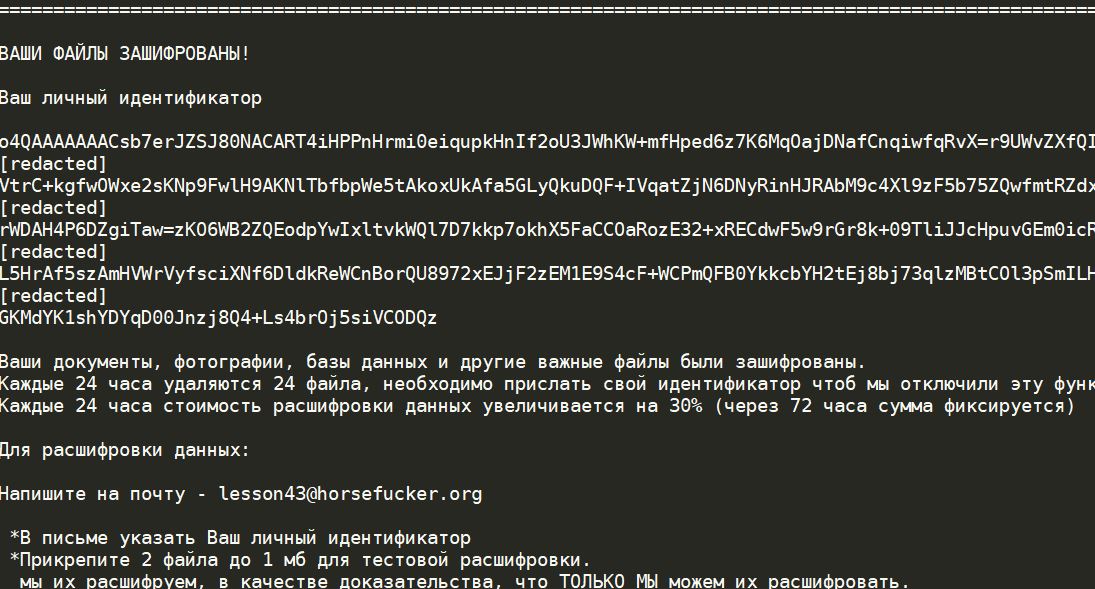

.sysfrogランサムウェアは、アクティブな新しいキャンペーンで配布されている危険な新しいウイルスリリースです。. 最も人気のある戦術が犯罪集団によって使用されていると予想されます. Such include the sending of phishing email messages…

.sysfrogランサムウェアは、アクティブな新しいキャンペーンで配布されている危険な新しいウイルスリリースです。. 最も人気のある戦術が犯罪集団によって使用されていると予想されます. Such include the sending of phishing email messages…

.skymapファイルウイルスとは何ですか? 感染したPCからそれを削除する方法? .skymapファイルを復元できますか? 新しいSTOPランサムウェアの亜種があり、それは.skymapファイルウイルスと呼ばれています. It has been spotted in the wild in active…

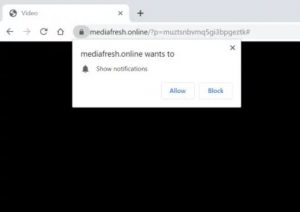

Mediafresh.onlineとは何ですか? コンピューターからMediafresh.onlineを削除する方法? Mediafresh.onlineはウイルスですか、それとも合法ですか? Mediafresh.online ドメインは、プッシュを受け入れることを最終目標として、さまざまな Web ページを表示することを目的としたサイトです。…

Masandketakin.proとは? なぜブラウザに読み込まれ続けるのですか? Masandketakin.proを削除し、PCのセキュリティを向上させる方法? Masandketakin.pro is a questionable web page that attempts to force you into subscribing to spam notifications by generating…

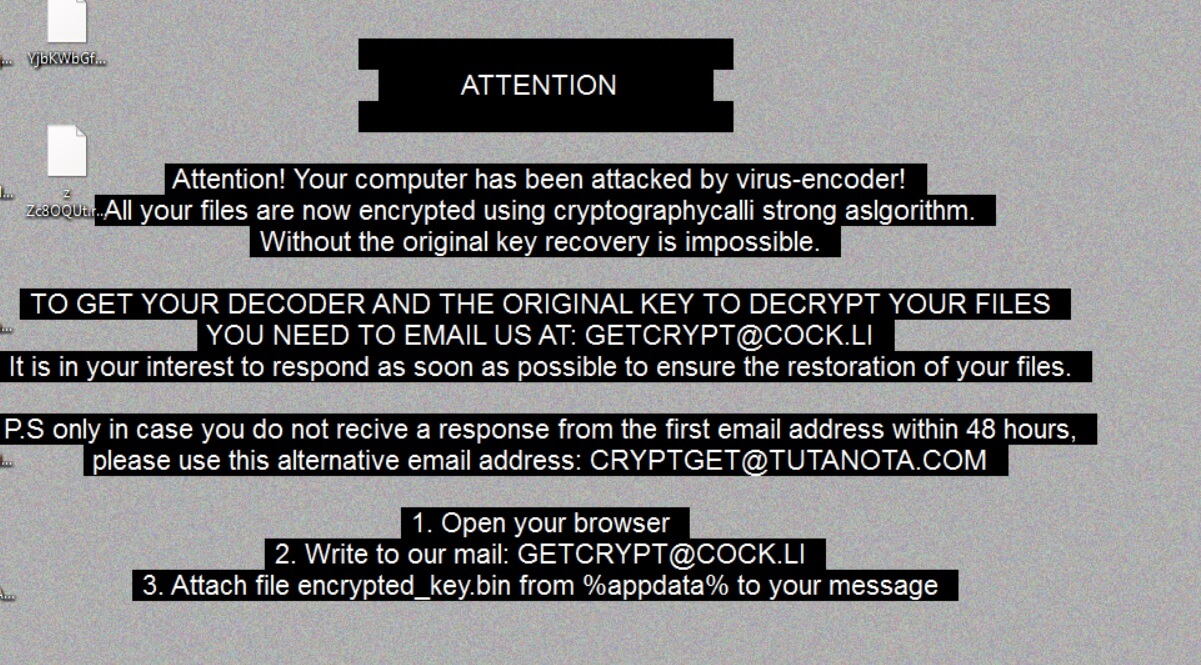

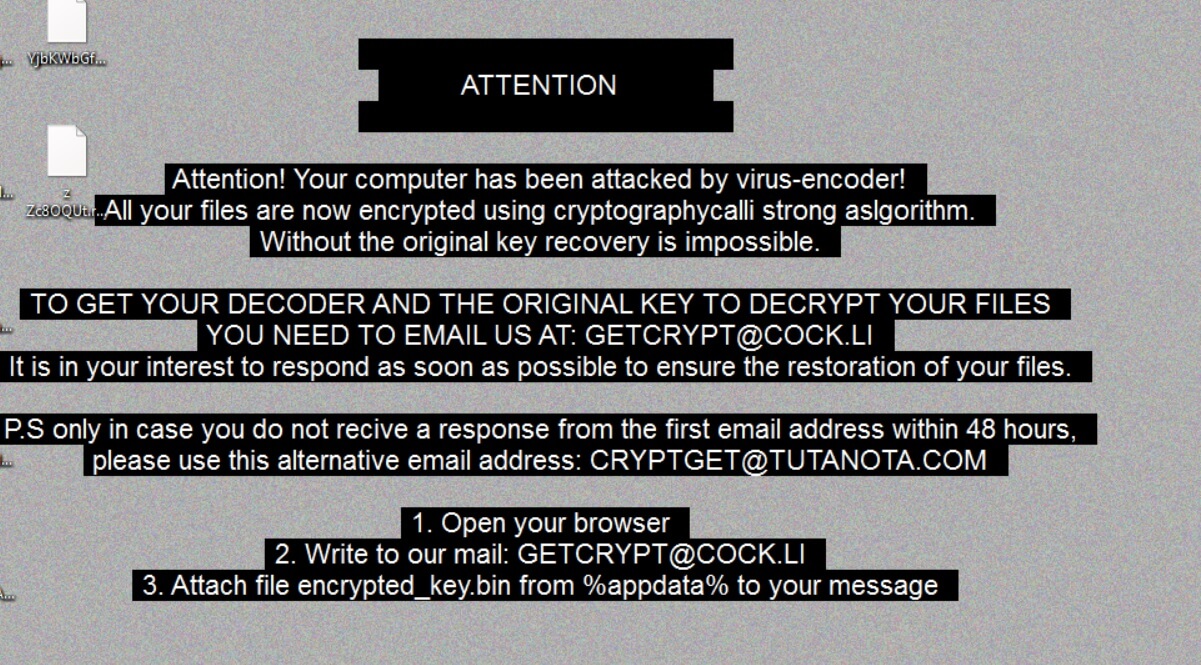

.vipファイルウイルスとは? GetCryptランサムウェアとは何ですか? .vipファイルウイルスによって暗号化されたファイルを回復できますか? GetCryptランサムウェアは、.vipファイルウイルスと呼ばれる新しい亜種を取得します. ランサムウェアはRigEKキャンペーンを介して配信されます. ファイルを暗号化します…

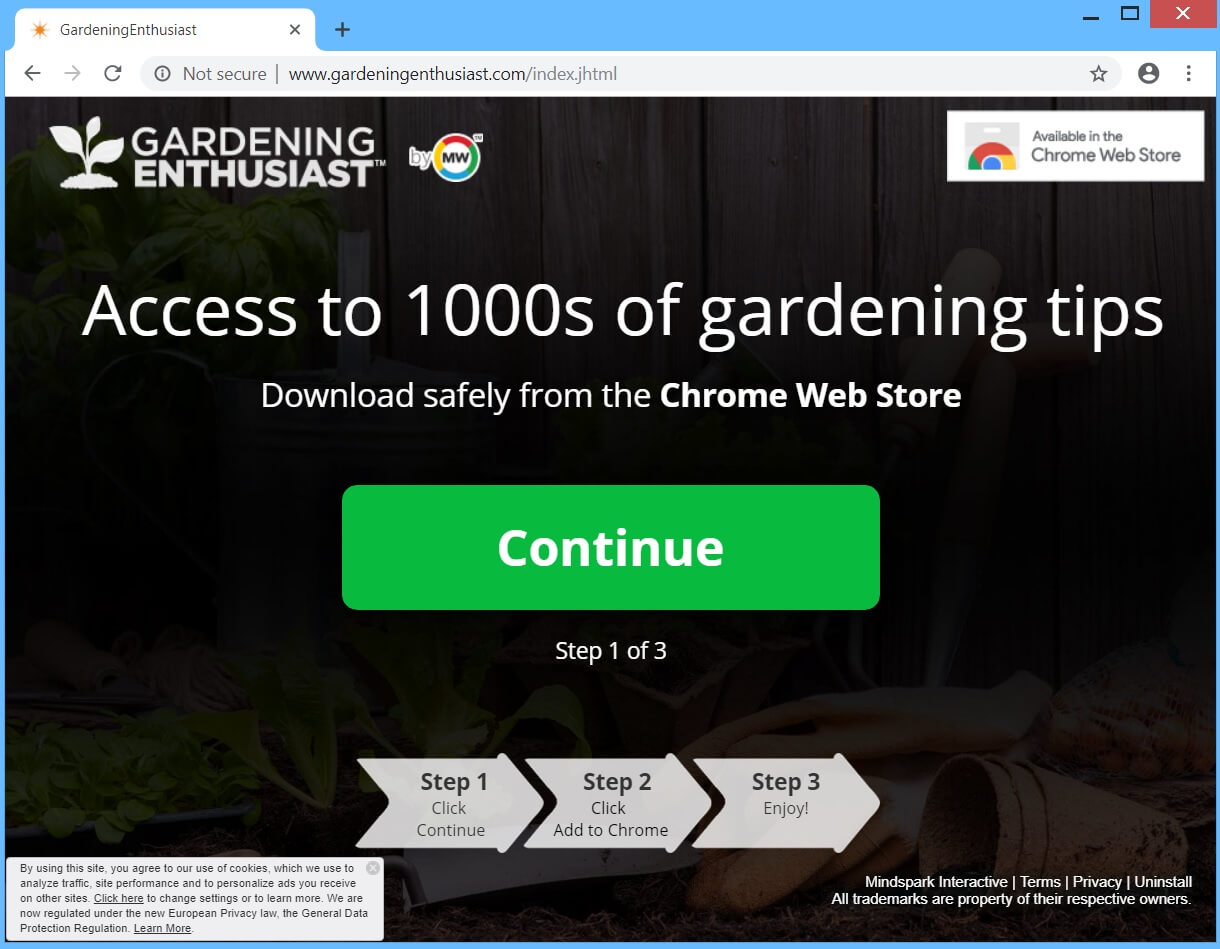

ガーデニング愛好家とは? ガーデニング愛好家は広告を表示しますか? ガーデニング愛好家はあなたをリダイレクトしますか? コンピュータシステムに関連するブラウザハイジャッカーリダイレクトがインストールされている場合、新しいタブページを開くと、ガーデニング愛好家が表示されます. The…

デビッドゴースト電子メール恐喝とは何ですか? デビッドゴースト電子メール恐喝はウイルスに関連していますか? 将来的にDavidGhostE-MailBlackmailメッセージを削除する方法? ユーザーはDavidGhostからの電子メールの受信について不平を言い始めています, 誰がポーズをとっていますか…

.les#ランサムウェアは、Scarabファミリーの脅威の新しいウイルスリリースです。. 最も人気のある配布方法を使用して、世界中の被害者に広まっています. This includes the coordination of email phishing messages and the crafting of malicious…

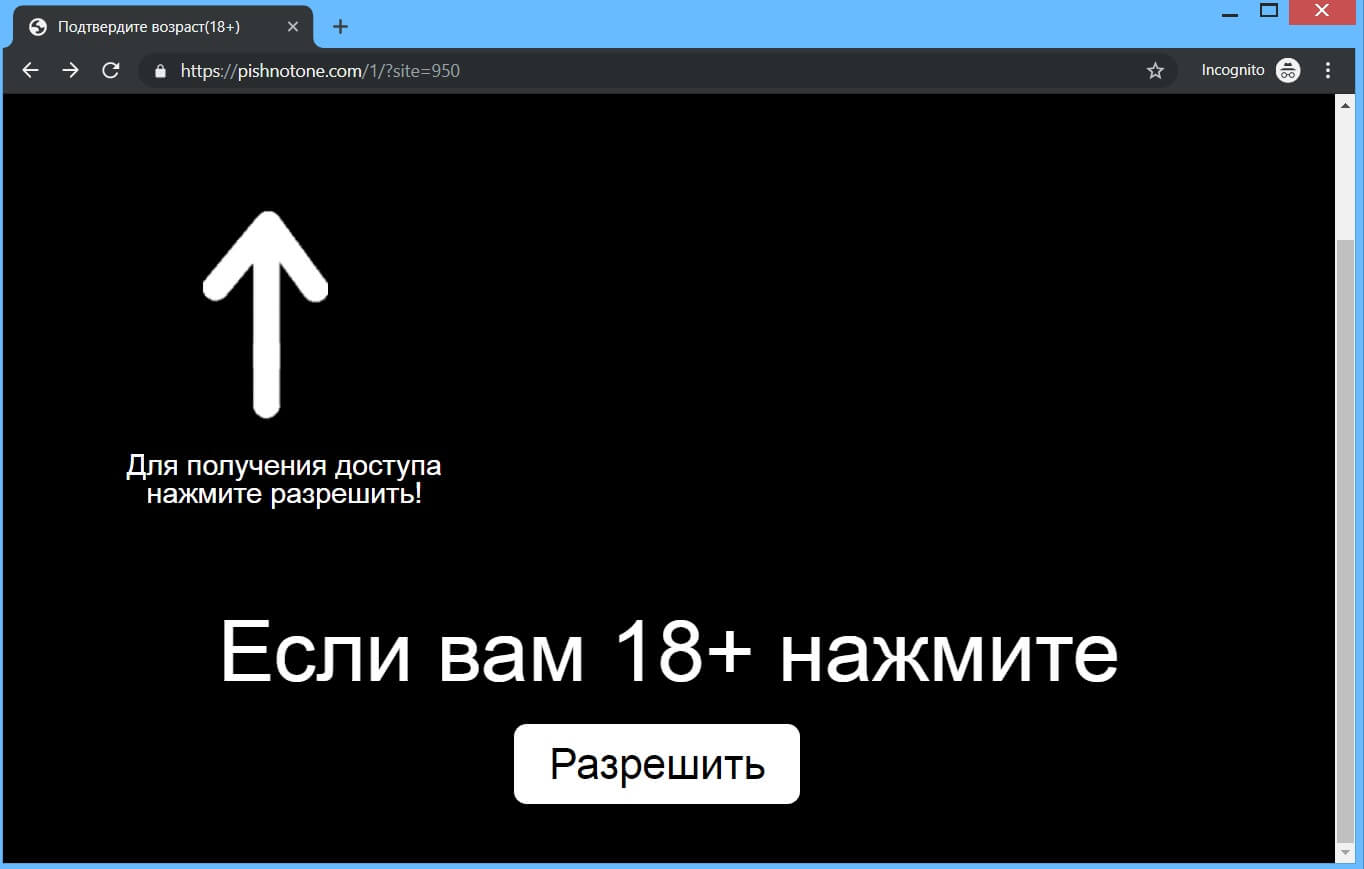

Pishnotone.comのポップアップはブラウザに影響しますか?? Pishnotone.comはリダイレクトですか? Pishnotone.comはポップアップ広告であなたをスパムしますか? Pishnotone.comリダイレクトを削除する方法? Pishnotone.comは、スパムを含むサイトにユーザーをリダイレクトする目的で使用される悪意のあるURLアドレスです。, 広告…

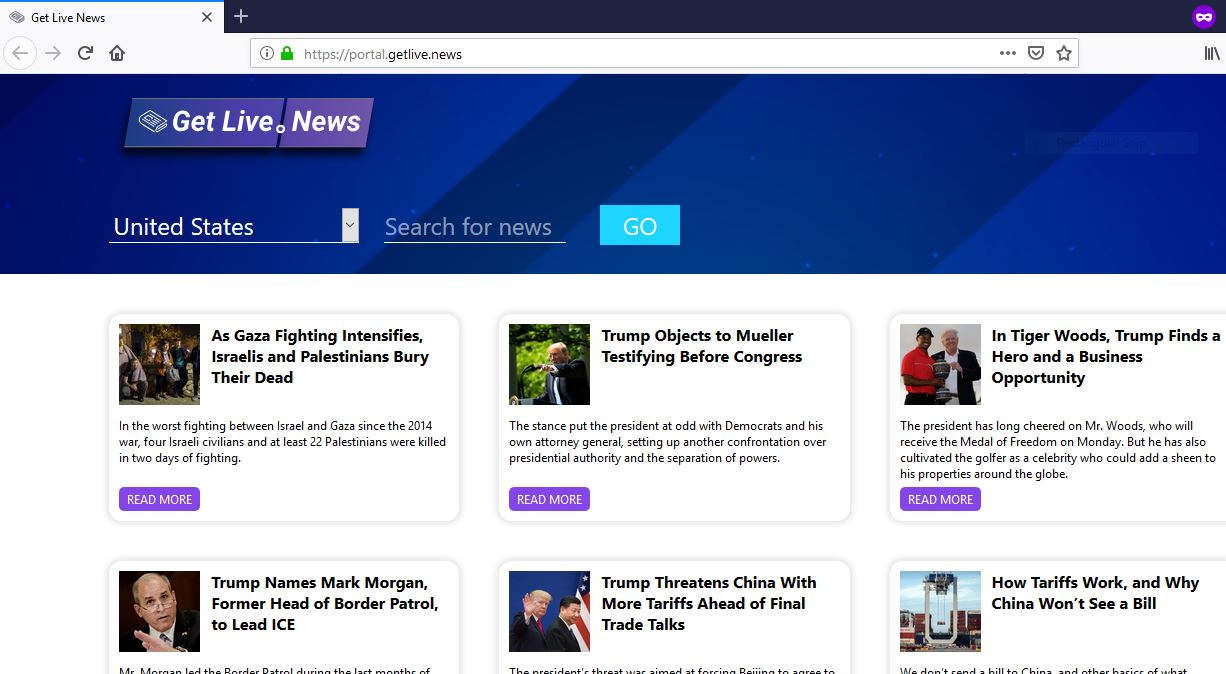

portal.getlive.newsページとは? どのプログラムがportal.getlive.newsリダイレクトを引き起こしますか? 不要なプログラムを削除する方法, あなたのコンピュータからportal.getlive.newsリダイレクトを引き起こします? portal.getlive.newsリダイレクトは、いくつかのレポートで報告された危険なサイトとハイジャック犯の組み合わせです. An active attack…

Torlock.comとは? なぜブラウザに読み込まれ続けるのですか? Torlock.comを削除し、PCのセキュリティを向上させる方法? Torlock.comは、ブラウジングセッションに侵入する迷惑なブラウザリダイレクトです. Chromeなどの一般的なブラウザに影響します, Firefox, 冒険者,…

.rectotファイルウイルスとは? .rectotFilesVirusで暗号化されたファイルを回復できますか? .rectot拡張子は、STOPランサムウェアが暗号化したファイルに配置する最新の拡張子です。. STOP or also called the .rectot Files Virus seems to…

犯罪者は、SensorID攻撃と呼ばれる新しいマルウェア戦術を考案し、AndroidおよびiOSデバイスのセキュリティを克服することができます。. It is designed to track users by abusing the sensors of these devices.…

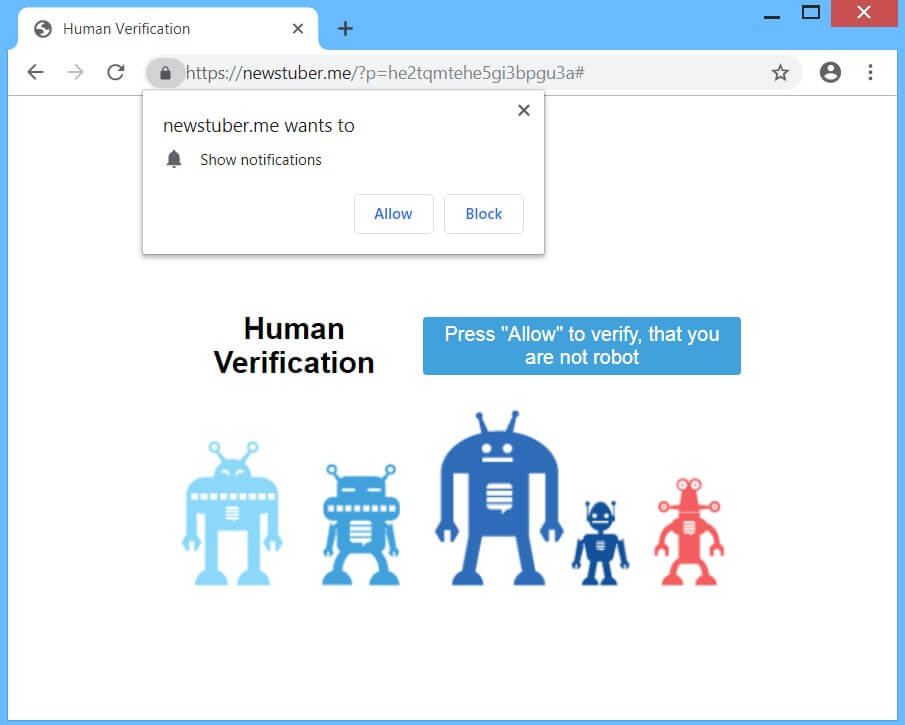

Newstuber.meポップアップはブラウザに影響しますか? Newstuber.meはリダイレクトですか? Newstuber.meはポップアップ広告であなたをスパムしますか? Newstuber.meリダイレクトを削除する方法? Newstuber.meは、スパムを含むサイトにユーザーをリダイレクトする目的で使用される悪意のあるURLアドレスです。, 広告…

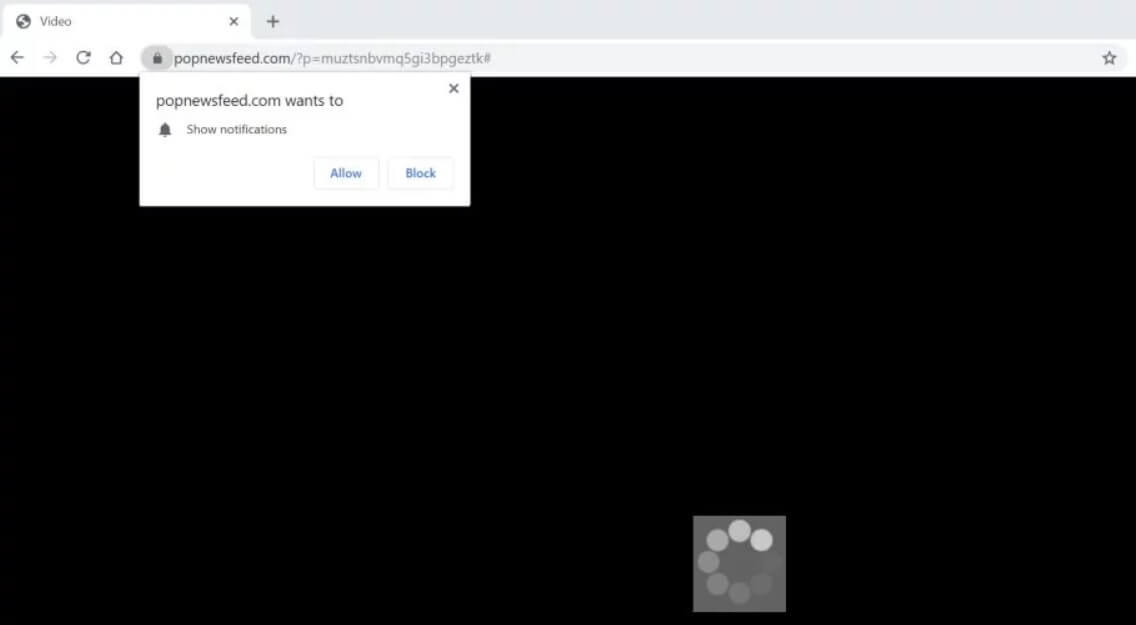

Popnewsfeed.comポップアップはブラウザに影響しますか? Popnewsfeed.comはリダイレクトですか? Popnewsfeed.comはポップアップ広告であなたをスパムしますか? Popnewsfeed.comリダイレクトを削除する方法? Popnewsfeed.comは、スパムを含むサイトにユーザーをリダイレクトする目的で使用される悪意のあるURLアドレスです。, 広告…

Checkaccusefriends.infoとは何ですか? Checkaccusefriends.infoはウイルスですか、それとも合法ですか? アプリを削除する方法, Checkaccusefriends.infoリダイレクトを引き起こします? Checkaccusefriends.infoは、Webページの名前です。, その主な目標は、コンピュータで複数のリダイレクトを引き起こすことです. Checkaccusefriends.info…

Windowsに影響を与えるゼロデイエクスプロイトに関するもう1つの概念実証 10 リリースされました. PoCコードはGitHubで公開されており、匿名の研究者またはSandboxEscaperとして知られるハッカーの可能性があります。, ハッカーがリリースするのは5回目です…

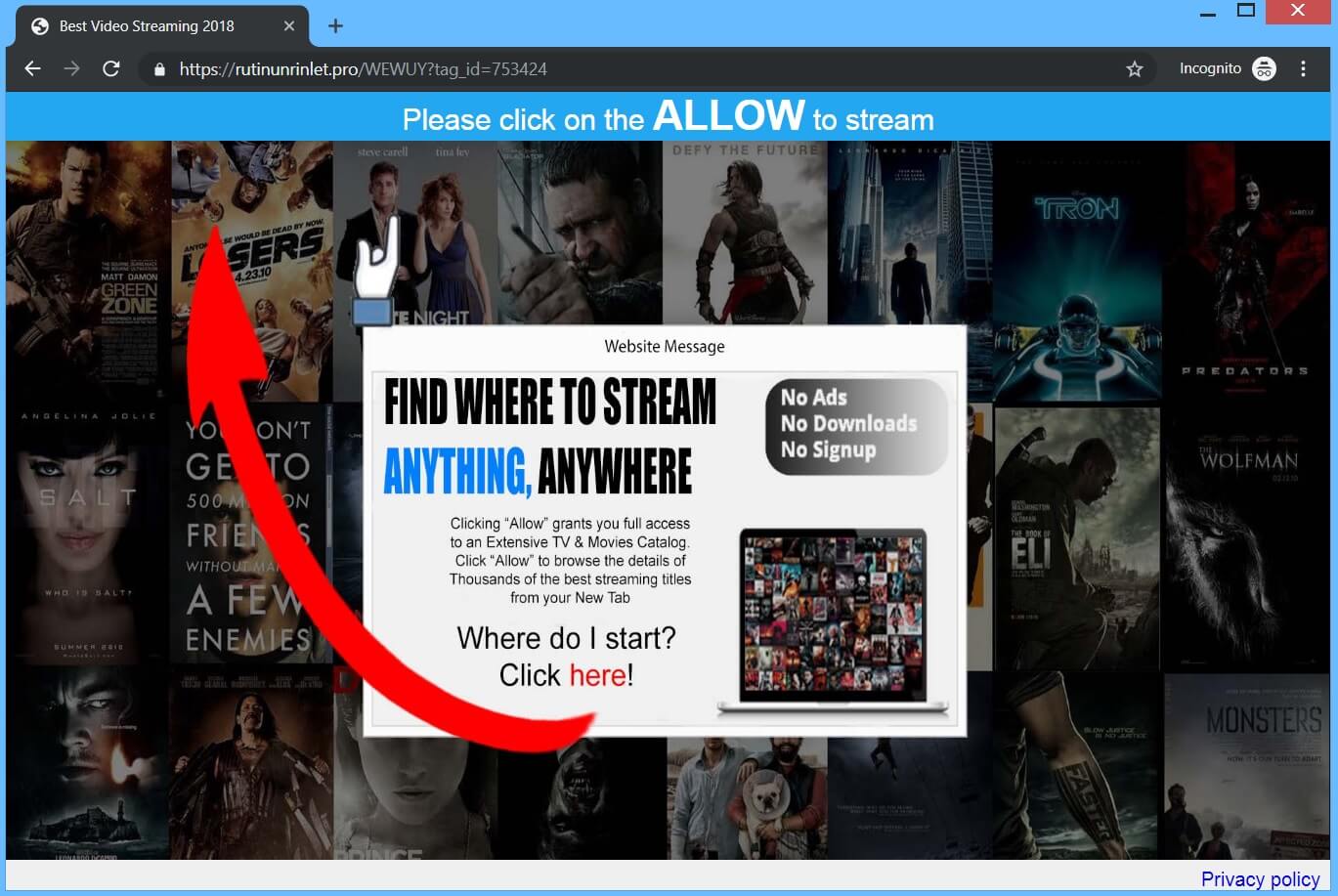

Rutinunrinlet.proポップアップはブラウザに影響しますか?? Rutinunrinlet.proはリダイレクトですか? Rutinunrinlet.proはポップアップ広告であなたをスパムしますか? Rutinunrinlet.proリダイレクトを削除する方法? Rutinunrinlet.proは、スパムを含むサイトにユーザーをリダイレクトする目的で使用される悪意のあるURLアドレスです。, 広告…

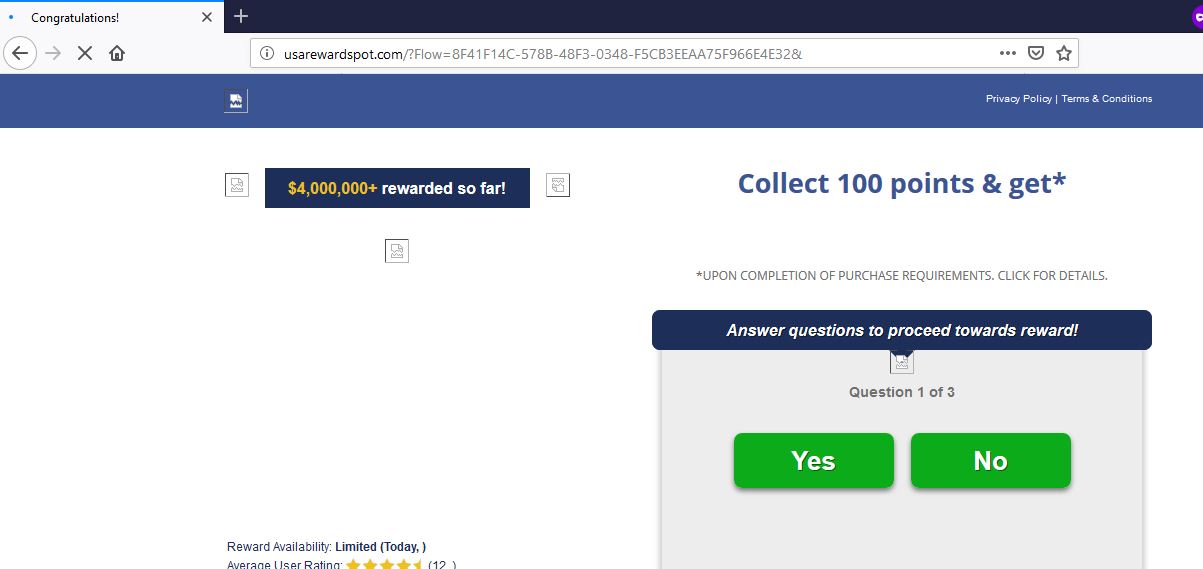

Usarewardspot.comページとは? Usarewardspot.comリダイレクトの原因となるプログラム? 不要なプログラムを削除する方法, Usarewardspot.comがコンピュータからリダイレクトされる原因? Usarewardspot.comリダイレクトは危険な脅威であり、一度に複数の配布方法を使用して世界中に拡散しています。. で…

.NHCRファイルウイルスとは? ChristsIbrahimランサムウェアとは何ですか? .NHCRファイルウイルスによって暗号化されたファイルを回復できますか? ChristsIbrahimまたは別名.NHCRファイルウイルスはランサムウェアです. .NHCR拡張子を追加してファイルを暗号化します, 作る…