Dit artikel is gemaakt om u te helpen door uit te leggen hoe de conhost.exe cryptogeld mijnwerker malware te verwijderen van uw computer systeem en hoe je jezelf kunt beschermen tegen toekomstige infecties.

Dit artikel is gemaakt om u te helpen door uit te leggen hoe de conhost.exe cryptogeld mijnwerker malware te verwijderen van uw computer systeem en hoe je jezelf kunt beschermen tegen toekomstige infecties.

Een nieuwe cryptogeld mijnbouw trojan, bekend als de conhost.exe mijnwerker is gemeld aan de CPU en GPU van de computer van het slachtoffer gebruiken om mijn voor de cryptogeld Monero. De malware is gemeld dat het een uitvoerbaar bestand dat de rechtmatige Console Windows Host proces imiteert draaien. Echter, plaats van de legitieme uitvoerbare conhost.exe het proces eigenlijk behoort tot een mijnwerker malware waarvan het primaire doel is om de bronnen van uw computer te gebruiken, wat resulteert in je PC steeds traag en zelfs bevriezen soms. Meer dus, als de conhost.exe mijnwerker blijft voor langere tijd op uw computer systeem, de malware kan beginnen aan onderdelen van uw pc te breken als gevolg van oververhitting en ze overmatig gebruik.

bedreiging Samenvatting

| Naam | conhost.exe Virus |

| Type | cryptogeld Miner |

| Korte Omschrijving | Streeft ernaar om uw computer te infecteren en te gebruiken is het CPU, GPU en andere hulpmiddelen om te zetten in een mijnwerker voor cryptocurrencies. |

| Symptomen | Hightened CPU en GPU-gebruik en oververhitting. Het slachtoffer PC kan breken als dit virus mijnen voor langere tijd. |

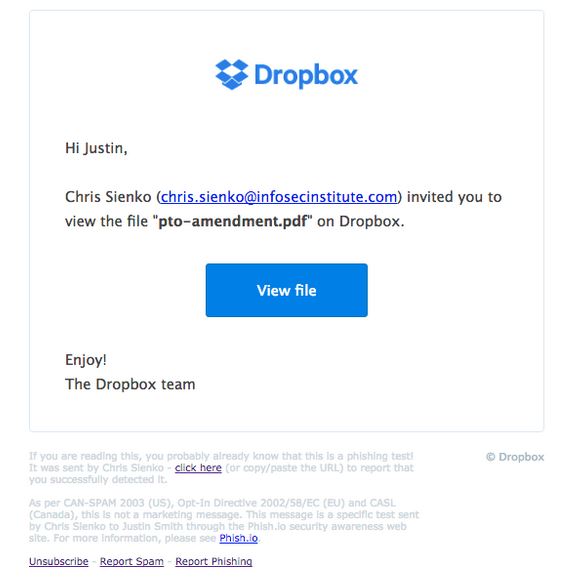

| Distributie Methode | Spam e-mails, E-mailbijlagen, uitvoerbare bestanden |

| Detection Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Gebruikerservaring | Word lid van onze Forum om conhost.exe Virus Bespreek. |

Conhost.exe Currency Miner – Infectie

Het conhost.exe proces is in principe het programma CPUMiner die is opnieuw gewijzigd om in de computers van de slachtoffers worden glijdt door zich kwaadaardige. Naast deze, De software kan ook worden gemaakt om stil en automatisch uitgevoerd na een infectie plaatsvindt. Het conhost.exe virus kan komen op uw computer via verschillende misleidende, de belangrijkste van die kunnen worden via e-mail spam-berichten. Dergelijke werkwijzen resulteren vaak in bedriegen slachtoffers in scharnieren e-mail of het klikken op een weblink die de e-mail zelf:

In aanvulling op via e-mail, de malware kan ook worden verspreid via andere manieren, zoals:

- Doen alsof je een software-setup.

- Fake key generators online beschikbaar.

- Frauduleuze softwarelicentie activators.

- Fake spelpatches of barsten.

conhost.exe Trojan – Schadelijke Activity

De conhost.exe mijnwerker is het type malware die u niet wilt die zich op uw computer. Het maakt gebruik van de CryptoNight mijnwerker algoritme om zogenaamde hashes die gebruikt worden om samen te vatten blokken op de blockchain van Monero en dus ook de mijne cryptogeld tokens berekenen door gebruik te maken van je CPU om die berekeningen op de hashes te doen. Het virus begint het kwaadaardige activiteiten door het schrappen van de conhost.exe proces in de volgende map:

%AppData% Roaming Microsoft

Nadat dit gedaan, het programma loopt een aangepaste kopie van de CPUMiner software, dat is een legitiem programma dat de macht van uw centrale processor gebruikt om de mijne voor diverse digitale valuta in de mijnbouw pools. De conhost.exe mijnwerker maakt vervolgens verbinding met de volgende mijnwerker zwembad:

alnamrood.ru:8080

5.8.35.195

Dit is gemeld aan een te zijn valuta mijnbouw zwembad en het is in feite een virtuele plaats, die de kracht van een groot aantal computers combineert met het oog op de moeilijkheidsgraad en de mijne voor cryptocurrencies gemak sneller. Het verschil is dat de cyber-crimineel die is achter de cohnost.exe Monero mijnwerker al besmet kunnen zijn honderden computers en kunnen worden mijnbouw veel van de cryptogeld en hoe langer de malware blijft op de computer van het slachtoffer de meer Monero penningen zal worden toegevoegd aan de portefeuille tussen alle conhost.exe geïnfecteerde computers.

Na conhost.exe op uw computer kan leiden tot een aantal negatieve uitkomsten om zijn componenten, vooral als het loopt voortdurend. De malware kan de onderdelen van de computer waar ze recht op oververhitting beschadigen als het op de lange termijn blijft en omdat het meer dan gebruik maakt van 80% van uw centrale processor te allen tijde, is het raadzaam om immedately stoppen conhost.exe in Windows Taakbeheer als je het op te sporen.

Bovendien, de conhost.exe malware kan ook het uitvoeren van andere verborgen activiteiten op uw computer, zoals toevoegen registry entries zodat het ononderbroken lopen en automatisch als je je OS te starten. Het Windows-register sub-keys die kunnen worden aangevallen zou kunnen zijn de volgende:

HKCU Software Microsoft

HKCU Software Microsoft INTERNET ACCOUNT MANAGER ACCOUNTS

HKCU Identities

HKCU SOFTWARE Microsoft Office Outlook OMI ACCOUNT MANAGER ACCOUNTS

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Naast deze, de conhost.exe CPU mijnwerker malware kan ook het uitvoeren van andere kwaadaardige activiteiten op uw computer systeem, want het is malware immers. Deze activiteiten kunnen afkomstig zijn van het andere modules die in de volgende Windows-mappen mogen verblijven:

- %AppData%

- %Lokale%

- %LocalLow%

- %Roamen%

Naast deze, de malware mag ook kwaadaardige activiteiten die vergelijkbaar zijn met wat een Trojaans paard zou doen op uw computer systeem. Deze omvatten:

- Met behulp van keylogger om uw toetsaanslagen te verzamelen.

- Het nemen van screenshots op uw computer.

- Het stelen van bestanden van uw computer.

- Het stelen van wachtwoorden en login identificaties.

Hoe te detecteren en te verwijderen conhost.exe Miner Malware

Om te detecteren en verwijderen van deze mijnwerker malware, aanbevelingen zijn direct gericht op het isoleren van deze malware voorafgaand aan het verwijderen. Naast deze, de malware kan ook beginnen met de verschillende soorten kwaadaardige activiteiten uit te voeren op de computer van de gebruiker die erop wijzen dat terwijl je de handverwijderingsinstructies hieronder kan volgen om de verwijdering uit te voeren, de beste manier van handelen is te verwijderen conhost.exe mijnwerker automatisch door het downloaden van een geavanceerde anti-malware software, ontworpen voor het opsporen en verwijderen van alle schadelijke objecten, geassocieerd met conhost.exe op uw computer systeem en beschermen tegen toekomstige infecties alsook.

Voorbereiding voor het verwijderen conhost.exe Virus.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op conhost.exe Virus met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door conhost.exe Virus op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door conhost.exe Virus er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by conhost.exe Virus on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

conhost.exe Veelgestelde vragen over virussen

What Does conhost.exe Virus Trojan Do?

The conhost.exe Virus Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, zoals conhost.exe Virus, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can conhost.exe Virus Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can conhost.exe Virus Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

Over het conhost.exe Virusonderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze conhost.exe Virus how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

Hoe hebben we het onderzoek naar conhost.exe Virus uitgevoerd??

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the conhost.exe Virus threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Mil gracias por la información me ha sido más útil de lo que esperaba, gracias a Spyhunter me hij deshecho de más de 800 malware van mijn pc.