Wat is ransomware?

Ransomware is een type kwaadaardige software dat dreigt de gegevens van het slachtoffer te publiceren of de toegang ertoe permanent te blokkeren, tenzij er losgeld wordt betaald.. Hoewel het individuen kan treffen, de primaire doelen zijn vaak bedrijven, overheidsinstellingen, en andere organisaties die gevoelige gegevens bewaren. Dit schadelijke programma versleutelt bestanden op het geïnfecteerde systeem, waardoor ze ontoegankelijk, en eist losgeld, meestal in cryptogeld, om de decoderingssleutel te verstrekken.

De opkomst van ransomware in de afgelopen jaren onderstreept een aanzienlijke cyberdreiging, met beruchte voorbeelden zoals CryptoLocker, WannaCry, en NotPetya het demonstreren van zijn destructieve potentieel.

Ransomware – Details

| Bestandsextensie | Afhankelijk van de variant |

| Type | Malware, Cryptovirus |

| Korte Omschrijving | De ransomware versleutelt bestanden op uw computer systeem en vraagt om een losgeld te betalen om ze naar verluidt herstellen. In andere gevallen, Ransomware-exploitanten gebruiken dubbele en driedubbele afpersingstechnieken, waarin ze dreigen gestolen gegevens openbaar te maken. |

| Symptomen | Gecodeerde gegevens; een losgeld nota is gedaald |

| Distributie Methode | Spam e-mails, Exploitatie van kwetsbaarheden |

| Detection Tool |

Kijk of uw Mac is aangetast door ransomware

Download

Malware Removal Tool

|

Verspreiding en distributie van ransomware

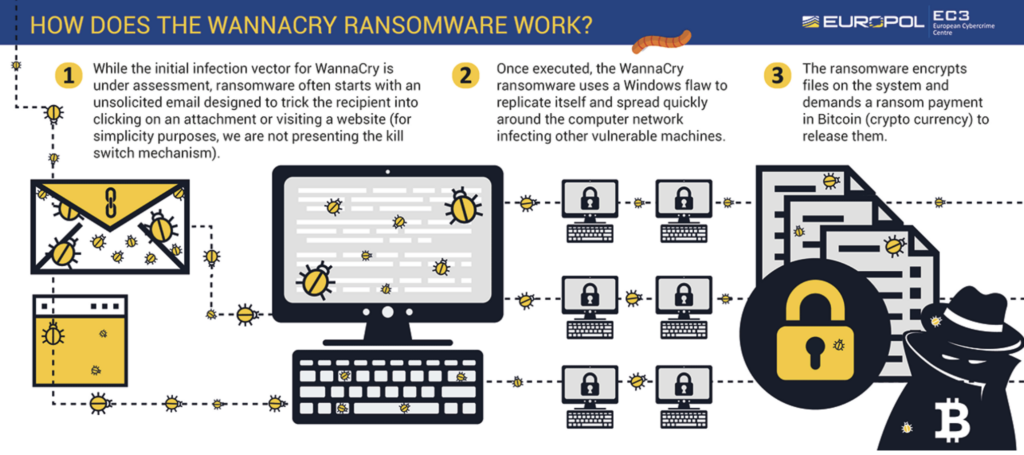

Ransomware komt meestal binnen via ogenschijnlijk onschuldige handelingen, het omzetten van gewoon online gedrag in een risico. Gemeenschappelijke toegangspunten zijn onder meer:

- Phishing e-mails. Dit zijn misleidende e-mails die ontvangers ertoe verleiden op schadelijke links of bijlagen te klikken. Ze lijken vaak afkomstig te zijn van betrouwbare bronnen, waardoor ze zeer effectief zijn.

- Uitgebuite kwetsbaarheden. Ongepatchte software is een belangrijk doelwit voor aanvallers. Door bekende beveiligingslekken te misbruiken, ze kunnen ransomware injecteren zonder enige interactie van de gebruiker.

- Brute force aanvallen. Aanvallers gebruiken geautomatiseerde tools om zwakke wachtwoorden te raden, het verkrijgen van ongeautoriseerde toegang tot systemen.

Elk toegangspunt vertegenwoordigt een potentieel beveiligingslek dat kan worden geminimaliseerd met waakzame digitale hygiënepraktijken en de implementatie van veiligheidsmaatregelen zoals multifactorauthenticatie. (MFA) en regelmatige software-updates.

Een van de meest voorkomende manieren waarop ransomware zich verspreidt, is via e-mailbijlagen, in slim samengestelde phishingberichten. Aanvallers sturen phishing-e-mails of kwaadaardige e-mails die zijn ontworpen om ontvangers ertoe te verleiden een geïnfecteerd bestand te openen. Deze e-mails maken vaak gebruik van social engineering-technieken, zoals het zich voordoen als vertrouwde contactpersonen of bedrijven, om de kans te vergroten dat het doelwit de e-mail opent en de bijlage downloadt.

Bij meer geavanceerde aanvallen, speervissen is werkzaam, waarbij de e-mail is aangepast aan specifieke personen of organisaties, de aanval geloofwaardiger laten lijken.

In deze e-mailbijlagen, ransomware schuilt vaak in bestanden die een schadelijke macro bevatten. Wanneer het slachtoffer de macro inschakelt, in de veronderstelling dat het een onschadelijke functie is, de ransomware wordt uitgevoerd en begint met het versleutelen van bestanden op het systeem.

Verder dan e-mail, exploit kits zijn een andere methode die wordt gebruikt om ransomware te verspreiden. Deze kits maken gebruik van kwetsbaarheden in software of besturingssystemen, waardoor aanvallers ransomware op systemen kunnen installeren zonder dat de gebruiker met een e-mail of bestand hoeft te communiceren. Malvertisements (kwaadaardige advertenties) spelen ook een rol bij de verspreiding van ransomware, vaak verschijnend op legitieme websites. Wanneer gebruikers op deze gecompromitteerde advertenties klikken, ze worden omgeleid naar websites die kwetsbaarheden misbruiken en ransomware installeren.

Voor cybercriminelen die niet over de technische expertise beschikken om ransomware te ontwikkelen, Ransomware as a Service (RAAS) is ontstaan. RaaS biedt kant-en-klare ransomware-kits die criminelen kunnen leasen, het bieden van een lage instapdrempel voor potentiële aanvallers om hun eigen ransomware-campagnes te lanceren.

Om deze bedreigingen te bestrijden, organisaties vertrouwen op een combinatie van beveiligde e-mailgateways en beveiligde webgateways. Veilige e-mailgateways helpen bij het filteren van schadelijke en phishing-e-mails, ransomware stoppen voordat het de inbox van gebruikers bereikt. evenzo, Veilige webgateways voorkomen dat gebruikers toegang krijgen tot gevaarlijke websites die ransomware kunnen verspreiden via malvertisements of exploitkits.

Als reactie op de toename van gerichte aanvallen, Oplossingen voor gerichte aanvalsbescherming zijn ook cruciaal geworden. Deze systemen bieden geavanceerde beveiligingslagen die bescherming bieden tegen zeer op maat gemaakte aanvallen zoals spear-phishing, waar traditionele verdedigingen kunnen falen. Door gebruik te maken van een gelaagde aanpak, het combineren van social engineering-verdedigingsmechanismen, phishingdetectie, en veilige gateways, Organisaties kunnen zichzelf beter beschermen tegen de wijdverbreide en evoluerende dreiging van ransomware.

Impact van ransomware op bedrijven en individuen

Dus, waarom zou dit u zorgen baren? Ransomware discrimineert niet, omdat het op iedereen gericht kan zijn, van kleine bedrijven tot grote ondernemingen, zowel als individuele gebruikers. De gevolgen van een aanval kunnen verwoestend zijn, variërend van onomkeerbaar gegevensverlies tot substantiële financiële gevolgen.

Bovendien, de De verfijning van ransomware-aanvallen evolueert voortdurend, waarbij daders methoden gebruiken zoals dubbele en driedubbele afpersing tactiek. Deze versleutelen niet alleen uw gegevens, maar vormen ook een bedreiging voor het lekken ervan, het vergroten van de kans op reputatieschade en nalevingsproblemen.

- Financiële impact: Buiten de losgeldbetaling – die mogelijk niet eens tot het herstel van gegevens leidt – de financiële tol omvat downtime, verloren productiviteit, forensisch onderzoek, data herstel, en, in sommige gevallen, Juridische gevolgen die voortvloeien uit gecompromitteerde persoonlijke gegevens.

- Operationele verstoring: Een aanval kan de bedrijfsvoering onmiddellijk stilleggen. De tijd om te herstellen, afhankelijk van de omvang van de aanval en de aanwezige back-upoplossingen, kan sterk variëren, met een aanzienlijke impact op de dienstverlening en operationele continuïteit.

- Reputatieschade: Vertrouwen is moeilijk te verdienen en gemakkelijk te verliezen. De reputatie van een organisatie kan ernstig worden aangetast als belanghebbenden het gevoel hebben dat hun gegevens niet adequaat worden beschermd., wat leidt tot verlies van zaken en gespannen relaties.

- Regulerende gevolgen: Afhankelijk van de aard van de gecompromitteerde gegevens en de jurisdictie, Organisaties kunnen te maken krijgen met forse boetes en juridische stappen als ze gevoelige informatie niet op de juiste manier beveiligen.

De opkomst van ransomware as a service (RAAS) heeft de toegang tot deze kwaadaardige techniek verder gedemocratiseerd, waardoor personen zonder technische kennis ransomware-aanvallen kunnen uitvoeren. Deze trend duidt op een toenemend dreigingslandschap dat waakzame verdedigingsmechanismen vereist. Effectieve preventie- en detectiestrategieën zijn van het grootste belang, inclusief regelmatige back-ups, uitgebreide eindpuntbeveiliging, gebruikerseducatie, en planning van incidentrespons. Deze maatregelen helpen niet alleen bij het beperken van het risico, maar zorgen ook voor een sneller herstel als er een aanval plaatsvindt..

De stijgende kosten van ransomware-aanvallen

Het financiële landschap van cyberbeveiliging is drastisch veranderd door ransomware-aanvallen, waarbij vorig jaar een aanzienlijke stijging werd gezien in zowel de frequentie als de financiële eisen van aanvallers. De sterke stijging van de betalingen voor ransomware, bereiken $1.1 miljard van de vorige $567 miljoen in 2022, toont de groeiende stoutmoedigheid en verfijning van cybercriminelen.

Deze escalatie gaat niet alleen over de losgeldbetalingen zelf, maar omvat ook de bredere economische gevolgen, inclusief de kosten van detectie, antwoord, en langetermijnimpact op de reputatie van het merk en operationele downtime. Voor bedrijven, Deze opleving geeft aan dat er een dringende behoefte is om robuuste cyberbeveiligingsmaatregelen prioriteit te geven, aangezien ransomware verandert van een potentieel risico in een veelvoorkomend verschijnsel..

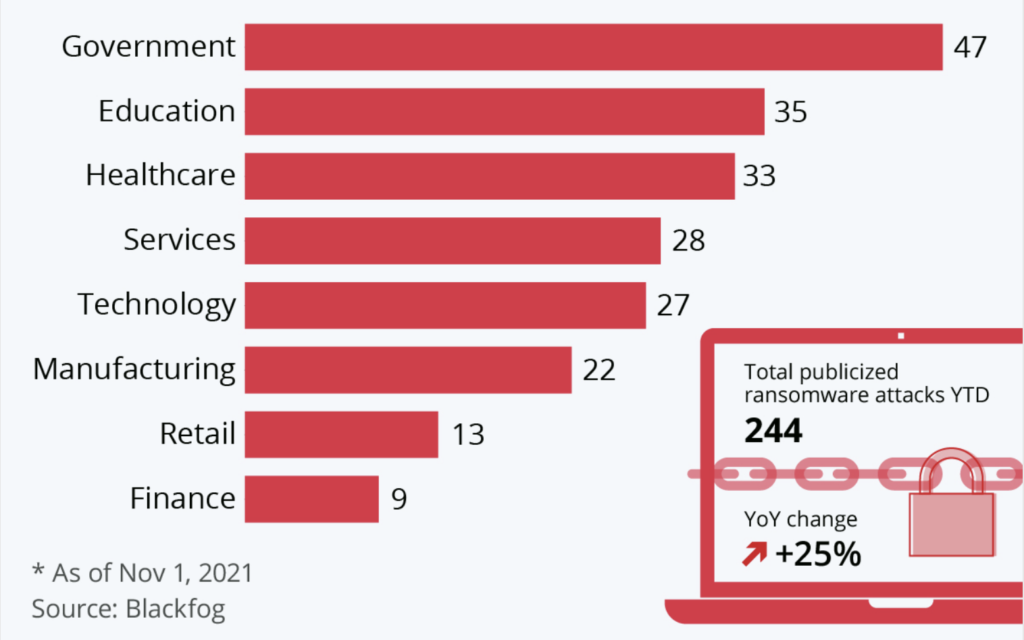

Wereldwijde statistieken

Ransomware blijkt een wereldwijde bedreiging te zijn, waarbij aanvallers geen onderscheid maken op basis van geografie, industrie, of bedrijfsgrootte. In 2023, organisaties in de VS. werden het zwaarst getroffen, ten bedrage van 47 procent van alle aanvallen, toch heeft de golf van ransomware elke uithoek van de wereld bereikt. De financiële gevolgen zijn verbijsterend, met enkele incidenten die zoveel als nodig waren $70 miljoen om de toegang tot gecodeerde gegevens te herstellen.

Terwijl de directe focus meestal ligt op het losgeld dat door de aanvallers wordt geëist, die gemiddeld $2.73 miljoen in 2024, De werkelijke economische tol van ransomware ligt in de nasleep ervan. Bedrijven worden geconfronteerd met aanzienlijke operationele downtime, waarbij het gemiddelde bedrijf te maken krijgt met een sluiting van 24 dagen.

Het is opmerkelijk dat ransomware naar verwachting een veelvoorkomende bedreiging zal zijn in 2025, met de verwachte verfijning in criminele tactieken en proliferatie in ransomware-as-a-service-inspanningen. Bovendien, ondanks groeiend bewustzijn, Veel organisaties beschikken nog steeds niet over een adequaat cybersecuritybeleid, zoals regelmatige back-ups, eindpuntbescherming, en werknemersopleiding, waardoor ze kwetsbaar worden voor aanvallen.

Deze downtime, in combinatie met de kosten van sanering, en de mogelijke schade aan de reputatie van het bedrijf, overschrijdt vaak het losgeldbedrag zelf met vijf tot tien keer. Bovendien, De herhaling van aanvallen op bedrijven die eerder losgeld hebben betaald, onderstreept het belang van het investeren in preventieve maatregelen in plaats van te vertrouwen op uitbetalingen na de aanval.. Deze situatie onderstreept de cruciale noodzaak van uitgebreide cyberbeveiligingsoplossingen zoals SpyHunter, die zijn ontworpen om ransomware-bedreigingen te detecteren en te verwijderen, waardoor bedrijven worden beschermd tegen de immense kosten die gepaard gaan met deze cyberaanvallen.

Technieken voor het voorkomen van ransomware

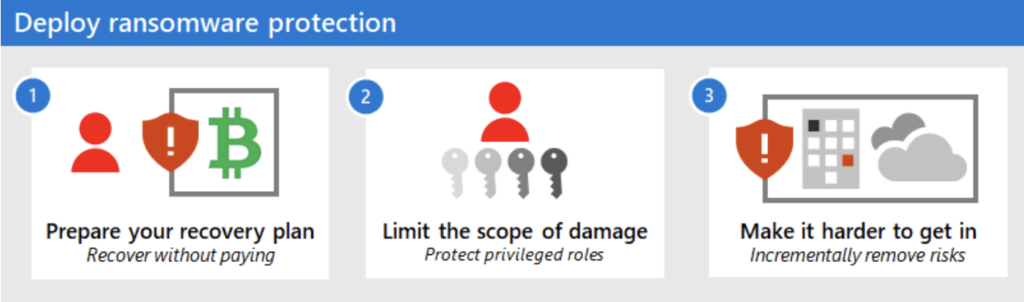

In de strijd tegen ransomware, bepaalde best practices zijn bijzonder effectief gebleken. Dit zijn de vijf belangrijkste strategieën die bedrijven en individuen zouden moeten toepassen:

- Regelmatige systeemupdates: Houd alle systemen en software up-to-date. Software-updates bevatten vaak patches voor beveiligingslekken die ransomware-aanvallers kunnen misbruiken.

- Sterke authenticatiemaatregelen: Gebruik multi-factor authenticatie (MFA) en sterk, unieke wachtwoorden voor alle accounts. Dit voegt een extra beveiligingslaag toe, waardoor het voor aanvallers moeilijker wordt om ongeautoriseerde toegang te verkrijgen.

- E-mailbeveiligingsbewustzijn: Train medewerkers om phishingpogingen en schadelijke bijlagen te herkennen. Menselijke fouten kunnen vaak de zwakste schakel zijn in cyberbeveiliging, Het is dus van cruciaal belang om een cultuur van waakzaamheid te bevorderen.

- Beperk gebruikerstoegang: Pas het principe van de minste privileges toe, gebruikers alleen toegang geven tot de informatie en bronnen die nodig zijn voor hun rollen. Dit minimaliseert de potentiële impact van een aanval.

- Routinematige gegevensback-ups: Maak regelmatig een back-up van uw gegevens en zorg ervoor dat deze back-ups veilig op een externe locatie of in de cloud worden opgeslagen.. In geval van een ransomware-aanval, Het hebben van up-to-date back-ups is uw vangnet voor herstel.

Sterke cyberhygiëne

Goede cyberhygiënepraktijken zijn essentieel om ransomware-aanvallen te voorkomen. Dit omvat eenvoudige, routinematige acties die elk lid van uw organisatie kan uitvoeren om de beveiliging van zijn digitale activa te handhaven. Hier zijn enkele belangrijke stappen:

- Software-onderhoud: Werk alle software regelmatig bij en patch deze, besturingssystemen, en firmware om kwetsbaarheden te dichten.

- Veilige configuratie: Zorg ervoor dat alle systemen standaard veilig zijn geconfigureerd, het verminderen van onnodige blootstelling aan bedreigingen.

- Beheer netwerktoegang: Gebruik firewalls, segmentnetwerken, en controleer wie toegang heeft tot welke delen van uw netwerk om het risico op verspreiding van een aanval te minimaliseren.

- Antivirus Bescherming: Implementeer betrouwbare antivirus- en antimalwareoplossingen, zoals SpyHunter, die ransomware en andere malware kan detecteren en blokkeren voordat deze uw systeem in gevaar brengt.

Door deze gewoonten bij alle gebruikers binnen uw organisatie te ontwikkelen, kunt u het risico op een ransomware-infiltratie drastisch verkleinen.

Regelmatige gegevensback-ups

Regelmatig een back-up maken van uw gegevens is een van de meest effectieve verdedigingen tegen ransomware. Het zorgt ervoor dat, in geval van een aanval, U kunt uw systemen en gegevens herstellen zonder losgeld te betalen. Hier’Daarom zijn routinematige back-ups van vitaal belang:

- Snel herstel: Krijg snel weer toegang tot uw gegevens na een aanval, het minimaliseren van downtime en operationele impact.

- Gegevensintegriteit: Houd controle over de integriteit van uw gegevens, ervoor zorgen dat u ongewijzigde versies van uw belangrijke bestanden kunt herstellen.

- Kostenbesparingen: Vermijd de financiële last van het betalen van losgeld, wat niet alleen verdere aanvallen aanmoedigt, maar vaak ook niet resulteert in gegevensherstel.

Om de effectiviteit van uw back-ups te maximaliseren, zich houden aan de 3-2-1 regel: Bewaar in totaal drie kopieën van uw gegevens, in twee verschillende formaten, met een van die kopieën buiten de site of in de cloud. Regelmatig testen van uw back-ups is van cruciaal belang om ervoor te zorgen dat ze snel en effectief kunnen worden hersteld wanneer u ze nodig hebt..

Ransomware-respons en herstel

Wanneer een ransomware-aanval plaatsvindt, een snelle en georganiseerde reactie is cruciaal om schade te beperken en systemen te herstellen. De eerste stap in elke ransomware-respons is inperking. Dit houdt in onmiddellijk actie ondernemen om de verspreiding van de ransomware via het netwerk te stoppen. Netwerk isolatie is hier de sleutel, het loskoppelen van geïnfecteerde systemen van het bredere netwerk om verdere infectie te voorkomen. Identificatie van patiënt nul, of het eerste geïnfecteerde systeem, helpt de bron van de aanval te traceren en de impact ervan te evalueren.

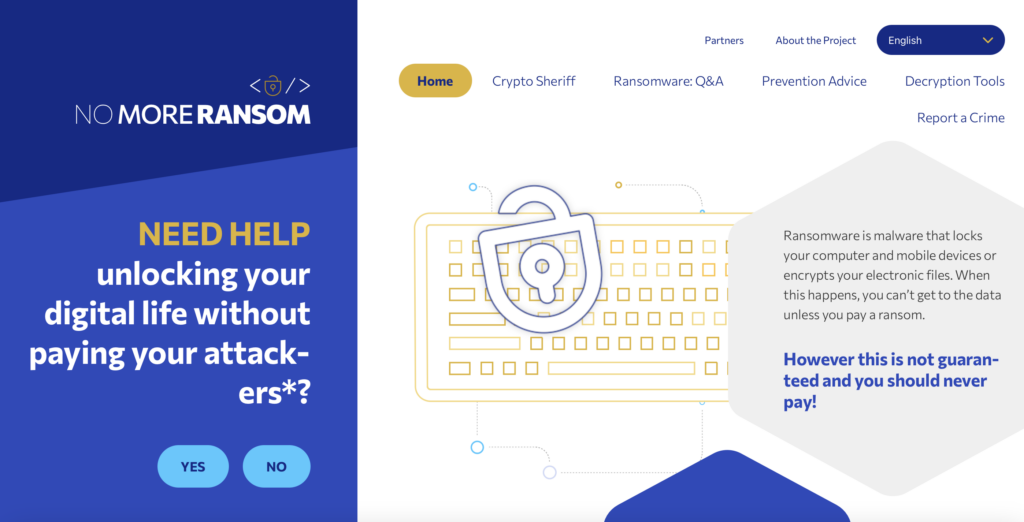

Zodra de ransomware is ingedamd, het is belangrijk om Identificeer de specifieke ransomware-variant. Als u weet welke variant er in het spel is, kunt u bepalen welke decryptieopties beschikbaar zijn. websites als No More Ransom, een samenwerking tussen cybersecuritybedrijven en wetshandhaving, bieden gratis decoderingstools voor bepaalde ransomware-varianten, mogelijk de noodzaak van losgeldbetaling vermijden:

Op dit punt, een grondige back-upevaluatie is essentieel. Goed onderhouden back-ups zijn een van de meest effectieve manieren om te herstellen van een ransomware-aanval zonder losgeld te betalen. Als schoon, onaangetaste back-ups zijn beschikbaar, Back-upherstel kan worden gestart om systemen te herstellen naar hun staat van vóór de aanval. Het is belangrijk om ervoor te zorgen dat deze back-ups niet geïnfecteerd zijn en up-to-date zijn om te voorkomen dat de herstelde systemen opnieuw worden geïnfecteerd..

Er moet ook een forensische analyse worden uitgevoerd om te begrijpen hoe de ransomware het systeem is binnengekomen. Vaak gaat het hierbij om het opsporen van kwaadaardige e-maillinks of bijlagen die zijn gebruikt bij phishingaanvallen. De aanwezigheid van krachtige antivirus-/antimalwareoplossingen kan helpen deze eerste vectoren te detecteren en toekomstige aanvallen te voorkomen..

Het incident melden bij de autoriteiten via politie is cruciaal, zowel om te voldoen aan de regelgeving als om te helpen bij bredere inspanningen om ransomware-groepen op te sporen en te ontmantelen. Rechtshandhavingsinstanties kunnen ook waardevolle bronnen en richtlijnen bieden voor herstelstrategieën.

In gevallen waarin geen decryptietool beschikbaar is en back-ups in gevaar zijn, Sommige organisaties voelen zich misschien gedwongen om losgeld te betalen. Echter, dit zou een laatste redmiddel moeten zijn, omdat betalen geen garantie biedt voor het herstel van gegevens en verdere aanvallen kan aanmoedigen. Uitgebreide post-aanvalbeoordelingen moeten het verbeteren van de veiligheidsmaatregelen omvatten, antivirus-/antimalwareoplossingen updaten, en het opnieuw evalueren van back-upstrategieën om ervoor te zorgen dat de organisatie beter voorbereid is op toekomstige incidenten.

Onmiddellijke maatregelen die u moet nemen na detectie van ransomware

- Isoleer de getroffen systemen: Koppel de geïnfecteerde apparaten onmiddellijk los van alle netwerkverbindingen, zowel bedraad als draadloos. Deze stap voorkomt dat de ransomware zich naar andere apparaten verspreidt.

- Uitschakelen of buitensluiten: Als ontkoppeling niet mogelijk is, Schakel de betrokken apparaten uit of blokkeer de netwerktoegang tot deze systemen. Deze aanpak helpt om de ransomware te beperken tot de apparaten die al zijn getroffen.

- Analyseer de impact: Identificeer snel welke systemen geïnfecteerd zijn en classificeer ze op basis van hun kritieke karakter voor uw activiteiten. Dit zal helpen bij het prioriteren van herstelwerkzaamheden.

- Beveilig uw back-ups: Controleer of uw back-ups intact zijn en niet door de aanval zijn aangetast. Veilige back-ups zijn essentieel voor herstel, Zorg er dus voor dat ze losgekoppeld zijn van het netwerk en ongedeerd blijven.

- Neem contact op met autoriteiten: Als u het incident bij de politie meldt, kunt u extra middelen en ondersteuning krijgen, en het kan ook helpen bij het opsporen van de aanvallers.

Het inschakelen van een cybersecurity-expert in deze fase kan het nodige inzicht verschaffen in de aanvalsvector en helpen bij het formuleren van een effectieve containmentstrategie. In scenario's waarin de complexiteit van ransomware gespecialiseerde expertise vereist, software zoals SpyHunter kan een waardevolle bondgenoot zijn bij het identificeren en verwijderen van malwarebedreigingen.

Analyse en herstel

Analyse en herstel na een aanval vereisen een gestructureerde aanpak om de operaties te herstellen en toekomstige incidenten te voorkomen. Een grondig onderzoek zal de omvang van de schade onthullen, het toegangspunt van de ransomware, en eventuele achterdeurtjes die door aanvallers zijn achtergelaten.

- Ransomware uitroeien: Gebruik betrouwbare tools voor het verwijderen van malware om de ransomware volledig van alle getroffen systemen te verwijderen. Deze stap is van cruciaal belang voordat er met herstelwerkzaamheden wordt begonnen om herinfectie te voorkomen..

- Onderzoek en leer: Voer een diepgaande analyse uit om te begrijpen hoe de ransomware uw systeem is binnengekomen, welke kwetsbaarheden werden uitgebuit, en of er gegevens zijn geëxfiltreerd.

- Herstellen van back-ups: Zodra u er zeker van bent dat de ransomware volledig is verwijderd, Begin met het herstellen van gegevens van schone back-ups. Geef prioriteit aan systemen op basis van hun belang voor uw bedrijfsvoering.

- Versterk uw verdediging: Gebaseerd op de inzichten die zijn verkregen uit de aanval, Werk uw beveiligingsprotocollen bij, software, en training van werknemers om zich te verdedigen tegen toekomstige bedreigingen.

- Continue bewaking: Houd uw systemen nauwlettend in de gaten op tekenen van ongebruikelijke activiteit of herhaalde infecties, omdat aanvallers vaak proberen systemen die eerder zijn gecompromitteerd opnieuw te infecteren.

Om een efficiënt herstel en toekomstige veerkracht te garanderen, Door gebruik te maken van vertrouwde cybersecurityoplossingen zoals SpyHunter kunt u voortdurende bescherming bieden tegen een breed scala aan malwarebedreigingen., inclusief geavanceerde ransomware-varianten. De post-herstelfase is een kans om uw cybersecuritypositie te versterken met geavanceerde detectie, reactievermogen, en regelmatige systeemupdates.

Technieken voor het verwijderen van ransomware en systeemherstel

Hoe Ransomware Veilig Verwijderen Zonder Losgeld Te Betalen

Het kan een uitdaging zijn om uw systeem te ontdoen van ransomware zonder aan de losgeldeisen te voldoen, maar het is zeker haalbaar met de juiste stappen. Eerst en vooral, Koppel het geïnfecteerde apparaat los van alle netwerken en externe apparaten om de verspreiding van ransomware te voorkomen. Gebruik een betrouwbare anti-malwaretool, zoals SpyHunter, om uw systeem grondig te scannen en alle sporen van de ransomware te verwijderen. De gespecialiseerde ransomware-detectiemogelijkheden van SpyHunter maken het een effectief hulpmiddel voor het identificeren en isoleren van bedreigingen die traditionele antivirussoftware mogelijk over het hoofd ziet.

Na het verwijderen van de schadelijke software, het is van vitaal belang om de schade te beoordelen. Onderzoek uw bestanden en systeem om te begrijpen wat er is gecodeerd of beïnvloed. Dit zal u helpen bij de volgende stappen van gegevensherstel en systeemherstel.

Hoe u uw gegevens kunt herstellen

Zodra u de ransomware van uw systeem hebt verwijderd, de volgende cruciale stap is het herstellen van uw gegevens. Als u regelmatig back-ups van uw gegevens hebt gemaakt, het herstellen van uw bestanden zal aanzienlijk eenvoudiger zijn. Hier leest u hoe u het kunt aanpakken:

- Ten eerste, Zorg ervoor dat alle ransomware volledig van uw systeem is verwijderd om te voorkomen dat uw herstelde gegevens opnieuw worden versleuteld.

- Herstel uw bestanden van back-ups. Als u cloudgebaseerde opslagoplossingen of fysieke back-upstations hebt gebruikt (losgekoppeld van het netwerk), U kunt nu uw gegevens ophalen.

- In gevallen waarin back-ups niet beschikbaar zijn, kijk naar decryptietools. Organisaties zoals No More Ransom bieden decryptors voor sommige ransomware-varianten, een sprankje hoop bieden voor getroffen gebruikers om hun bestanden te herstellen zonder te betalen.

- Ten slotte, Overweeg professionele datahersteldiensten als laatste redmiddel. Gespecialiseerde experts kunnen bepaalde gegevenstypen herstellen, hoewel succes niet gegarandeerd is en kostbaar kan zijn.

Onthouden, voorkomen is altijd beter dan genezen. Investeren in uitgebreide beveiligingssoftware zoals SpyHunter, het regelmatig maken van back-ups van gegevens, en op de hoogte blijven van cybersecuritypraktijken kan het risico op ransomware-aanvallen en de impact ervan op uw systemen aanzienlijk verminderen.

Waarom SpyHunter kiezen voor verbeterde bescherming tegen ransomware

In een tijdperk waarin ransomware-aanvallen toenemen, die zowel individuen als grote organisaties treffen, de noodzaak van effectieve verdedigingen is nog nooit zo groot geweest. SpyHunter komt naar voren als een geduchte bondgenoot in deze voortdurende strijd, biedt uitgebreide bescherming die is afgestemd op het tegengaan van de nieuwste ransomware-bedreigingen. In dit segment wordt belicht waarom SpyHunter zich onderscheidt als een voorkeurskeuze voor het verbeteren van de bescherming tegen ransomware en hoe het gebruikers effectief verdedigt tegen deze kwaadaardige bedreigingen..

Omdat de digitale omgeving voortdurend evolueert, Om de ultieme beveiliging tegen ransomware te garanderen, is een oplossing nodig die zowel dynamisch als veerkrachtig is. SpyHunter beantwoordt deze oproep door geavanceerde beveiligingsfuncties te bieden die zijn ontworpen om zich aan te passen aan de veranderende tactieken van ransomware-aanvallers. Hier zijn de belangrijkste redenen om SpyHunter te overwegen voor uw ransomware-verdedigingsbehoeften:

- Realtime bescherming: SpyHunter werkt op realtime basis, uw computer actief controleren op tekenen van ransomware. Dankzij de proactieve aanpak worden bedreigingen geïdentificeerd en gestopt voordat ze schade kunnen veroorzaken..

- Uitgebreide malwaredetectie: Gebruikmakend van een combinatie van op handtekeningen gebaseerde en heuristische detectiemethoden, SpyHunter is in staat om zowel bekende ransomware-varianten als nieuwe te identificeren, voorheen ongeziene bedreigingen.

- Gebruiksvriendelijke interface: SpyHunter is ontworpen met eenvoud in gedachten, waardoor het toegankelijk wordt voor gebruikers van alle technische niveaus. De eenvoudige interface zorgt voor eenvoudige navigatie en beheer van de beveiligingsinstellingen.

- Regelmatige updates: Het dreigingslandschap verandert voortdurend, maar SpyHunter is dat ook. Met regelmatige updates van de database met malwaredefinities, SpyHunter blijft ransomware-aanvallers een stap voor.

- Aangepaste oplossingen: In het geval dat een bijzonder hardnekkig stukje malware erin slaagt om te infiltreren, SpyHunter biedt op maat gemaakte oplossingen die zijn afgestemd op de specifieke bedreiging, zorgen voor volledige verwijdering.

Ransomwarevoorspellingen en toekomstige trends

Het komende decennium zal naar verwachting aanzienlijke verschuivingen in ransomware-strategieën met zich meebrengen, beïnvloed door technologische vooruitgang en veranderende mondiale dynamiek. Gebaseerd op huidige trends, we kunnen een toename verwachten in ransomware-samenwerkingen tussen cybercriminelen in verschillende landen. Deze globalisering van ransomware-operaties zal waarschijnlijk hun effectiviteit vergroten en detectie en vervolging gemakkelijker ontlopen.. Bovendien, ransomware zal naar verwachting de belangrijkste tactiek worden bij aanvallen op de softwaretoeleveringsketen, een ernstig risico vormen voor de beveiliging van gegevens van derden.

Verwacht wordt dat de adoptie van Zero-Trust netwerktoegangsmodellen zal toenemen, met projecties die suggereren dat 30 procent van de organisaties zal deze strategieën in de komende jaren implementeren. Deze verschuiving onderstreept de urgentie van het aannemen van veiligere en gecontroleerdere netwerktoegang om ransomware-risico's te beperken.. Ook, door 2025, 60 procent van de organisaties overweegt cyberbeveiligingsrisico's voordat ze nieuwe zakelijke ondernemingen aangaan, het benadrukken van het toenemende belang van cyberbeveiliging in bedrijfsstrategieën.

De toekomst van ransomware wijst ook op geavanceerdere en gerichtere aanvallen. overheden’ Er wordt verwacht dat toenemende interventies een impact zullen hebben op de ransomware-scene, wat mogelijk kan leiden tot een daling van de gemiddelde losgeldbetalingen als gevolg van betere voorbereidings- en responsstrategieën.

Opkomende technologieën en hun impact op de verdediging tegen ransomware

De vooruitgang van de technologie speelt een cruciale rol in zowel de ontwikkeling als de verdediging tegen ransomware. Edge- en Fog-computing, verbeterd door federatief leren, presenteert een nieuwe horizon voor ransomwaredetectie en -preventie. Deze technologieën beloven de verwerkingskracht te decentraliseren, het mogelijk maken van realtime detectie van bedreigingen dichter bij de bron van de gegevensgeneratie, waardoor de verspreiding van ransomware potentieel wordt beperkt.

Echter, de opkomst van DeepFake-technologie introduceert nieuwe zorgen. Ransomware-aanvallen die gebruikmaken van DeepFakes kunnen individuen dwingen losgeld te betalen om de vrijgave van gefabriceerde bestanden te voorkomen., belastende inhoud. Dit onderstreept de noodzaak van geavanceerde detectiemechanismen om echte van gemanipuleerde inhoud te onderscheiden..

De opkomst van werken op afstand als gevolg van de COVID-19-pandemie heeft kwetsbaarheden blootgelegd die ransomware-aanvallers misbruiken. Dit maakt de ontwikkeling van veilige werkomgevingen op afstand een cruciaal aandachtsgebied voor cyberbeveiligingsinspanningen..

Bovendien, blockchaintechnologie biedt een nieuwe benadering van ransomware-verdediging. Het gedecentraliseerde karakter ervan en het gebruik van slimme contracten kunnen een revolutie teweegbrengen in de manier waarop we de verspreiding van ransomware voorkomen en op aanvallen reageren., het detecteerbaar en omkeerbaar maken van ongeoorloofde wijzigingen in gegevens.

Ten slotte, Ransomware-as-a-Service (RAAS) heeft de tools gedemocratiseerd die nodig zijn om ransomware-aanvallen uit te voeren, wat kan leiden tot een potentiële toename van aanvallen door minder ervaren cybercriminelen. Deze verschuiving onderstreept de noodzaak van voortdurende innovatie in cyberbeveiligingsverdedigingsmechanismen, inclusief de inzet van uitgebreide beveiligingsoplossingen zoals SpyHunter, die bescherming kan bieden tegen dergelijke uiteenlopende ransomware-bedreigingen.

Conclusie

Tenslotte, Het is van cruciaal belang om het veranderende landschap van ransomware en de impact van opkomende technologieën op de verdediging ervan te begrijpen.. Door geïnformeerd en voorbereid te blijven, individuen en organisaties kunnen zichzelf beter beschermen tegen de complexe bedreigingen die ransomware met zich meebrengt. De rol van SpyHunter in dit landschap wordt steeds belangrijker, het bieden van bescherming op maat om deze nieuwe uitdagingen rechtstreeks het hoofd te bieden.

- Stap 1

- Stap 2

- Stap 3

- Stap 4

- Stap 5

Stap 1: Scannen op Ransomware met SpyHunter Anti-Malware Tool

Ransomware Automatische verwijdering - Videogids

Stap 2: Verwijder Ransomware en gerelateerde malware van Windows

Hier is een methode om in een paar eenvoudige stappen die moeten in staat zijn om de meeste programma's te verwijderen. Geen probleem als u Windows 10, 8, 7, Vista of XP, die stappen zal de klus te klaren. Slepen van het programma of de map naar de prullenbak kan een zeer slechte beslissing. Als je dat doet, stukjes van het programma worden achtergelaten, en dat kan leiden tot een instabiel werk van uw PC, fouten met het bestandstype verenigingen en andere onaangename activiteiten. De juiste manier om een programma te krijgen van je computer is deze ook te verwijderen. Om dat te doen:

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Volg de bovenstaande instructies en u zult met succes de meeste ongewenste en kwaadaardige programma's verwijderen.

Stap 3: Verwijder eventuele registers, aangemaakt door Ransomware op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door Ransomware er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Voor het starten "Stap 4", alsjeblieft laars terug in de normale modus, in het geval dat u op dit moment in de Veilige modus.

Dit stelt u in staat om te installeren en gebruik SpyHunter 5 geslaagd.

Stap 4: Start de pc in de veilige modus te isoleren en te verwijderen Ransomware

Stap 5: Probeer om bestanden versleuteld Restore van Ransomware.

Methode 1: Gebruik STOP Decrypter van Emsisoft.

Niet alle varianten van deze ransomware kan worden ontsleuteld gratis, maar we hebben de decryptor gebruikt door onderzoekers die vaak wordt bijgewerkt met de varianten die uiteindelijk gedecodeerd toegevoegd. U kunt proberen en decoderen van uw bestanden met behulp van de onderstaande instructies, maar als ze niet werken, dan helaas uw variant van de ransomware virus is niet decryptable.

Volg de onderstaande instructies om de Emsisoft decrypter gebruiken en decoderen van uw bestanden gratis. Je kan Download de Emsisoft decryptiehulpmiddel hier gekoppeld en volg de stappen hieronder:

1 Klik met de rechtermuisknop op de decrypter en klik op Als administrator uitvoeren zoals hieronder getoond:

2. Ben het eens met de licentievoorwaarden:

3. Klik op "Map toevoegen" en voeg vervolgens de mappen waarin u bestanden gedecodeerd zoals hieronder afgebeeld:

4. Klik op "decoderen" en wacht tot uw bestanden te decoderen.

Aantekening: Krediet voor de decryptor gaat naar onderzoekers die de doorbraak hebben gemaakt met dit virus Emsisoft.

Methode 2: Gebruik software voor gegevensherstel

Ransomware infecties en Ransomware streven ernaar om uw bestanden met behulp van een encryptie-algoritme dat zeer moeilijk te ontcijferen kunnen versleutelen. Dit is de reden waarom we een data recovery-methode die u kunnen helpen rond gaan direct decryptie en proberen om uw bestanden te herstellen hebben gesuggereerd. Houd er rekening mee dat deze methode niet kan worden 100% effectief, maar kan ook u helpen een veel of weinig in verschillende situaties.

Klik gewoon op de link en op de websitemenu's bovenaan, kiezen Data herstel - Data Recovery Wizard voor Windows of Mac (afhankelijk van uw besturingssysteem), en download en voer vervolgens de tool uit.

Ransomware-FAQ

What is Ransomware Ransomware?

Ransomware is een ransomware infectie - de schadelijke software die geruisloos uw computer binnenkomt en de toegang tot de computer zelf blokkeert of uw bestanden versleutelt.

Veel ransomware-virussen gebruiken geavanceerde versleutelingsalgoritmen om uw bestanden ontoegankelijk te maken. Het doel van ransomware-infecties is om te eisen dat u een losgeld betaalt om toegang te krijgen tot uw bestanden.

What Does Ransomware Ransomware Do?

Ransomware is in het algemeen een kwaadaardige software dat is ontworpen om de toegang tot uw computer of bestanden te blokkeren totdat er losgeld wordt betaald.

Ransomware-virussen kunnen dat ook uw systeem beschadigen, corrupte gegevens en verwijder bestanden, resulterend in het permanent verlies van belangrijke bestanden.

How Does Ransomware Infect?

Via verschillende manieren. Ransomware Ransomware infecteert computers door te worden verzonden via phishing-e-mails, met virusbijlage. Deze bijlage is meestal gemaskeerd als een belangrijk document, zoals een factuur, bankdocument of zelfs een vliegticket en het ziet er erg overtuigend uit voor gebruikers.

Another way you may become a victim of Ransomware is if you download een nep-installatieprogramma, crack of patch van een website met een lage reputatie of als u op een viruslink klikt. Veel gebruikers melden dat ze een ransomware-infectie hebben opgelopen door torrents te downloaden.

How to Open .Ransomware files?

U can't zonder decryptor. Op dit punt, de .Ransomware bestanden zijn versleutelde. U kunt ze pas openen nadat ze zijn gedecodeerd met een specifieke decoderingssleutel voor het specifieke algoritme.

Wat te doen als een decryptor niet werkt?

Raak niet in paniek, en maak een back-up van de bestanden. Als een decryptor uw niet heeft gedecodeerd .Ransomware bestanden succesvol, wanhoop dan niet, omdat dit virus nog steeds nieuw is.

Kan ik herstellen ".Ransomware" Bestanden?

Ja, soms kunnen bestanden worden hersteld. We hebben er verschillende voorgesteld bestandsherstelmethoden dat zou kunnen werken als je wilt herstellen .Ransomware bestanden.

Deze methoden zijn op geen enkele manier 100% gegarandeerd dat u uw bestanden terug kunt krijgen. Maar als je een back-up hebt, uw kansen op succes zijn veel groter.

How To Get Rid of Ransomware Virus?

De veiligste en meest efficiënte manier voor het verwijderen van deze ransomware-infectie is het gebruik van een professioneel antimalwareprogramma.

Het scant en lokaliseert Ransomware-ransomware en verwijdert het vervolgens zonder verdere schade toe te brengen aan uw belangrijke .Ransomware-bestanden.

Kan ik ransomware melden aan de autoriteiten??

In het geval dat uw computer is geïnfecteerd met een ransomware-infectie, u kunt dit melden bij de lokale politie. Het kan autoriteiten over de hele wereld helpen de daders van het virus dat uw computer heeft geïnfecteerd, op te sporen en te achterhalen.

Onder, we hebben een lijst met overheidswebsites opgesteld, waar u aangifte kunt doen als u slachtoffer bent van een cybercrime:

Cyberbeveiligingsautoriteiten, verantwoordelijk voor het afhandelen van ransomware-aanvalsrapporten in verschillende regio's over de hele wereld:

Duitsland - Officieel portaal van de Duitse politie

Verenigde Staten - IC3 Internet Crime Complaint Center

Verenigd Koninkrijk - Actie Fraude Politie

Frankrijk - Ministerie van Binnenlandse Zaken

Italië - Staatspolitie

Spanje - Nationale politie

Nederland - Politie

Polen - Politie

Portugal - Gerechtelijke politie

Griekenland - Cyber Crime Unit (Griekse politie)

India - Mumbai politie - Cel voor onderzoek naar cybercriminaliteit

Australië - Australisch High Tech Crime Centre

Op rapporten kan in verschillende tijdsbestekken worden gereageerd, afhankelijk van uw lokale autoriteiten.

Kunt u voorkomen dat ransomware uw bestanden versleutelt??

Ja, u kunt ransomware voorkomen. De beste manier om dit te doen, is ervoor te zorgen dat uw computersysteem is bijgewerkt met de nieuwste beveiligingspatches, gebruik een gerenommeerd anti-malwareprogramma en firewall, maak regelmatig een back-up van uw belangrijke bestanden, en klik niet op kwaadaardige links of het downloaden van onbekende bestanden.

Can Ransomware Ransomware Steal Your Data?

Ja, in de meeste gevallen ransomware zal uw gegevens stelen. It is a form of malware that steals data from a user's computer, versleutelt het, en eist vervolgens losgeld om het te decoderen.

In veel gevallen, de malware-auteurs of aanvallers zullen dreigen de gegevens of te verwijderen publiceer het online tenzij het losgeld wordt betaald.

Kan ransomware WiFi infecteren??

Ja, ransomware kan WiFi-netwerken infecteren, aangezien kwaadwillende actoren het kunnen gebruiken om controle over het netwerk te krijgen, vertrouwelijke gegevens stelen, en gebruikers buitensluiten. Als een ransomware-aanval succesvol is, dit kan leiden tot verlies van service en/of gegevens, en in sommige gevallen, financiële verliezen.

Moet ik ransomware betalen?

Geen, je moet geen afpersers van ransomware betalen. Betalen moedigt criminelen alleen maar aan en geeft geen garantie dat de bestanden of gegevens worden hersteld. De betere aanpak is om een veilige back-up van belangrijke gegevens te hebben en in de eerste plaats waakzaam te zijn over de beveiliging.

What Happens If I Don't Pay Ransom?

If you don't pay the ransom, de hackers hebben mogelijk nog steeds toegang tot uw computer, gegevens, of bestanden en kunnen blijven dreigen deze openbaar te maken of te verwijderen, of ze zelfs gebruiken om cybercriminaliteit te plegen. In sommige gevallen, ze kunnen zelfs doorgaan met het eisen van extra losgeld.

Kan een ransomware-aanval worden gedetecteerd??

Ja, ransomware kan worden gedetecteerd. Antimalwaresoftware en andere geavanceerde beveiligingstools kan ransomware detecteren en de gebruiker waarschuwen wanneer het op een machine aanwezig is.

Het is belangrijk om op de hoogte te blijven van de nieuwste beveiligingsmaatregelen en om beveiligingssoftware up-to-date te houden om ervoor te zorgen dat ransomware kan worden gedetecteerd en voorkomen.

Worden ransomware-criminelen gepakt?

Ja, ransomware-criminelen worden gepakt. Wetshandhavingsinstanties, zoals de FBI, Interpol en anderen zijn succesvol geweest in het opsporen en vervolgen van ransomware-criminelen in de VS en andere landen. Naarmate ransomware-bedreigingen blijven toenemen, dat geldt ook voor de handhavingsactiviteiten.

Over het Ransomware-onderzoek

De inhoud die we publiceren op SensorsTechForum.com, deze Ransomware how-to verwijderingsgids inbegrepen, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen de specifieke malware te verwijderen en uw versleutelde bestanden te herstellen.

Hoe hebben we het onderzoek naar deze ransomware uitgevoerd??

Ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, en als zodanig, we ontvangen dagelijkse updates over de nieuwste malware- en ransomware-definities.

Bovendien, het onderzoek achter de Ransomware ransomware-dreiging wordt ondersteund door: VirusTotal en NoMoreRansom project.

Om de ransomware-dreiging beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.

Als een site die sindsdien is toegewijd aan het verstrekken van gratis verwijderingsinstructies voor ransomware en malware 2014, De aanbeveling van SensorsTechForum is let alleen op betrouwbare bronnen.

Hoe betrouwbare bronnen te herkennen:

- Controleer altijd "Over ons" webpagina.

- Profiel van de maker van de inhoud.

- Zorg ervoor dat er echte mensen achter de site staan en geen valse namen en profielen.

- Controleer Facebook, LinkedIn en Twitter persoonlijke profielen.