| Naam | CoreBot |

| Type | Trojan Stealer en Downloader |

| Korte Omschrijving | Steelt alle soorten credentials – inloggegevens, financiële informatie, bestanden, etc. |

| Symptomen | Verschijning van verschillende objecten in verschillende mappen gebruiker of het bureaublad of bij het opstarten. Bestanden gecodeerd met onbekende extensies |

| Distributie Methode | Spam-mails. MITM aanvallen, kwaadaardige redirects. |

| Detectie-instrument | Download SpyHunter, Om te zien of uw systeem is getroffen door CoreBot |

Een gevaarlijke malware-infectie is uitgevoerd ontdekt in het wild. Het heet CoreBot, en het kan heel wat ravage en hoofdpijn voor veel gebruikers te veroorzaken. Het is vooral gericht op het stelen van informatie zonder enige beperkingen wat zo ooit. Volgens verslag van IBM's Deze Trojan infecteert computers voornamelijk via dropper, onmiddellijk aanvallen svchost.exe, een kritieke Windows-proces. Meer aan de hand dan dat, dit RAT (Remote Access Tool) wordt gemaakt in een bepaalde methode, waardoor het onopgemerkt blijven bij het invoeren van nieuwe methoden van diefstal van data van het slachtoffer computer. IBM Beveiliging X-Force onderzoekers melden dat de naam bedreiging goed verborgen, en de meeste antivirusprogramma's rapport is als Dynamer!ac of een andere soortgelijke bedreigingen.

Een gevaarlijke malware-infectie is uitgevoerd ontdekt in het wild. Het heet CoreBot, en het kan heel wat ravage en hoofdpijn voor veel gebruikers te veroorzaken. Het is vooral gericht op het stelen van informatie zonder enige beperkingen wat zo ooit. Volgens verslag van IBM's Deze Trojan infecteert computers voornamelijk via dropper, onmiddellijk aanvallen svchost.exe, een kritieke Windows-proces. Meer aan de hand dan dat, dit RAT (Remote Access Tool) wordt gemaakt in een bepaalde methode, waardoor het onopgemerkt blijven bij het invoeren van nieuwe methoden van diefstal van data van het slachtoffer computer. IBM Beveiliging X-Force onderzoekers melden dat de naam bedreiging goed verborgen, en de meeste antivirusprogramma's rapport is als Dynamer!ac of een andere soortgelijke bedreigingen.

CoreBot - Methoden van infectie

Malware zoals CoreBot kunnen systemen via massieve infecteren spam e-mailcampagnes. Ook, gerichte aanvallen kan de reden voor sommige infecties. Gerichte aanvallen zijn voornamelijk aanwezig waar er organisaties of een LAN (Local Area Networks) met het gemiddelde en de meerderheid van de apparaten. Een goede strategie om enorme hoeveelheid gebruikers te infecteren is met behulp van een aanpak genaamd spoof mailing. Het is eenvoudig in te vullen wanneer u probeert een gebruiker te misleiden. Alles wat je moet weten is informatie over wie hij correspondeert via e-mail met vaak om het te maskeren. Als het gaat om het infecteren van organisaties, echter, de aanvaller te zijn zeer goed geïnformeerd over Microsoft Outlook en andere e-mailprogramma's (Mozilla Thunderbird, etc.), omdat ze spoof e-mail detectie protocollen. Meer aan de hand dan dat, de aanvallers moeten direct naar de server van de organisatie zijn aangesloten en zijn binnen het lokale netwerk in staat zijn om de boodschap ter plaatse te sturen. In principe in dit geval veel aanvallers kunnen de voorkeur aan de ‘Hands-on’ aanpak.

CoreBot - Meer over informatie stelen Software

Informatie stelen soort Trojaanse paarden kunnen veel variëren in hun methoden van de infectie, werkwijzen gegevensdiefstal, wanneer ze stelen, kiezen ze het creëren van een botnet (zombie-netwerken). Hoe dan ook, Trojan dieven, zoals CoreBot ruiken de gebruiker PC voor email geloofsbrieven, online account informatie en alle soorten van financiële gegevens. Alles kan worden overgedragen aan de servers van de aanvallers, waarbij de handmatig kan worden gefilterd en geprioriteerd op relevantie. Veel Trojan botnet aanvallers meestal verkopen geen gestolen informatie over ondergrondse markten voor andere gebruikers. Het is een gangbare praktijk om informatie afkomstig van organisaties aan concurrenten te verkopen.

Zoals eerder vermeld, CoreBot maakt gebruik van een dropper infiltreren een gebruikerssysteem. Zodra deze bijzondere code in daden wordt gezet, activeert direct svchost procestype. Dit proces wordt gebruikt als een ruggengraat en maakt het mogelijk schadelijke bestanden worden opgeslagen in het geheugen aandrijving van de machine. Nadat de pipet zijn werk heeft verricht, het sluit.

De volgende stap voor CoreBot is om een UID creëren (unique identifier). Dit type code kan worden gebruikt voor de bevordering van een goede interactie met Windows Register-editor.

Meer aan de hand dan dat IBM engineers melden dat dit soort bedreiging maakt gebruik van een plugin-systeem dat het mogelijk maakt om dll-bestanden en plugins downloaden van de treindienstleiding de aanvallers.

Ook, onderzoekers zeggen dat, ondanks het vermogen van CoreBot om wachtwoorden te stelen, Het is niet in staat om live-gegevens vast te leggen van online browsen. Het is vooral gericht op het verkrijgen van opgeslagen toegangsgegevens in beroemdste webbrowsers. Ook, de dreiging scans voor alle wachtwoorden in de computer opgeslagen door verschillende opdrachtgevers, evenals informatie over online portefeuilles en e-payment data.

De malware heeft ook een zeer specifiek algoritme, waardoor het op een veilige manier te communiceren met de controle-server via automatisch aangemaakte aangepaste domeinnamen. Deze bijzondere namen worden gemaakt met het doel alleen bekend zijn bij de aanvaller, en het duurt een ervaren specialist te reverse engineeren en ze ontdekken. Deze vorm van communicatie is uitstekend geschikt voor botnets, en die domeinnamen kan wel of niet veranderen onopgemerkt na verloop van tijd te blijven. Een zeer interessante ontdekking, met betrekking tot DGA (Domain Generation Algorithm), was dat, in dit geval, de malware creëert een domeinnaam op basis van de locatie van het apparaat.

Wat is eng voor deze specifieke dreiging is dat CoreBot kan de Windows PowerShell gebruiken om andere malware te downloaden, zoals ransomware (CryptoWall, BitCrypt, etc.), andere trojans, rootkits, keyloggers en nog veel meer malware op de geïnfecteerde computer.

CoreBot is vooral riskant voor organisaties, want als het infecteert een essentiële apparatuur, het opslaan van al het waardevolle informatie, kan de toegang tot en stelen kritische werknemersgegevens. Wat is erger, CoreBot kan de klant informatie te verkrijgen, zoals in het geval van de recente Ashley Madison's klanteninformatie publiceren.

CoreBot – Hoe te verwijderen en Bescherm uzelf?

Om dergelijke dreigingen te voorkomen door te dringen je verdediging, standaardprotocollen bescherming niet effectief tegen te CryptoBot. Je moet gebruiken ongebruikelijke methodes voor datadistributie binnen uw bedrijf, zoals het opslaan van de data offline en houden het in veilige machines die niet eens hebben netwerkkaarten. Deze machines kunnen worden ingeschakeld alleen wanneer dat nodig, en de gegevens distributie naar hen moet altijd vanuit een beveiligd geheugen carrier. Dit is een manier om gegevens te beschermen, maar het is zeker niet de beste. Het belangrijkste detail is dat het niet uitmaakt waar je je belangrijke gegevens op te slaan, moet je geen informatie over hoe je het op te slaan in welke locatie te delen, omdat experts weten dat het grootste percentage van de informatie lekken zijn als gevolg van menselijke fouten.

Het verwijderen van CoreBot moet worden gedaan in offline modus, om elke actieve verbindingen met de command and control servers van de aanvallers te breken. Het wordt aanbevolen om de tutorial hieronder te volgen om te starten in veilige modus en vandaar voeren de gebruikelijke anti-malwarescan met een dergelijk programma. Ook, aangezien CoreBot heeft de expliciete mogelijkheid om te Download andere malware op machines, Het is zeer aan te raden om de computer te scannen op een Rootkit virus met een rootkit remover type software. Rootkits zijn niet een veel voorkomende bedreiging, maar als een cybercrimineel wil persistent in de pc van de gebruiker te blijven.

1. Start uw PC in de veilige modus te CoreBot verwijderen.

Voor Windows XP, Uitzicht, 7 systemen:

1. Verwijder alle cd's en dvd's, en dan Herstart je pc uit het “Begin” menu.

2. Selecteer een van de twee opties hieronder:

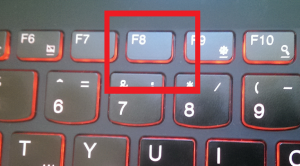

– Voor pc's met een enkel besturingssysteem: Pers “F8” herhaald na de eerste boot scherm verschijnt tijdens de herstart van uw computer. Indien het Windows-logo verschijnt op het scherm, je hebt om dezelfde taak te herhalen.

– Voor pc's met meerdere besturingssystemen: Ð ¢ he pijltjestoetsen zal u helpen het besturingssysteem dat u liever starten in selecteren Veilige modus. Pers “F8” enkel beschreven voor één besturingssysteem.

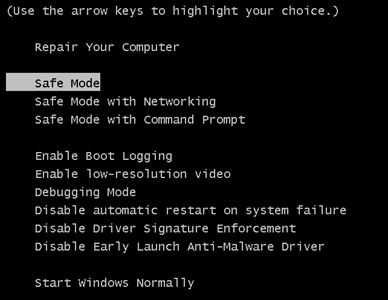

3. Aangezien de “Geavanceerde opstartopties” scherm verschijnt, selecteer de Veilige modus gewenste optie met de pijltoetsen. Als u uw keuze maken, pers “Invoeren“.

4. Meld u aan op uw computer met behulp van uw beheerdersaccount

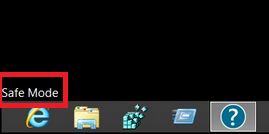

Terwijl de computer in de veilige modus, de woorden “Veilige modus” zal verschijnen in alle vier de hoeken van je scherm.

Voor Windows 8, 8.1 en 10 systemen:

Stap 1: Open de Start Menu

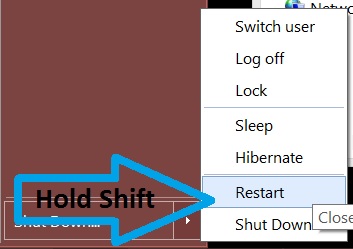

Stap 2: Terwijl Shift ingedrukt te houden knop, Klik op Vermogen en klik vervolgens op Herstart.

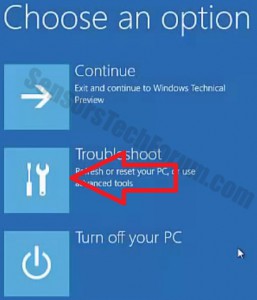

Stap 3: Na een reboot, het aftermentioned menu verschijnt. Vanaf daar moet u kiezen Oplossen.

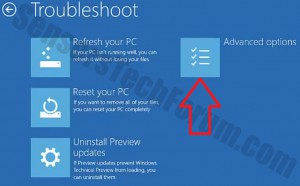

Stap 4: U ziet de Oplossen menu. Vanuit dit menu kunt u kiezen Geavanceerde opties.

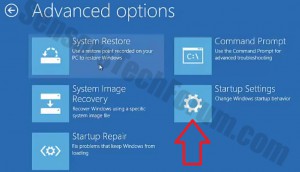

Stap 5: Na het Geavanceerde opties menu verschijnt, Klik op Startup Settings.

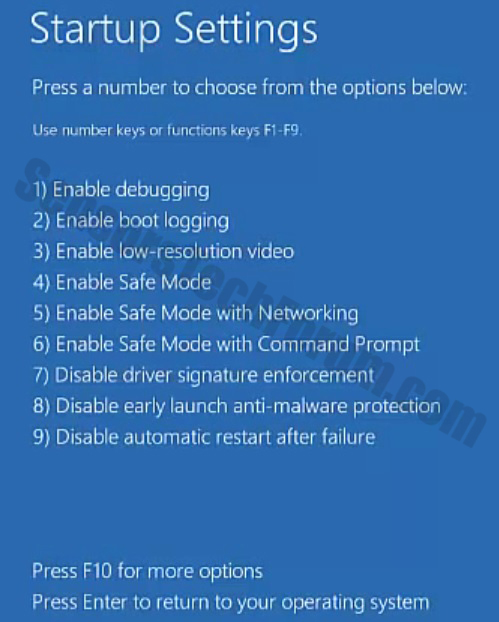

Stap 6: Klik op Herstart.

Stap 7: Er verschijnt een menu op reboot. Je moet kiezen Veilige modus door te drukken op het bijbehorende nummer en de machine opnieuw op te starten.

2. Verwijder CoreBot automatisch door het downloaden van een geavanceerde anti-malware programma.

Om uw computer schoon te maken moet u een te downloaden bijgewerkte anti-malware programma op een veilige PC en dan installeren op de getroffen computer in de offline modus. Na dat je moet opstarten in de veilige modus en scan je computer om alle CoreBot bijbehorende taleninhetkader verwijderen

Voorbereiding voor het verwijderen CoreBot.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scannen op CoreBot met SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, aangemaakt door CoreBot op uw computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, aangemaakt door CoreBot er. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by CoreBot on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

CoreBot FAQ

What Does CoreBot Trojan Do?

The CoreBot Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, like CoreBot, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can CoreBot Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can CoreBot Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

About the CoreBot Research

De inhoud die we publiceren op SensorsTechForum.com, this CoreBot how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

How did we conduct the research on CoreBot?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the CoreBot threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.