Problemen met Icarus.exe? In deze handleiding, we zullen u door dit proces heen leiden, waarom het in Windows verschijnt, wat het mogelijk probeert te veranderen op uw machine, en welke praktische stappen u kunnen helpen uw systeem te beschermen, bestanden, en persoonlijke gegevens.

Icarus.exe-malware

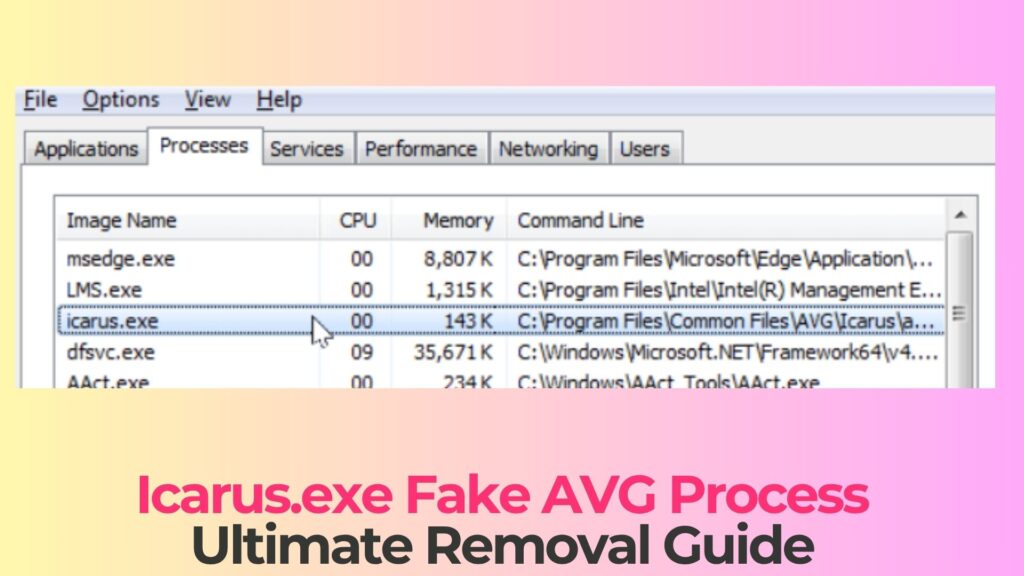

Icarus.exe is een legitiem proces, gebruikt door AVG antivirus. Het heeft echter een nepversie van het proces dat door malware wordt gebruikt. Dit nep-proces is een sluipend proces Trojan-virus die zich voordoet als een normaal proces of een legitiem AVG-onderdeel. Nadat u het uit te voeren, het bestand nestelt zich doorgaans als een achtergrondproces en begint stilletjes met het downloaden en uitvoeren van aanvullende kwaadaardige modules zonder uw toestemming. Omdat het hoofddoel ervan is om andere bedreigingen binnen te halen, waaronder spyware, tools voor het stelen van wachtwoorden, en zelfs ransomware – beveiligingsonderzoekers categoriseren het als een downloader-type Trojan.

Nadat we recente aanvalscampagnes hebben onderzocht, We hebben vastgesteld dat Icarus.exe vaak binnenkomt via valse software-updates, gepirateerde of "gekraakte" applicaties, en gebundelde freeware die op onveilige of misleidende websites is geüpload. Bij veel van de incidenten die we hebben onderzocht, de infectie begon toen een gebruiker een kwaadaardige e-mailbijlage opende of een 'gratis' tool installeerde waarvan de installatieroutine de Trojan stilletjes op de achtergrond toevoegde.

Icarus.exe-details

| Type | Nepwebsite voor volwassenen. Browser Kaper, redirect, PUP |

| Verwijderingstijd | Rond 5 Notulen |

| Removal Tool |

Zien of je systeem is getroffen door malware

Download

Malware Removal Tool

|

Icarus.exe-lader – Waarom staat het op mijn systeem??

Als uw antivirus- of beveiligingspakket 'Icarus.exe Loader' markeert,"het betekent dat het besturingssysteem al is geïnfiltreerd. Deze loader-build wordt doorgaans in gekraakte programma's geïnjecteerd, nep-updaters, of licentieactivatoren die op het eerste gezicht authentiek lijken. Door het normale Windows-gedrag te imiteren, Het kan actief blijven in het systeem met minimale zichtbare symptomen terwijl het geplande taken en aanhoudende achtergrondprocessen creëert.

Uit onze interne telemetrie- en incidentenrapporten blijkt dat de Loader-variant vaak wordt verspreid via torrentbundels, misleidende 'Download'-knoppen op verdachte pagina's, en kwaadaardige advertentiebanners (malvertising). Keer uitgevoerd, het maakt contact met door aanvallers gecontroleerde servers om de activiteit te monitoren, persoonlijke informatie uitlekken, en extra malwarecomponenten verwijderen wanneer criminelen besluiten deze te gebruiken.

Belangrijkste kenmerken en risico's van Icarus.exe-malware

Werkt als een malware-dropper

Deze Trojan fungeert in wezen als een centraal afleverpunt voor andere bedreigingen. Het kan gevaarlijke payloads zoals ransomware downloaden en verspreiden, keyloggers, en bank-Trojans, vaak vertrouwend op nepdialogen, drive-by downloads, of exploit-gebaseerde technieken om de aandacht van de gebruiker en basisbeveiligingscontroles te omzeilen.

Kritieke systeemconfiguratie wijzigen

Zodra Icarus.exe draait, Het kan belangrijke registervermeldingen en systeembestanden gaan wijzigen om ervoor te zorgen dat het automatisch wordt gestart bij elke start van Windows.. De malware voegt gewoonlijk verduistering- en encryptielagen toe aan zijn code en verkeer, waardoor het detectie ontloopt en handmatige opruiming voor standaard antivirusprogramma's ingewikkelder wordt.

Het verzamelen van gevoelige persoonsgegevens

Een van de belangrijkste doelstellingen van deze dreiging is het verzamelen van gegevens. De Trojan kan toetsaanslagen monitoren, haal opgeslagen inloggegevens en betalingsinformatie op, browseractiviteit volgen, en zelfs screenshots van je bureaublad maken. De gestolen informatie wordt vervolgens naar externe servers verzonden, waar cybercriminelen er direct misbruik van kunnen maken (bijvoorbeeld, om rekeningen leeg te halen) of verkoop het op ondergrondse markten.

Extern beheer via opdrachtservers

Door verbinding te maken met de afstandsbediening command-and-control-server, Met Icarus.exe kunnen aanvallers de gecompromitteerde machine op afstand beheren. Ze kunnen willekeurige commando's uitvoeren, nieuwe kwaadaardige payloads leveren, en verander uw pc in een bron voor spamcampagnes, cryptogeld mining, of botnet-operaties – meestal zonder duidelijke, meldingen op het scherm dat er iets mis is.

Preparation before removing Icarus.exe.

Voor het eigenlijke verwijdering, Wij raden u aan de volgende voorbereidende stappen te doen.

- Zorg ervoor dat u deze instructies altijd open en in de voorkant van je ogen.

- Doe een back-up van al uw bestanden, zelfs als ze konden worden beschadigd. U moet een back-up van uw gegevens met een cloud backup oplossing en verzekeren van uw bestanden tegen elke vorm van verlies, zelfs van de meest ernstige bedreigingen.

- Wees geduldig als deze een tijdje zou kunnen nemen.

- Scannen op malware

- Registers repareren

- Verwijder virusbestanden

Stap 1: Scan for Icarus.exe with SpyHunter Anti-Malware Tool

Stap 2: Verwijder eventuele registers, created by Icarus.exe on your computer.

De doorgaans gericht registers van Windows-machines zijn de volgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

U kunt ze openen door het openen van het Windows-register-editor en met weglating van alle waarden, created by Icarus.exe there. Dit kan gebeuren door de stappen onder:

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.

Tip: Om een virus gecreëerd waarde te vinden, U kunt met de rechtermuisknop op te klikken en klik op "Wijzigen" om te zien welk bestand het is ingesteld om te werken. Als dit het virus bestand locatie, Verwijder de waarde.Stap 3: Find virus files created by Icarus.exe on your PC.

1.Voor Windows 8, 8.1 en 10.

Voor nieuwere Windows-besturingssystemen

1: Op het toetsenbord druk + R en schrijf explorer.exe in de Rennen tekstvak en klik dan op de OK knop.

2: Klik op uw pc uit de snelle toegang bar. Dit is meestal een icoon met een monitor en de naam is ofwel "Mijn computer", "My PC" of "Deze PC" of hoe je het hebt genoemd.

3: Navigeer naar het zoekvak in de rechterbovenhoek van het scherm van uw pc en typ "echter in meerdere contexten:" en waarna typt u de bestandsextensie. Als u op zoek bent naar kwaadaardige executables, Een voorbeeld kan zijn "echter in meerdere contexten:exe". Na het doen van dat, laat een spatie en typ de bestandsnaam die u denkt dat de malware is gemaakt. Hier is hoe het kan verschijnen als het bestand is gevonden:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Voor Windows XP, Uitzicht, en 7.

Voor oudere Windows-besturingssystemen

In oudere Windows-besturingssystemen zou de conventionele aanpak de effectieve moeten zijn:

1: Klik op de Start Menu icoon (meestal op uw bottom-links) en kies vervolgens de Zoeken voorkeur.

2: Na het zoekvenster verschijnt, kiezen Meer geavanceerde opties van de search assistent doos. Een andere manier is door te klikken op Alle bestanden en mappen.

3: Na dat type de naam van het bestand dat u zoekt en klik op de knop Zoeken. Dit kan enige tijd duren, waarna de resultaten worden weergegeven. Als u het kwaadaardig bestand hebt gevonden, u kunt kopiëren of openen de locatie door rechtermuisknop te klikken ben ermee bezig.

Nu moet je in staat om elk bestand op Windows ontdekken zolang het op uw harde schijf en is niet verborgen via speciale software.

Icarus.exe FAQ

What Does Icarus.exe Trojan Do?

The Icarus.exe Trojaans is een kwaadaardig computerprogramma ontworpen om te ontwrichten, schade, of ongeautoriseerde toegang verkrijgen naar een computersysteem. Het kan worden gebruikt om gevoelige gegevens te stelen, controle krijgen over een systeem, of andere kwaadaardige activiteiten starten.

Kunnen Trojaanse paarden wachtwoorden stelen??

Ja, Trojans, like Icarus.exe, kan wachtwoorden stelen. Deze kwaadaardige programma's are designed to gain access to a user's computer, slachtoffers bespioneren en gevoelige informatie zoals bankgegevens en wachtwoorden stelen.

Can Icarus.exe Trojan Hide Itself?

Ja, het kan. Een Trojaans paard kan verschillende technieken gebruiken om zichzelf te maskeren, inclusief rootkits, encryptie, en verduistering, om zich te verbergen voor beveiligingsscanners en detectie te omzeilen.

Kan een Trojaans paard worden verwijderd door Factory Reset?

Ja, een Trojaans paard kan worden verwijderd door uw apparaat terug te zetten naar de fabrieksinstellingen. Dit komt omdat het het apparaat in de oorspronkelijke staat zal herstellen, het verwijderen van schadelijke software die mogelijk is geïnstalleerd. Houd er rekening mee dat er geavanceerdere Trojans zijn die achterdeurtjes achterlaten en opnieuw infecteren, zelfs na een fabrieksreset.

Can Icarus.exe Trojan Infect WiFi?

Ja, het is mogelijk dat een trojan wifi-netwerken infecteert. Wanneer een gebruiker verbinding maakt met het geïnfecteerde netwerk, de Trojan kan zich verspreiden naar andere aangesloten apparaten en kan toegang krijgen tot gevoelige informatie op het netwerk.

Kunnen Trojaanse paarden worden verwijderd?

Ja, Trojaanse paarden kunnen worden verwijderd. Dit wordt meestal gedaan door een krachtig antivirus- of antimalwareprogramma uit te voeren dat is ontworpen om schadelijke bestanden te detecteren en te verwijderen. In sommige gevallen, handmatige verwijdering van de Trojan kan ook nodig zijn.

Kunnen Trojaanse paarden bestanden stelen?

Ja, Trojaanse paarden kunnen bestanden stelen als ze op een computer zijn geïnstalleerd. Dit wordt gedaan door de malware auteur of gebruiker om toegang te krijgen tot de computer en vervolgens de bestanden te stelen die erop zijn opgeslagen.

Welke anti-malware kan Trojaanse paarden verwijderen?

Antimalwareprogramma's zoals SpyHunter zijn in staat om Trojaanse paarden op uw computer te scannen en van uw computer te verwijderen. Het is belangrijk om uw anti-malware up-to-date te houden en uw systeem regelmatig te scannen op schadelijke software.

Kunnen Trojaanse paarden USB infecteren?

Ja, Trojaanse paarden kunnen infecteren USB apparaten. USB-trojans wordt meestal verspreid via schadelijke bestanden die van internet zijn gedownload of via e-mail zijn gedeeld, allowing the hacker to gain access to a user's confidential data.

About the Icarus.exe Research

De inhoud die we publiceren op SensorsTechForum.com, this Icarus.exe how-to removal guide included, is het resultaat van uitgebreid onderzoek, hard werken en de toewijding van ons team om u te helpen het specifieke trojan-probleem op te lossen.

How did we conduct the research on Icarus.exe?

Houd er rekening mee dat ons onderzoek is gebaseerd op een onafhankelijk onderzoek. We hebben contact met onafhankelijke beveiligingsonderzoekers, waardoor we dagelijks updates ontvangen over de nieuwste malwaredefinities, inclusief de verschillende soorten trojans (achterdeur, downloader, infostealer, losgeld, etc.)

Bovendien, the research behind the Icarus.exe threat is backed with VirusTotal.

Om de dreiging van trojans beter te begrijpen, raadpleeg de volgende artikelen die deskundige details bieden:.