Een nieuw rapport van Forescout's Vedere Labs onthult alarmerende kwetsbaarheden op het gebied van cyberbeveiliging in zonne-energiesystemen die zijn geproduceerd door enkele van de grootste namen in de sector – Zonnebloem, Growatt, en SMA. Deze gebreken, gezamenlijk SUN genoemd:OMLAAG, zou potentieel de deur kunnen openen voor cyberaanvallen gericht op energieproductie, rooster stabiliteit, en consumentengegevens.

ZON:DOWN Kwetsbaarheden: Zwakke schakels in de zonne-infrastructuur

Uit het onderzoek van Forescout is gebleken 46 duidelijke kwetsbaarheden over verschillende componenten in zonne-energie-ecosystemen, Inclusief:

- Zonnemonitoren (38%)

- Cloudbeheerplatformen (25%)

- Fotovoltaïsch (PV) Omvormers (15%)

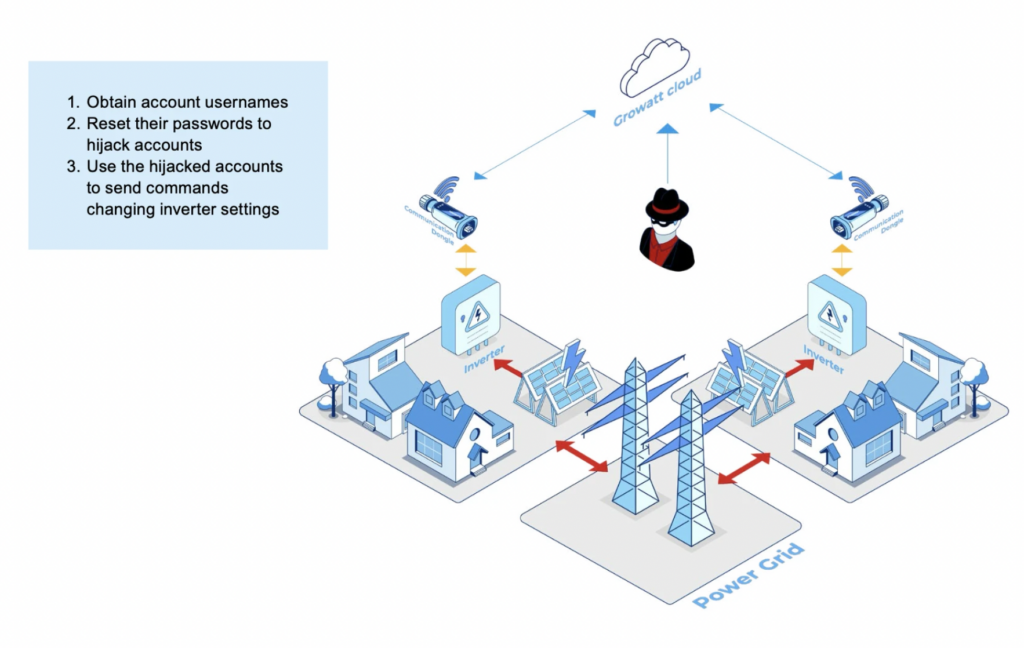

Deze gebreken werden gevonden in zowel hardware- als software-interfaces die verbinding maken met openbare netwerken, waardoor ze bijzonder vatbaar zijn voor op afstand exploiteren. Sommige kunnen aanvallers in staat stellen om volledige controle te krijgen over zonne-omvormers of zich voor te doen als clouddiensten die worden gebruikt voor updates en monitoring..

Volgens de onderzoekers, de “bevindingen tonen een onveilig ecosysteem aan - met gevaarlijke gevolgen voor de energievoorziening en de nationale veiligheid.”

Hoewel elk residentieel zonnesysteem een beperkte hoeveelheid energie produceert, Hun gezamenlijke output bedraagt tientallen gigawatts, waardoor hun gezamenlijke impact op de cyberveiligheid en de betrouwbaarheid van het elektriciteitsnet te groot is om te negeren..

Zonne-omvormers: Het stille doelwit

PV-omvormers (of fotovoltaïsche omvormers), verantwoordelijk voor het omzetten van door zonne-energie opgewekte gelijkstroom in wisselstroom voor het net, zijn een groeiend doelwit voor cybercriminelen. Aanvallers die deze systemen misbruiken, kunnen:

- Pas het vermogen aan om het net te destabiliseren

- Zonne-energiesystemen op afstand uitschakelen

- Valse gegevens in monitoringplatforms injecteren

- Vorm grootschalige botnets voor gedistribueerde aanvallen

Real-world implicaties voor netstabiliteit

Deze kwetsbaarheden zijn niet hypothetisch. Als een aanvaller de controle krijgt over zelfs maar 2% van de zonne-omvormers in een bepaalde regio, het zou het elektriciteitsnet zo kunnen destabiliseren dat noodsystemen in werking treden of, in ernstige gevallen, veroorzaken grootschalige black-outs vanwege de gevoeligheid van het net voor plotselinge storingen. Door de opkomst van gedistribueerde zonne-energie in zowel residentiële als industriële omgevingen, de risico's nemen alleen maar toe.

Veiligheidslekken in de zonne-energievoorzieningsketen

Een andere zorg is het ontbreken van consistente beveiligingspraktijken bij fabrikanten en integrators.. Veel apparaten nog verouderde firmware gebruiken, zwakke authenticatie, of open poorten. Cloudplatformen, ook, bleken niet over de juiste validatie te beschikken, hen blootstellen aan spoofing en imitatie aanvallen.

Bovendien, omdat externe installateurs deze systemen vaak configureren, Het handhaven van sterke cybersecuritynormen in het hele ecosysteem wordt nog ingewikkelder.

Aanbevelingen om de cyberbeveiliging van zonne-energie tegen SUN te versterken:OMLAAG

voor Fabrikanten

- Implementeer secure-by-design-principes

- Bied regelmatig firmware-updates en beveiligingspatches aan

- Gebruik encryptie en sterke authenticatie voor alle verbindingen

Voor commerciële en industriële exploitanten

- Cybersecurityvoorwaarden opnemen in aanbestedingscontracten

- Voer systeembrede risicobeoordelingen en pentests uit

- Segmenteer netwerken en zorg voor zichtbaarheid in zonne-energie-apparaten

- Controleer op anomalieën en ongebruikelijke verkeerspatronen

Voor beleidsmakers en toezichthouders

- Classificeer zonnecomponenten als kritieke infrastructuur

- Handhaaf de naleving van NIST- en DOE-cybersecurity

- Ondersteun publiek-private samenwerking op het gebied van dreigingsinformatie

Conclusie: Hoe de toekomst van hernieuwbare energie veilig te stellen

Wat dit onderzoek uiteindelijk onthult is een spanning tussen innovatie en veiligheid. Een spanning die, als er niets aan gedaan wordt, zou de vooruitgang die we boeken op weg naar een duurzamere toekomst kunnen ondermijnen.

De ZON:DOWN-kwetsbaarheden zijn niet alleen technische vergissingen, omdat ze een systematische onderschatting weerspiegelen van hoe cyberbeveiligingsrisico's samen met de fysieke infrastructuur schalen. Zonne-omvormers, ooit gezien als eenvoudige hardware, zijn geëvolueerd tot intelligente, netwerkapparaten die diep in onze energiesystemen zijn ingebed. Maar met die intelligentie komt ook blootstelling, en met blootstelling, kwetsbaarheid.

Wat we nodig hebben is een verandering in denkwijze. Energieproducenten en technologiefabrikanten kunnen het zich niet langer veroorloven om cyberbeveiliging als een secundaire zorg te beschouwen of als een functie die later moet worden gepatcht.. Veiligheid moet vanaf het begin in de architectuur van elk aangesloten energieapparaat worden ingebouwd.

Bovendien, Er zit een ethische dimensie aan deze kwesties. Energiesystemen voorzien niet alleen steden van stroom, terwijl ze de ideologie van een duurzamere toekomst introduceren. Wanneer de hulpmiddelen voor hernieuwbare energie onbeschermd blijven, We riskeren niet alleen de instabiliteit van het elektriciteitsnet, maar ook het publieke vertrouwen in de technologieën die ons naar een schonere wereld moeten leiden., eerlijkere wereld.

Het gesprek over hernieuwbare energie moet nu evolueren en cyberveiligheid als ruggengraat van veerkracht omvatten. Alleen door veiligheid te integreren met duurzaamheid kunnen we een energietoekomst bouwen die niet alleen groen is, maar ook veilig, stal, en duurzaam.

Ontdek de volledige technische analyse en gedetailleerde kwetsbaarheden in Officieel rapport van Forescout.