Den CobInt Trojan er en nyligt udtænkt malware, der er blevet identificeret i flere igangværende angreb. Det er en opgraderet version af en tidligere våben, der har potentiale til at inficere hele netværk af computere. En farlig karakteristisk for det er dens evne til at implementere forskellige moduler efter den type offer. Vores artikel viser den typiske belastning adfærd og viser inficerede computere kan inddrives.

Trussel Summary

| Navn | CobInt Trojan |

| Type | Trojan |

| Kort beskrivelse | Den CobInt Trojan er en computervirus, der er designet til at stille infiltrere computersystemer, aktive infektioner vil spionere på offeret brugere. |

| Symptomer | Ofrene kan ikke opleve nogen synlige symptomer på infektion. |

| Distributionsmetode | Freeware installationer, Bundtede pakker, Scripts og andre. |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

| Brugererfaring | Tilmeld dig vores forum at diskutere CobInt Trojan. |

CobInt Trojan - distributionsmetoder

Den CobInt Trojan er den seneste malware trussel kommer det fra Cobalt hacking kollektive. Det menes, at dette blot er en næste generation opdateret trussel baseret på deres tidligere våben.

Den nyligt opdaterede version blev oprindeligt opdaget i et angreb kampagne i august med fokus på russiske og rumænske banker og finansielle institutioner. Tidligere versioner af det blev konfigureret til at gribe ind over for virksomheder som teleudbydere, fremstillingsindustrien, sundhedspleje organisationer og etc.

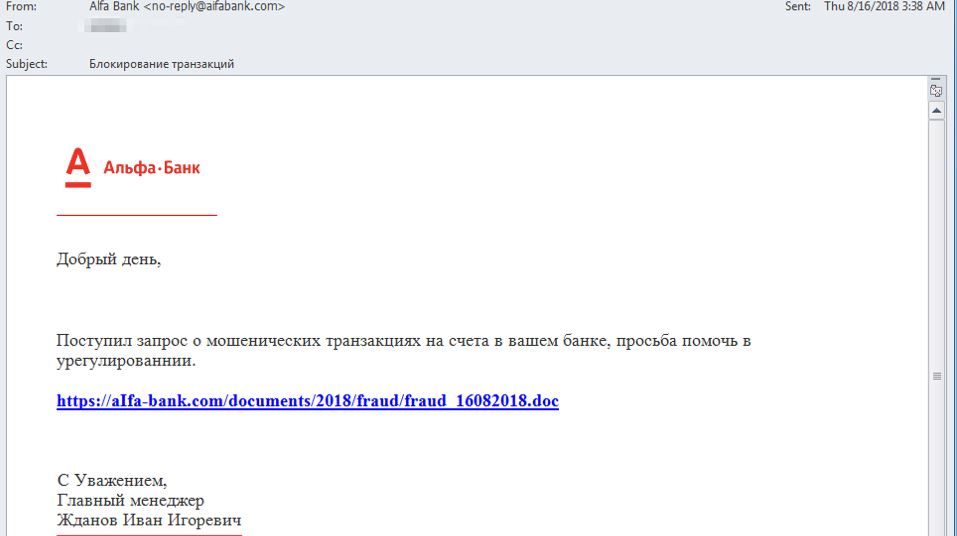

Den mest fremtrædende fordeling, der anvendes af de kriminelle synes at være afsendelse af phishing e-mails organiseret af et specielt kit anvendes af hackere. De kan sprede virus filer, inficerede dokumenter og andre nyttelast luftfartsselskaber direkte eller hyperlink dem i kroppen indhold. E-mails er designet til at fremstå som sendes af en populær internettjeneste eller

I august er der observeret fire angreb kampagner, det meste af gearing en udnytte, der udnytter en sårbarhed i Microsoft Office-programmer. En analyse af tilfangetagne prøver indikerer, at særlig trussel er den der er beskrevet i CVE-2018-8174 rådgivende. Det læser følgende:

En fjernkørsel sårbarhed i den måde, at VBScript motor håndterer objekter i hukommelsen. Sårbarheden kan korrupte hukommelse på en sådan måde, at en hacker kunne udføre vilkårlig kode i forbindelse med den aktuelle bruger. En hacker, som det lykkes at udnytte sårbarheden kunne få de samme brugerrettigheder som den aktuelle bruger. Hvis den aktuelle bruger er logget på med administrative brugerrettigheder, som en hacker udnytte sårbarheden kunne tage kontrol over et berørt system,. En hacker kunne derefter installere programmer; visning, lave om, eller slette data; eller oprette nye konti med komplette brugerrettigheder.

I en webbaseret angrebsscenarie, en angriber kunne være vært for et særligt udformet hjemmeside, der er designet til at udnytte sårbarheden gennem Internet Explorer og derefter overbevise en bruger for at se hjemmesiden. En hacker kan også integrere et ActiveX-objekt er markeret “sikkert for initialisering” i et program eller Microsoft Office-dokument, der er vært IE rendering engine. Angriberen kunne også drage fordel af kompromitterede websteder og websteder, der accepterer eller vært bruger-forudsat indhold eller reklamer. Disse hjemmesider kan indeholde særligt udformet indhold, der kunne udnytte sårbarheden.

Som sådan ved interaktion med ondsindede dokumenter af enhver populære form for CobInt Trojan: rige tekstdokumenter, regneark, præsentationer og databaser. Når de åbnes en underretning boks vises beder brugerne til at aktivere de indbyggede scripts, hvis dette sker infektionen vil følge.

Tre andre Office-relaterede sårbarheder, der bliver brugt er følgende:

- CVE-2017-8570 - En fjernkørsel sårbarhed findes i Microsoft Office-software, når den ikke korrekt håndtere objekter i hukommelsen. En hacker, som det lykkes at udnytte sårbarheden kunne bruge en særligt udformet fil til at udføre handlinger i sikkerheden forbindelse med den aktuelle bruger. For eksempel, filen kan derefter tage handlinger på vegne af logget på med de samme tilladelser som den aktuelle bruger.

- CVE-2017-11.882 - Microsoft Office 2007 Service pakke 3, Microsoft Office 2010 Service pakke 2, Microsoft Office 2013 Service pakke 1, og Microsoft Office 2016 muligt for en hacker at køre vilkårlig kode i forbindelse med den aktuelle bruger ved ikke at korrekt håndtere objekter i hukommelsen.

- CVE-2018-0802 - Equation Editor i Microsoft Office 2007, Microsoft Office 2010, Microsoft Office 2013, og Microsoft Office 2016 tillade en fjernkørsel sårbarhed grund af den måde objekter håndteres i hukommelsen.

Relaterede scripts, der kan hjælpe med at levere den trojanske trussel mod målcomputerne omfatter også web-scripts - de kan forårsage den farlige adfærd og kan gøre brug af forskellige interaktive elementer: bannere, pop-ups, annoncer og etc.

Da de igangværende angreb rettet mod finansielle institutioner den trojanske installation kode kan indlejres i ansøgning installatører - de er hacker-skabt setup filer af populære software, at de kunder eller virksomhedens medarbejdere kan bruge. De kan uploades til hacker-kontrollerede portaler download- at efterligne officiel leverandør download sider. Ved at bruge lignende klingende domænenavne og sikkerhedscertifikater brugerne kan blive narret til at downloade ondsindede installationsprogrammet pakker.

CobInt Trojan - Detaljeret beskrivelse

Den CobInt Trojan infektion følger en kompleks infektion mønster– der generelt opdeles i tre hovedfaser.

Den første fase af infektion er nyttelasten levering selve. Afhængigt af metoden for infektion dette kan gøres via et script eller et program dropper. Det ville forbinde til en foruddefineret download-server fra hvor på anden fase modulerne er hentet. Hele CobInt Trojan er modulært i naturen, og det kan interagere med komponenter, der downloades i forskellige stadier, dette gør det muligt for kriminelle at udtænke tilpassede parametre i henhold til hver enkelt kampagne eller målrette sig. Dette trin erhverver den vigtigste ondsindede modul og alle komponenter, der er nødvendige i løbet af den kommende installation.

Den CobInt Trojan derefter startes som er det andet trin som defineret i adfærdsmønstret. Ligesom andre typiske stammer den vil forbinde til en bestemt hacker-kontrolleret server. Det sker via en sikker, stabil og krypteret forbindelse, der gør det muligt for operatørerne at udspionere brugerne, overtage kontrollen over deres maskiner og implementere andre trusler.

I løbet af sin udførelse af de forskellige processer er forklædt som Windows-funktioner ved at ansætte en avanceret beskyttelse stealth beskyttelse modul. Det er i stand til at tilslutte op til system processer og efterligne dem. Ved at sammenligne det med andre lignende trusler kan det også indeholde en procesdata høst der kan høste oplysninger, der kan inddeles i to hovedkategorier:

- Privat brugerdata - Den ondsindede motor kan kapre følsomme oplysninger, der kan bruges til at afsløre identiteten af ofrene. Et eksempel liste omfatter deres navn, adresse, placering, interesser, placering og eventuelle gemte kontooplysninger.

- Kampagne Metrics - Den ondsindede motor kan høste data, der kan bruges til at optimere kampagnerne. Dette omfatter en rapport over alle installerede hardwarekomponenter, operativsystem værdier og brugerindstillinger.

Den tredje trin i infektionsprocessen er indsættelsen af alle ekstra moduler. De kan være forskellige afhængigt af de igangværende kampagne instruktioner.

Fremtidige versioner kan konfigureres til at køre flere processer såsom følgende:

- Windows Registry Ændringer - En leverede modul kan konfigureres til at anvende forskellige ændringer til registreringsdatabasen i Windows. Hvis de er lavet mod operativsystemet derefter samlede præstation kan forringe. Ændringer af individuelle ansøgninger kan resultere i manglende evne til at køre visse funktioner.

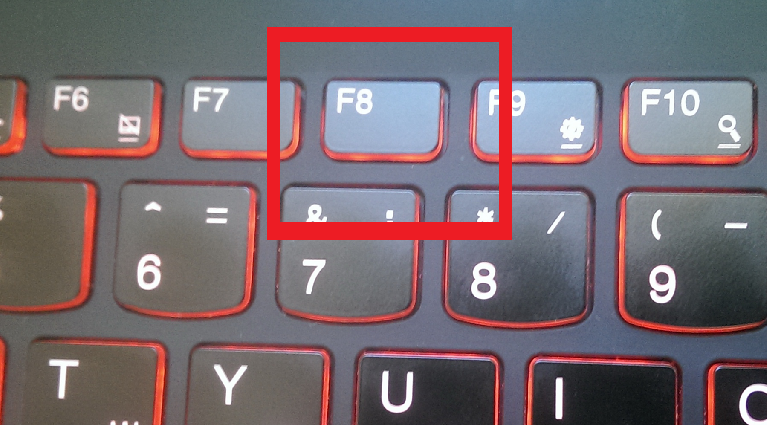

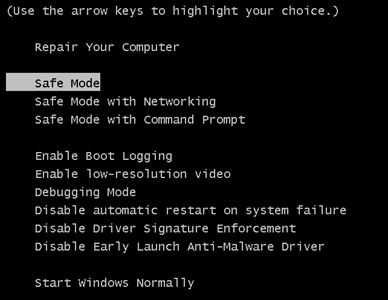

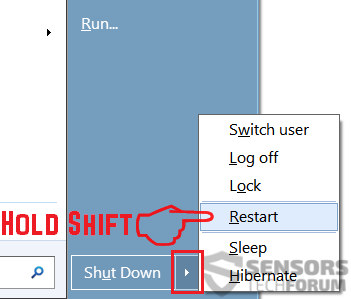

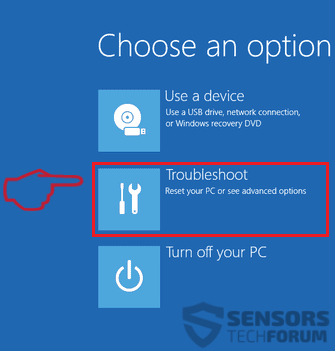

- Vedvarende installation - Det CobInt trojanske kan installeres som en vedvarende trussel, som automatisk vil starte motoren, når computeren er tændt. Dette kan alo deaktivere bestemte systemtjenester og adgangen til inddrivelse startmenuen.

- Slet kommandoer - Motoren kan identificere og slette Shadow Volume Kopier og Systemgendannelse point. Dette kan gøre systemgendannelse meget vanskelig.

- Yderligere moduler Deployment - inficerede vært kan bestilles til at downloade andre trusler automatisk.

Vi forventer, at den trojanske vil blive opdateret i fremtiden med yderligere funktionalitet.

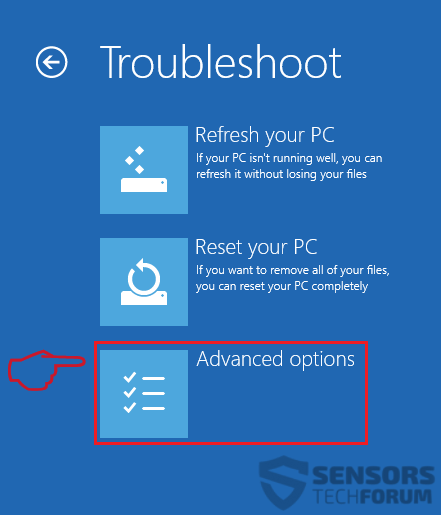

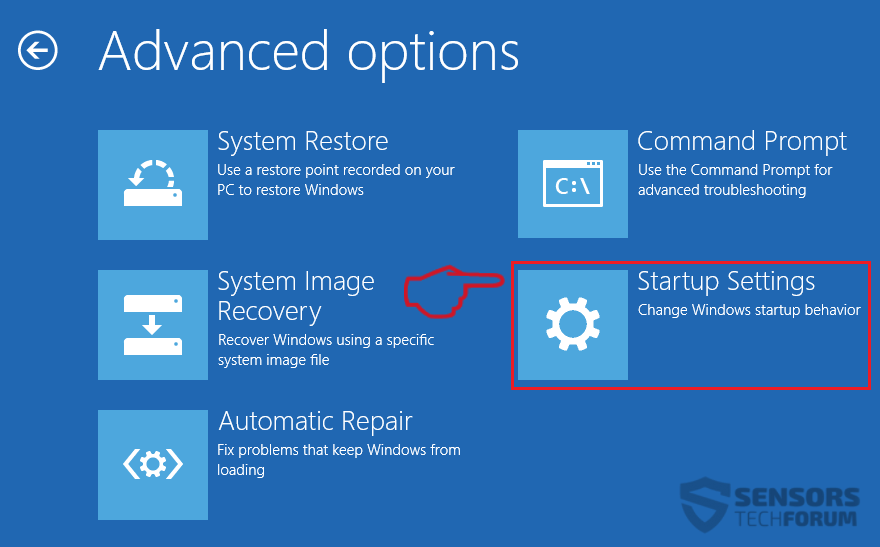

Fjern CobInt Trojan Trojan

Hvis din computer-system fik inficeret med CobInt Trojan Trojan, du skal have lidt erfaring med at fjerne malware. Du bør slippe af med denne trojanske så hurtigt som muligt, før det kan få mulighed for at sprede sig yderligere og inficere andre computere. Du bør fjerne den trojanske og følg trin-for-trin instruktioner guide leveres nedenfor.

Note! Dit computersystem kan blive påvirket af CobInt Trojan og andre trusler.

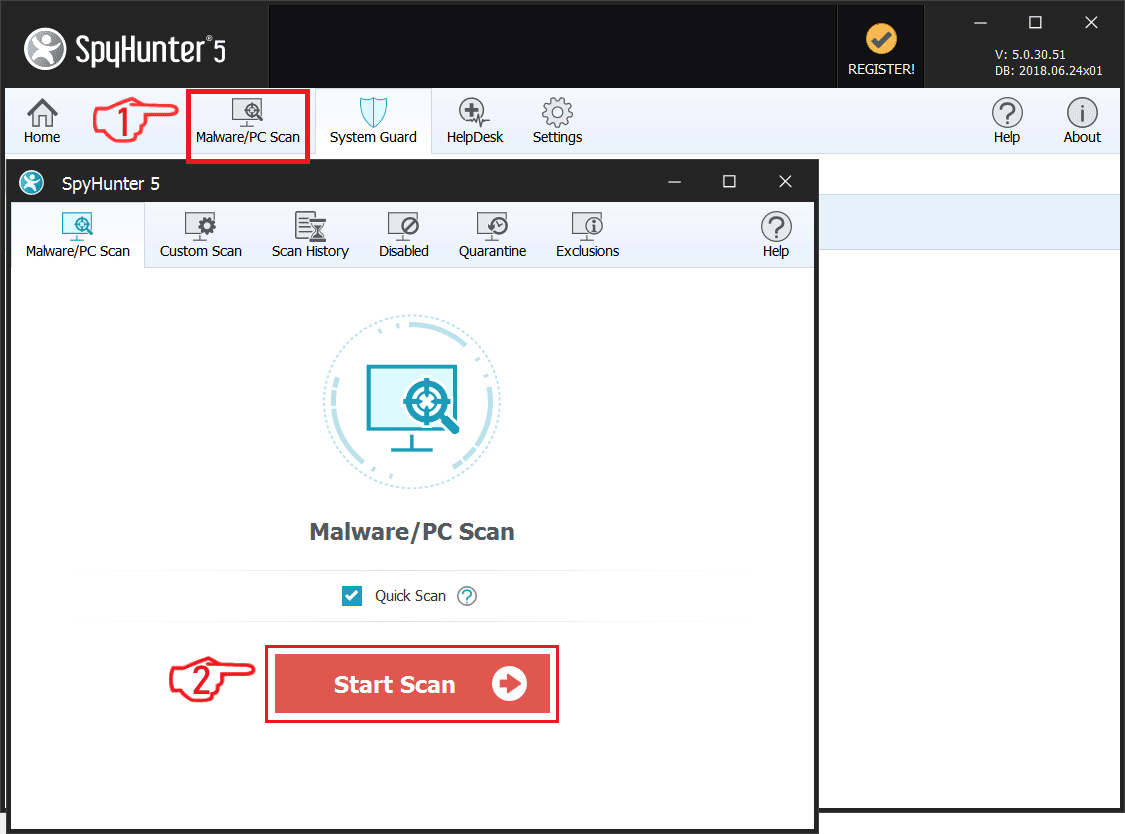

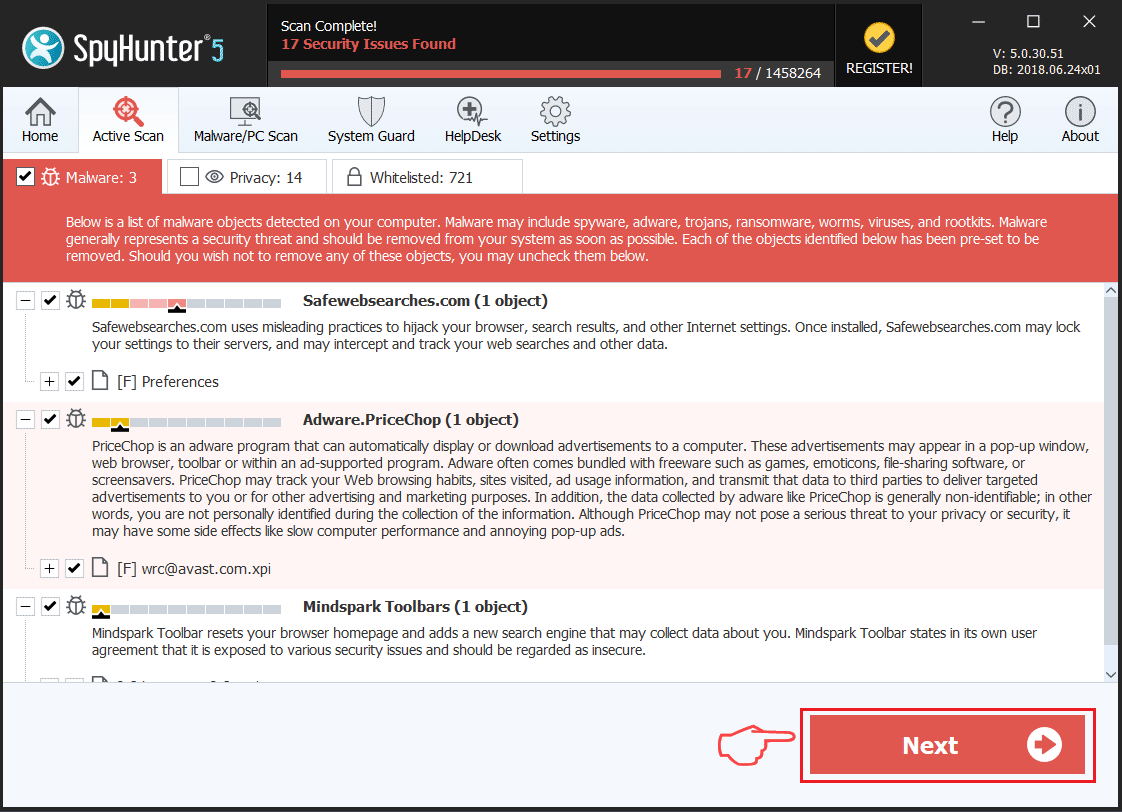

Scan din pc med SpyHunter

SpyHunter er en kraftfuld malware fjernelse værktøj designet til at hjælpe brugerne med dybdegående systemets sikkerhed analyse, detektering og fjernelse af CobInt Trojan.

Husk, at SpyHunter scanner er kun for malware afsløring. Hvis SpyHunter registrerer malware på din pc, du bliver nødt til at købe SpyHunter har malware fjernelse værktøj til at fjerne malware trusler. Læs vores SpyHunter 5 bedømmelse. Klik på de tilsvarende links til at kontrollere SpyHunter s EULA, Fortrolighedspolitik og Kriterier trusselsvurdering.

For at fjerne CobInt Trojan følge disse trin:

Brug SpyHunter at scanne for malware og uønskede programmer

Preparation before removing CobInt Trojan.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter CobInt Trojan med SpyHunter Anti-Malware-værktøj

Trin 2: Rens eventuelle registre, oprettet af CobInt Trojan på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af CobInt Trojan der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by CobInt Trojan on your PC.

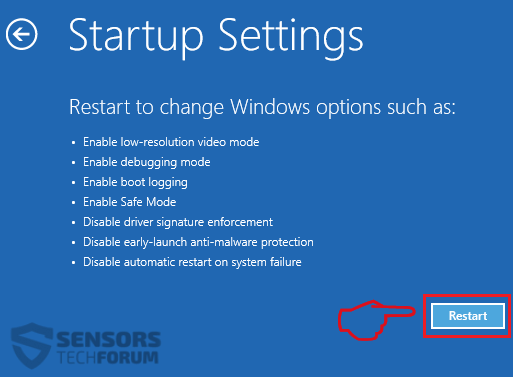

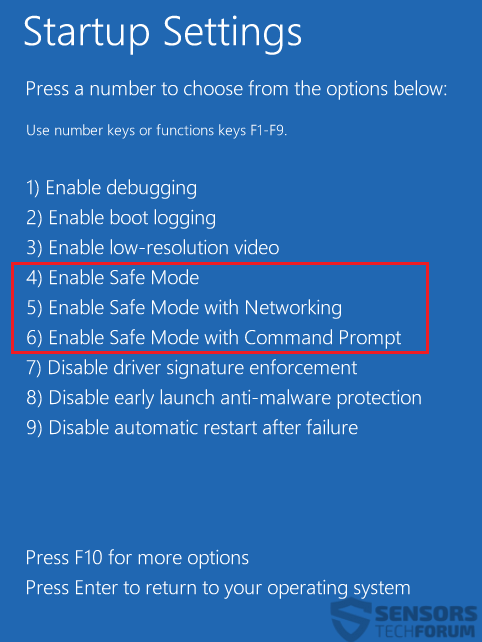

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

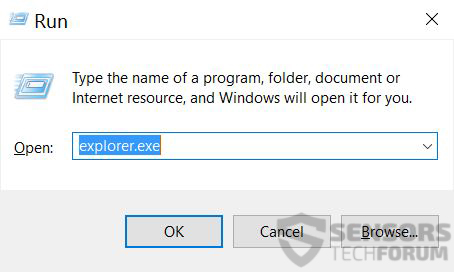

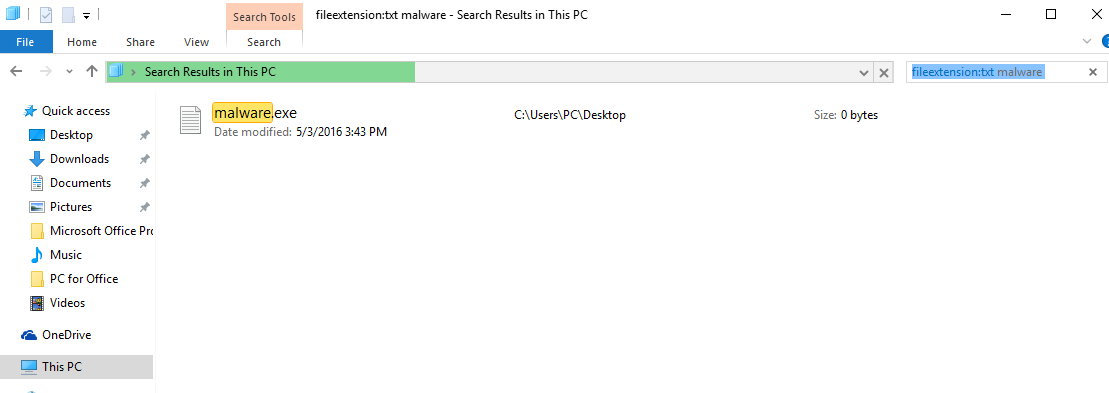

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

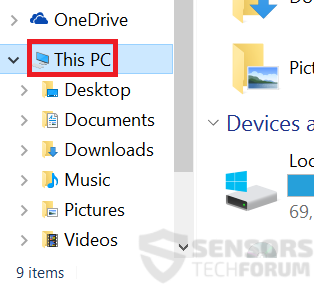

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

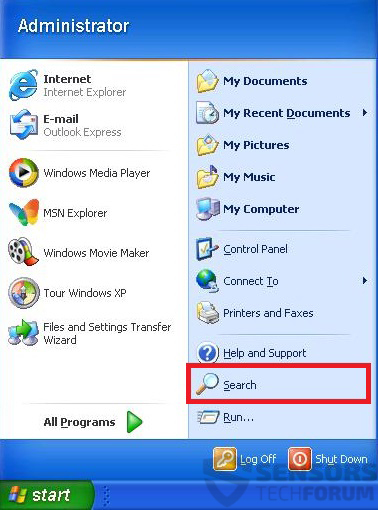

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

CobInt Trojan FAQ

What Does CobInt Trojan Trojan Do?

The CobInt Trojan Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like CobInt Trojan, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can CobInt Trojan Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can CobInt Trojan Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the CobInt Trojan Research

Indholdet udgiver vi på SensorsTechForum.com, this CobInt Trojan how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on CobInt Trojan?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the CobInt Trojan threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.

1. I Windows XP, Vista og 7.

1. I Windows XP, Vista og 7. 2. For Windows 8, 8.1 og 10.

2. For Windows 8, 8.1 og 10. oplysningerne Fix registreringsdatabasen skabt af malware og PUP på din pc.

oplysningerne Fix registreringsdatabasen skabt af malware og PUP på din pc.

1. Installer SpyHunter at scanne efter CobInt Trojan og fjerne dem.

1. Installer SpyHunter at scanne efter CobInt Trojan og fjerne dem.