| Navn | CoreBot |

| Type | Trojan Stealer og Downloader |

| Kort beskrivelse | Stjæler alle typer legitimationsoplysninger – login detaljer, finansielle oplysninger, filer, etc. |

| Symptomer | Viser sig af forskellige objekter i forskellige brugergrupper mapper eller skrivebordet eller ved opstart. Filer, der er kodet med ukendte udvidelser |

| Distributionsmetode | Spam mails. MITM angreb, ondsindede omdirigeringer. |

| Værktøj Detection | Hent SpyHunter, for at se, om dit system er blevet påvirket af CoreBot |

En farlig malware-infektion er blevet påvist i naturen. Det kaldes CoreBot, og det kan forårsage en masse kaos og hovedpine for mange brugere. Det er hovedsageligt fokuseret på at stjæle information uden nogen form for begrænsninger. Ifølge IBMs rapport denne trojan inficerer computere hovedsageligt via dropper, angriber straks svchost.exe, en kritisk Windows-proces. Mere i det end det, denne RAT (Remote Access Tool) oprettes i en bestemt metode, at lade det forblive uopdaget, mens der indsættes nye metoder til datatyveri fra offercomputeren. Forskere fra IBM Security X-Force rapporterer, at trusselnavnet er godt skjult, og den mest antivirusprogramrapport er som Dynamer!ac eller nogle andre lignende trusler.

En farlig malware-infektion er blevet påvist i naturen. Det kaldes CoreBot, og det kan forårsage en masse kaos og hovedpine for mange brugere. Det er hovedsageligt fokuseret på at stjæle information uden nogen form for begrænsninger. Ifølge IBMs rapport denne trojan inficerer computere hovedsageligt via dropper, angriber straks svchost.exe, en kritisk Windows-proces. Mere i det end det, denne RAT (Remote Access Tool) oprettes i en bestemt metode, at lade det forblive uopdaget, mens der indsættes nye metoder til datatyveri fra offercomputeren. Forskere fra IBM Security X-Force rapporterer, at trusselnavnet er godt skjult, og den mest antivirusprogramrapport er som Dynamer!ac eller nogle andre lignende trusler.

CoreBot - infektionsmetoder

Malware som CoreBot kan inficere systemer via massiv spam e-mail kampagner. Også, målrettede angreb kan være årsagen til nogle infektioner. Målrettede angreb er hovedsageligt til stede, hvor der er organisationer eller LAN'er (Lokale netværk) indeholdende gennemsnit og stort antal enheder. En god strategi til at inficere en enorm mængde brugere er ved at bruge en kaldet tilgang spoof-mailing. Det er let at gennemføre, når du prøver at narre en bruger. Alt hvad du behøver at vide er oplysninger om, hvem han korresponderer via e-mail ofte for at maskere det. Når det kommer til at inficere organisationer, dog, angriberen skal være meget godt informeret om Microsoft Outlook og andre mailprogrammer (Mozilla Thunderbird, etc.), fordi de har spoof-e-mail-opdagelsesprotokoller. Mere i det end det, angribere skal forbindes direkte til serveren i organisationen og være inden for det lokale netværk for at kunne sende beskeden lokalt. Grundlæggende i dette tilfælde foretrækker mange angribere måske 'Hands-on' tilgang.

CoreBot - Mere om informations stjæling af software

Oplysninger, der stjæler trojanere, kan variere meget i deres infektionsmetoder, metoder til datatyveri, når de stjæler, vælger de at oprette en botnet (zombienetværk). Enten måde, Trojanske stjælere, ligesom CoreBot snuse bruger-pc'en til email legitimationsoplysninger, online-kontooplysninger og alle typer økonomiske data. Alt kan overføres til angribernes servere, hvor oplysningerne kunne filtreres manuelt og prioriteres efter relevans. Mange trojanske botnet-angribere sælger normalt stjålne oplysninger på underjordiske markeder til andre brugere. Det er en almindelig praksis at sælge information taget fra organisationer til konkurrenter.

Som tidligere nævnt, CoreBot bruger en dropper at infiltrere et brugersystem. Når denne bestemte kode er sat i handling, det aktiverer straks svchost type proces. Denne proces bruges som rygrad og gør det muligt at optage ondsindede filer på maskinens hukommelsesdrev. Efter at dropper har udført sit job, det lukker.

Følgende trin for CoreBot er at oprette en UID (entydig identifikator). Denne type kode kan bruges med det formål at kommunikere med hinanden Windows Registry Editor.

Mere til det end at IBM-ingeniører rapporterer, at denne type trussel bruger et pluginsystem, der gør det muligt at downloade .dll-filer og plugins fra angribernes kontrolcenter.

Også, forskere siger, at på trods af CoreBots evne til at stjæle adgangskoder, det er ikke i stand til at registrere live data fra online browsing. Det er hovedsageligt fokuseret på at skaffe gemte loginoplysninger i de fleste berømte webbrowsere. Også, truslen scanner for alle adgangskoder, der er gemt på computeren af forskellige klienter, samt information om online tegnebøger og e-betalingsdata.

Malware har også en meget specifik algoritme, så den kan kommunikere sikkert med kontrolserveren via automatisk oprettede brugerdefinerede domænenavne. Disse særlige navne oprettes med det formål kun at være kendt af angriberen, og det tager en erfaren specialist at vende ingeniør og opdage dem. Denne type kommunikation er fremragende til botnet, og disse domænenavne ændres muligvis eller forbliver ikke at blive opdaget over tid. En meget interessant opdagelse, vedrørende DGA (Domænegenereringsalgoritme), var det, i dette tilfælde, malware opretter et domæne baseret på enhedens placering.

Hvad der er skræmmende for denne særlige trussel er, at CoreBot muligvis bruger Windows Power Shell til at downloade anden malware, såsom ransomware (CryptoWall, BitCrypt, etc.), andre trojanske heste, rootkits, keyloggers og mere malware på den inficerede computer.

CoreBot er især risikabelt for organisationer, fordi hvis det inficerer et vigtigt udstyr, lagring af alle værdifulde oplysninger, kan få adgang til og stjæle kritiske medarbejderdata. Hvad er værre, CoreBot kan få kundeoplysninger, såsom tilfældet med den nylige Ashley Madisons kundeinformationsudgivelse.

CoreBot – Sådan fjerner og beskytter du dig selv?

For at forhindre, at sådanne trusler trænger ind i dit forsvar, standardbeskyttelsesprotokoller er muligvis ikke effektive mod CryptoBot. Du skal bruge usædvanlige metoder til datadistribution inden for din virksomhed, som at gemme data offline og opbevare dem på sikre maskiner, der ikke engang har netværkskort. Disse maskiner kan kun tændes, når det er nødvendigt, og datadistributionen til dem skal altid ske fra en sikker hukommelsesbærer. Dette er en måde at beskytte data på, men det er bestemt ikke den bedste. Den vigtigste detalje er, at uanset hvor du gemmer dine vigtige data, du bør ikke dele oplysninger om, hvordan du gemmer det på hvilket sted, fordi eksperter ved, at den største procentdel af lækket information skyldes menneskelige fejl.

Fjernelse af CoreBot skal ske i offline-tilstand, for at bryde alle aktive forbindelser med angribernes kommando- og kontrolservere. Det anbefales at følge vejledningen herunder for at starte op i sikker tilstand og derfra udføre det sædvanlige anti-malware-scanning med et sådant program. Også, da CoreBot har den eksplicitte evne til at downloade anden malware på maskiner, Det anbefales meget at scanne computeren for en Rootkit-virus med en rootkit-fjerner type software. Rootkits er ikke en meget almindelig trussel, men hvis en cyberkriminel ønsker at forblive vedholdende i bruger-pc'en.

1. Start din pc i fejlsikret tilstand for at fjerne CoreBot.

I Windows XP, Vista, 7 systemer:

1. Fjern alle cd'er og dvd'er, og derefter Genstart pc'en fra “Start” menu.

2. Vælg en af de to muligheder, der nedenfor:

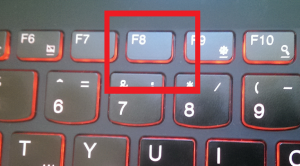

– For pc'er med et enkelt operativsystem: Tryk “F8” gentagne gange efter den første boot-skærmen dukker op i løbet af genstart af din computer. I tilfælde af Windows-logoet vises på skærmen, du er nødt til at gentage den samme opgave igen.

– For pc'er med flere operativsystemer: Тhe piletasterne vil hjælpe dig med at vælge det operativsystem, du foretrækker at starte i Fejlsikret tilstand. Tryk “F8” lige som beskrevet for et enkelt operativsystem.

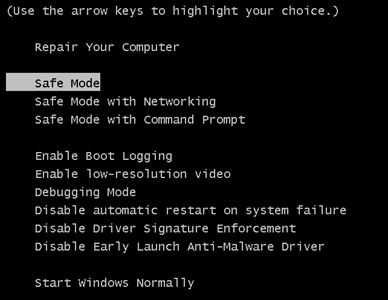

3. Som “Avancerede startindstillinger” vises, vælg Fejlsikret tilstand ønskede indstilling ved hjælp af piletasterne. Som du gøre dit valg, presse “Indtast“.

4. Log på computeren ved hjælp af din administratorkonto

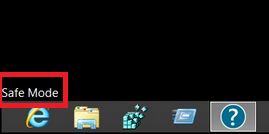

Mens computeren er i fejlsikret tilstand, ordene “Fejlsikret tilstand” vises i alle fire hjørner af skærmen.

For Windows 8, 8.1 og 10 systemer:

Trin 1: Åbn Start Menu

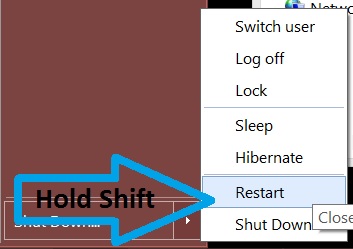

Trin 2: Mens holde Shift knap, Klik på Magt og klik derefter på Genstart.

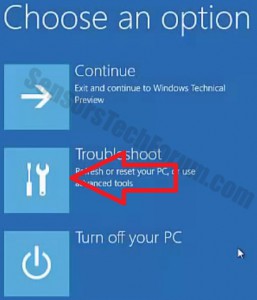

Trin 3: Efter genstart, den aftermentioned menuen vises. Derfra skal du vælge Fejlfinde.

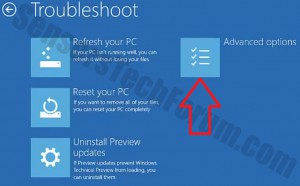

Trin 4: Du vil se Fejlfinde menu. Fra denne menu kan du vælge Avancerede indstillinger.

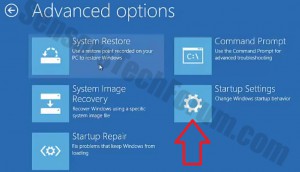

Trin 5: Efter Avancerede indstillinger menu vises, Klik på Startup Indstillinger.

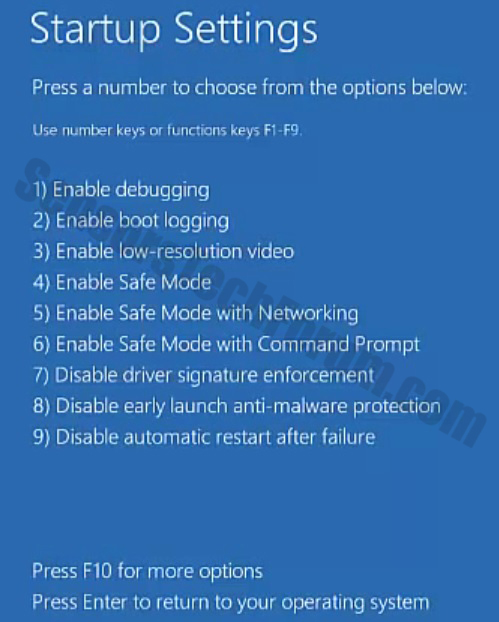

Trin 6: Klik på Genstart.

Trin 7: En menu vises ved genstart. Du bør vælge Fejlsikret tilstand ved at trykke på dens tilsvarende nummer og maskinen genstarter.

2. Fjern CoreBot automatisk ved at downloade et avanceret anti-malware-program.

For at rengøre din computer, skal du downloade en opdateret anti-malware program på en sikker pc og så installere det på den berørte computer i offline tilstand. Efter at du skal starte op i fejlsikret tilstand og scanne din computer at fjerne alt CoreBot-tilknyttet objekt

Preparation before removing CoreBot.

, Før den egentlige fjernelse proces, Vi anbefaler, at du gør følgende forberedelse trin.

- Sørg for at have disse instruktioner altid åben og foran dine øjne.

- Gør en sikkerhedskopi af alle dine filer, selv om de kunne blive beskadiget. Du bør sikkerhedskopiere dine data med en sky backup-løsning og forsikre dine filer mod enhver form for tab, selv fra de mest alvorlige trusler.

- Vær tålmodig, da det kan tage et stykke tid.

- Scan for malware

- Rette registre

- Fjern virusfiler

Trin 1: Scan efter CoreBot med SpyHunter Anti-Malware-værktøj

Trin 2: Rens eventuelle registre, oprettet af CoreBot på din computer.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, oprettet af CoreBot der. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.Trin 3: Find virus files created by CoreBot on your PC.

1.For Windows 8, 8.1 og 10.

For Nyere Windows-operativsystemer

1: På dit tastatur tryk + R og skrive explorer.exe i Løbe tekstboks og derefter klikke på Ok knap.

2: Klik på din pc fra hurtig adgang bar. Dette er normalt et ikon med en skærm og dets navn er enten "Min computer", "Min PC" eller "Denne PC" eller hvad du har navngivet det.

3: Naviger til søgefeltet øverst til højre på din pc's skærm og type "fileextension:" og hvorefter skrive filtypen. Hvis du er på udkig efter ondsindede eksekverbare, et eksempel kan være "fileextension:exe". Efter at gøre det, efterlade et mellemrum og skriv filnavnet du mener malware har skabt. Her er, hvordan det kan se ud, hvis der er fundet din fil:

NB. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.I Windows XP, Vista, og 7.

For ældre Windows-operativsystemer

I ældre Windows OS bør den konventionelle tilgang være den effektive:

1: Klik på Start Menu ikon (normalt på din nederste venstre) og vælg derefter Søg præference.

2: Efter søgningen vises, vælge Flere avancerede indstillinger fra søgningen assistent boksen. En anden måde er ved at klikke på Alle filer og mapper.

3: Efter denne type navnet på den fil, du søger, og klik på knappen Søg. Dette kan tage noget tid, hvorefter resultater vises. Hvis du har fundet den skadelig fil, du må kopiere eller åbne sin placering ved højreklikke på det.

Nu skulle du være i stand til at opdage en fil på Windows, så længe det er på din harddisk og ikke skjult via speciel software.

CoreBot FAQ

What Does CoreBot Trojan Do?

The CoreBot Trojan er et ondsindet computerprogram designet til at forstyrre, skade, eller få uautoriseret adgang til et computersystem. Det kan bruges til at stjæle følsomme data, få kontrol over et system, eller starte andre ondsindede aktiviteter.

Kan trojanske heste stjæle adgangskoder?

Ja, Trojans, like CoreBot, kan stjæle adgangskoder. Disse ondsindede programmer are designed to gain access to a user's computer, spionere på ofrene og stjæle følsomme oplysninger såsom bankoplysninger og adgangskoder.

Can CoreBot Trojan Hide Itself?

Ja, det kan. En trojaner kan bruge forskellige teknikker til at maskere sig selv, inklusive rootkits, kryptering, og formørkelse, at gemme sig fra sikkerhedsscannere og undgå registrering.

Kan en trojaner fjernes ved fabriksnulstilling?

Ja, en trojansk hest kan fjernes ved at nulstille din enhed til fabriksindstillinger. Dette skyldes, at det vil gendanne enheden til sin oprindelige tilstand, eliminering af skadelig software, der måtte være blevet installeret. Husk på, at der er mere sofistikerede trojanske heste, der forlader bagdøre og geninficerer selv efter en fabriksnulstilling.

Can CoreBot Trojan Infect WiFi?

Ja, det er muligt for en trojaner at inficere WiFi-netværk. Når en bruger opretter forbindelse til det inficerede netværk, trojaneren kan spredes til andre tilsluttede enheder og kan få adgang til følsomme oplysninger på netværket.

Kan trojanske heste slettes?

Ja, Trojanske heste kan slettes. Dette gøres typisk ved at køre et kraftfuldt anti-virus eller anti-malware program, der er designet til at opdage og fjerne ondsindede filer. I nogle tilfælde, manuel sletning af trojaneren kan også være nødvendig.

Kan trojanske heste stjæle filer?

Ja, Trojanske heste kan stjæle filer, hvis de er installeret på en computer. Dette gøres ved at tillade malware forfatter eller bruger for at få adgang til computeren og derefter stjæle filerne, der er gemt på den.

Hvilken anti-malware kan fjerne trojanske heste?

Anti-malware programmer som f.eks SpyHunter er i stand til at scanne efter og fjerne trojanske heste fra din computer. Det er vigtigt at holde din anti-malware opdateret og regelmæssigt scanne dit system for skadelig software.

Kan trojanske heste inficere USB?

Ja, Trojanske heste kan inficere USB enheder. USB-trojanske heste spredes typisk gennem ondsindede filer downloadet fra internettet eller delt via e-mail, allowing the hacker to gain access to a user's confidential data.

About the CoreBot Research

Indholdet udgiver vi på SensorsTechForum.com, this CoreBot how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed til at hjælpe dig med at fjerne det specifikke trojanske problem.

How did we conduct the research on CoreBot?

Bemærk venligst, at vores forskning er baseret på en uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om de seneste malware-definitioner, herunder de forskellige typer trojanske heste (bagdør, Downloader, infostealer, løsesum, etc.)

Endvidere, the research behind the CoreBot threat is backed with VirusTotal.

For bedre at forstå truslen fra trojanske heste, Se venligst følgende artikler, som giver kyndige detaljer.