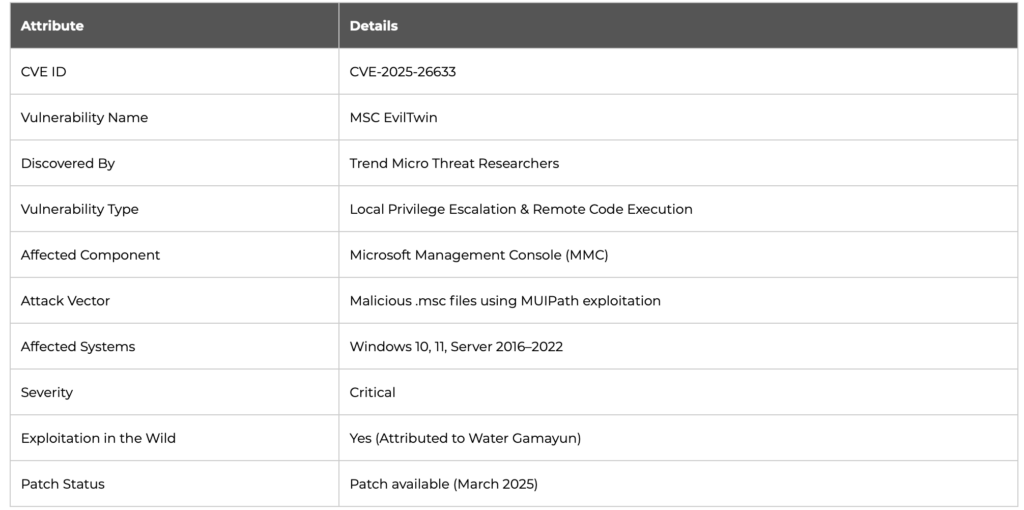

I begyndelsen af 2025, cybersikkerhedsforskere afslørede en zero-day sårbarhed i Microsofts Management Console (MMC), spores som CVE-2025-26633 og kaldet MSC EvilTwin. Denne kritiske fejl bliver aktivt udnyttet af en trusselsgruppe kaldet Vand Gamayun og repræsenterer en farlig vektor for fjernkørsel af programkode på Windows-systemer.

Hvad er MSC EvilTwin (CVE-2025-26633)?

CVE-2025-26633-sårbarheden stammer fra, hvordan MMC indlæser lokaliserede ressourcer (.msc filer) via MUIPath miljø. Angribere kan lave en ondsindet konsolfil og placere den i en en-US undermappe, giver den mulighed for at tilsidesætte en legitim, når den udføres. Udnyttelsen gør det muligt for modstandere at indlæse DLL'er og udføre shell-kommandoer uden brugerinteraktion, omgå traditionelle sikkerhedskontroller.

CVE-2025-26633 Tekniske detaljer

- Sårbarhedstype: Lokal privilegieeskalering og fjernudførelse af kode

- Attack vektor: Ondsindede .msc-filer, der udnytter MUIPath

- Berørte systemer: Vinduer 10, 11, og Windows Server-varianter, der kører sårbare versioner af MMC

- opdaget af: Trend Micro og samfundsforskere

Sådan fungerer MSC EvilTwin Exploit

Kernen i udnyttelsen ligger i at narre MMC til at prioritere en ondsindet konsolfil. Dette opnås ved at plante to identisk navngivne .msc-filer:

- Et lokkemiddel (godartet) konsolfil i den forventede mappe

- En ondsindet modpart i det lokaliserede

en-USfolder

Når henrettet, MMC indlæser den lokaliserede ondsindede fil via dens søgestiadfærd, tillader det indlejrede ExecuteShellCommand metode til at køre shell-kommandoer, i det væsentlige overdrage kontrollen til angriberen.

Udnyttelsesflow

- Brugeren åbner en .msc-fil, der ser legitimt ud

- MMC søger

en-USog indlæser angriberens nyttelast - ondsindet

ExecuteShellCommandstarter PowerShell eller cmd scripts - Nyttelaster droppes og udføres lydløst

Nyttelaster leveret via CVE-2025-26633

Trend Micro forskere observerede at Water Gamayun brugte MSC EvilTwin-teknikken til at levere en række malware stammer:

EncryptHub Stealer

Denne modulære info-tyver fanger browser-legitimationsoplysninger, systemets metadata, udklipsholderens indhold, og cryptocurrency-pungdata. Den uploader stjålne aktiver til hackerkontrolleret infrastruktur via HTTP POST-anmodninger.

DarkWisp Bagdør

En sofistikeret bagdør med fuld skaladgang, filoverførsel, og persistensmekanismer. Den kommunikerer med en kommando-og-kontrol (C2) server ved hjælp af TLS-krypteret trafik.

SilentPrism implantat

Dette snigende implantat unddrager sig registrering ved at bruge legitime Windows-tjenester. Det bruges primært til lateral bevægelse og dataeksfiltrering.

Rhadamanthys Stealer

En kommerciel infostealer-as-a-service (IaaS) løsning fundet i underjordiske fora. Det er rettet mod FTP-legitimationsoplysninger, chat klienter, og bankapplikationer.

Vand Gamayun: Trusselskuespiller bag udnyttelsen

Vand Gamayun er en formodet østeuropæisk trusselsgruppe, der er kendt for at udnytte binære filer, der lever uden for landet (LOLBins), udnytter Windows internt, og implementering af tilpasset malware via phishing- og malvertising-kampagner. De har vist et mønster med at bruge nul-dages udnyttelser til indledende adgang, efterfulgt af modulære nyttelaster for datatyveri og spionage.

Angrebsinfrastruktur

Gruppen opererer ved hjælp af et hurtigt skiftende netværk af dynamiske DNS-domæner, cloud hosting udbydere, og legitime webtjenester som GitHub og Dropbox til at hoste nyttelaster og eksfiltrere data. Deres infrastruktur var knyttet til tidligere kampagner rettet mod finans- og energisektorer i Nordamerika og Europa.

Afbødende og defensive anbefalinger

1. Anvend Microsoft Patches

Microsoft har udgivet en nødpatch til CVE-2025-26633. Organisationer bør anvende patchen med det samme via Windows Update eller MSRC.

2. Deaktiver konsolfilkørsel, hvor det er muligt

Begræns eksekvering af .msc-fil til betroede administratorer. Brug AppLocker eller Windows Defender Application Control (WDac) for at blokere ukendte .msc-filer.

3. Overvåg for indikatorer for kompromis (IOC'er)

Se efter usædvanlig skalaktivitet, ændringer i registreringsdatabasenøglen, og filudførelse fra lokaliserede mapper (f.eks, C:\Windows\System32\en-US\).

4. Brugerbevidsthedstræning

Undervis medarbejderne om phishing-e-mails, mistænkelige vedhæftede filer, og risikoen ved at åbne ukendte konsolfiler.

5. Slutpunktsdetektion & Respons (EDR)

Brug avancerede EDR-værktøjer til at opdage udnyttelsesadfærd såsom shell spawning fra MMC eller usigneret DLL-indlæsning.

afgørende Tanker

Udnyttelsen af CVE-2025-26633 beviser, at angribere i stigende grad er dygtige til at bevæbne oversete systemfunktioner for at omgå traditionelle forsvar. Ved at misbruge en forholdsvis obskur komponent som MMC's MUIPath, Water Gamayun-trusselsgruppen har demonstreret ikke kun teknisk sofistikeret, men en strategisk forståelse af Windows-internal, som mange forsvarere undervurderer.

Det, der gør denne udnyttelse særlig lumsk, er dens stealth. Brugen af lokaliserede mapper, tilsyneladende godartede .msc-filer, og native eksekveringsmetoder gør det muligt for nyttelast at flyve under radaren af mange endpoint-sikkerhedsløsninger. Kombineret med den modulære natur nyttelast, lige fra info-tyvere til bagdøre, truslen bliver mangefacetteret, vedholdende, og i stand til dyb infiltration på tværs af virksomhedsmiljøer.

Fra et strategisk perspektiv, CVE-2025-26633 eksemplificerer en bredere trend inden for moderne cyberangreb: overgangen fra brute-force taktik til præcis misbrug af betroet systemadfærd. Som svar på denne overgang, forsvarere bør fokusere på at forbedre sig adfærdspåvisning, nul tillid arkitekturer, og sofistikeret trusselsjagt.

Ultimativt, lektien her er klar: sårbarheder findes ikke altid i ny kode eller tredjepartsapps. De ligger ofte i dvale i selve de værktøjer og processer, organisationer har brugt i årtier. At erkende og adressere denne blinde plet vil være afgørende for at forsvare sig mod morgendagens trusler.