Den “Jeg Hacket din enhed” fidus har netop opstået inde i en e-mail, hvilket tyder på, at en person har ændret dit password på nogle hjemmeside (normalt en email-adresse udbyder).

Dette er den typiske fidus forsøger at skræmme folk, at deres e-mail-konto fik overtrådt, og at dens kodeord er nu i hænderne på en erfaren hacker. Personer, der modtager beskeden, bliver bedt om at betale løsesum Bitcoin (summen varierende rundt 671 USA dollars).

Må ikke betale pengene i hvert fald, da der ikke vil hjælpe dig. Se, hvad du skal gøre, hvis du virkelig er overtrådt, men ved, at dette er højst sandsynligt et fupnummer email.

Oversigt

| Type | E-mail-fidus Besked |

| Symptomer | Du modtager en e-mail, der forsøger at narre dig til at tro, at din e-mail-konto fik kompromitteret, plus at din adgangskode er lækket og udsat for hackere. |

| Distributionsmetode | E-mail-spam-meddelelser, Mistænkelige steder |

| Værktøj Detection |

Se, om dit system er blevet påvirket af malware

Hent

Værktøj til fjernelse af malware

|

“Jeg Hacket din enhed” Fidus - Distribution

Den “Jeg Hacket din enhed” fidus hovedsageligt distribueret gennem e-mails, der kan endda blive filtreret som spam via e-mail-udbydere nu.

Det kunne også være at bruge målrettede angreb at tilstræbe en større udbetaling af virksomheder eller rige mennesker. Anden fordeling taktik kan eksistere, for. For eksempel, der er omtale af “Jeg Hacket din enhed” fidus i Facebook, og de scareware taktik og doxing kan blive en succes der, lige så godt.

Hvis din computer var virkelig kompromitteret, en nyttelast fil der downloader en Trojansk hest eller en slags a RAT kan være blevet udløst af et ondsindet websted eller omdirigering.

Freeware som findes på nettet kan præsenteres som nyttige også skjule skadeligt script for den fidus besked skal vises. Afstå fra at åbne filer lige efter du har hentet dem. Du skal først scanne dem med en sikkerhedsværktøj, samtidig kontrollere deres størrelse og underskrifter for noget, der synes ud over det sædvanlige.

Du bør læse tip til at undgå ransomware placeret ved den tilsvarende forum tråd.

“Jeg Hacket din enhed” Fidus - Indsigt

Den “Jeg Hacket din enhed” fidus er et varmt emne over hele internettet, det være sig nyheder hjemmesider eller sociale netværk som Facebook.

Beskeden sendes via e-mail og er en scareware Tye, der bygger på social engineering. De extortionists vil have dig til at betale dem for en formodet sikkerhedsbrud, der angiveligt landede dem din e-mail-konto adgangskode.

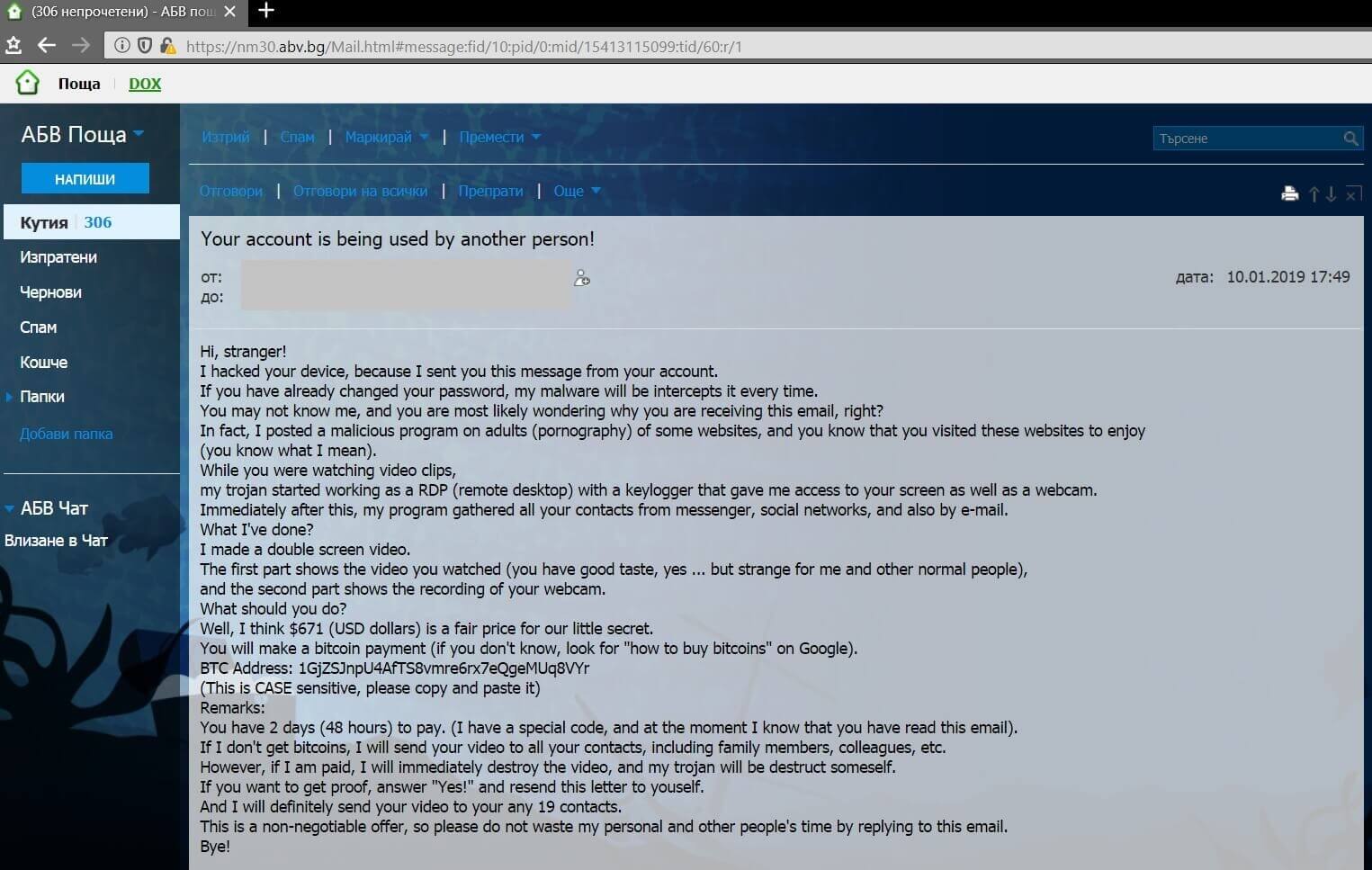

E-mailen ligner følgende:

Den fulde fidus besked lyder:

Hej, fremmed!

Jeg hacket din enhed, fordi jeg har sendt dig denne besked fra din konto.

Hvis du allerede har ændret din adgangskode, min malware vil være aflytninger det hver gang.Du kan ikke vide mig, og du er mest sandsynligt spekulerer på, hvorfor du modtager denne e-mail, højre?

Faktisk, Jeg indsendt et ondsindet program på voksne (pornografi) af nogle hjemmesider, og du ved, at du besøgte disse websteder til at nyde

(du ved hvad jeg mener).Mens du ser videoklip,

min trojan begyndte at arbejde som en RDP (Fjernskrivebord) med en keylogger, der gav mig adgang til din skærm samt et webcam.Umiddelbart efter dette, mit program samledes alle dine kontakter fra messenger, sociale netværk, og også via e-mail.

Hvad jeg har gjort?

Jeg lavede en dobbelt skærm video.

Den første del viser den video, du har set (du har god smag, Ja … men mærkeligt for mig og andre normale mennesker),

og den anden del viser optagelsen af dit webcam.Hvad skulle du gøre?

Godt, jeg tror $671 (USD dollars) er en fair pris for vores lille hemmelighed.

Du vil gøre en Bitcoin betaling (hvis du ikke kender, lede efter “hvordan man kan købe Bitcoins” på Google).BTC Adresse: 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr

(Dette store og små bogstaver, du kopiere og indsætte det)Bemærkninger:

Du har 2 dage (48 timer) at betale. (Jeg har en særlig kode, og i det øjeblik jeg ved, at du har læst denne e-mail).Hvis jeg ikke får Bitcoins, Jeg vil sende din video til alle dine kontakter, herunder familiemedlemmer, kollegaer, etc.

Men, hvis jeg betalt, Jeg vil straks ødelægge videoen, og min trojan vil være tilintetgøre someself.Hvis du ønsker at få bevis, svar “Ja!” og sende dette brev til dig selv.

Og jeg vil helt sikkert sende din video til din enhver 19 kontakter.Dette er en ikke-omsættelige tilbud, så venligst ikke spilder mine personlige og andres tid ved at besvare denne e-mail.

Farvel!

Andre versioner kan være udbredt på internettet med en tekst, der angiver Jeg er en programmør, der revnet din email ".

Der er en række muligheder, men i de fleste tilfælde er en absolut fidus. Du bør ignorere det. Svar ikke på det. Må ikke betale de cyberkriminelle bag det.

Skift din e-mail-adgangskode, men først sørge for, at computeren er ren mod virus. Også, tjek om du ændrer det fra det rigtige URL-adresse af din e-mail-udbyder og ikke en phishing-side.

Nedenstående liste består af Bitcoin adresser, som er givet af de kriminelle til at betale løsesum. Den fidus kan have forskellige navne eftersynkroniseret på disse Bitcoin adresser som du kan se nedenfor:

- 1GjZSJnpU4AfTS8vmre6rx7eQgeMUq8VYr Bitcoin Email fidus

- 1BCGDtVZPqBMZWm5FdFe1RVgCGku17LZgb Bitcoin Email fidus

Du forlangte at betale ”671 dollar”At der angiveligt ikke sprede dine personlige billeder og filer til familie og venner. Men, du burde IKKE under ingen omstændigheder betale løsesum sum. Ingen garanti for, at din “data” kommer ikke til at blive lækket, selvom du betaler.

Dette er kendt som doxing – en afpresning involverer truslen om at frigive personlige oplysninger, billeder eller videoer, som kan være pinligt eller på anden måde uønsket af den person, der afpresset.

Tilføjelse til alt dette, give penge til cyberkriminelle vil sandsynligvis motivere dem til at skabe flere ransomware svindel, “vira” eller begå forskellige kriminelle aktiviteter. Det kan endda føre til de kriminelle, der ønsker flere penge efter betaling.

Vær sikker på, at selv om en af dine ældre adgangskoder fik lækket fra en brud på datasikkerheden, budskabet er automatiseret, og du skal være sikker. Hvis du har nogen konti stadig bruger den adgangskode, være sikker på at ændre dem, og sørg for at bruge en anden adgangskode for hver konto.

Hvis du kan, aktivere to-faktor-autentificering på regnskabet. Ophold sikker og omhyggeligt observere, hvad der sker med dine konti. Brug længere og mere komplekse passwords, så de er sværere at være revnet via brute-force.

Konsekvenser af e-mail hacking

Følgerne af e-mail-hacking kan variere fra de noget godartede, såsom at modtage spam-e-mails, til det svære, herunder identitetstyveri og økonomisk tab.

Hackere kan bruge din e-mail til at nulstille adgangskoder til andre konti, foretage uautoriserede køb, eller endda efterligne dig. Business e-mail kompromis (BEC) svindel, som involverer svigagtige anmodninger om bankoverførsel, har resulteret i milliarder af dollars i tab.

Derudover, krænkelsen af privatlivets fred og den potentielle eksponering af følsomme personlige oplysninger kan have varige følelsesmæssige og omdømmemæssige konsekvenser.

Risici for personlige og finansielle oplysninger

En af de mest alarmerende risici forbundet med e-mail-hacking er eksponeringen af personlige og økonomiske oplysninger. Hackere, der målretter mod din e-mail, kan vinde adgang til et væld af data, inklusive din hjemmeadresse, telefonnummer, og oplysninger om din familie og venner. Økonomisk, virkningen kan være ødelæggende.

Adgang til bankkonti, kreditkortnumre, og andre finansielle tjenester kan resultere i uautoriserede transaktioner og svindel. Desuden, personlige data hentet fra hackede e-mails kan sælges på det mørke web, fører til øget risiko for identitetstyveri.

Af disse grunde, anvender robuste sikkerhedsforanstaltninger, såsom at bruge antivirussoftware som SpyHunter, er afgørende for at beskytte din e-mail-konto mod sådanne sårbarheder.

Indledende trin at tage efter at have opdaget, at din e-mail er blevet hacket

At indse, at din e-mail er blevet kompromitteret, kan føles overvældende. Men, hurtig handling kan afbøde skaden og sikre din konto mod yderligere uautoriseret adgang. Følg disse indledende trin for at genvinde kontrollen og beskytte dine personlige oplysninger.

Sådan bekræfter du, at din e-mail-konto er blevet kompromitteret

For at bekræfte, om din e-mail-konto er blevet hacket, kontrollere for uventet adfærd. Disse kan bl.a ukendte sendte varer, ændrede kontoindstillinger, eller ukendte e-mails i din indbakke.

Hvis du bemærker nogen af disse tegn, det er sandsynligt, at din e-mail er blevet kompromitteret. Også, hvis venner eller kolleger modtager usædvanlige beskeder fra din konto, som du ikke har sendt, dette er endnu et rødt flag, der indikerer et sikkerhedsbrud.

Nulstil dine adgangskoder: Den første forsvarslinje

Når du har bekræftet hacket, den første forsvarslinje er at nulstille dine adgangskoder. Begynd med din e-mail-konto, og fortsæt derefter med at ændre adgangskoder for konti, der er knyttet til din e-mail.

Vælg stærk, unikke adgangskoder til hver konto for at forhindre fremtidig uautoriseret adgang. Herunder en blanding af bogstaver, numre, og symboler gør dine adgangskoder sværere at knække.

Brug af en adgangskodeadministrator kan hjælpe med at administrere disse nye adgangskoder effektivt.

Trin til at genvinde kontrollen over din hackede e-mail-konto

Det første skridt mod bedring er at forstå omfanget af bruddet. Begynd med at scanne din computer for malware ved hjælp af et pålideligt antivirusprogram.

At vælge en dyb scanning frem for en hurtig scanning er afgørende for at identificere skjult ondsindet software, der kan kompromittere dine bestræbelser på at sikre din konto.

SpyHunter tilbyder en omfattende scanningsløsning, der er skræddersyet til at opdage og fjerne forskellige former for malware, beskytte din enhed mod yderligere angreb.

- Skift adgangskoden til din e-mailkonto til noget stærkt og unikt. Inkluder en blanding af store og små bogstaver, numre, og specielle symboler.

- Kontroller e-mail-kontoens indstillinger for eventuelle uautoriserede ændringer, især inden for spedition, automatiske svar, og tilknyttede tjenester eller konti.

- Tilbagekald adgang til mistænkelige tredjepartsapps, der muligvis har fået tilladelser i løbet af hacket.

- Opdater sikkerhedsspørgsmål og backup-e-mail-adresser for at forhindre hackere i at bruge adgangskodegendannelsesfunktionen.

- Aktiver to-faktor-godkendelse (2FA) at tilføje et ekstra lag af sikkerhed. Dette sikrer, at selvom din adgangskode er kompromitteret, uautoriseret adgang er stadig blokeret.

- Kontakt din e-mail-udbyder for at rapportere hacket. De kan tilbyde yderligere støtte og træffe nødvendige foranstaltninger for at forhindre fremtidige brud.

Hold øje med din e-mail-aktivitet for usædvanlig adfærd, og gennemgå regelmæssigt kontoindstillinger. At være på vagt kan hjælpe dig med at handle hurtigt, hvis der skulle være et andet brud.

Handlinger, der skal tages, hvis dine personlige data er komplicerede

Hvis bevis tyder på, at dine data er blevet kompromitteret ud over blot din e-mail, øjeblikkelig handling er nødvendig for at sikre dine personlige oplysninger. Følg disse trin for at starte gendannelsesprocessen:

- Skift adgangskoder til alle onlinekonti, især dem, der deler den samme adgangskode som den kompromitterede e-mail. Brug stærk, unikke adgangskoder til hver konto for at forbedre din sikkerhed.

- Kontakt din bank og kreditkortselskaber for at advare dem om det potentielle brud. De kan overvåge dine konti for mistænkelig aktivitet og rådgive om yderligere beskyttelsesforanstaltninger.

- Gennemgå dine konti for uautoriserede transaktioner eller ændringer. Hvis du finder nogen, rapporter dem straks til tjenesten eller kreditkortudstederen.

- Overvej at tilmelde dig en kreditovervågningstjeneste for at holde øje med din kreditscore og rapporter for tegn på identitetstyveri.

- Indgiv en rapport til Federal Trade Commission (FTC) eller dit lands relevante myndighed, hvis du har mistanke om, at du er udsat for identitetstyveri. Dette kan hjælpe retshåndhævelsen med at opspore gerningsmænd og beskytte andre mod at blive ofre.

Huske, jo hurtigere handler du, jo bedre er dine chancer for at afbøde skader og genoprette din digitale sikkerhed. At få hjælp fra sikkerhedssoftware som SpyHunter kan bidrage væsentligt til at holde dine oplysninger sikre.

Dets omfattende værktøjer og proaktive online beskyttelsesindsats er uvurderlige ressourcer for alle, der ønsker at sikre deres digitale liv mod vedvarende trusler.

Fjerne “Jeg Hacket din enhed” Scam

For at fjerne Jeg Hacket din enhed fidus du skal blot slette e-mailen. Men, hvis du virkelig er overtrådt, og du genkende nogen af de anførte adgangskoder, bør du se trin-for-trin-fjernelse instruktionerne nedenfor. I tilfælde af at du ikke slippe af filer relateret til den fidus eller finde ud af andre ondsindede dem, du skal søge efter og fjerne eventuelle efterladenskaber malware stykker med en avanceret anti-malware værktøj. Software ligesom der vil holde dit system sikkert i fremtiden.

- Vinduer

- Mac OS X

- Google Chrome

- Mozilla Firefox

- Microsoft Edge

- Safari

- Internet Explorer

- Stop push-pop op-vinduer

How to Remove I Hacked Your Device from Windows.

Trin 1: Scan for I Hacked Your Device with SpyHunter Anti-Malware Tool

Trin 2: Start din pc i fejlsikret tilstand

Trin 3: Uninstall I Hacked Your Device and related software from Windows

Afinstaller Steps til Windows 11

Afinstaller Steps til Windows 10 og ældre versioner

Her er en metode i nogle få nemme trin, der bør være i stand til at afinstallere de fleste programmer. Uanset om du bruger Windows 10, 8, 7, Vista eller XP, disse skridt vil få arbejdet gjort. At trække det program eller dets mappe til papirkurven kan være en meget dårlig beslutning. Hvis du gør det, stumper og stykker af programmet er efterladt, og det kan føre til ustabile arbejde på din PC, fejl med filtypen foreninger og andre ubehagelige aktiviteter. Den rigtige måde at få et program fra din computer er at afinstallere det. For at gøre dette:

Følg anvisningerne ovenfor, og du vil afinstallere de fleste programmer.

Følg anvisningerne ovenfor, og du vil afinstallere de fleste programmer.

Trin 4: Rens eventuelle registre, Created by I Hacked Your Device on Your PC.

De normalt målrettede registre af Windows-maskiner er følgende:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Du kan få adgang til dem ved at åbne Windows Registry Editor og slette eventuelle værdier, created by I Hacked Your Device there. Dette kan ske ved at følge trinene nedenunder:

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Tip: For at finde en virus-skabt værdi, du kan højreklikke på det og klikke "Modificere" at se, hvilken fil det er indstillet til at køre. Hvis dette er virus fil placering, fjerne værdien.

Video Removal Guide for I Hacked Your Device (Vinduer).

Get rid of I Hacked Your Device from Mac OS X.

Trin 1: Uninstall I Hacked Your Device and remove related files and objects

Din Mac vil så vise dig en liste over emner, starte automatisk når du logger ind. Look for any suspicious apps identical or similar to I Hacked Your Device. Tjek den app, du ønsker at stoppe i at køre automatisk, og vælg derefter på Minus ("-") ikonet for at skjule det.

- Gå til Finder.

- I søgefeltet skriv navnet på den app, du vil fjerne.

- Over søgefeltet ændre to rullemenuerne til "System Files" og "Er Inkluderet" så du kan se alle de filer, der er forbundet med det program, du vil fjerne. Husk på, at nogle af filerne kan ikke være relateret til den app, så være meget forsigtig, hvilke filer du sletter.

- Hvis alle filerne er relateret, hold ⌘ + A knapperne til at vælge dem og derefter køre dem til "Affald".

In case you cannot remove I Hacked Your Device via Trin 1 over:

I tilfælde af at du ikke finde virus filer og objekter i dine programmer eller andre steder, vi har vist ovenfor, kan du manuelt søge efter dem i bibliotekerne i din Mac. Men før du gør dette, læs den fulde ansvarsfraskrivelse nedenfor:

Du kan gentage den samme procedure med den følgende anden Bibliotek mapper:

→ ~ / Library / LaunchAgents

/Bibliotek / LaunchDaemons

Tip: ~ er der med vilje, fordi det fører til flere LaunchAgents.

Trin 2: Scan for and remove I Hacked Your Device files from your Mac

When you are facing problems on your Mac as a result of unwanted scripts and programs such as I Hacked Your Device, den anbefalede måde at eliminere truslen er ved hjælp af en anti-malware program. SpyHunter til Mac tilbyder avancerede sikkerhedsfunktioner sammen med andre moduler, der forbedrer din Mac's sikkerhed og beskytter den i fremtiden.

Video Removal Guide for I Hacked Your Device (Mac)

Remove I Hacked Your Device from Google Chrome.

Trin 1: Start Google Chrome, og åbn dropmenuen

Trin 2: Flyt markøren hen over "Værktøj" og derefter fra den udvidede menu vælge "Udvidelser"

Trin 3: Fra den åbnede "Udvidelser" Menuen lokalisere den uønskede udvidelse og klik på dens "Fjerne" knap.

Trin 4: Efter udvidelsen er fjernet, genstarte Google Chrome ved at lukke det fra den røde "X" knappen i øverste højre hjørne, og starte den igen.

Erase I Hacked Your Device from Mozilla Firefox.

Trin 1: Start Mozilla Firefox. Åbn menuen vindue:

Trin 2: Vælg "Add-ons" ikon fra menuen.

Trin 3: Vælg den uønskede udvidelse og klik "Fjerne"

Trin 4: Efter udvidelsen er fjernet, genstarte Mozilla Firefox ved at lukke det fra den røde "X" knappen i øverste højre hjørne, og starte den igen.

Uninstall I Hacked Your Device from Microsoft Edge.

Trin 1: Start Edge-browser.

Trin 2: Åbn drop-menuen ved at klikke på ikonet i øverste højre hjørne.

Trin 3: Fra drop-menuen vælg "Udvidelser".

Trin 4: Vælg den formodede ondsindede udvidelse, du vil fjerne, og klik derefter på tandhjulsikonet.

Trin 5: Fjern den ondsindede udvidelse ved at rulle ned og derefter klikke på Afinstaller.

Remove I Hacked Your Device from Safari

Trin 1: Start Safari-appen.

Trin 2: Efter at holde musen markøren til toppen af skærmen, klik på Safari-teksten for at åbne dens rullemenu.

Trin 3: Fra menuen, Klik på "Indstillinger".

Trin 4: Efter at, vælg fanen 'Udvidelser'.

Trin 5: Klik én gang på udvidelse, du vil fjerne.

Trin 6: Klik på 'Afinstaller'.

Et pop-up vindue vises beder om bekræftelse til at afinstallere forlængelsen. Vælg 'Fjern' igen, and the I Hacked Your Device will be removed.

Eliminate I Hacked Your Device from Internet Explorer.

Trin 1: Start Internet Explorer.

Trin 2: Klik på tandhjulsikonet mærket 'Værktøjer' for at åbne drop-menuen og vælg 'Administrer tilføjelser'

Trin 3: I vinduet 'Administrer tilføjelser'.

Trin 4: Vælg den udvidelse, du vil fjerne, og klik derefter på 'Deaktiver'. Et pop-up vindue vises for at informere dig om, at du er ved at deaktivere den valgte udvidelse, og nogle flere tilføjelser kan være deaktiveret så godt. Lad alle boksene kontrolleret, og klik på 'Deaktiver'.

Trin 5: Efter den uønskede udvidelse er blevet fjernet, genstart Internet Explorer ved at lukke den fra den røde 'X'-knap i øverste højre hjørne, og start den igen.

Fjern push-meddelelser fra dine browsere

Sluk for push-meddelelser fra Google Chrome

Sådan deaktiveres push-meddelelser fra Google Chrome-browseren, Følg nedenstående trin:

Trin 1: Gå til Indstillinger i Chrome.

Trin 2: I Indstillinger, Vælg "Avancerede indstillinger":

Trin 3: Klik på “Indstillinger for indhold":

Trin 4: Åbn “underretninger":

Trin 5: Klik på de tre prikker, og vælg Bloker, Rediger eller fjern muligheder:

Fjern Push Notifications på Firefox

Trin 1: Gå til Firefox-indstillinger.

Trin 2: Gå til "Indstillinger", skriv "notifikationer" i søgefeltet, og klik "Indstillinger":

Trin 3: Klik på "Fjern" på ethvert websted, hvor du ønsker, at meddelelser er væk, og klik på "Gem ændringer"

Stop push-meddelelser på Opera

Trin 1: I opera, presse ALT+P for at gå til Indstillinger.

Trin 2: I Indstilling af søgning, skriv "Indhold" for at gå til Indholdsindstillinger.

Trin 3: Åbn underretninger:

Trin 4: Gør det samme som du gjorde med Google Chrome (forklaret nedenfor):

Fjern Push-underretninger på Safari

Trin 1: Åbn Safari-indstillinger.

Trin 2: Vælg det domæne, hvorfra du kan lide pop-op-pop op, og skift til "Nægte" fra "Give lov til".

I Hacked Your Device-FAQ

What Is I Hacked Your Device?

The I Hacked Your Device threat is adware or browser omdirigering virus.

Det kan gøre din computer langsommere og vise reklamer. Hovedideen er, at dine oplysninger sandsynligvis bliver stjålet, eller at der vises flere annoncer på din enhed.

Skaberne af sådanne uønskede apps arbejder med ordninger for betaling pr. Klik for at få din computer til at besøge risikable eller forskellige typer websteder, der kan generere dem midler. Dette er grunden til, at de ikke engang er ligeglade med, hvilke typer websteder der vises på annoncerne. Dette gør deres uønskede software indirekte risikabelt for dit operativsystem.

What Are the Symptoms of I Hacked Your Device?

Der er flere symptomer at se efter, når denne særlige trussel og også uønskede apps generelt er aktive:

Symptom #1: Din computer kan blive langsom og generelt have dårlig ydeevne.

Symptom #2: Du har værktøjslinjer, tilføjelser eller udvidelser på dine webbrowsere, som du ikke kan huske at have tilføjet.

Symptom #3: Du ser alle typer annoncer, som annoncesupporterede søgeresultater, pop op-vinduer og omdirigeringer vises tilfældigt.

Symptom #4: Du ser installerede apps på din Mac køre automatisk, og du kan ikke huske at have installeret dem.

Symptom #5: Du ser mistænkelige processer køre i din Jobliste.

Hvis du ser et eller flere af disse symptomer, så anbefaler sikkerhedseksperter, at du tjekker din computer for virus.

Hvilke typer uønskede programmer findes der?

Ifølge de fleste malware-forskere og cybersikkerhedseksperter, de trusler, der i øjeblikket kan påvirke din enhed, kan være useriøs antivirus-software, adware, browser hijackers, klikkere, falske optimizere og enhver form for PUP'er.

Hvad skal jeg gøre, hvis jeg har en "virus" like I Hacked Your Device?

Med få enkle handlinger. Først og fremmest, det er bydende nødvendigt, at du følger disse trin:

Trin 1: Find en sikker computer og tilslut det til et andet netværk, ikke den, som din Mac blev inficeret i.

Trin 2: Skift alle dine passwords, fra dine e-mail-adgangskoder.

Trin 3: Aktiver to-faktor-autentificering til beskyttelse af dine vigtige konti.

Trin 4: Ring til din bank til ændre dine kreditkortoplysninger (hemmelig kode, etc.) hvis du har gemt dit kreditkort til nethandel eller har lavet online aktiviteter med dit kort.

Trin 5: Sørg for at ring til din internetudbyder (Internetudbyder eller operatør) og bed dem om at ændre din IP-adresse.

Trin 6: Skift din Wi-Fi-adgangskode.

Trin 7: (Valgfri): Sørg for at scanne alle enheder, der er tilsluttet dit netværk for vira, og gentag disse trin for dem, hvis de er berørt.

Trin 8: Installer anti-malware software med realtidsbeskyttelse på alle enheder, du har.

Trin 9: Prøv ikke at downloade software fra websteder, du ikke ved noget om, og hold dig væk fra websteder med lav omdømme i almindelighed.

Hvis du følger disse anbefalinger, dit netværk og alle enheder bliver betydeligt mere sikre mod enhver trussel eller informationsinvasiv software og også være virusfri og beskyttet i fremtiden.

How Does I Hacked Your Device Work?

Når det er installeret, I Hacked Your Device can indsamle data ved brug af trackere. Disse data handler om dine web-browsing-vaner, såsom de websteder, du besøger, og de søgetermer, du bruger. Det bruges derefter til at målrette dig med annoncer eller til at sælge dine oplysninger til tredjeparter.

I Hacked Your Device can also download anden skadelig software til din computer, såsom virus og spyware, som kan bruges til at stjæle dine personlige oplysninger og vise risikable annoncer, der kan omdirigere til virussider eller svindel.

Is I Hacked Your Device Malware?

Sandheden er, at PUP'er (adware, browser hijackers) er ikke vira, men kan være lige så farligt da de muligvis viser dig og omdirigerer dig til malware-websteder og svindelsider.

Mange sikkerhedseksperter klassificerer potentielt uønskede programmer som malware. Dette er på grund af de uønskede virkninger, som PUP'er kan forårsage, såsom at vise påtrængende annoncer og indsamle brugerdata uden brugerens viden eller samtykke.

About the I Hacked Your Device Research

Indholdet udgiver vi på SensorsTechForum.com, this I Hacked Your Device how-to removal guide included, er resultatet af omfattende forskning, hårdt arbejde og vores teams hengivenhed for at hjælpe dig med at fjerne det specifikke, adware-relateret problem, og gendan din browser og computersystem.

How did we conduct the research on I Hacked Your Device?

Bemærk venligst, at vores forskning er baseret på uafhængig undersøgelse. Vi er i kontakt med uafhængige sikkerhedsforskere, takket være, at vi modtager daglige opdateringer om den seneste malware, adware, og browser hijacker definitioner.

Endvidere, the research behind the I Hacked Your Device threat is backed with VirusTotal.

For bedre at forstå denne online trussel, Se venligst følgende artikler, som giver kyndige detaljer.