Una forma relativamente nueva investigación descubrió recientemente que existe una brecha parche oculta en dispositivos Android. Los investigadores pasaron dos años analizando 1,200 Teléfonos Android y presentación de los resultados durante la conferencia Hack in the Box en Amsterdam. Ahora, una nueva investigación ha agregado más problemas al ecosistema de Android.

Al parecer,, un total de 274 se detectaron defectos entre la parte superior 50 Android aplicaciones comerciales móviles. Todos ellos contenían los riesgos de seguridad. La investigación es una prueba seria de seguridad débil Android - las aplicaciones fueron probados a través 34 categorías de pruebas de seguridad.

Artículo relacionado: Revisa tu teléfono: Los investigadores encuentran ocultos Patch Gap en Android

Más sobre la investigación

Los investigadores de seguridad de Appknox y SEWORKS acaba de publicar los resultados de sus esfuerzos conjuntos centrados en la evaluación de la seguridad de la parte superior 50 aplicaciones comerciales de Android en Google Play. Su informe se titula “Estado de seguridad en m-commerce”. El estudio reveló que al menos 84% de estas aplicaciones comerciales tienen al menos tres vulnerabilidades de seguridad de alto nivel.

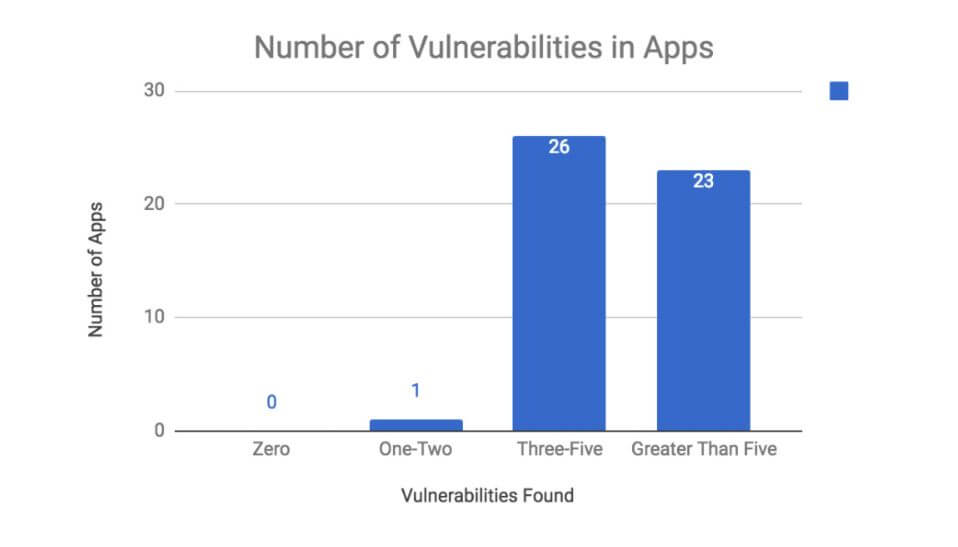

Más particularmente, entre el 50 aplicaciones, los investigadores analizaron, no hay una aplicación que no tiene riesgos de seguridad. 49 aplicaciones tienen por lo menos tres o más vulnerabilidades de seguridad, mientras 28% tienen problemas de seguridad críticos, y 84% tiene tres o más problemas de alto nivel. Dada la popularidad de las aplicaciones, los resultados son preocupantes, señala el informe.

¿Cómo fueron las Aplicaciones Probado?

El equipo de investigación utilizó el sistema de puntuación Common Vulnerability (CVSSv3.0) para evaluar las vulnerabilidades. CVSS es el estándar de la industria para evaluar la gravedad de las vulnerabilidades de seguridad del sistema informático. CVSS asigna puntuaciones de gravedad que permite a los expertos para dar prioridad a las respuestas de acuerdo con la amenaza particular.

Las métricas que se implementan para la evaluación de los riesgos de seguridad son los siguientes:

- vector de ataque;

- ataque complejidad;

- privilegios necesarios;

- La interacción del usuario;

- Alcance;

- impacto confidencialidad;

- integridad impacto;

- impacto disponibilidad.

Lo que está sobre todo preocupante es que casi todas las aplicaciones, o 94% de ellos, se vieron afectados con receptores de exportación no protegidos. Que significa? Android receptores de exportación, que responden a mensajes de difusión externos y comunicarse con otras aplicaciones, el informe explica. Por ejemplo, cuando los receptores son los piratas informáticos no protegidas pueden modificar el comportamiento de las aplicaciones a sus gustos, y también insertar datos que no pertenecen a las aplicaciones.

Además, 64% de las aplicaciones se vieron afectados con “Aplicación Extender vista Web Client.” ¿Qué significa este? Cuando los clientes WebView no se protegen correctamente extensiones integradas en la aplicación, los hackers pueden engañar a los usuarios introducir información personal en aplicaciones falsas o copiados, que típicamente resulta en la pérdida de datos de usuario, daños y perjuicios, y compromisos SSL.

Artículo relacionado: Over 700,000 Aplicaciones maliciosas eliminado de Google Play en 2017

Para evitar cualquier riesgo de seguridad, los desarrolladores de aplicaciones deben seguir los consejos de los investigadores de seguridad:

- Los desarrolladores deben seguir cumpliendo con los estándares de la industria;

- Los desarrolladores deben implementar la seguridad en el ciclo de desarrollo;

- las pruebas de seguridad de aplicaciones móviles automatizados deben aplicarse;

- Manual de evaluación debe hacerse con regularidad;

- Los desarrolladores deben crear estrategias con expertos en seguridad de aplicaciones móviles.

Para mas detalles, se puede descargar el informe.