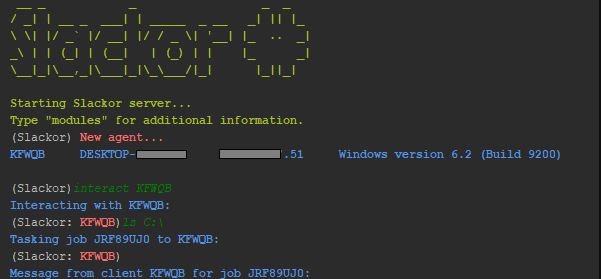

Slackor RAT permite a los hackers para utilizar servidores de parafina

El Slackor RAT es una herramienta desarrollada principalmente para los investigadores de seguridad que permite a los actores maliciosos que utilizan Slack como backend del servidor. En los escenarios de la vida real también puede ser utilizado por los hackers en ataques a gran escala. Esto puede ser extremadamente peligroso…