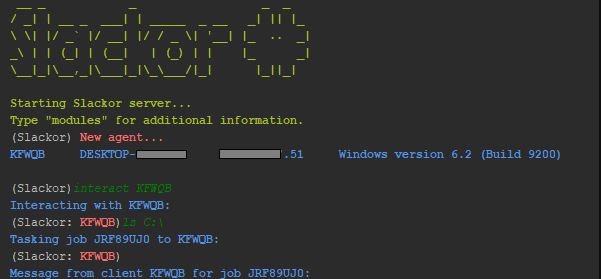

Slackor RAT permet aux pirates d'utiliser des serveurs Slack

Le Slackor RAT est un outil développé principalement pour les chercheurs de sécurité permettant aux acteurs malveillants d'utiliser Slack en tant que serveur de back-end. Dans les scénarios du monde réel, il peut aussi être utilisé par des pirates dans les attaques à grande échelle. Cela peut être extrêmement dangereux…