CVE-2017-7150: Mac OS X mensajes de advertencia pueden ser anuladas fácilmente

ordenadores Mac OS X Se han encontrado vulnerable debido a un informe que indica que las indicaciones de advertencia pueden ser anuladas fácilmente. Una demostración ha mostrado cómo esto puede ser utilizado por los hackers en las infecciones de virus. La vulnerabilidad se clasifica como una…

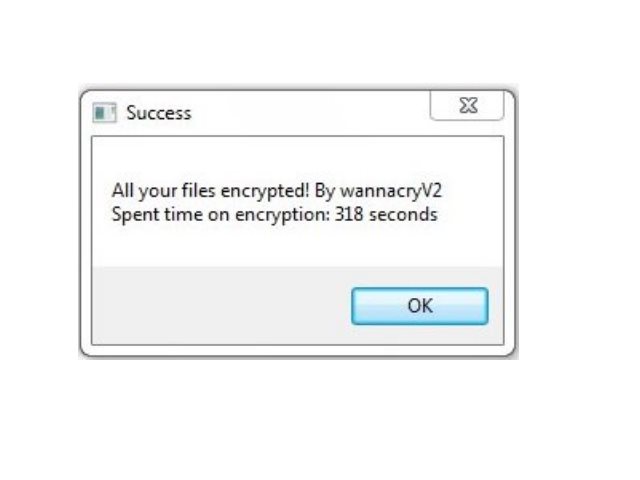

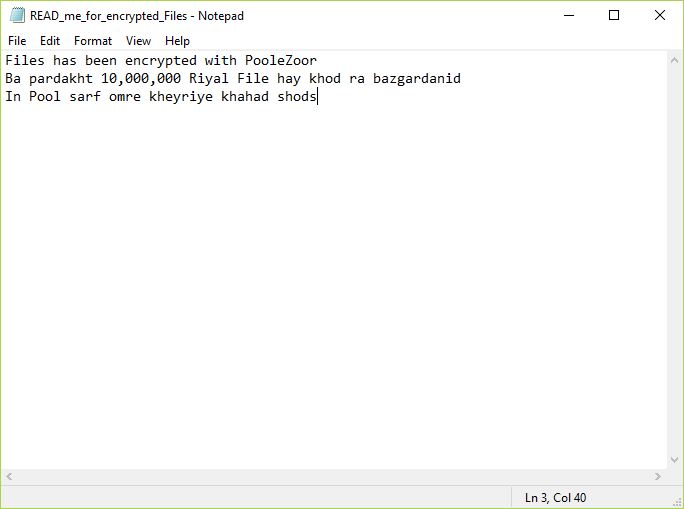

![Yourencrypter@protonmail.ch imagen Virus ransomware nota Yourencrypter@protonmail.ch. Yourencrypter@protonmail.ch Virus image ransomware note Yourencrypter@protonmail.ch.[random ext] extension](https://cdn.sensorstechforum.com/wp-content/uploads/2018/08/Yourencrypter@protonmail.ch-virus-image-sensorstechforum-com.jpg)