La vulnerabilidad de derivación de alta severidad en macOS XNU Kernel Aún sin parches

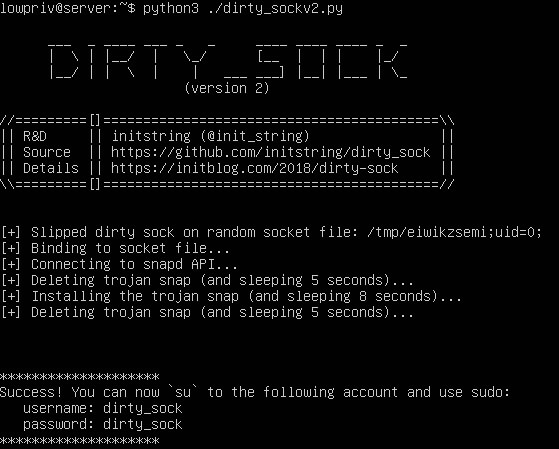

macOS se ha encontrado que contienen una vulnerabilidad de seguridad de alta severidad, que fue revelada recientemente al público. Al parecer,, Manzana no abordó la cuestión en el plazo de 90 días, y Jann Cuerno, investigador de Google Project Zero, lanzado a la información…