Sólo hace poco más de un año, empresas de todo el mundo aún estaban luchando para actualizar sus flujos y el documento de forma que el inicio de GDPR no sería atraparlos (completamente) desprevenido.

El riesgo de multas enormes – hasta 10 millones de € o 2% de los ingresos anuales – y de ser denunciados a las autoridades locales empujado a las empresas a tomar la protección de los datos de sus usuarios más en serio.

Para algunos, mejorar su recogida y gestión de los datos llegaron de forma natural, aunque no sin un poco de esfuerzo. Para otros, que era la primera vez que se había prestado atención a este aspecto importante de hacer negocios en la era digital.

Más de un año más tarde, no podemos dejar de preguntarse si GDPR tiene la privacidad esperado impacto y defensores de la seguridad esperaban tuviera. Para responder a esta pregunta, vamos a echar un vistazo a los datos y ver qué tipo de progreso que indica.

conciencia GDPR es alto, pero muchos todavía no saben lo que es

A principios de este año, la Comisión Europea encargado una encuesta especial del Eurobarómetro para evaluar el nivel de conciencia de la GDPR entre los europeos, "Así como opiniones y comportamientos más generales relacionados con el intercambio de datos y la protección de datos".

La encuesta revela “la mayoría (67%) de los encuestados han oído hablar de GDPR," pero sólo 36% de ellos saben lo que es.

Cuando se trata de asuntos prácticos, "casi tres cuartas partes (73%) han oído hablar de al menos un derecho garantizado por GDPR."

Cima 3 la mayoría de los derechos ejercidos GDPR

Según el Eurobarómetro especial, aquí es cómo muchas personas han oído hablar de los principales derechos garantizados a los ciudadanos europeos por GDPR:

65% – El derecho a acceder a los datos personales recogidos por empresas u organizaciones

61% – El derecho de corregir o actualizar los datos

59% – El derecho a oponerse a la recepción de la comercialización directa

57% – El derecho a ser olvidado, y se han eliminado los datos personales

50% – La transmisión de datos personales a otra entidad

De todos los derechos protegidos por GDPR, Europa optó por ejercerlos con mayor frecuencia desde que entró en vigor el reglamento.:

Oponerse a la recepción de la comercialización directa – 24%

El acceso a los datos personales – 18%

los datos personales correctos si es incorrecto – 16%.

¿Cómo afecta el comportamiento en línea de sensibilización GDPR

El Reglamento de Protección de Datos General no sólo la intención de dar a los gobiernos los medios para hacer cumplir las normas de seguridad de datos. Otro objetivo clave era cambiar la forma en las empresas y los usuarios se comportan cuando se trata de garantizar que los datos personales de forma confidencial y protegida.

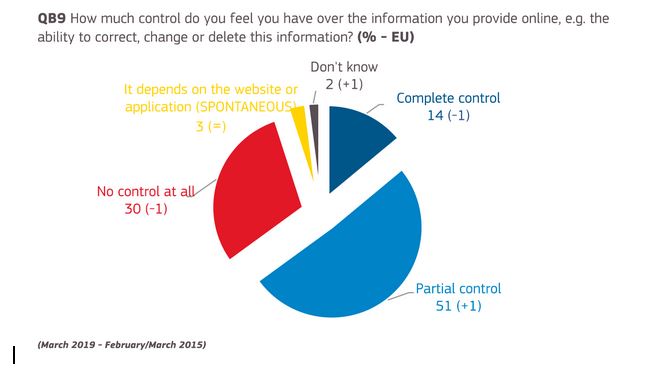

En este sentido, GDPR parece haber tenido el efecto deseado. Los datos de Eurobarómetro muestra que 65% de la gente "que proporcionan información personal en línea sienten que tienen al menos algún control sobre esta información."

Otro dato interesante, los datos muestran es que los usuarios pueden haberse movido un poco de su propia responsabilidad de hacer cumplir GDPR. Dos indicadores LED para esta observación:

“Los encuestados son menos propensos a leer las declaraciones de privacidad de lo que eran en 2015 (-7 puntos de porcentaje)

“17% dice que es suficiente para que puedan ver el sitio web tiene una política de privacidad”, por lo que optan por no leer el documento en absoluto.

Un patrón de comportamiento similar surge cuando se trata de uso de medios sociales.

menos usuarios – 56% en 2019 vs 60% en 2015 – en realidad cambiar su configuración de privacidad de su perfil personal.

Los usuarios tres razones más comunes de redes sociales dan para no tratar de cambiar la configuración predeterminada de su perfil personal son que confían en los sitios para establecer la configuración de privacidad apropiadas (29%) que no saben cómo (27%), o que no están preocupados por compartir sus datos personales (20%).

En general, la preocupación por la protección de datos personales y la privacidad parece haber disminuido, lo que deja una brecha aún más grande para llenar de privacidad y seguridad de los defensores.

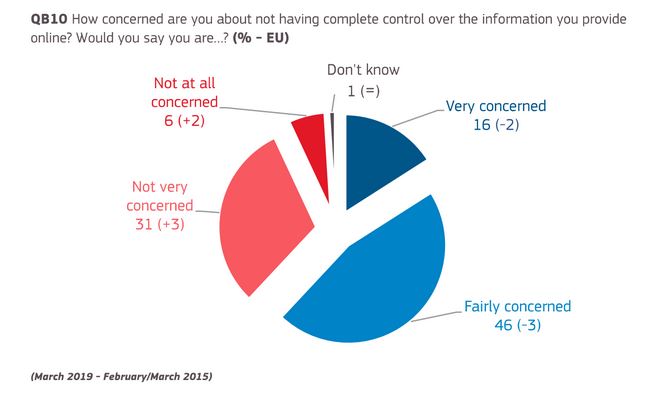

Los encuestados que sienten que tienen el control parcial o nada sobre la información que proporcionan en línea se les preguntó cómo estaban preocupados acerca de esta. En general 62% dicen que están preocupados, con 16% ‘Muy preocupado’. Casi cuatro de cada diez (37%) dicen que no están preocupados, con 6% diciendo que son 'nada preocupado.

La distancia emocional entre los usuarios de Internet y sus datos directamente correlacionada con la desconexión cuando se trata de ejercer su derecho a la protección de datos y privacidad.

multas GDPR hasta el momento

Mientras que muchos usuarios siguen siendo ajeno a los peligros del mundo real sus datos no protegidos podrían exponen a, las autoridades encargadas de hacer cumplir las normas GDPR están respondiendo a las quejas.

La Junta de Protección de Datos Europea declaró que:

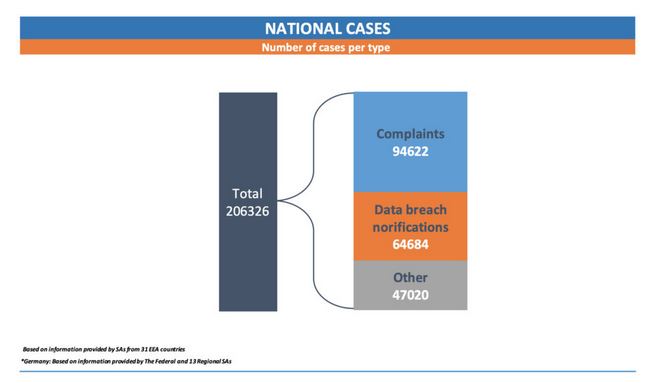

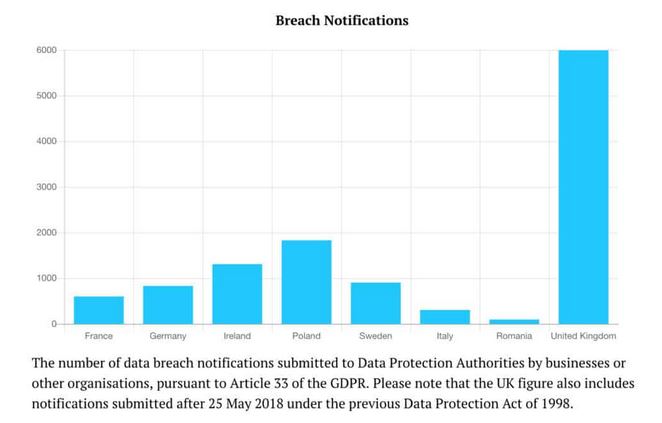

El número total de casos notificados por las SV desde 31 países del EEE es 206.326.

Tres tipos diferentes de casos se pueden distinguir, es decir, los casos en base a las quejas, casos sobre la base de las notificaciones de violación de datos y otros tipos de casos. La mayoría de los casos están relacionados con quejas, notablemente 94.622 mientras 64.684 se iniciaron a partir de la notificación de violación de datos por el controlador.

Consejo Europeo de Protección de Datos

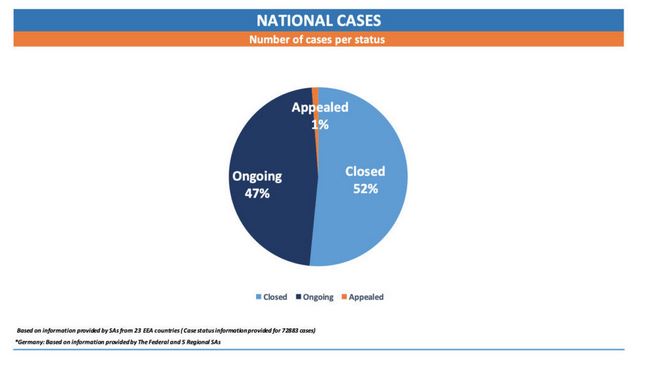

La buena noticia es que 52% de estos informes ya se han cerrado.

Hasta mediados de marzo 2019, autoridades de los países de la UE emitieron multas de hasta 55,955,871 EUR. El pedazo más grande fue el 50 millones de euros multa, la Comisión Nacional de Protección de Datos en Francia cerrado de golpe con Google en enero 2019.

En junio 2019 en España, la AEPD (Agencia Espanola Proteccion Datos) multado Laliga, la Liga Premier del fútbol nacional, con 250,000 EUR para infringir la privacidad de sus usuarios y la recolección de datos de forma remota mediante la activación de los micrófonos de sus teléfonos inteligentes sin su conocimiento.

El regulador de la privacidad en Polonia una multa de más de una empresa 187.000 £ para romper disposiciones GDPR porque era raspado de datos públicos y su uso para fines comerciales sin notificar a los consumidores.

Lo que es más, la autoridad sueca de protección de datos (Junta de Inspección de Datos) lanzado una revisión de las prácticas de Spotify cuando se trata de gestionar las solicitudes de los usuarios que quieren ver la información que la empresa tiene sobre ellos. Spotify se sospecha que es incapaz de manejar adecuadamente estas solicitudes, que es uno de los procesos que tienen carácter obligatorio a través GDPR.

Más visibilidad sobre las prácticas de protección de datos, pero un largo camino por recorrer

Si bien estos estadísticas GDPR muestran que ha habido una buena cantidad de avances en el último año, El panorama más amplio de invasiones de privacidad y tácticas ciberdelincuentes requiere un enfoque decidido para hacer de la privacidad y la seguridad la principal preocupación..

Mientras que las autoridades pueden ser capaces de obligar a las empresas a reforzar sus defensas y procesos tecnológicos (especialmente contra las violaciones de datos), no pueden hacer lo mismo con los usuarios finales.

Hacer de las mismas preocupaciones una prioridad para los usuarios habituales de Internet requiere un esfuerzo educativo sostenido que forme un vínculo emocional entre los usuarios y sus datos personales..

Constantemente trayendo temas como las violaciones de datos, fraude en línea, o robo de identidad a su atención sin duda ayudará a cerrar la brecha entre compartir sus datos en internet y lo que puede suceder si se filtró.

Vamos a seguir para mantener un ojo en GDPR y cómo funciona para las empresas y los ciudadanos europeos y más allá.

Sobre el Autor: Andra Zaharia

Con 6 años de experiencia en seguridad cibernética, otro se centra en el uso de sus habilidades de comunicación para educar a la gente de todo el mundo sobre la importancia fundamental de la seguridad de datos y privacidad.