Jaxx cartera criptomoneda es la última víctima de los hackers. Un sitio web de suplantación de la página oficial de Jaxx fue tomada recientemente después de Flashpoint investigadores descubrieron varias infecciones relacionadas con la operación. El sitio falso tenía una URL similar a la original y fue la entrega “un número de encargo y de las materias primas de malware". El objetivo de esta operación era para vaciar los bolsillos de los usuarios Jaxx.

Más sobre Jaxx

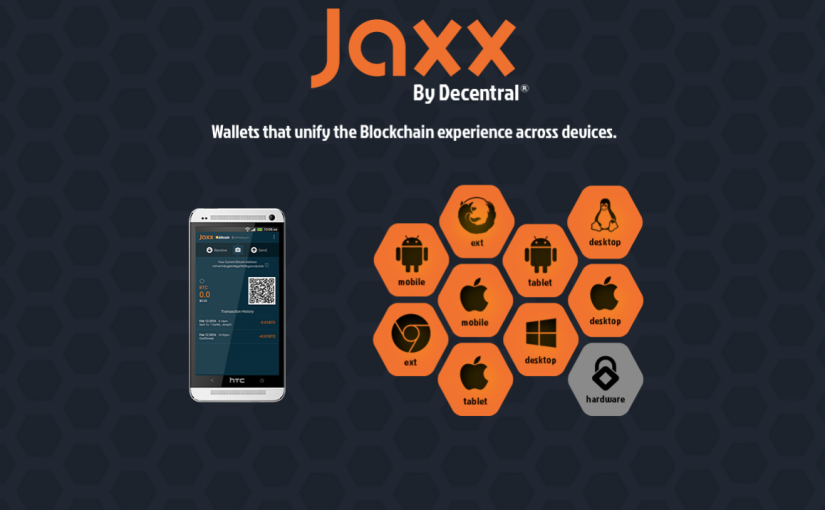

De acuerdo con las estadísticas del propio Jaxx, es un popular billetera criptomoneda, descargado más 1.2 millones de veces en móviles y de escritorio. Es importante señalar que la libertad Jaxx, la última versión de la cartera, titulares de Bitcoin, Etereum, así como varios otros cryptocurrencies. Jaxx es propiedad de blockchain inicio canadiense descentralizada.

¿Cómo el ataque a Jaxx Happen?

Primero, los investigadores subrayan que el ataque fue sobre todo un truco de ingeniería social que significa que no implican el uso de una vulnerabilidad de seguridad en la aplicación, sitio web, o cualquier dominios descentralizados.

investigadores punto de inflamación notificados Jaxx y la red de distribución de contenidos Cloudflare. Cloudflare reaccionó rápidamente y se elimina la página web falsa que incluía modificaciones de los enlaces de descarga, redirigir a un servidor controlado por los atacantes.

Desafortunadamente, los investigadores fueron capaces de identificar la forma en que los atacantes engañaron a los usuarios a visitar el sitio Web falsificado. En otras palabras, no se sabe si los atacantes envenenados resultados de búsqueda, correo electrónico utilizado técnicas o aplicaciones de chat engañado phishing, o algo mas.

Tanto los usuarios de Windows y Mac Targeted

Como se señaló en el informe:

La fecha de inicio de esta campaña aparenta ser agosto. 19 cuando se creó el dominio fraudulento. Los atacantes se dirigen a usuarios de Windows y Mac OS X con una variedad de software malicioso desarrollado para las plataformas de escritorio. Cualquier persona que hace clic en las descargas se redirige al sitio Web legítimo Jaxx.

simplemente dicho, usuarios que terminaron en el sitio web falsificado Jaxx, cayeron en la trampa y se cree que en realidad estaban visitando el sitio web oficial. Esto se debe al hecho de que los atacantes hicieron el esfuerzo de llegar a instalar el software de la cartera legítima en los ordenadores de las víctimas, mientras que el malware instalado silenciosamente en segundo plano.

Los usuarios de Mac OS X se presentaron con un Archivo de Java malicioso hecha a la medida (TARRO) expediente, mientras que el enlace de software de Windows fraudulenta descargado una aplicación .NET encargo por escrito.

Este último comportamiento malicioso realizado, exfiltrating todos los archivos de escritorio de la víctima a un servidor de comando y control, y también descargaron KPOT Stealer y podadoras. Tanto de los troyanos parecen ser comercializados en los sitios de delitos informáticos en idioma ruso subterráneos, los investigadores señalado.

El archivo JAR Mac OS fue programado en PHP y se compila utilizando un IDE lengua rusa llamada DevelNext. A juzgar por la marca en todo el código Jaxx, el malware ha sido concebido exclusivamente para esta campaña.

Esta operación malware es una prueba de que los cibercriminales han mejorado sus tácticas y siguen dirigirse a usuarios criptomoneda. Lo más probable es que los atacantes seguirán utilizando los kits de malware de los productos básicos que se ofrecen a la venta en foros subterráneos con el fin de robar las credenciales y ambos cryptocurrencies de usuarios.