¿Qué es el proceso de un virus proxy? [Ventanas]

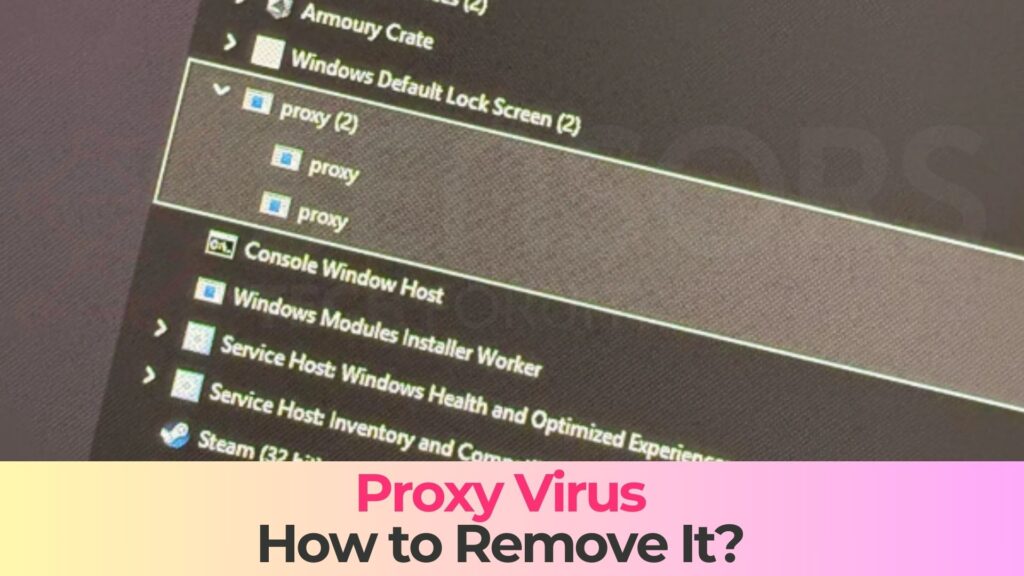

Si ha notado un proceso sospechoso llamado proxy.exe ejecutándose en el Administrador de tareas de Windows y consumiendo recursos del sistema, Deberías leer este artículo para descubrir de qué se trata realmente., Cómo pudo haber entrado en su sistema, y por qué representa un grave riesgo para la seguridad. El Proceso de virus proxy [Ventanas] No es un componente legítimo del sistema y suele estar asociado con aplicaciones troyanizadas., cargadores maliciosos, o proxy encubierto el malware utilizado por ciberdelincuentes para abusar de las máquinas infectadas.

El término "Virus Proxy" se utiliza para describir un proceso malicioso que se hace pasar por un ejecutable legítimo relacionado con un proxy mientras realiza operaciones ocultas en segundo plano.. En muchos casos documentados, la virus proxy.exe es parte de una cadena de infección de malware más grande que permite a los atacantes enrutar el tráfico a través del dispositivo de la víctima, información sensible de la cosecha, o establecer acceso remoto persistente.

Porque proxy.exe puede parecer genérico y técnicamente plausible, Muchos usuarios lo pasan por alto, Suponiendo que pertenece a un software legítimo. Esta falsa sensación de confianza es exactamente en lo que confían los atacantes.. Una vez activo, El proceso de virus proxy puede socavar la seguridad del sistema, intimidad, y la integridad de la red sin síntomas evidentes.

Detalles del virus proxy

| Escribe | Trojan, Malware, Puerta Trasera |

| Tiempo de eliminación | Alrededor 5 Minutos |

| Herramienta de eliminación |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

¿Cómo obtuve el proceso del virus proxy? [Ventanas]

El Proceso de virus proxy [Ventanas] Generalmente se infiltra en los sistemas a través de métodos de distribución engañosos e indirectos.. A diferencia de los virus tradicionales que dependen de la interacción visible del usuario, Esta amenaza a menudo llega junto con otro software o se distribuye de forma silenciosa a través de ataques basados en exploits..

Los vectores de infección comunes asociados con el malware proxy.exe incluyen:

- Instaladores incluidos de Freeware o paquetes de software pirateados

- Aplicaciones pirateadas y activadores de licencias ilegales

- Adjunto malicioso archivos de correo electrónico disfrazados de facturas o documentos

- Actualizaciones de software falsas o herramientas de optimización del sistema falsas

- Kits de explotación dirigidos a vulnerabilidades de Windows sin parchear

Una vez que el usuario ejecuta el instalador troyanizado o abre un archivo malicioso, El proceso del virus proxy puede colocarse en directorios del sistema y configurarse para iniciarse automáticamente. En muchos casos, El malware utiliza nombres de archivos y metadatos engañosos para integrarse con servicios legítimos de Windows..

Otro escenario común implica descargas automáticas, Cuando se visita un sitio web comprometido o malicioso, se desencadena la descarga y ejecución de proxy.exe sin el consentimiento explícito del usuario.. Los sistemas que carecen de parches de seguridad actualizados o protección en tiempo real son especialmente vulnerables a este método..

¿Qué procesa el virus proxy? [Ventanas] Hacer

Después de una infiltración exitosa, la Proceso de virus proxy comienza a ejecutar su carga maliciosa. Su propósito principal es transformar el sistema Windows infectado en un nodo proxy controlable que los atacantes pueden explotar para una amplia gama de actividades cibercriminales..

Uno de los comportamientos principales del malware proxy.exe es el secuestro de tráfico.. El proceso puede interceptar, redirigir, o redirigir el tráfico de red a través de la máquina infectada, convirtiéndolo efectivamente en un relé para la navegación anónima, campañas de spam, o operaciones ilegales. Esto no sólo compromete la privacidad, sino que también puede exponer a la víctima a riesgos legales y de reputación..

Otras actividades maliciosas comúnmente asociadas con el proceso de virus proxy incluyen::

- Establecer una comunicación persistente con el control remoto C&Servidor C infraestructura

- Recopilación de direcciones IP, geolocalización, y datos de huellas dactilares del sistema

- Inyección de scripts maliciosos en las sesiones del navegador

- Descarga y ejecución de componentes de malware secundarios

- Deshabilitar el software de seguridad y las defensas de Windows

En variantes avanzadas, proxy.exe puede funcionar como un troyano de puerta trasera, Permitir a los atacantes ejecutar comandos de forma remota, modificar la configuración del sistema, o desplegar cargas útiles adicionales como spyware, ransomware, o cryptominers. Este comportamiento modular hace que la amenaza sea especialmente peligrosa., ya que su impacto puede aumentar con el tiempo.

Desde el punto de vista del rendimiento, Los sistemas infectados a menudo presentan síntomas como una conectividad lenta a Internet., picos inexplicables de CPU o RAM, fallos frecuentes de la aplicación, y actividad de red anormal incluso cuando el sistema está inactivo. Estos problemas se derivan de las operaciones continuas en segundo plano del malware y la transmisión no autorizada de datos..

Cómo eliminar el proceso de virus proxy [Ventanas]

La eliminación de la Proceso de virus proxy [Ventanas] requiere atención cuidadosa, ya que el malware puede emplear mecanismos de persistencia diseñados para resistir la eliminación manual. Simplemente finalizar el proceso proxy.exe en el Administrador de tareas suele ser ineficaz, ya que el ejecutable malicioso puede reiniciarse automáticamente a través de clave de registro entradas, tareas programadas, o servicios de inicio.

El proceso del virus proxy puede incrustarse profundamente en el sistema operativo modificando componentes críticos de Windows.. Esto incluye agregar claves de registro para ejecución automática., alterar las reglas del firewall, e instalar archivos ocultos en los directorios del sistema. En algunos casos, También puede inyectar código en procesos legítimos para evadir la detección..

Debido a estas técnicas avanzadas, Los intentos de eliminación inadecuados pueden dejar restos., Permitir que el malware se regenere o continúe operando de forma encubierta.. Además, Una limpieza incompleta puede exponer el sistema a una reinfección o dejar vulnerabilidades de seguridad sin abordar..

Un enfoque de eliminación integral se centra en identificar todos los componentes maliciosos asociados con proxy.exe, restaurar la configuración del sistema comprometida, y garantizar que no queden puertas traseras ni cargas útiles secundarias activas. Este proceso debe ser seguido por una auditoría de seguridad completa del sistema para verificar la integridad del sistema..

¿Qué debe hacer?

Si cree que su sistema Windows se ha visto afectado por el Proceso de virus proxy, usted debe actuar de inmediato. Dejar proxy.exe activo permite a los atacantes explotar su dispositivo, comprometer sus datos personales, y hacer mal uso de su conexión de red con fines maliciosos.

Le recomendamos encarecidamente que siga la guía de eliminación a continuación para eliminar por completo el proceso de virus proxy y proteger su sistema contra futuras amenazas.. Tomar medidas rápidas ayudará a restaurar el rendimiento del sistema, Proteja su privacidad, y evitar más daños causados por este peligroso malware.

Preparation before removing Proxy Virus.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Scan for Proxy Virus with SpyHunter Anti-Malware Tool

Paso 2: Limpiar los registros, created by Proxy Virus on your computer.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, created by Proxy Virus there. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Proxy Virus on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Proxy Virus FAQ

What Does Proxy Virus Trojan Do?

The Proxy Virus Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, like Proxy Virus, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Proxy Virus Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Proxy Virus Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

About the Proxy Virus Research

El contenido que publicamos en SensorsTechForum.com, this Proxy Virus how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

How did we conduct the research on Proxy Virus?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Proxy Virus threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..