2017 fue un año de creciente amenaza para ransomware, su primer año verdadero avance encontró en las primeras páginas de los principales medios de comunicación, así como publicaciones de TI intelectuales. La rápida ascensión de WannaCry, Ojo dorado, NotPetya llevó a la aprehensión aumentada y vigilancia por parte de los administradores de TI y propietarios de negocios en todo el planeta.

Su repentina prominencia es una propuesta apetitosa para los cibercriminales – se ha logrado desarrollar su propia economía: baja barrera de entrada, pequeña inversión, altas recompensas, e incluso su propio modelo de negocio. Una red sofisticada completa con cadenas de suministro, creadores, distribuidores, mercados, kits de bricolaje, contratos de afiliación, Anuncios y se podría argumentar su propia moneda.

Los estudios han demostrado que la que se ha visto un ransomware 2500% aumentando desde 2016, con más 6300 mercados y casi 45000 anuncios de productos. Las estimaciones totales de valor de mercado han ascendido a cabo en casi $1 mil millones.

El ransomware: El modelo de negocio

El aumento de ransomware está articulada en los principios de negocio bastante simples; notablemente, oferta que satisface la demanda, baja barrera de entrada, baja inversión de capital, escalabilidad fácil, y un gran mercado al que apuntar.

medio ambiente del mundo era común para una amenaza cibernética como ransomware; gran parte de su incremento se reduce al avance de la tecnología y gran oportunidad. Ahora vivimos en un mundo cada vez más en línea, nuestros móviles y ordenadores portátiles tienen algunas de nuestra información más sensible y personal, igualmente, las empresas a menudo tienen la totalidad de sus empresas en los servidores con ninguna copia de seguridad. Todo el mundo es ahora una marca, exacerbada a menudo por la falta de seguridad y la mala formación de los empleados.

Los días de ransomware y virus que son sólo para los piratas informáticos sofisticados se han ido. Ransomware-as-a-Service ha visto a este; RAAS es una solución llave en mano completamente permitiendo que cualquiera pueda participar en estas actividades ilícitas, sin experiencia de codificación o habilidades técnicas, si se puede navegar por la web oscura puede unirse a las campañas de ransomware, incluso con ninguna inversión de capital.

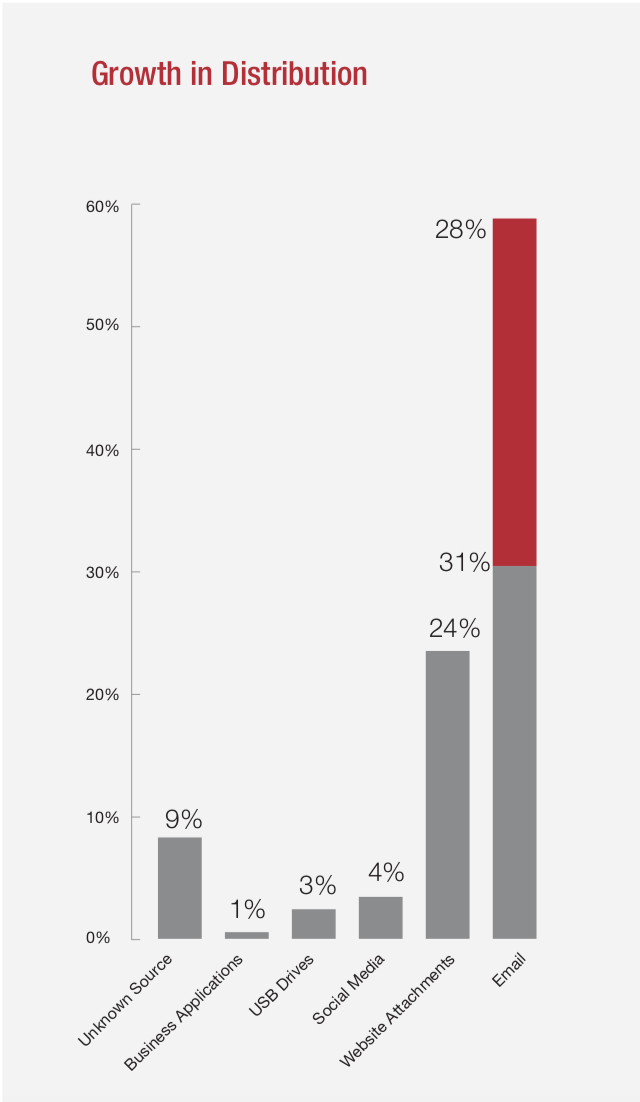

Puede ser enviado de forma gratuita: р electrónico, que sigue siendo el medio más común de infección de ransomware que permitió a los delincuentes distribuir ransomware a 100.000 o incluso millones de personas de una sola vez. También nos estamos moviendo hacia un mundo en el que no solo todos somos una marca, sino todo.: IO podría conducir a todo, desde automóviles a los frigoríficos llevando a cabo un rescate.

criminales anónimos: criminales sin rostro, la utilización de la red Tor y el aprovechamiento de los pagos de cifrado puede mantener su anonimato – si usted es un pequeño negocio o individuales las posibilidades de que la captura de los criminales son casi nulas.

De acuerdo con Carbono Negro, el mercado de ransomware ha pasado de $250,000 para acabar $6,000,000 en el año pasado – gran parte de este crecimiento se ha reducido a RaaS. kits de bricolaje a menudo un menú de ransomware en varios puntos de precio, ransomware construcción personalizada que puede costar hasta $3,000 pero los clones y kits de bricolaje pueden costar menos de un dólar.

La cadena de suministro ransomware

Creación: Este es el centro neurálgico, donde entra la sofisticación y la experiencia real. Autor de codificadores y desarrollar programas de ransomware que se pueden colocar en los mercados, vendido, o aprovechado por el software RaaS.

Distribución: Esto puede ser una venta directa o lugares en plataformas RAAS. en la distribución, autores o bien aceptar una reducción de rescates o ser pagados por adelantado. El costo depende de cómo el código personalizado es, esto generalmente se correlaciona con su capacidad para pasar desapercibido por los antivirus y los filtros de correo no deseado. Los distribuidores también pueden comprar “acciones” en una campaña, cuando el producto se dividen en función de la inversión. Los propios virus suelen ser enviados como ‘aerosol y rezar’ listas de correo de spam o específicamente dirigidos hacks que aprovechan las vulnerabilidades.

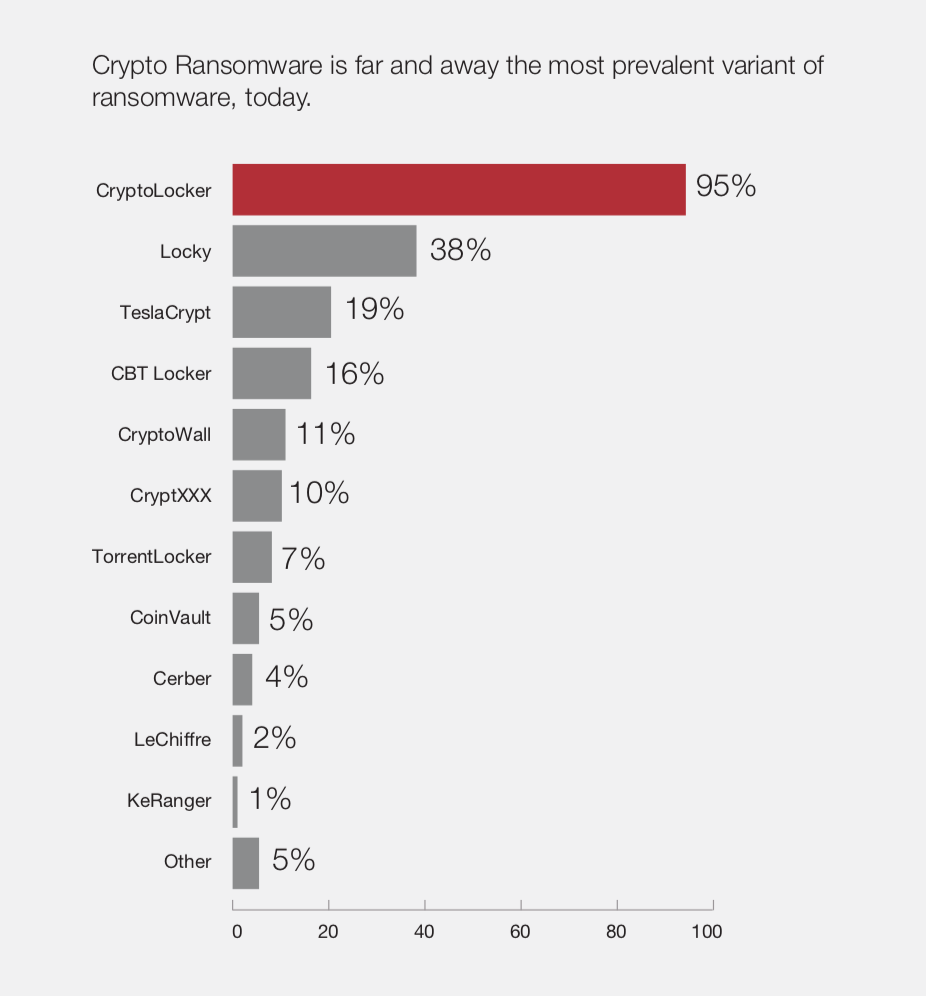

cifrado: En general, existen dos tipos de cifrado ransomware, el primero es el llamado ransomware armario y el segundo es crypto.

El armario es la forma más antigua de ransomware, que para la interacción del usuario con un ordenador por lo general dentro del navegador. Estas piezas ransomware a menudo imitan las agencias gubernamentales, el uso de tácticas de ingeniería social para coaccionar dinero de los usuarios asustadas.

ransomware Crypto es la variedad que estamos viendo más y más a menudo, esto implica el cifrado de información valiosa almacenada en los ordenadores, haciendo que los datos inutilizables a menos que sea sin cifrar. WannaCry y NotPetya eran tanto ransomware cripto.

Pago: La parte más importante del rompecabezas ransomware y uno podría pensar el más fácil. Normalmente se genera o se publica en un sitio web de una clave billetera Bitcoin, una manera fácil para el pago anónimos. Sin embargo, no está siendo colocado todas las instancias de un camino de rosas teclas equivocadas billetera o las llaves billetera siendo bloqueado son comunes. WannaCry que desarrolló una forma de generar claves de Bitcoin únicas (unblockable), tenido una muerte-switch bastante fácil que paró su propagación.

Descifrado: y por desgracia, el embudo se completa – vez que el pago se recibe el código para descifrar los archivos son enviados. En última instancia, sin embargo, pagando el rescate, sólo se están animando a este tipo de actividades para continuar.

2017 se registró un aumento en el ransomware a escala, mas dinero, más marcas, más ataques, y más perfil. Sin embargo, muchos de los ataques aun así los errores de novato - estos errores, con toda probabilidad no ser resueltas en el futuro. IoT y la estratificación de todo, desde teléfonos hasta frigoríficos, verá 20.4 miles de millones de dispositivos conectado a internet 2020 - Sólo el aumento de nuestra susceptibilidad al ataque.

Nota del editor:

De vez en cuando, SensorsTechForum cuenta con artículos de la huésped de la seguridad cibernética y los líderes infosec y entusiastas como este post. Las opiniones expresadas en estos artículos como invitado, sin embargo, son exclusiva responsabilidad de su autor que contribuye, y pueden no reflejar las de SensorsTechForum.