El DarkHydrus troyano es un arma peligrosa utilizado en contra de los usuarios de computadoras en todo el mundo. Infecta principalmente a través de los documentos infectados. Nuestro artículo da una visión general de su comportamiento en función de las muestras recogidas e informes disponibles, También puede ser útil en el intento de eliminar el virus.

Resumen de amenazas

| Nombre | DarkHydrus de Troya |

| Escribe | Trojan |

| Descripción breve | El troyano DarkHydrus es un virus informático diseñado para infiltrarse silenciosamente en los sistemas informáticos.. |

| Los síntomas | Las víctimas no pueden experimentar síntomas aparentes de infección. |

| Método de distribución | Las vulnerabilidades de software, Instalaciones de dominio público, paquetes combinados, Guiones y otros. |

| Herramienta de detección |

Ver si su sistema ha sido afectado por malware

Descargar

Herramienta de eliminación de software malintencionado

|

| Experiencia de usuario | Unirse a nuestro foro hablar sobre el troyano DarkHydrus. |

Troyano DarkHydrus - Métodos de distribución

El troyano DarkHydrus lleva el nombre del colectivo criminal detrás de él.. Su código se basa en una muestra anterior conocida como Troyano RogueRobin. La campaña de ataques detectados presenta varias versiones distintas de documentos infectados, específicamente documentos de Excel con la extensión .xlsm. Cuando se abren, se mostrará un mensaje de advertencia de seguridad pidiendo a los usuarios que habiliten el contenido integrado. El análisis del documento muestra que las muestras adquiridas se realizaron en diciembre 2018 y enero 2019. Es muy posible que también se utilicen otros formatos con el mismo fin: bases de datos, hojas de cálculo y documentos de texto. Tan pronto como se permita la ejecución de los scripts, activarán un script de PowerShell que conducirá al |Instalación de troyanos. Las modificaciones a los datos clave del sistema lo configurarán para que se inicie automáticamente cuando se inicie la computadora.

Si bien esta campaña actualmente utiliza documentos como el principal dispositivo de entrega de carga útil, existen otros métodos que los piratas informáticos pueden considerar.. Algunos de ellos incluyen lo siguiente:

- Instaladores de software infectadas - Una estrategia similar es incrustar el código de entrega del troyano en archivos de instalación de aplicaciones populares que los usuarios finales descargan con frecuencia.. Los programas de ejemplo incluyen utilidades del sistema, suites creatividad, herramientas de optimización y aplicaciones de productividad. Cuando se ejecutan los archivos, se implementará el troyano DarkHydrus.

- Los mensajes de correo electrónico de phishing - La entrega tradicional de ransomware se realiza mediante el envío de mensajes que imitan notificaciones legítimas enviadas por correo electrónico. A menudo se harán pasar por empresas conocidas, productos y servicios copiando su diseño corporal y texto. Tan pronto como las víctimas interactúen con cualquiera de los elementos maliciosos o el archivo adjunto, se iniciará la infección..

- sitios maliciosos - Para que las infecciones sean más frecuentes, los piratas informáticos pueden modelar sitios falsos que se hacen pasar por páginas de destino legítimas, sitios de proveedores de software, portales de descarga y etc.. Siempre que la víctima interactúe con cualquiera de los elementos, se adquirirá la infección del troyano DarkHydrus; esto puede ser al descargar un archivo o simplemente al hacer clic en un script..

- Los secuestradores de navegador - Son complementos basados en navegador creados por piratas informáticos y generalmente se implementan en los repositorios respectivos. Esto se hace con credenciales de desarrollador falsas y reseñas de usuarios.. Sus descripciones incluirán promesas de mejoras de rendimiento o la adición de nuevas funciones..

Troyano DarkHydrus - Descripción detallada

Como el troyano DarkHydrus se basa en el código fuente de una amenaza anterior, muchas de sus funciones se compartirán. Durante la instalación del virus, la amenaza se configurará para ejecutarse cada vez que se encienda la computadora, lo que hace que sea muy difícil de eliminar.. El otro comando que se ejecuta tan pronto como se produce la infección es el función de derivación de seguridad. Analizará la memoria de la máquina infectada y buscará cualquier host de máquina virtual instalado, herramientas de depuración o entorno sandbox que pueden ser utilizados por especialistas en seguridad para analizarlo. El motor se apagará inmediatamente si detecta que una aplicación o servicio de este tipo se está ejecutando..

Luego, el troyano establecerá una conexión a un servidor controlado por piratas informáticos utilizando expresiones regulares. Es interesante notar que esto se hace a través de consultas DNS y consultas personalizadas.. La característica distintiva de este malware en particular es que creará un subdominio para cada infección individual.. El análisis de código revela una lista de los comandos disponibles.:

- ^ matar - Esto indicará que se elimine el hilo que contiene el troyano.

- ^ $ archivoDescargar - El archivo dado se cargará en el servidor controlado por piratas informáticos

- ^ $ importModule - Ejecuta una instancia de PowerShell y la agrega al “módulos” lista

- ^ $ x_mode - Enciende una alternativa “x_mode” modo que cambia a un canal de comando alternativo

- ^ $ ClearModules - Borra el ejecutado previamente “módulos” lista

- ^ $ fileUpload - Este comando se utiliza para configurar una ruta a la que se cargará un nuevo archivo.

- ^ modo de prueba - Esto ejecuta una función de prueba que verifica si se puede establecer una conexión de forma segura con el servidor controlado por piratas informáticos.

- ^ showconfig - Esto generará la configuración actual del motor de infección.

- ^ changeConfig - Esto activará un cambio de configuración que toma los parámetros de entrada enviados y los guarda en la instancia local

- ^ slp - Esto configurará los valores de suspensión y jitter

- ^ salir - Sale de la instancia de Trojan

Se ha descubierto que la nueva variante del troyano DarkHydrus utilizar Google Drive como repositorio instrumental para entregar los comandos de los piratas informáticos. Esto se hace cargando un archivo a la cuenta de hacker predefinida y comprobando constantemente si hay cambios en el documento.. Cualquier comando ingresado se ejecutará de acuerdo con los campos ingresados. Todos los cambios en el documento cargado se consideran trabajos que se ejecutarán en los equipos infectados.. La autenticación al servicio se realiza a través de comandos especiales que son específicos del esquema de Google Drive.. Los tokens de acceso especial se recuperan antes de que se dé acceso al documento..

Se ha revelado una compleja red de dominios que muestra que se ha realizado mucho trabajo para crear el troyano y su infraestructura.. Su análisis de código revela que es capaz de dañar los sistemas y secuestrar datos sensibles.. Esto se hace a través de un script especial que usa la información recopilada para generar una ID de máquina única.. Hay dos categorías de información que generalmente se consideran:

- Información personal - El motor buscará cadenas que puedan exponer directamente la identidad de los usuarios víctimas. El troyano puede recibir instrucciones no solo para que busque en la memoria, sino también el contenido del disco duro, dispositivos extraíbles y recursos compartidos de red disponibles. Los datos de interés incluyen su nombre, dirección, número de teléfono, datos de localización y las credenciales de la cuenta almacenados. La información recopilada se puede utilizar para llevar a cabo delitos como el robo de identidad y abuso financiero.

- Información de la máquina - El troyano puede generar un informe de los componentes de hardware instalados y la configuración del sistema.. La gran cantidad de datos es útil para determinar qué tipo de computadoras están infectadas. La información estadística es útil al diseñar actualizaciones para el troyano..

El troyano tiene varios usos que pueden ser mucho más que el simple avance de los equipos infectados.. El uso de la compleja infraestructura y los complejos pasos de seguridad que se toman al comienzo de la rutina de infección muestran que las víctimas objetivo son probablemente corporaciones o agencias gubernamentales.. Es muy probable que cualquier versión futura agregue funcionalidades más nuevas y mejore las ya habilitadas. El uso de la infraestructura de Google Drive puede dificultar que los administradores de red noten una infección, ya que se espera que los clientes troyanos se pongan en contacto con servidores inusuales controlados por piratas informáticos.

La capacidad de robo de datos les da a los analistas de seguridad razones para creer que esto puede ser un arma con fines de sabotaje.. El motor puede recopilar una gran cantidad de información en ambas categorías de información., potencialmente accediendo también a unidades de red. En el caso de que haya un ataque coordinado contra una empresa determinada, esta podría ser un arma muy poderosa..

El análisis de código realizado muestra que el troyano es capaz de acceder y modificar una amplia gama de datos del sistema.:

- Registro de Windows - Las modificaciones al Registro de Windows pueden comprometer tanto los valores que utiliza el sistema operativo como las aplicaciones de terceros.. Esto puede provocar problemas graves de rendimiento y la imposibilidad de acceder a algunos servicios o funciones que normalmente utilizan los usuarios finales.. Las modificaciones de las entradas que pertenecen a aplicaciones de terceros pueden provocar errores inesperados.

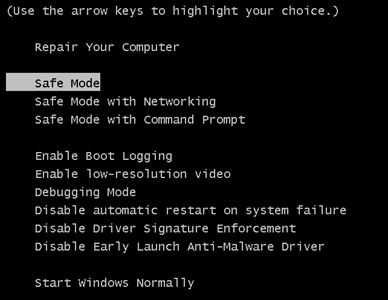

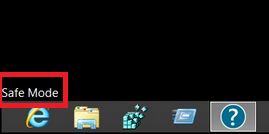

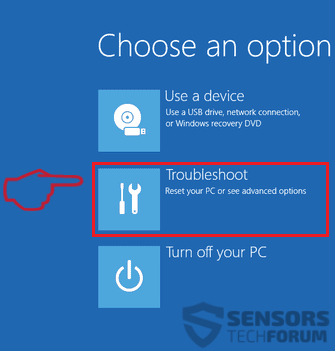

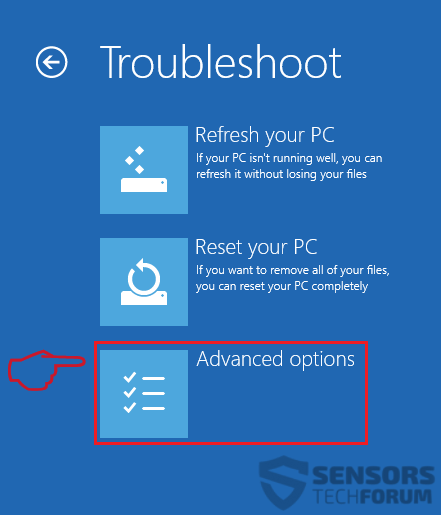

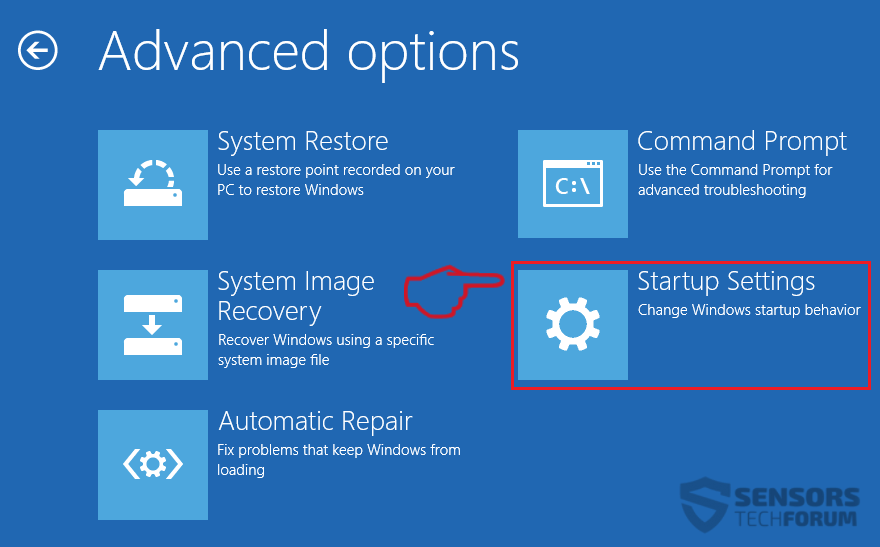

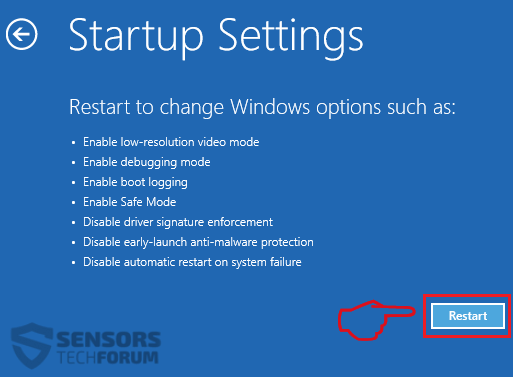

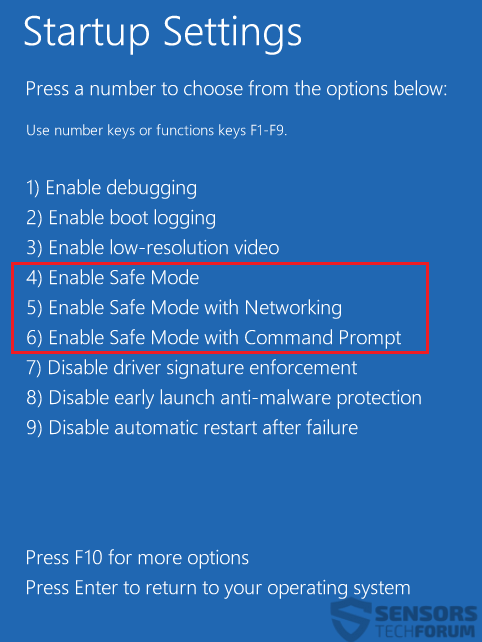

- Opciones de arranque - Esto se hace para que el troyano se inicie automáticamente una vez que la computadora está encendida. Ciertas acciones pueden deshabilitar el acceso al menú de inicio de recuperación y a la configuración, lo que hace que sea imposible utilizar la mayoría de las guías de recuperación manual..

- datos del sistema - El motor se puede utilizar para buscar e identificar cualquier copia de seguridad, Puntos de restauración del sistema y otros archivos que se utilizan durante la recuperación.

Dado el hecho de que el troyano DarkHydrus presenta una amenaza compleja que puede lanzarse en agencias empresariales y gubernamentales en cualquier momento dado, una vez que se da el comando, cualquier infección existente debe identificarse y eliminarse lo más rápido posible.. Las actualizaciones futuras pueden transformarlo en un arma aún más poderosa..

Eliminar troyano troyano DarkHydrus

Si su sistema informático fue infectado con el DarkHydrus de Troya Trojan, usted debe tener un poco de experiencia en la eliminación de software malintencionado. Usted debe deshacerse de este troyano lo más rápido posible antes de que pueda tener la oportunidad de propagarse e infectar más otros ordenadores. Debe eliminar el troyano y seguir la guía de instrucciones paso a paso se proporciona a continuación.

Nota! Su sistema informático puede verse afectada por DarkHydrus de Troya y otras amenazas.

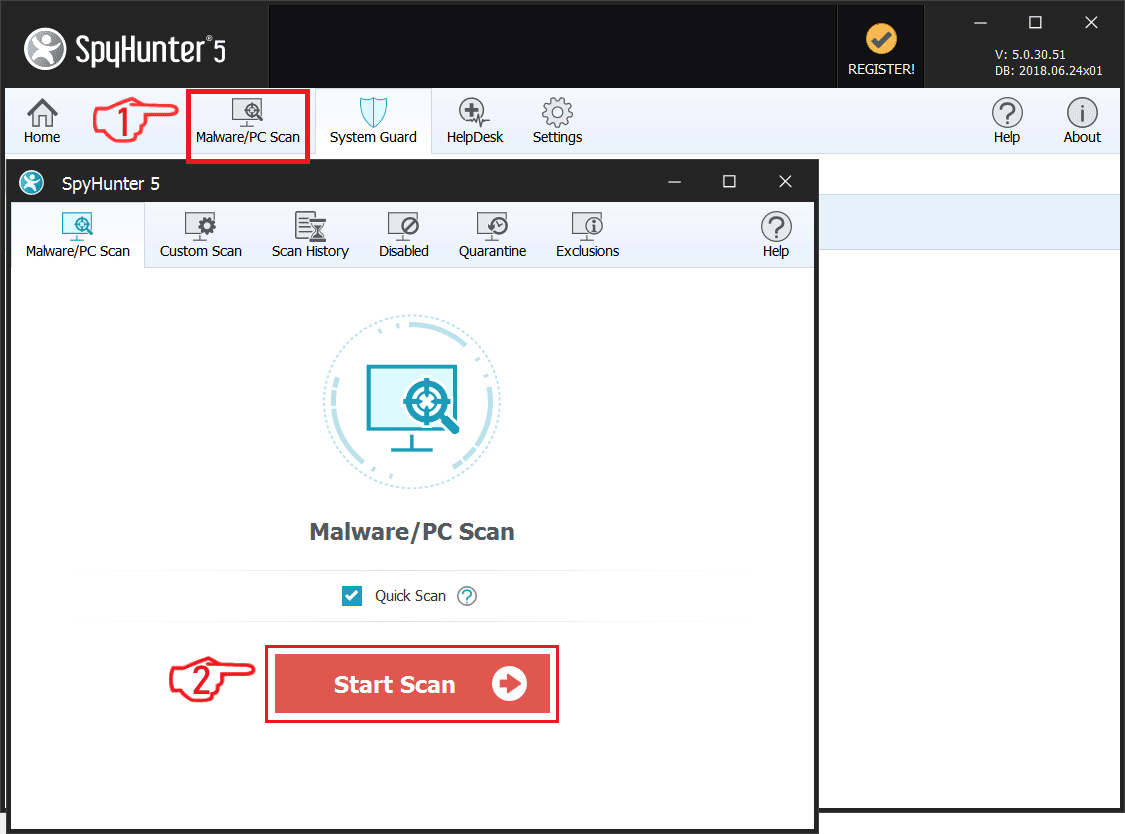

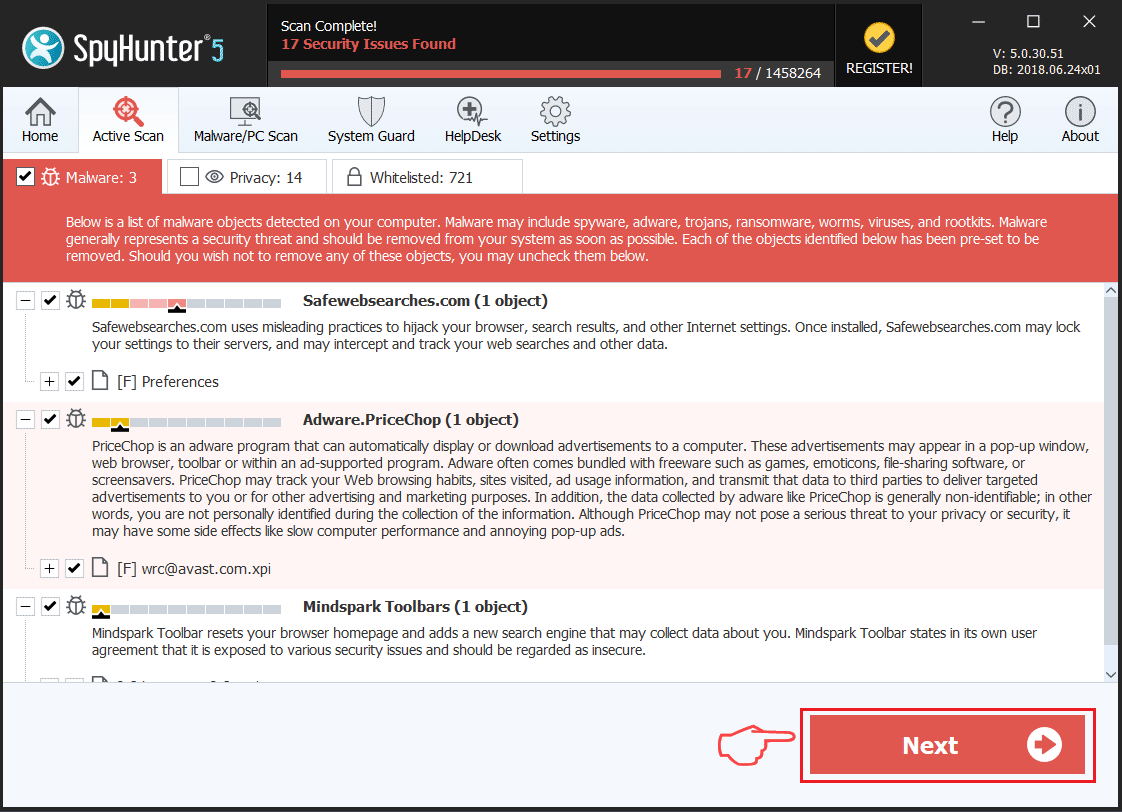

Escanear su PC con SpyHunter

SpyHunter es una poderosa herramienta de eliminación de malware diseñado para ayudar a los usuarios con el análisis de la seguridad del sistema en profundidad, detección y eliminación de DarkHydrus de Troya.

Tenga en cuenta, que el escáner del SpyHunter es sólo para la detección de malware. Si SpyHunter detecta malware en su PC, usted tendrá que comprar herramienta de eliminación de malware de SpyHunter para eliminar las amenazas de malware. Leer nuestra SpyHunter 5 opinión. Haga clic en los enlaces correspondientes para comprobar de SpyHunter EULA, política de privacidad y Criterios de evaluación de amenazas.

Para eliminar el troyano DarkHydrus sigue estos pasos:

Utilizar SpyHunter para detectar programas maliciosos y no deseados

Preparation before removing DarkHydrus Trojan.

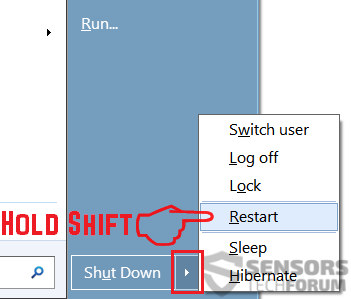

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

Paso 1: Analizar en busca de troyano DarkHydrus con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por DarkHydrus Trojan en su computadora.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por el troyano DarkHydrus allí. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by DarkHydrus Trojan on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

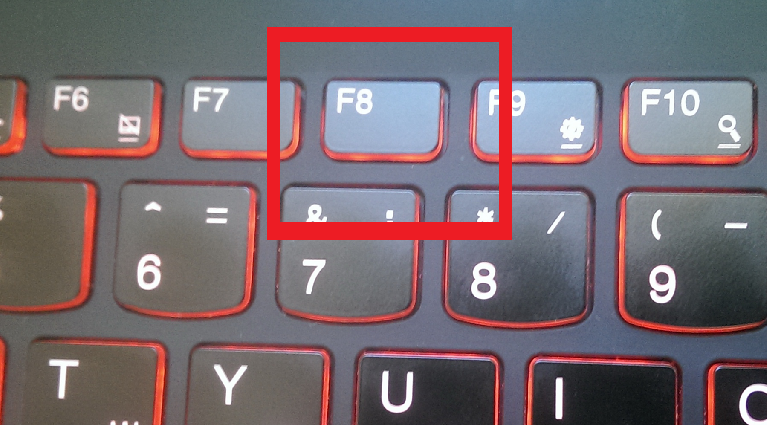

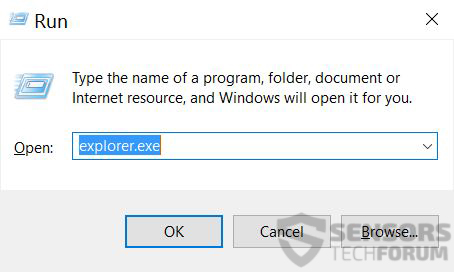

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

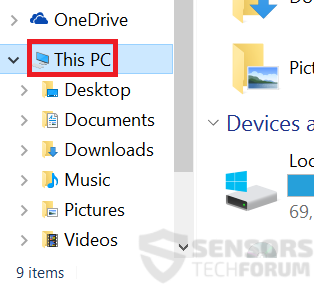

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

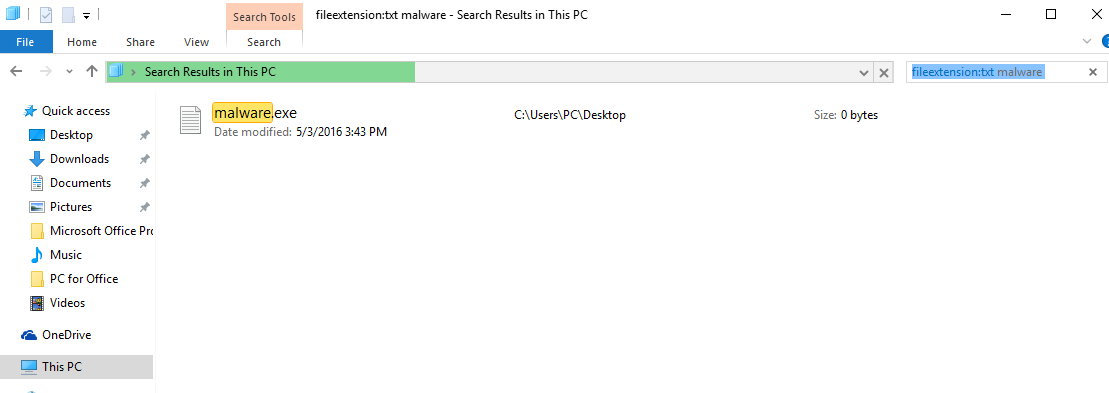

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

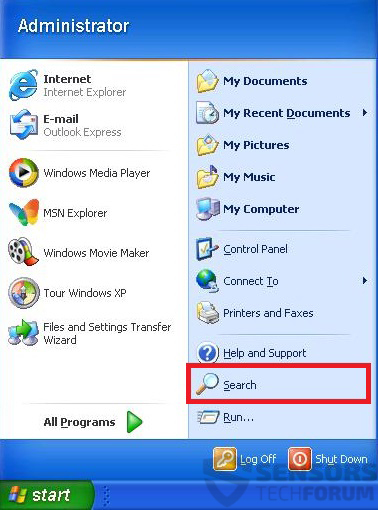

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

DarkHydrus Trojan FAQ

What Does DarkHydrus Trojan Trojan Do?

The DarkHydrus Trojan Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, like DarkHydrus Trojan, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can DarkHydrus Trojan Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can DarkHydrus Trojan Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

About the DarkHydrus Trojan Research

El contenido que publicamos en SensorsTechForum.com, this DarkHydrus Trojan how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

How did we conduct the research on DarkHydrus Trojan?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the DarkHydrus Trojan threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..

1. Para Windows XP, Vista y 7.

1. Para Windows XP, Vista y 7. 2. Para Windows 8, 8.1 y 10.

2. Para Windows 8, 8.1 y 10. entradas de registro Fix creadas por el malware y PUP en su PC.

entradas de registro Fix creadas por el malware y PUP en su PC.

1. Instale SpyHunter para buscar el troyano DarkHydrus y elimínelos.

1. Instale SpyHunter para buscar el troyano DarkHydrus y elimínelos.