Un spyware bancario conocido como Telax 4.7 se ha dirigido principalmente a usuarios de habla portuguesa, ESG informan investigadores de malware. Los usuarios deben tener cuidado con los correos electrónicos falsos que pueden reclamar su cuenta de PayPal ha sido comprometida. Es muy recomendable en caso de que tenga alguna sospecha de que es posible que tenga el malware orientado a la banca para su uso inmediato una PC segura para restablecer sus credenciales y cambiar toda la información financiera que pueda. También, es recomendable limpiar el ordenador afectado, con una herramienta anti-malware avanzado que erradicarlo en su totalidad, instrucciones para que se mencionan después de este artículo.

| Nombre | Telah 4.7 Banca de Troya |

| Escribe | Banca Malware(Caballo de Troya) |

| Descripción breve | El troyano utiliza un Trojan.Downloader para infectar inicialmente el PC víctima después que está siendo descargado y ejecutado a más probable robar datos financieros. |

| Los síntomas | Los síntomas primarios se pueden deshabilitar anvitirus así como cortafuegos. En algunos casos, el usuario también puede presenciar su glitching pantalla o refrescante mientras el troyano puede estar tomando capturas de pantalla. Detección inicial que puede engañar al usuario que se ha eliminado la amenaza también es posible. |

| Método de distribución | Via bits(.)ly redirigir enlaces anunciados en los mensajes de spam a través de medios sociales y el correo electrónico. |

| Herramienta de detección | Descargar Malware Removal Tool, para ver si su sistema ha sido afectado por malware |

| Experiencia de usuario | Únete a nuestro foro para discutir acerca de Telah 4.7 Banca de Troya. |

Telax troyanos bancarios - ¿Cómo se propaga

El propio troyano se propaga principalmente a través de mensajes de correo electrónico que pueden ser o bien la parodia o spam puro. Los estafadores que operan la amenaza malicioso se han reportado para desarrollar "Eng soc" (Ingeniería social) lanzamientos y estrategias prometedoras recompensas o otras compensaciones a cambio de visitar un enlace adjunto al correo electrónico. Los informes indican que el troyano puede prometer licencias libres para software de pago, así como otras pruebas y recompensas.

Una campaña de propagación maliciosa Telax se ha detectado en Brasil, donde más de 100 000 los usuarios se han visto afectados. Lea más al respecto:

Telah 4.7 Malware compromisos Google Cloud

Telax troyanos bancarios - ¿Cómo funciona

Primero, utiliza el troyano bancario un Servicio de acortamiento de URL (bit(.)ly) para acortar sus enlaces a las webs y, más importante, enmascarar el nombre de dominio original, por lo que es difícil de rastrear. Una vez hecho clic en el enlace, se ha informado de que los usuarios pueden experimentar redirecciones a un script malicioso que está alojada en el Google`s nube Servicio. Tenga en cuenta que esto es particularmente peligroso porque los usuarios son más propensos a confiar en algo que tiene el dominio de Google y haga clic en ella. Lo que se informó de que es un programa de descarga para la carga maliciosa del troyano.

Una vez que se ha visitado, por un usuario puede iniciar una cuenta atrás para inyectar otro redireccionamiento, sin embargo, esta vez con un retraso. Se ha informado de que la aplicación del troyano malicioso puede ser visto en cualquiera de estas dos extensiones de archivo:

Para hacer aún más en sí, aún más, confiable, el troyano puede llevar un nombre que es lo mismo que una legítima, aplicación respetable y seguro. Los enlaces a las webs a este troyano en su mayoría están siendo enviados a los usuarios que están activos en el Medio social (Facebook, Gorjeo, etc).

Qué es más, los usuarios que deseen tener una licencia gratuita de un producto, no debe confiar mensajes de spam con bit(.)ly enlaces web acortadas en ellos, ya que pueden ser engañados para abrir las trojan`s ejecutables.

Una vez activado, el Trojan.Downloader bajado de la nube Google podrá establecer un sesión HTTP activo y descargar el exe de Telax propio programa malicioso bancario y muy probablemente varias otras herramientas como cryptors para mantenerlo ocultos por el software anti-spyware.

Los investigadores afirman que la amenaza Telax troyano es el ejemplo perfecto de una intrusión sofisticado que también puede haber cifrado de transferencia de datos con su C&C(Mando y Control) servidor o servidores. Además, que puede tener la capacidad de soportar 32 así como los sistemas de 64 bits. Además, Telax tiene herramientas a piratear pasado la autenticación más sofisticado.

Qué es más, este troyano está lleno de una código malicioso que se inyecta en el fiar vbe.exe proceso que se ejecuta de forma activa en el sistema afectado. Adicionalmente el troyano puede tener la capacidad de instalar componentes de rootkit. Pero eso no es todo - también tiene un archivo DLL legítima basada SQL “en el almacén” que contiene una copia de 64 bits de la propia. Tan pronto como se instala este componente rootkit, Telax puede informar al servidor de control que la infiltración del sistema ha sido realizado con éxito incluyendo también una amplia información sobre el equipo, más en particular información que pueda ayudar al hacker para ocultar el troyano para el mayor tiempo posible.

Las habilidades de este troyano pueden ser muchas. Desde la transferencia de información en tiempo real acerca de lo que las entradas del usuario al utilizar la banca en línea a realizar capturas de pantalla del PC en la demanda.

Los ciberdelincuentes son cada vez más inteligentes, usando Trojan.Downloader tipo de malware eso También puede recopilar información y desactivar la seguridad del PC antes de una infección real tiene lugar. También han mejorado sus habilidades de ingeniería social en línea, utilizando sitios web de confianza como PayPal, eBay u otras personas como una de sus correos spam. Usuarios deben ser educados Siempre que vuelva a comprobar un enlace web en un equipo donde se almacenan sus datos importantes o sólo para utilizar un ordenador como para la banca en línea y nada más. También, es importante tener en cuenta que la red doméstica del usuario tiene que ser más seguro con el fin de prevenir tales intrusiones en el primer lugar. Por lo que se requiere para tener un software anti-malware avanzado que asegure cada máquina y detener una amenaza de intrusos, por no hablar de la difusión por la red. El uso de clientes de correo electrónico que contienen herramientas de bloqueo de spam también es aconsejable.

Extracción Telax troyanos bancarios Completamente

Para librarse de este troyano, se recomienda encarecidamente a guiarse por el paso a paso eliminación manual se indica después de este artículo. También es importante contar con un escáner anti-malware que debe actualizarse regularmente con definiciones contra el Telax troyanos bancarios.

Preparación antes de retirar Telax 4.7 Banca de Troya.

Antes de iniciar el proceso de eliminación real, se recomienda que usted hace los siguientes pasos de preparación.

- Asegúrate de que tienes estas instrucciones siempre abierto y delante de sus ojos.

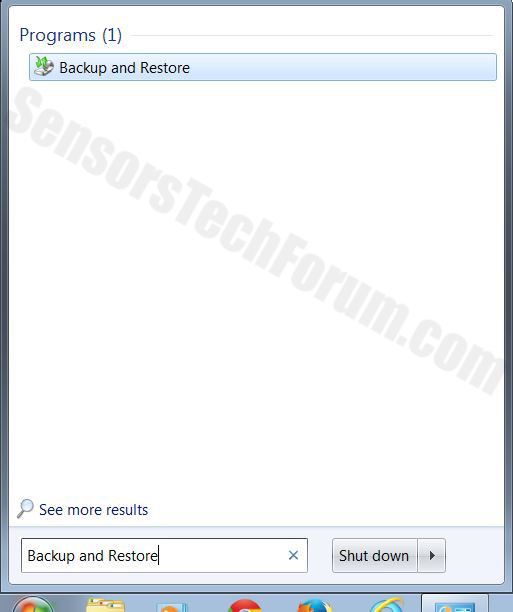

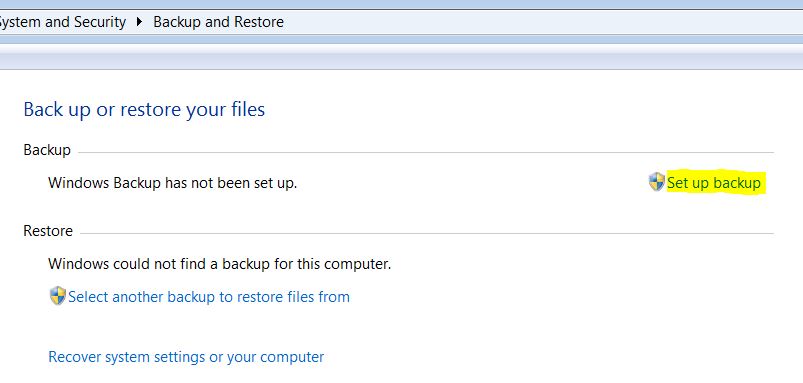

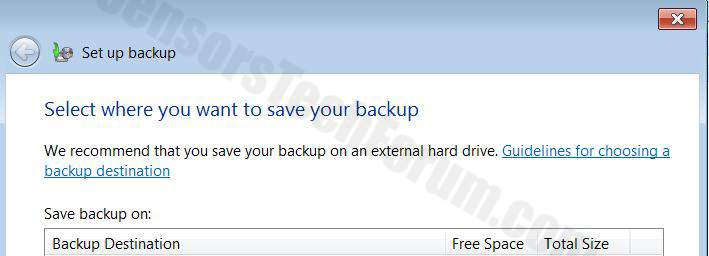

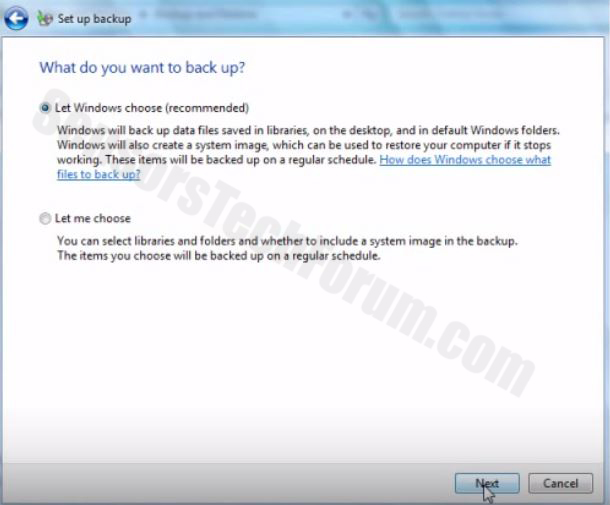

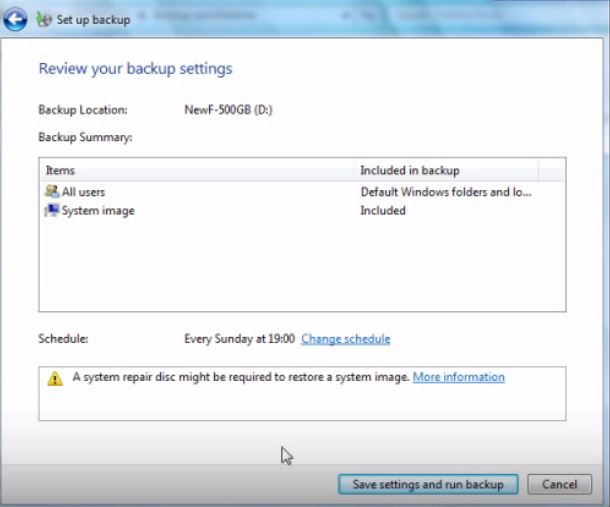

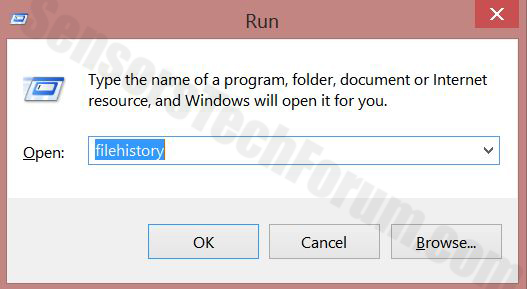

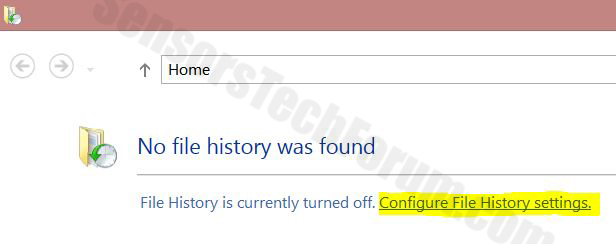

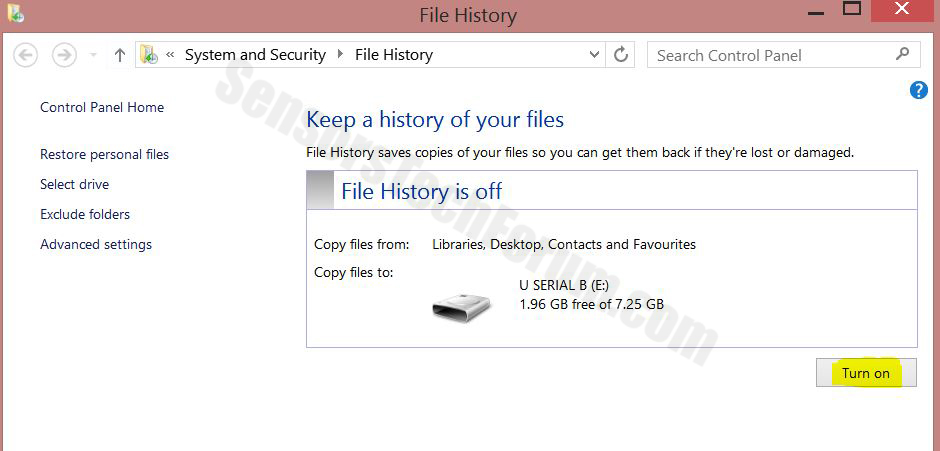

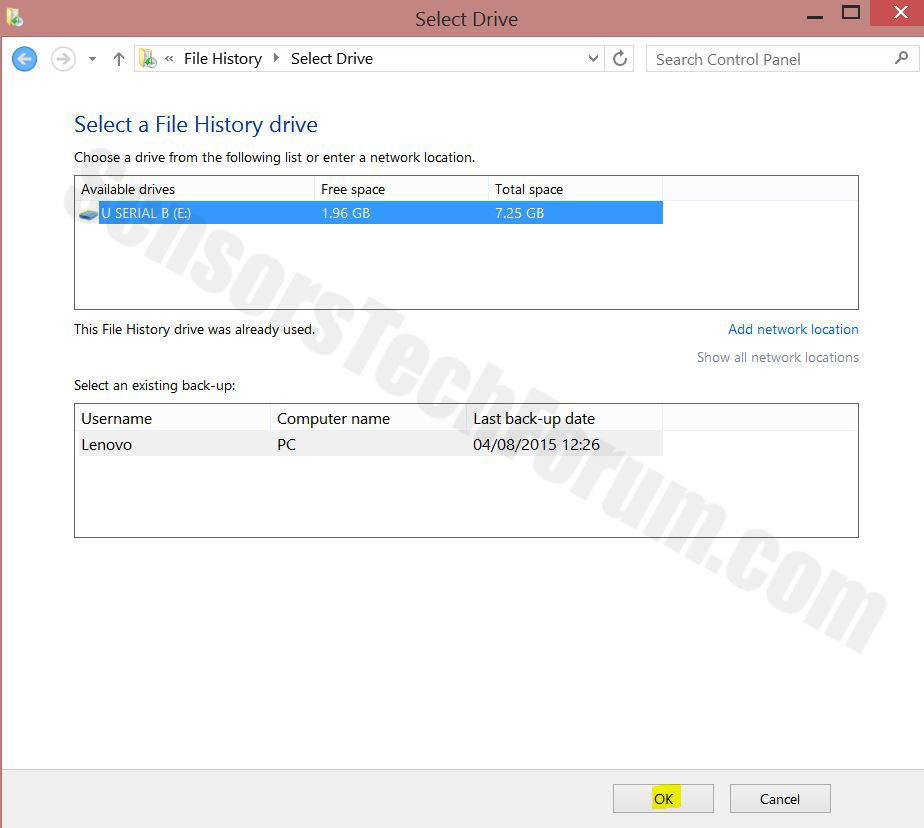

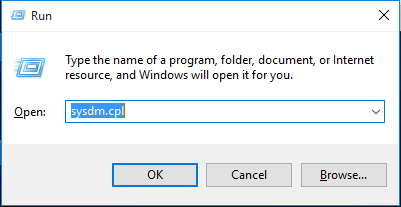

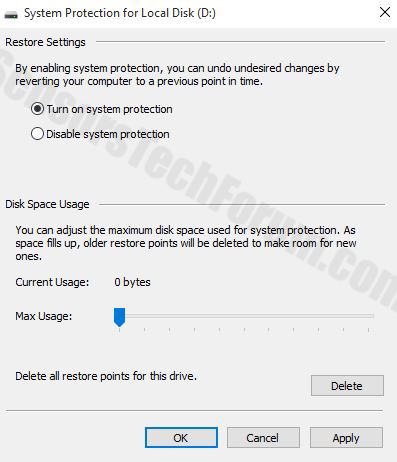

- Hacer una copia de seguridad de todos sus archivos, aunque pudieran ser dañados. Debe hacer una copia de seguridad de sus datos con una solución de copia de nube y asegurar sus archivos contra cualquier tipo de pérdida, incluso de las amenazas más graves.

- Ser paciente ya que esto podría tomar un tiempo.

- Escanear en busca de malware

- Arreglar registros

- Eliminar archivos de virus

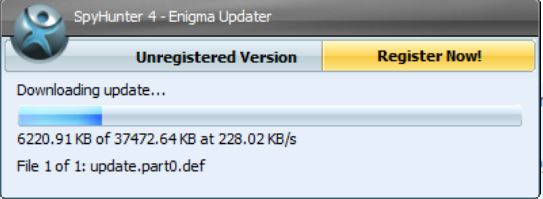

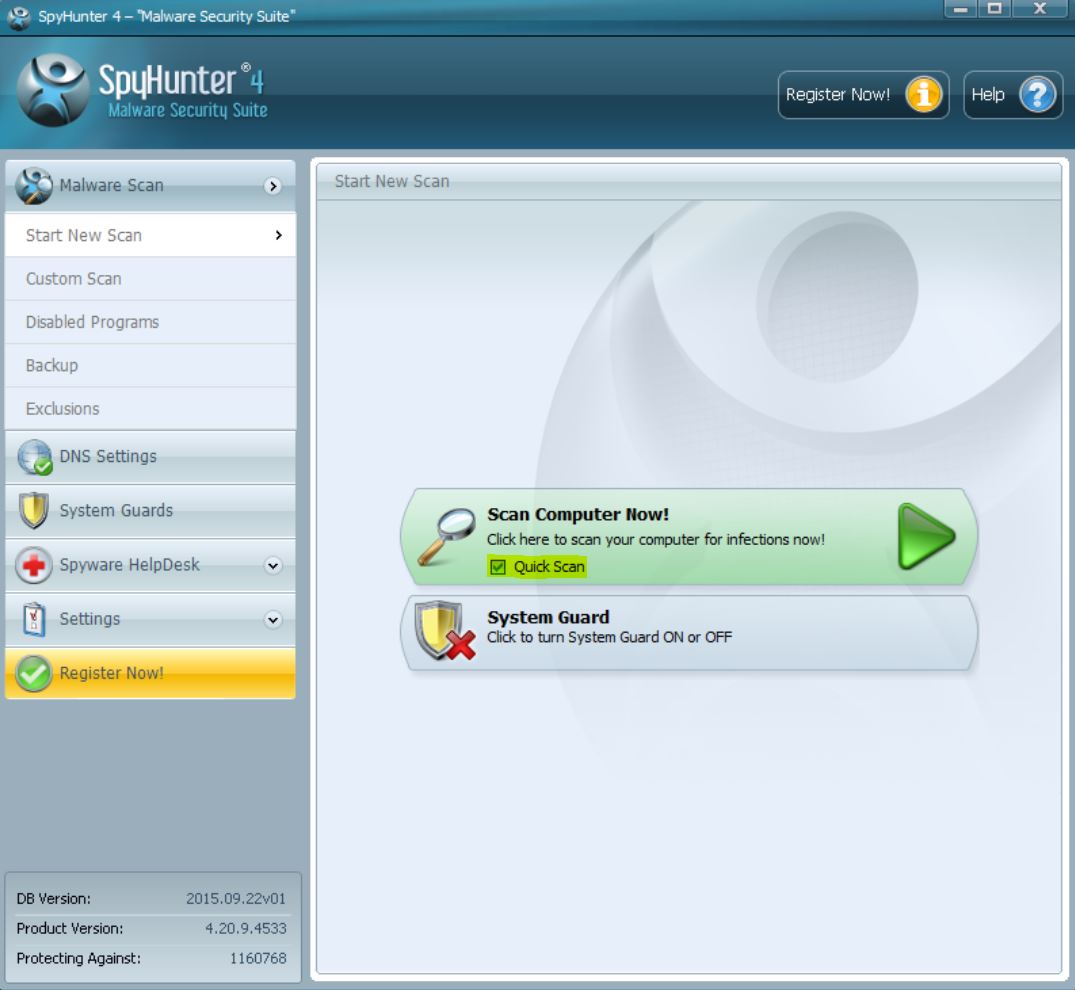

Paso 1: Analizar en busca de Telax 4.7 Banca de Troya con la herramienta de SpyHunter Anti-Malware

Paso 2: Limpiar los registros, creado por Telax 4.7 Troyano bancario en su ordenador.

Los registros normalmente dirigidos de máquinas Windows son los siguientes:

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion Run

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run

- HKEY_LOCAL_MACHINE Software Microsoft Windows CurrentVersion RunOnce

- HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion RunOnce

Puede acceder a ellos abriendo el editor del registro de Windows y eliminar cualquier valor, creado por Telax 4.7 Troyano bancario que hay. Esto puede ocurrir siguiendo los pasos debajo:

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.

Propina: Para encontrar un valor creado por virus, usted puede hacer clic derecho sobre él y haga clic "Modificar" para ver qué archivo que está configurado para ejecutarse. Si esta es la ubicación del archivo de virus, quitar el valor.Paso 3: Find virus files created by Telax 4.7 Banking Trojan on your PC.

1.Para Windows 8, 8.1 y 10.

Para más nuevos sistemas operativos Windows

1: En su teclado de prensa + R y escribe explorer.exe en el Carrera cuadro de texto y haga clic en el OK botón.

2: Haga clic en su PC en la barra de acceso rápido. Esto suele ser un icono con un monitor y su nombre es ya sea "Mi computadora", "Mi PC" o "Este PC" o lo que sea que usted ha nombrado.

3: Navegue hasta el cuadro de búsqueda en la esquina superior derecha de la pantalla de su PC y escriba "FileExtension:" y después de lo cual escriba la extensión de archivo. Si usted está buscando para ejecutables maliciosos, Un ejemplo puede ser "FileExtension:exe". Después de hacer eso, dejar un espacio y escriba el nombre del archivo que cree que el malware ha creado. Aquí es cómo puede aparecer si se ha encontrado el archivo:

N.B. We recommend to wait for the green loading bar in the navigation box to fill up in case the PC is looking for the file and hasn't found it yet.

2.Para Windows XP, Vista, y 7.

Para más viejos sistemas operativos Windows

En los sistemas operativos Windows más antiguos, el enfoque convencional debería ser el efectivo:

1: Haga clic en el Menu de inicio icono (por lo general en su parte inferior izquierda) y luego elegir el Búsqueda preferencia.

2: Después de que aparezca la ventana de búsqueda, escoger Más opciones avanzadas Del cuadro de asistente de búsqueda. Otra forma es haciendo clic en Todos los archivos y carpetas.

3: Después de ese tipo el nombre del archivo que está buscando y haga clic en el botón Buscar. Esto puede llevar algún tiempo después del cual aparecerán resultados. Si usted ha encontrado el archivo malicioso, usted puede copiar o abrir por su ubicación botón derecho del ratón en eso.

Ahora usted debería ser capaz de descubrir cualquier archivo en Windows, siempre y cuando se encuentra en su disco duro y no se oculta a través de un software especial.

Telah 4.7 Banking Trojan FAQ

What Does Telax 4.7 Banking Trojan Trojan Do?

The Telax 4.7 Banca de Troya Trojan es un programa informático malicioso diseñado para interrumpir, dañar, u obtener acceso no autorizado a un sistema informático. Se puede utilizar para robar datos confidenciales., obtener el control de un sistema, o lanzar otras actividades maliciosas.

¿Pueden los troyanos robar contraseñas??

Sí, Troyanos, like Telax 4.7 Banca de Troya, puede robar contraseñas. Estos programas maliciosos are designed to gain access to a user's computer, espiar a las víctimas y robar información confidencial como datos bancarios y contraseñas.

Can Telax 4.7 Banking Trojan Trojan Hide Itself?

Sí, puede. Un troyano puede usar varias técnicas para enmascararse, incluyendo rootkits, cifrado, y ofuscación, para esconderse de los escáneres de seguridad y evadir la detección.

¿Se puede eliminar un troyano restableciendo los valores de fábrica??

Sí, un troyano se puede eliminar restableciendo los valores de fábrica de su dispositivo. Esto se debe a que restaurará el dispositivo a su estado original., eliminando cualquier software malicioso que pueda haber sido instalado. Tenga en cuenta que hay troyanos más sofisticados que dejan puertas traseras y vuelven a infectar incluso después de un restablecimiento de fábrica..

Can Telax 4.7 Banking Trojan Trojan Infect WiFi?

Sí, es posible que un troyano infecte redes WiFi. Cuando un usuario se conecta a la red infectada, el troyano puede propagarse a otros dispositivos conectados y puede acceder a información confidencial en la red.

¿Se pueden eliminar los troyanos??

Sí, Los troyanos se pueden eliminar. Esto generalmente se hace ejecutando un poderoso programa antivirus o antimalware que está diseñado para detectar y eliminar archivos maliciosos.. En algunos casos, también puede ser necesaria la eliminación manual del troyano.

¿Pueden los troyanos robar archivos??

Sí, Los troyanos pueden robar archivos si están instalados en una computadora. Esto se hace permitiendo que el autor de malware o usuario para obtener acceso a la computadora y luego robar los archivos almacenados en ella.

¿Qué antimalware puede eliminar troyanos??

Programas anti-malware como SpyHunter son capaces de buscar y eliminar troyanos de su computadora. Es importante mantener su anti-malware actualizado y escanear regularmente su sistema en busca de cualquier software malicioso..

¿Pueden los troyanos infectar USB??

Sí, Los troyanos pueden infectar USB dispositivos. Troyanos USB normalmente se propaga a través de archivos maliciosos descargados de Internet o compartidos por correo electrónico, allowing the hacker to gain access to a user's confidential data.

About the Telax 4.7 Banking Trojan Research

El contenido que publicamos en SensorsTechForum.com, this Telax 4.7 Banking Trojan how-to removal guide included, es el resultado de una extensa investigación, trabajo duro y la dedicación de nuestro equipo para ayudarlo a eliminar el problema específico de los troyanos.

How did we conduct the research on Telax 4.7 Banca de Troya?

Tenga en cuenta que nuestra investigación se basa en una investigación independiente. Estamos en contacto con investigadores de seguridad independientes, gracias a lo cual recibimos actualizaciones diarias sobre las últimas definiciones de malware, incluidos los diversos tipos de troyanos (puerta trasera, downloader, Infostealer, rescate, etc)

Además, the research behind the Telax 4.7 Banking Trojan threat is backed with VirusTotal.

Para comprender mejor la amenaza que representan los troyanos, Consulte los siguientes artículos que proporcionan detalles informados..

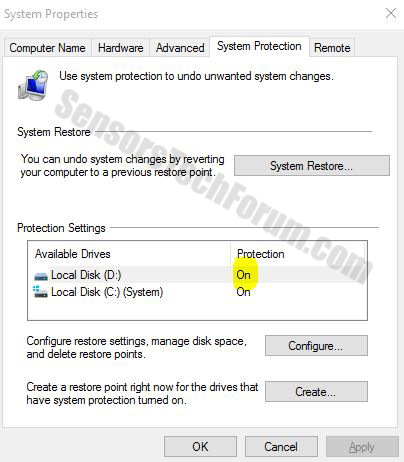

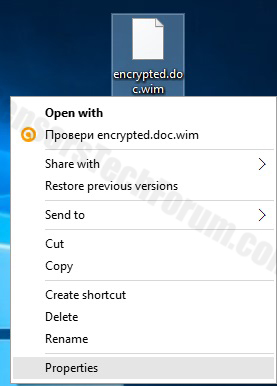

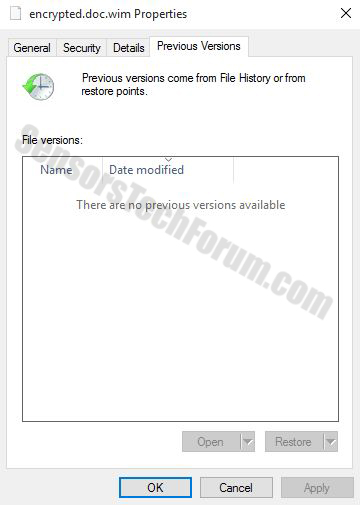

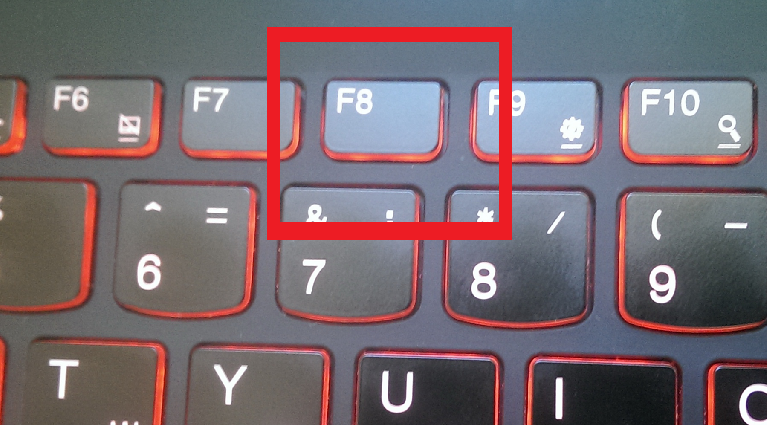

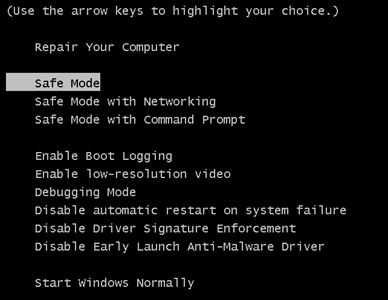

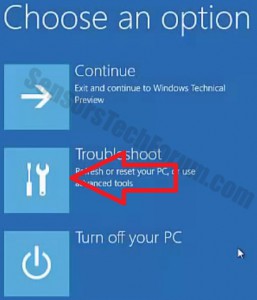

1. Para Windows 7, XP y Vista.

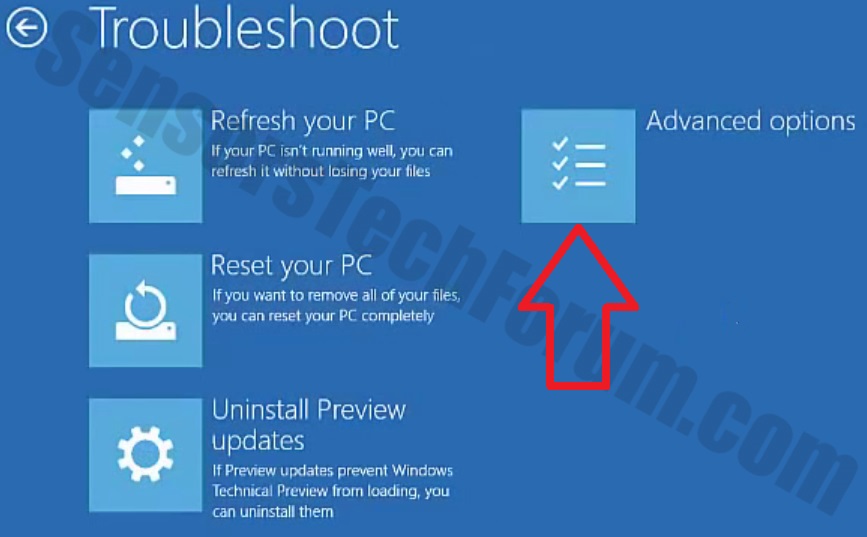

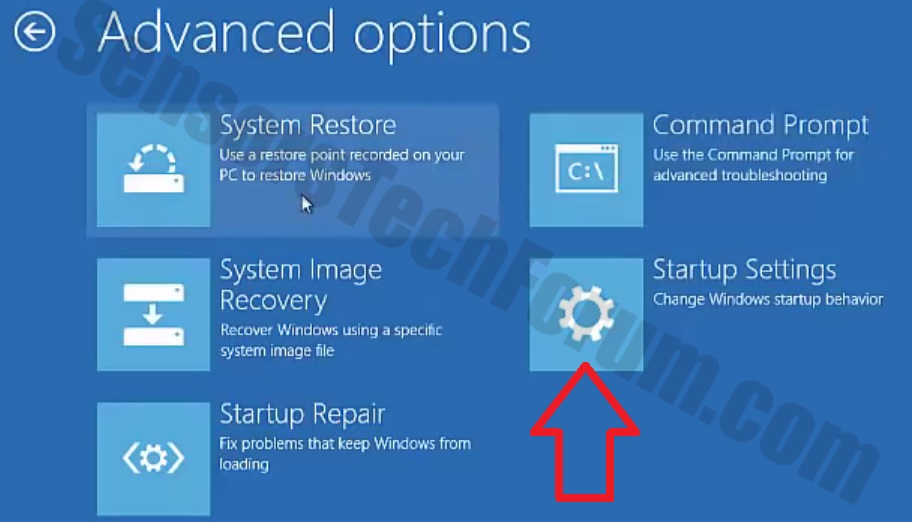

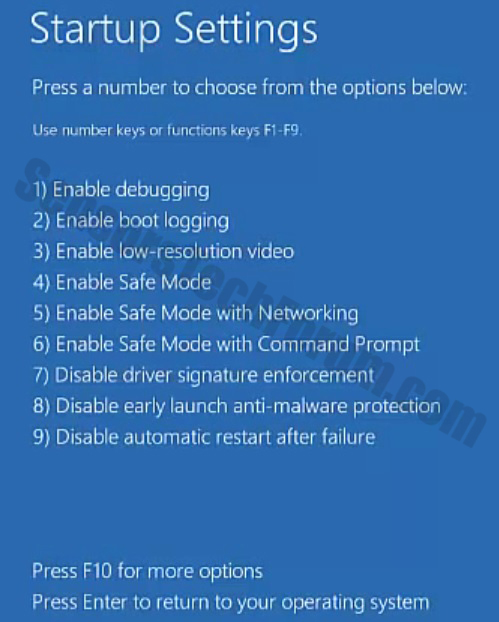

1. Para Windows 7, XP y Vista. 2. Para Windows 8, 8.1 y 10.

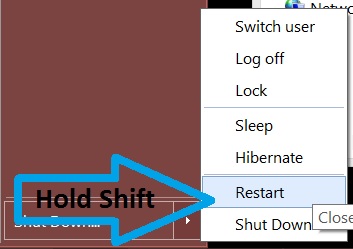

2. Para Windows 8, 8.1 y 10.

1. Instale SpyHunter para buscar y eliminar Telax 4.7 Banca de Troya.

1. Instale SpyHunter para buscar y eliminar Telax 4.7 Banca de Troya.

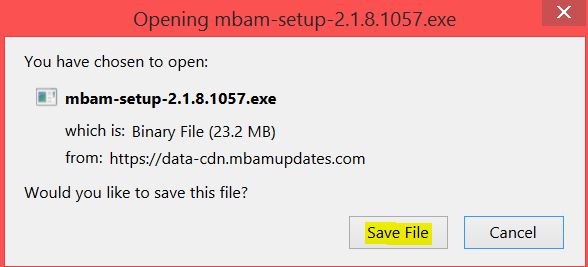

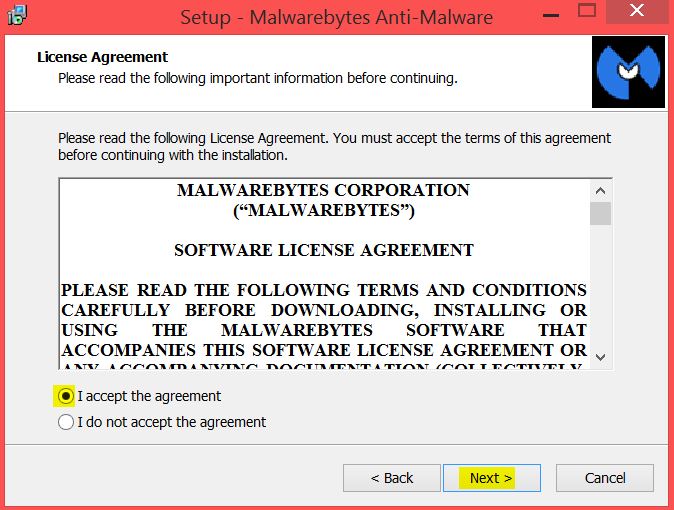

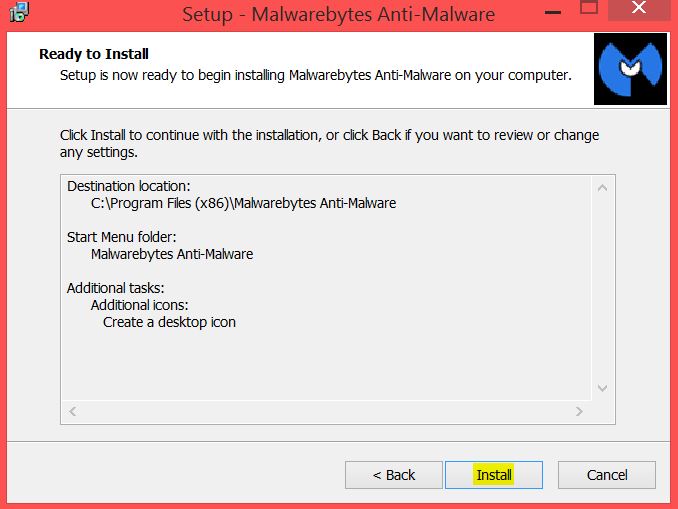

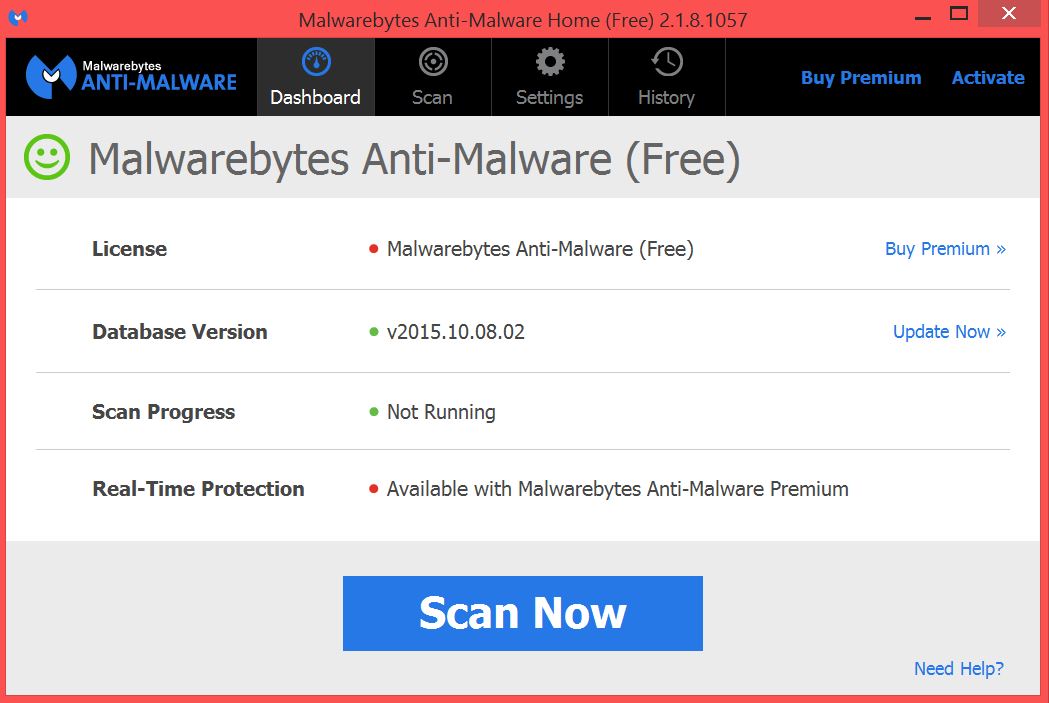

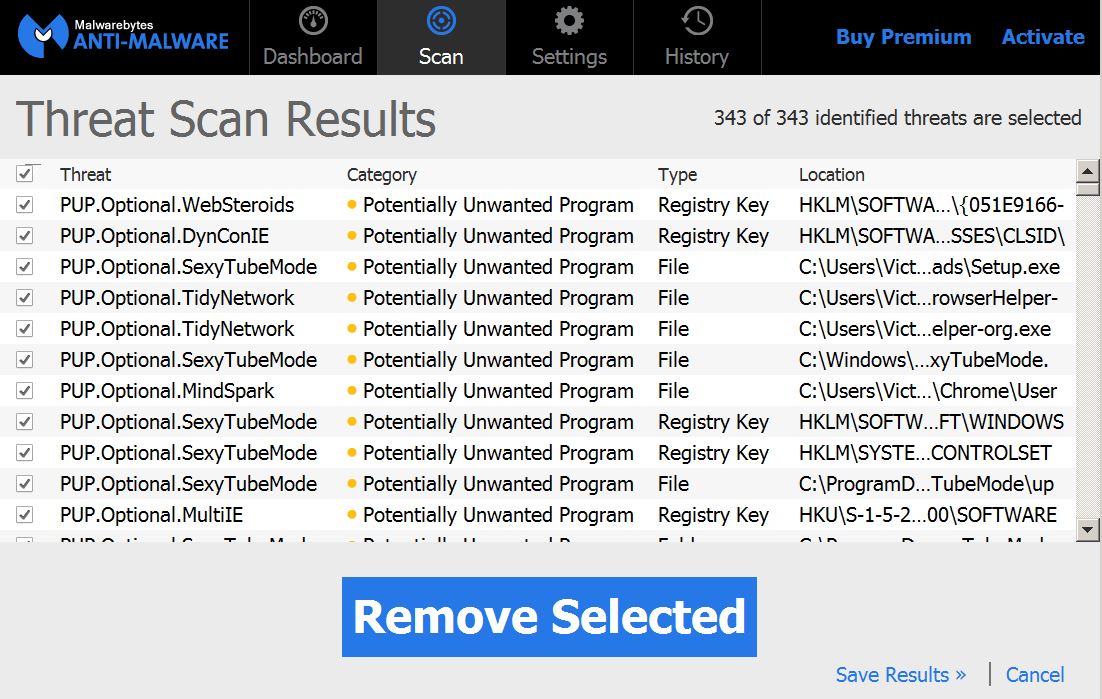

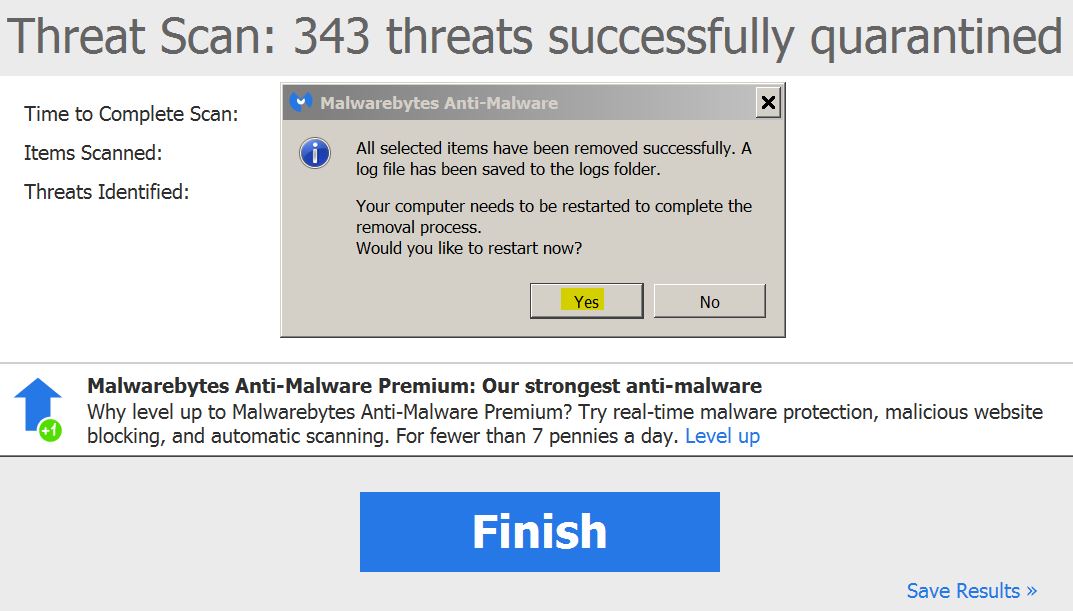

1. Instale Malwarebytes Anti-Malware para buscar y eliminar Telax 4.7 Banca de Troya.

1. Instale Malwarebytes Anti-Malware para buscar y eliminar Telax 4.7 Banca de Troya.

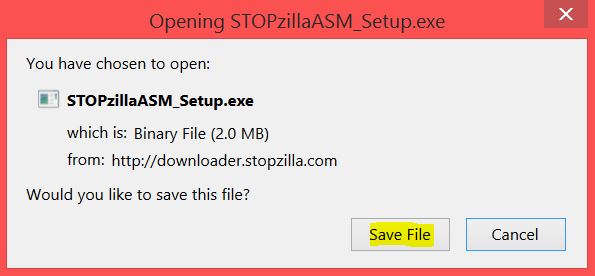

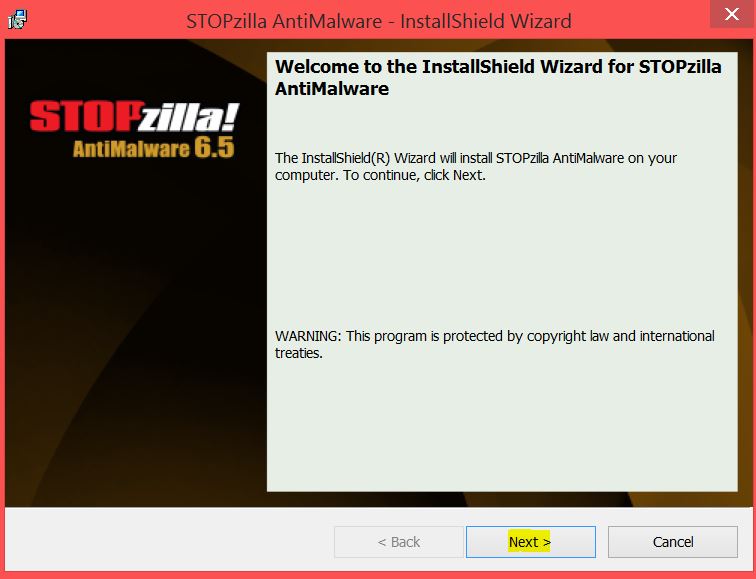

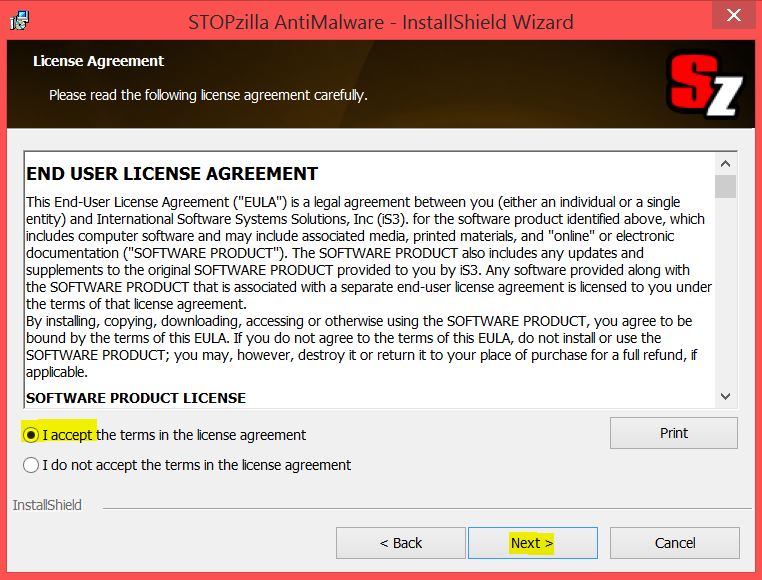

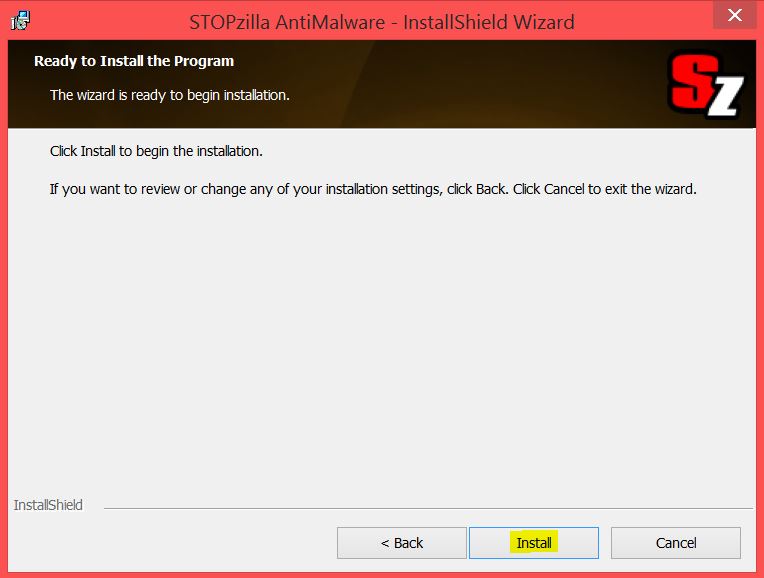

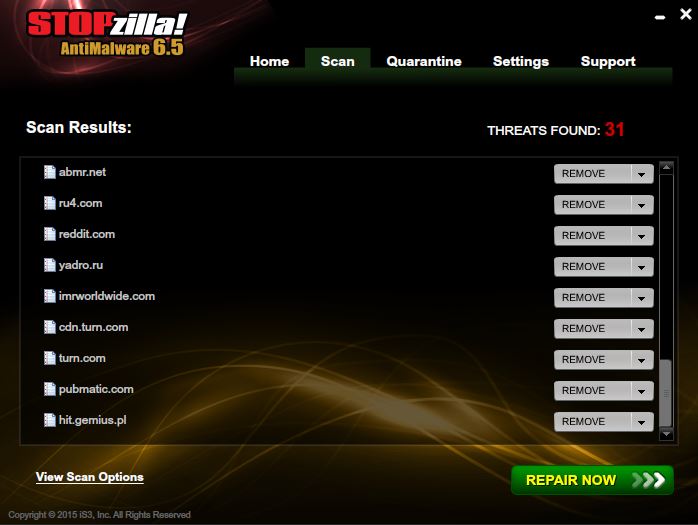

1. Instale Stopzilla Anti Malware para buscar y eliminar Telax 4.7 Banca de Troya.

1. Instale Stopzilla Anti Malware para buscar y eliminar Telax 4.7 Banca de Troya.