Une recherche relativement nouveau a récemment découvert qu'il existe un écart de patch caché dans les appareils Android. Les chercheurs ont passé deux années à analyser 1,200 Téléphones Android et présentation des résultats lors de la conférence Hack in the Box à Amsterdam. Maintenant, une nouvelle recherche a ajouté plus de problèmes à l'écosystème Android.

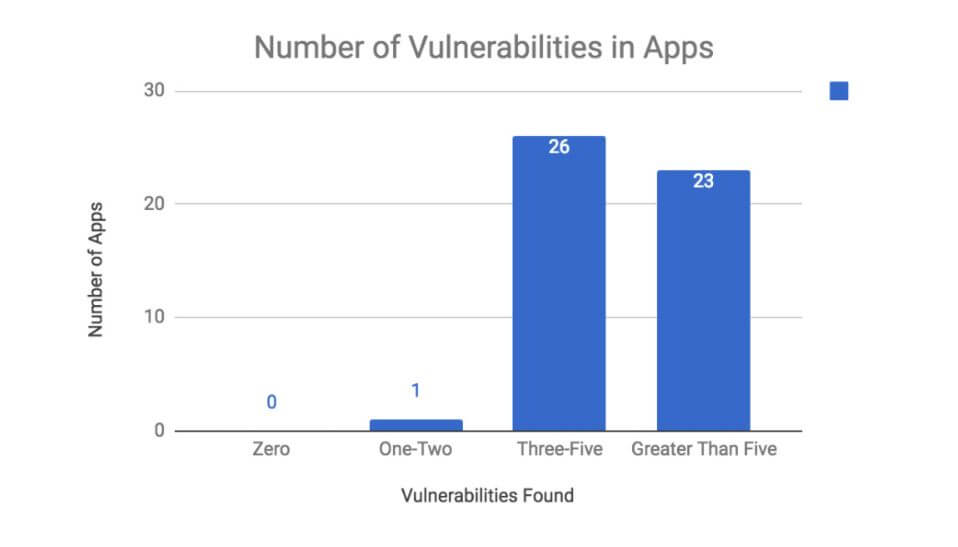

Apparemment, un total de 274 les défauts ont été détectés parmi les meilleurs 50 applications shopping mobiles Android. Tous contenaient des risques de sécurité. La recherche est une preuve sérieuse de sécurité faible Android - les applications ont été testées sur 34 catégories de tests de sécurité.

histoire connexes: Regarde ton Téléphone: Des chercheurs découvrent caché Gap Patch dans Android

En savoir plus sur la recherche

Les chercheurs en sécurité de Appknox et SEWORKS vient de publier les résultats de leurs efforts conjoints ont porté sur l'évaluation de la sécurité de haut 50 des applications Android sur Google shopping jeu. Leur rapport est intitulé « État de la sécurité dans le m-commerce ». Il a révélé qu'au moins 84% de ces applications achats ont au moins trois failles de sécurité de haut niveau.

Plus particulièrement, parmi les 50 applications, les chercheurs ont analysé, il n'y a pas l'application qui n'a pas les risques de sécurité. 49 des applications ont au moins trois ou plus des failles de sécurité, tandis que 28% ont des problèmes de sécurité critiques, et 84% ont au moins trois problèmes de haut niveau. Compte tenu de la popularité des applications, les résultats sont en ce qui concerne, les notes de rapport.

Comment ont-ils été les Apps Testés?

L'équipe de recherche a utilisé le Common Vulnerability Scoring System (CVSSv3.0) pour évaluer les vulnérabilités. CVSS est la norme de l'industrie pour évaluer la gravité des failles de sécurité du système informatique. CVSS attribue des scores de gravité qui permet aux experts d'établir des priorités en fonction des réponses à la menace particulière.

Les mesures qui sont déployées pour l'évaluation des risques de sécurité sont les suivants:

- vecteur d'attaque;

- complexité d'attaque;

- privilèges requis;

- Interaction de l'utilisateur;

- Portée;

- l'impact de la confidentialité;

- l'impact de l'intégrité;

- l'impact de la disponibilité.

Ce qui est surtout en ce qui concerne est que presque toutes les applications, ou 94% d'eux, ont été affectés avec des récepteurs d'exportation non protégés. Que signifie? Android applications récepteurs d'exportation, qui répondent aux annonces de diffusion externe et communiquer avec d'autres applications, le rapport explique. Par exemple, Les récepteurs sont quand les pirates non protégés peuvent modifier le comportement des applications à leurs grés, et insérer également des données qui ne font pas partie des applications.

En outre, 64% des applications ont été affectées par « App Extension WebView client. » Qu'est-ce que cela signifie? Lorsque les clients WebView ne sont pas correctement protégées extensions en app, les pirates peuvent inciter les utilisateurs à entrer des informations personnelles sensibles dans les applications fausses ou copiés, qui se traduit généralement par une perte de données d'utilisateur, dégâts, et compromis SSL.

histoire connexes: Sur 700,000 Des applications malveillantes supprimée de Google Play dans 2017

Pour éviter tout risque de sécurité, les développeurs d'applications devraient suivre les conseils des chercheurs de sécurité:

- Les développeurs doivent rester conformes aux normes de l'industrie;

- Les développeurs doivent mettre en œuvre la sécurité dans le cycle de développement;

- tests de sécurité des applications mobiles automatisée devrait être mis en œuvre;

- évaluation manuelle doit être fait régulièrement;

- Les développeurs doivent élaborer des stratégies avec des experts de sécurité d'applications mobiles.

Pour plus de détails, vous pouvez télécharger le rapport.