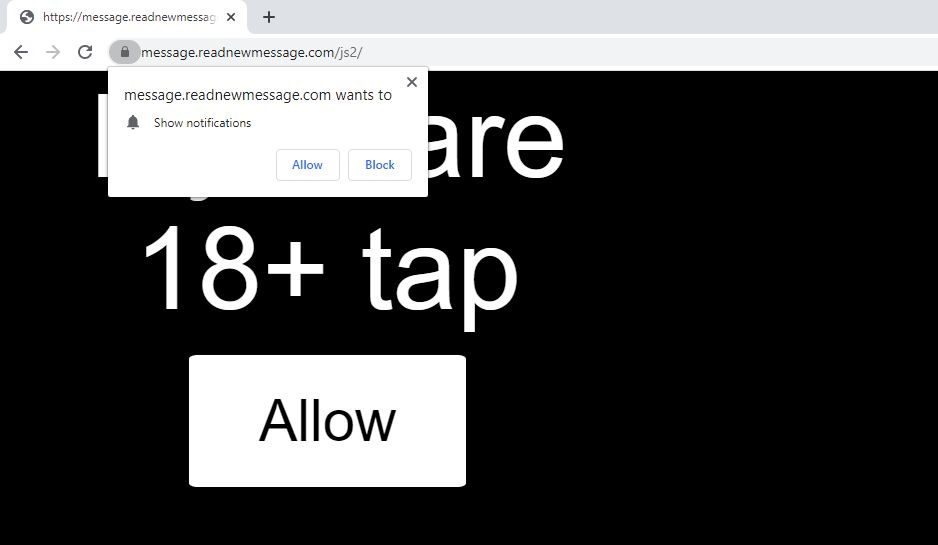

Supprimer Readnewmessage.com Browser Hijacker Redirect

Voir la redirection Readnewmessage.com dans vos navigateurs? Readnewmessage.com est un domaine suspect car il peut rediriger et même déclencher des actions malveillantes dans vos navigateurs. Readnewmessage.com peut pousser des publicités et des redirections, mais peut également vous amener sur une page avec un…