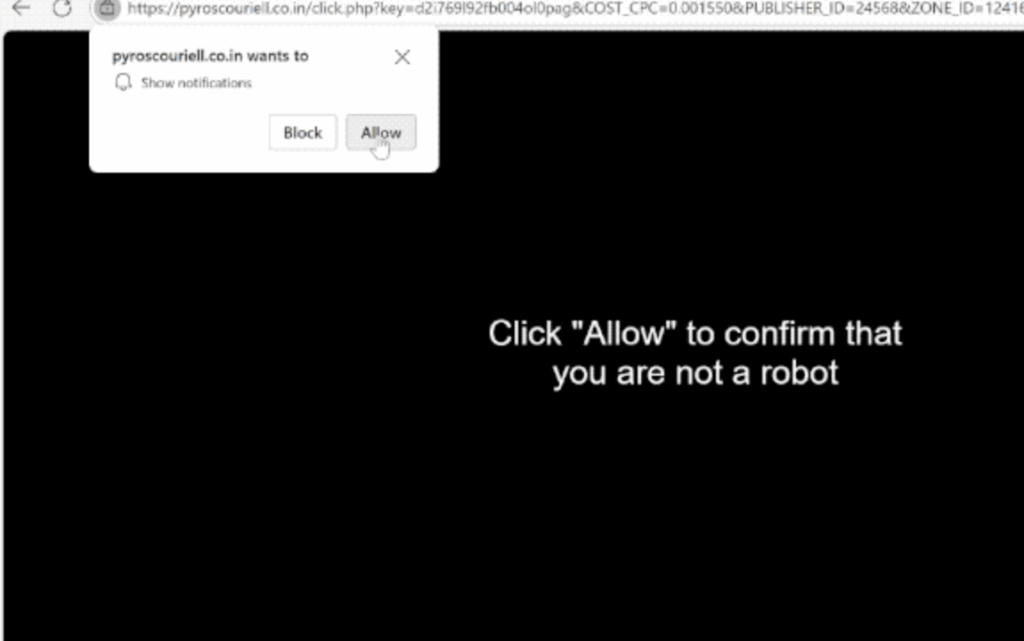

Guide de suppression du virus contextuel Pyroscouriell.co.in

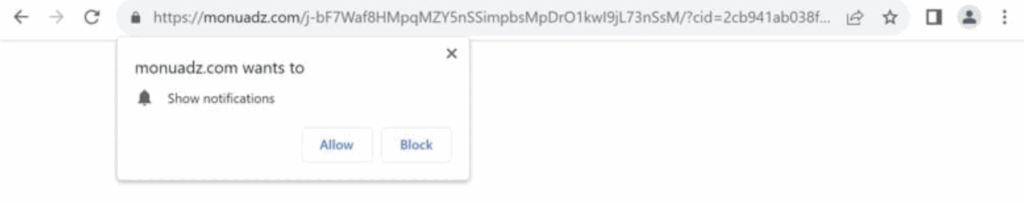

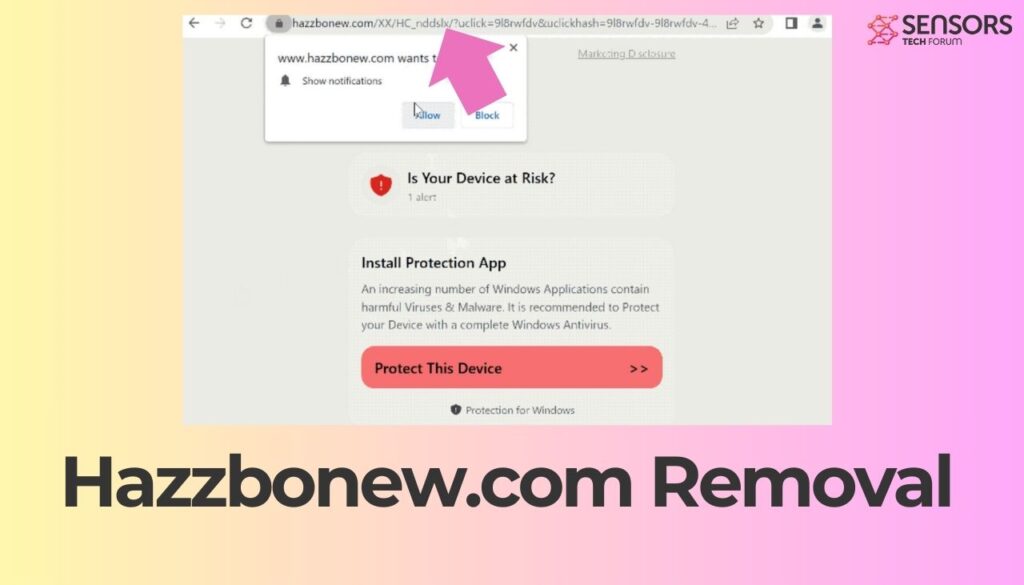

Qu'est-ce que Pyroscouriell.co.in? Pyroscouriell.co.in est un site Web trompeur qui affiche des fenêtres contextuelles trompeuses, invitant souvent les utilisateurs à cliquer sur « Autoriser » pour confirmer qu'ils ne sont pas des robots ou pour accéder à du contenu tel que des vidéos. Dans la réalité, this trick enables the site to send intrusive…