Guide de suppression du virus pop-up Capmaking.app pour Mac

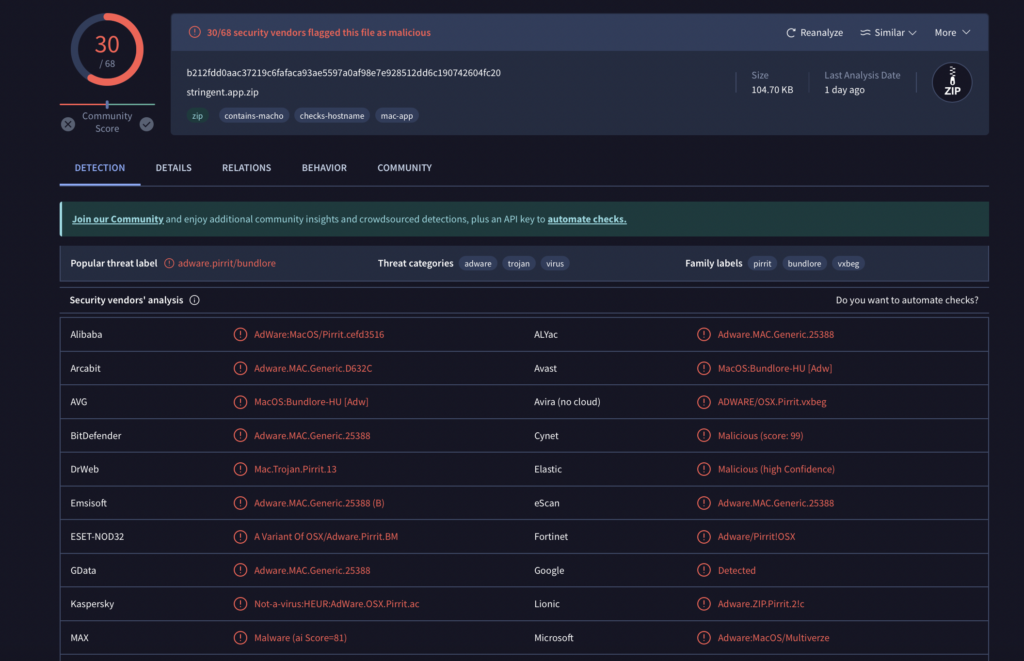

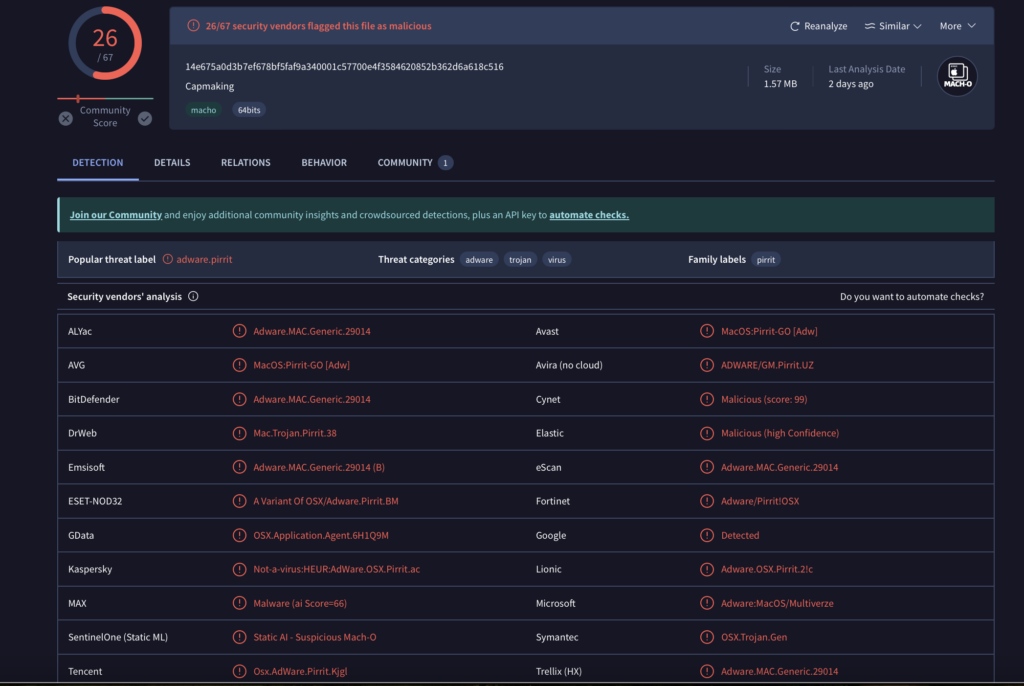

Vous voyez une fenêtre contextuelle indésirable sur votre Mac, affirmant que “Capmaking.app” endommager votre ordinateur”? Cette pop-up signifie que votre macOS a été compromis par une nouvelle variante de la famille de logiciels publicitaires Pirrit. Voici ce que dit la fenêtre contextuelle:…

![Ransomware Pomochpomoch45 Pomoch Ransomware [.pomoch45 Virus File]](https://cdn.sensorstechforum.com/wp-content/uploads/2024/08/Pomoch-Ransomware-.pomoch45-Virus-File-1024x585.jpg)