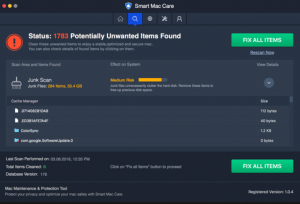

Smart Mac soins PUP - Comment supprimer de votre Mac

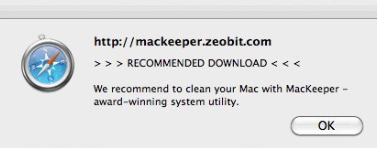

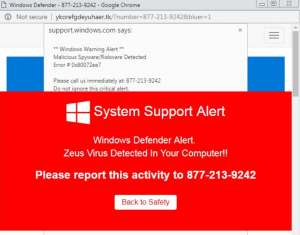

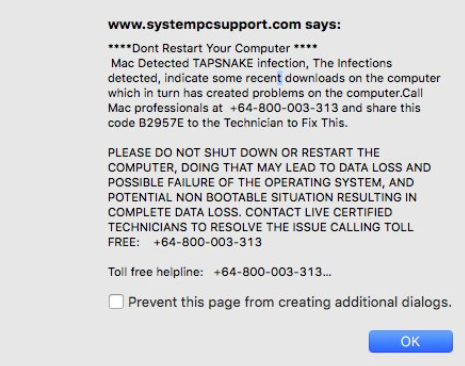

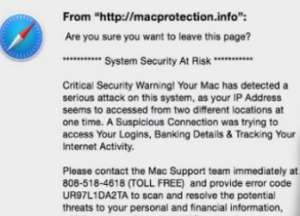

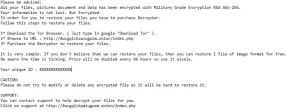

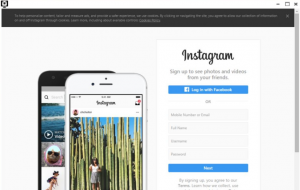

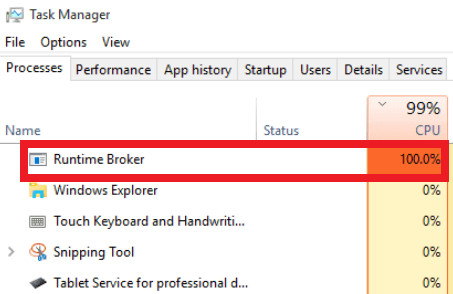

Cet article a été créé afin d'expliquer ce qui est intelligent Mac soins PUP et comment vous pouvez le supprimer de votre Mac efficacement. Un nouveau programme, qui prétend être « une solution parfaite pour tous vos problèmes Mac »…