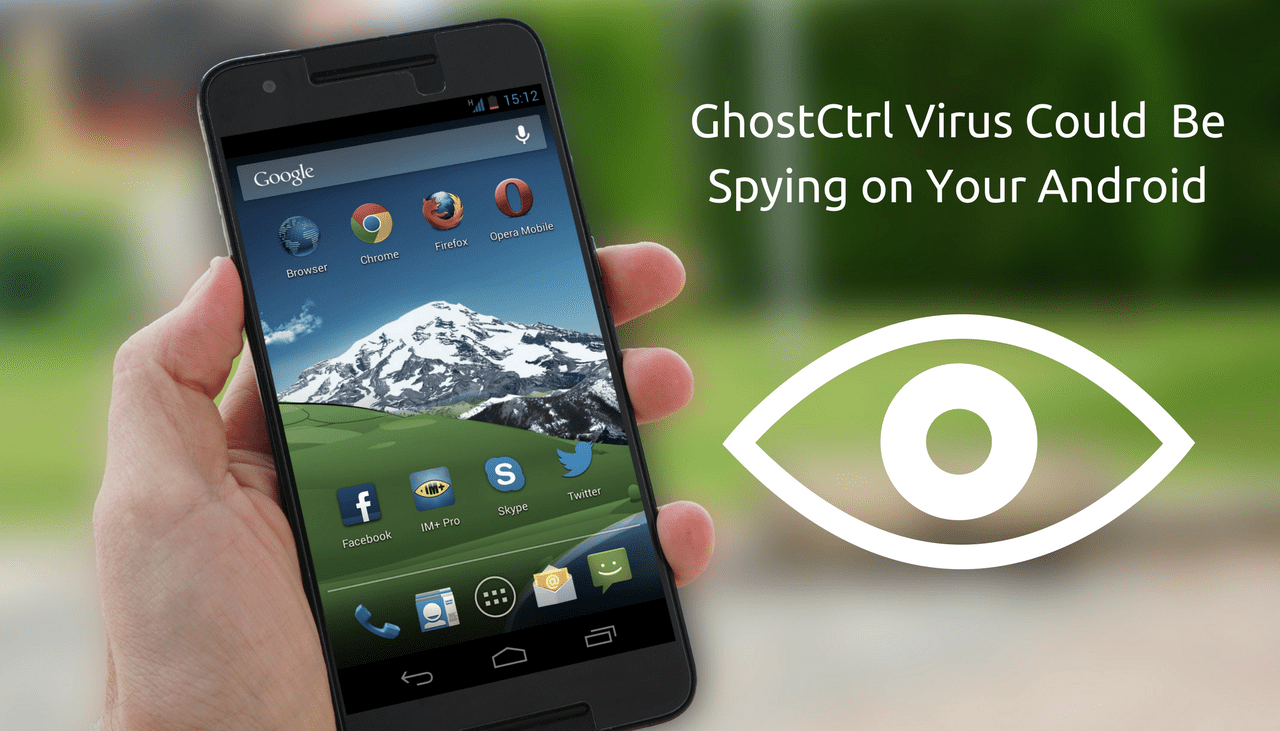

Virus GhostCtrl applications – Espionnage utilisateurs dans le monde

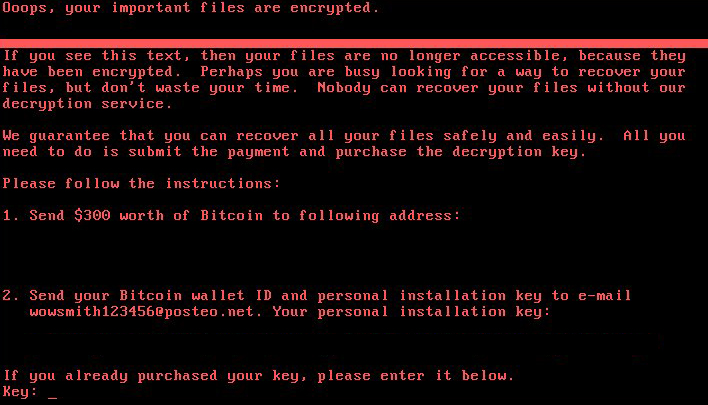

Les ingénieurs de sécurité ont identifié la famille de virus Android GhostCtrl qui a la capacité d'espionner les utilisateurs à tout moment. Le code malveillant contient un module de surveillance complet qui permet d'enregistrer et de transmettre l'audio, Vidéo, des images et d'autres données sensibles…