Ransomware Clics Pitney Bowes attaque en temps de l'IRS obturations fiscales

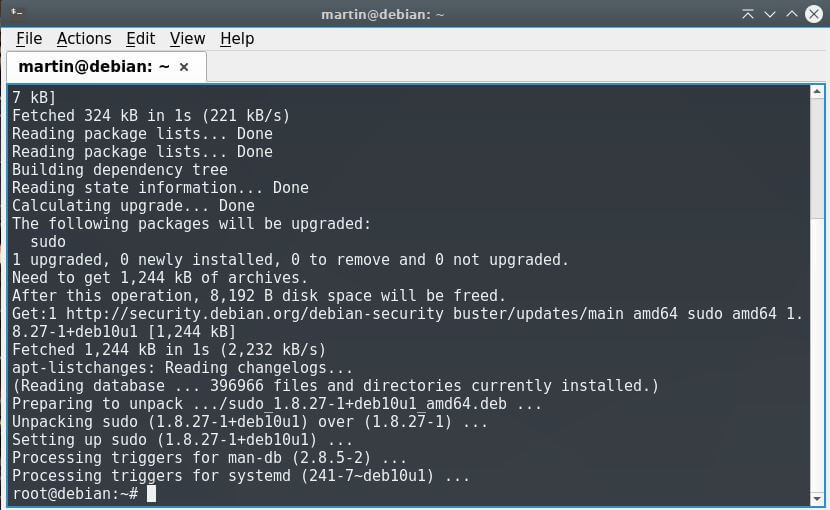

Pitney Bowes, une entreprise d'équipement de diffusion et services à Stamford, Connecticut, a été frappé par ransomware. La société affirme qu'aucune donnée à la clientèle a été compromise dans l'attaque. Selon la déclaration officielle, la société a connu une “interruption de service”…