Virus Cloudnet.exe Miner – Comment supprimer de votre PC

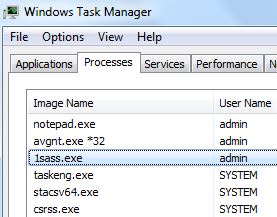

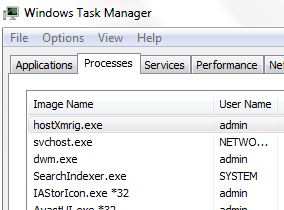

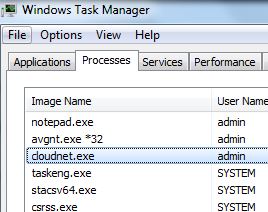

Cet article a été créé afin d'aider à expliquer ce qui est le mineur Cloudnet.exe et comment crypto-monnaie pour le supprimer de votre ordinateur complètement et l'empêcher de l'exploitation minière pour les jetons de votre PC sur crypto-monnaie. Cloudnet.exe est le nom…